数据管理能力成熟度评估模型(DCMM)全面解析:标准深度剖析与实践创新

文章目录

- 一、DCMM模型的战略价值与理论基础

- 1.1 DCMM的本质与战略定位

- 1.2 DCMM的理论基础与创新点

- 二、DCMM模型的系统解构与逻辑分析

- 2.1 八大能力域的有机关联与系统架构

- 2.2 五级成熟度模型的内在逻辑与演进规律

- 三、DCMM八大能力域的深度解析与实践创新

- 3.1 数据战略:从方向到路径的系统设计

- 3.2 数据治理:从机制到文化的全面构建

- 3.3 数据架构:从设计到赋能的技术基础

- 3.4 数据应用:从洞察到行动的价值转化

- 3.5 数据质量:从被动检测到主动控制

- 3.6 数据安全:从防护到治理的全面保障

- 3.7 数据标准:从规范到赋能的基础工程

- 3.8 数据生存周期:从规划到退役的全程管理

- 四、DCMM评估方法论与实施路径

- 4.1 评估方法的系统设计与科学实践

- 4.2 成熟度提升的实施路径与方法创新

- 4.3 成功案例分析与关键经验总结

- 五、DCMM的发展趋势与未来展望

- 5.1 DCMM与新兴技术的融合发展

- 5.2 数据管理理念的演进与创新

- 5.3 对未来数据管理实践的建议

- 六、结论:DCMM的价值与实践意义

一、DCMM模型的战略价值与理论基础

1.1 DCMM的本质与战略定位

在数字经济时代,数据已成为与土地、劳动力、资本并列的核心生产要素。GB/T 36073-2018《数据管理能力成熟度评估模型》(DCMM)应运而生,为组织提供了系统评估和提升数据管理能力的科学框架。

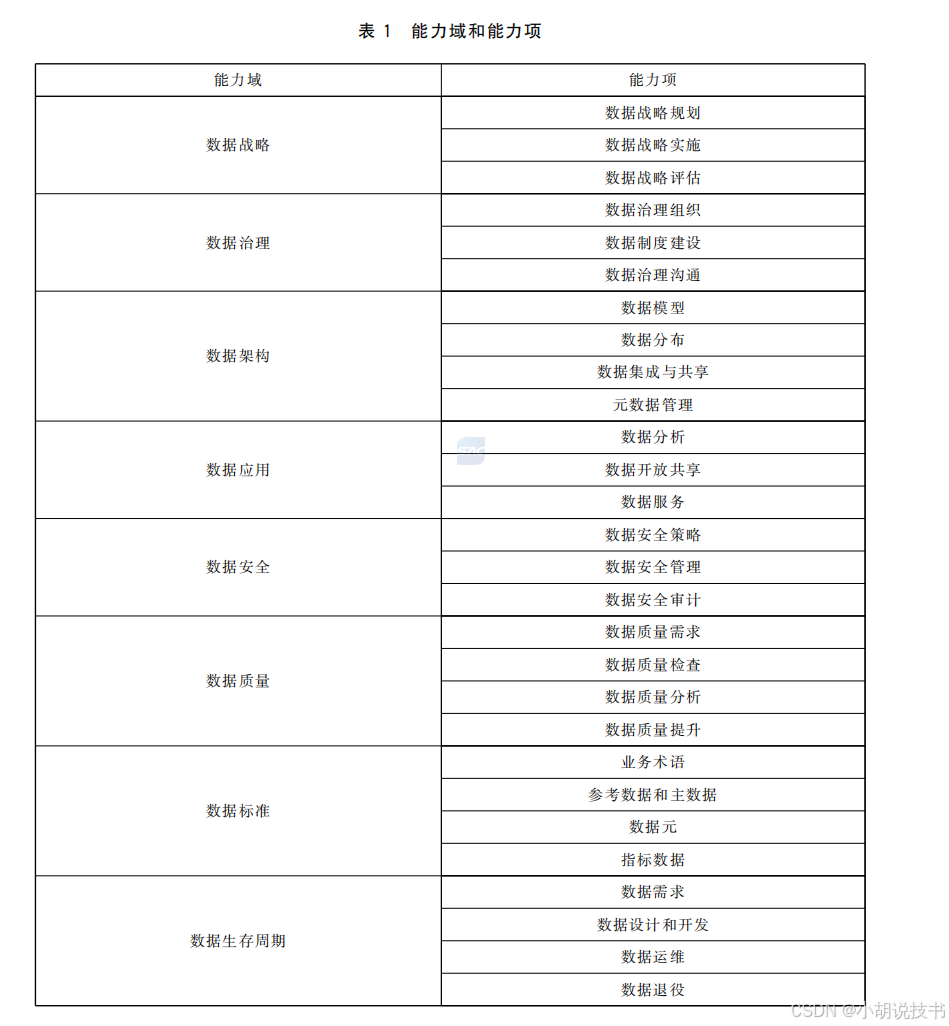

DCMM模型的核心价值在于将抽象的数据管理理念转化为可操作、可度量的具体实践。根据标准定义,DCMM"提出了数据管理能力成熟度评估模型以及相应的成熟度等级,定义了数据战略、数据治理、数据架构、数据应用、数据安全、数据质量、数据标准和数据生存周期等8个能力域"。这种系统性设计不仅为评估提供了标尺,更为组织构建数据驱动型业务提供了清晰路径。

从战略层面看,DCMM不仅是一个技术标准,更是组织数字化转型的指导框架。它帮助组织实现从"拥有数据"到"运用数据"再到"驱动业务"的跨越,将数据从成本中心转变为价值中心。

1.2 DCMM的理论基础与创新点

DCMM模型的理论基础融合了多学科思想:

- 能力成熟度理论:借鉴CMMI的成熟度分级思想,但更聚焦于数据管理的特性

- 数据治理理论:整合DAMA-DMBOK的知识体系,形成系统化的治理框架

- 系统工程方法:采用能力域划分和系统评估的方法,确保评估的全面性和系统性

DCMM的创新点在于:

- 能力域的系统划分:将数据管理拆分为8个有机关联的能力域,形成完整闭环

- 成熟度的阶梯化设计:五级成熟度模型反映了数据管理能力提升的内在规律

- 评估与改进的统一:评估框架同时也是能力提升的路线图,实现诊断与治疗的统一

标准中明确指出:“本标准适用于组织和机构对数据管理能力成熟度进行评估”,这表明DCMM不仅适用于企业,也适用于政府、事业单位等各类组织,具有广泛的适用性。

二、DCMM模型的系统解构与逻辑分析

2.1 八大能力域的有机关联与系统架构

DCMM的8个能力域不是简单罗列,而是构成了一个有机系统。根据标准原文:“DCMM包含8个数据管理能力域。每个能力域包括若干数据管理领域的能力项,共29个能力域。”

从架构角度分析,这8个能力域形成了层次分明的系统结构:

- 战略层:数据战略(顶层设计)

- 治理层:数据治理(管理机制)

- 架构层:数据架构(技术框架)

- 运营层:数据应用、数据质量、数据标准、数据安全(具体实现)

- 生命周期层:数据生存周期(贯穿始终)

这种分层设计体现了数据管理的内在逻辑:从战略引导治理,治理指导架构,架构支撑运营,生命周期贯穿始终。每个能力域既相对独立又相互影响,形成有机整体。

2.2 五级成熟度模型的内在逻辑与演进规律

DCMM采用五级成熟度评估模型,标准明确规定了每个级别的特征:

- 初始级:数据需求的管理主要是在项目继续中,没有统一的管理流程

- 受管理级:组织已意识到数据是资产,根据管理策略的要求制定了管理流程

- 稳健级:数据已被当做实现组织级目标的重要资产,在组织层面制定了系列的标准化管理流程

- 量化管理级:数据被认为是获取竞争优势的重要资源,数据管理的效率能量化分析和监控

- 优化级:数据被认为是组织生存和发展的基础,相关管理流程能实时优化

从这五个级别的定义可以清晰地看出DCMM成熟度模型的内在逻辑:

- 从认知到实践:从意识到数据的重要性,到将数据视为战略资源

- 从局部到整体:从项目级管理到组织级管理

- 从定性到定量:从定性描述到量化分析和优化

- 从被动到主动:从被动应对到主动优化

这种成熟度划分不仅提供了评估标准,更展现了数据管理能力演进的规律,为组织能力提升指明了方向。

三、DCMM八大能力域的深度解析与实践创新

3.1 数据战略:从方向到路径的系统设计

标准定义:数据战略规划是在所有利益相关者之间达成共识的结果,从宏观及微观两个层面确定开展数据管理及应用的动因,并综合反映数据提供方和消费方的需求。

核心内涵:数据战略是组织数据管理的顶层设计,涵盖愿景、目标、原则和实施路径。根据标准要求,数据战略需要明确数据管理原则、目的和目标;规划范围、重要业务领域和数据管理优先权;以及管理层及其责任等内容。

实践创新:

- 战略分层法:构建"企业级-部门级-项目级"三层战略体系,确保战略一致性与执行力

- 价值导向法:基于"战略支撑-运营优化-创新赋能"三个维度设计数据战略,确保战略与业务价值紧密关联

- 敏捷迭代法:采用"3+1"战略规划方法(3年中期规划+1年短期计划),定期评估与调整

实践案例:某金融机构通过构建"一体两翼"的数据战略("一体"为数据治理体系建设,"两翼"为数据共享服务与数据价值创造),成功将数据战略与业务战略深度融合,实现了从"IT驱动"到"数据驱动"的转型。

3.2 数据治理:从机制到文化的全面构建

标准定义:数据治理是对数据进行处置、格式化和规范化的过程。标准指出:“数据治理是数据和数据系统管理的基本要素。数据治理涉及数据全生存周期管理,无论数据是处于静态、动态、未完成状态还是交易状态。”

核心内涵:数据治理包括组织架构、制度流程和执行机制三大核心要素。DCMM要求组织建立数据治理组织,明确数据所有人、管理人等角色和职责;制定数据相关的培训计划;建立数据归口管理的机制等。

实践创新:

- 分层治理模型:构建"中央-地方"式的治理模式,中央负责标准制定和监督,地方负责具体执行

- 嵌入式治理:将数据治理融入业务流程,从业务源头保障数据质量和规范

- 数据管家制:在各业务部门设立数据管家(Data Steward),作为业务与IT的桥梁

实践案例:某制造企业建立了"数据委员会+数据管理办公室+数据管家"的三级治理结构,配套设计了全面的制度体系和执行机制,让数据治理从纸面走向实践,显著提升了管理效率和数据价值。

3.3 数据架构:从设计到赋能的技术基础

标准定义:数据架构是"通过组织级数据模型定义数据需求,指导对数据资产的分布控制和整合,部署数据的共享和应用环境,以及元数据管理的规范"。

核心内涵:数据架构定义了数据的组织、存储和流转方式,为数据管理提供技术基础。DCMM要求组织建立数据模型、规范数据分布、实现数据集成与共享,并加强元数据管理。

实践创新:

- 领域驱动架构:基于业务领域构建数据模型,确保数据架构与业务需求一致

- 数据网格(Data Mesh):实现"集中治理,分散管理"的分布式数据架构,提升灵活性

- 知识图谱增强:引入知识图谱技术,丰富数据语义,增强数据关联分析能力

实践案例:某电信企业构建了基于"数据湖+数据仓库+数据集市"的混合架构,既满足了海量数据存储需求,又支持了灵活的数据分析和应用,成功解决了传统架构面临的扩展性和性能挑战。

3.4 数据应用:从洞察到行动的价值转化

标准定义:数据应用是"对组织各项经营管理活动提供数据决策支持而进行的组织内外部数据分析或挖掘建模,以及对应成果的支撑运营活动"。

核心内涵:数据应用是数据价值实现的关键环节,包括数据分析、数据开放共享和数据服务三个能力项。DCMM要求组织建立常规报表分析、多维分析、预测类分析和挖掘类分析等能力,促进数据价值最大化。

实践创新:

- 场景驱动分析:基于具体业务场景设计数据分析方案,确保分析结果能直接支撑业务决策

- 分析服务产品化:将数据分析能力打造成标准化产品,提升分析效率和用户体验

- 自助分析平台:构建面向业务用户的自助分析平台,降低数据使用门槛

实践案例:某零售企业构建了"全域数据+实时计算+场景应用"的数据应用体系,实现了从顾客画像到个性化推荐,再到精准营销的闭环,使营销转化率提升30%,客户满意度提升25%。

3.5 数据质量:从被动检测到主动控制

标准定义:数据质量是"在指定条件下使用时,数据的特性满足明确的和隐含的要求的程度"。

核心内涵:数据质量管理包括需求、检查、分析和提升四个能力项。DCMM要求组织明确数据质量管理目标,根据业务需求及数据要求制定用来衡量数据质量的规则,并通过检查、分析和提升持续改进数据质量。

实践创新:

- 全链路质量管理:从数据产生、传输、存储到使用的全流程进行质量控制

- 质量SLA管理:建立数据质量服务级别协议(SLA),明确各环节的质量责任

- 智能质量监控:引入机器学习技术,实现数据质量问题的自动发现和预警

实践案例:某银行构建了"预防+检测+修复+评估"的闭环数据质量管理体系,将数据质量管理嵌入业务流程,显著降低了数据差错率,提高了数据可信度,为风控决策提供了可靠保障。

3.6 数据安全:从防护到治理的全面保障

标准定义:数据安全是"数据的机密性、完整性和可用性"。

核心内涵:数据安全管理包括战略、管理和审计三个能力项。DCMM要求组织制定数据安全标准和策略,明确数据安全等级和覆盖范围,定义组织数据安全管理的目标、原则、管理制度等,为组织的数据安全管理提供保障。

实践创新:

- 分类分级保护:基于数据敏感性和业务重要性进行分类分级,实施差异化安全控制

- 数据安全生命周期管理:针对数据全生命周期实施安全管控,形成全方位保护

- 数据安全计量体系:建立数据安全量化评估指标,实现安全管理的可视化和可量化

实践案例:某互联网企业构建了"4321"数据安全体系(4类数据分级、3层防护体系、2套审计机制、1个治理平台),实现了对核心数据的全面保护,既满足了合规要求,又支持了数据的安全共享和使用。

3.7 数据标准:从规范到赋能的基础工程

标准定义:数据标准是"数据的命名、定义、结构和取值的规则"。

核心内涵:数据标准包括业务术语、参考数据和主数据、数据元和指标数据四个能力项。DCMM要求组织制定业务术语标准,建立参考数据和主数据管理,规范数据元定义,统一指标口径,确保组织内部对数据的理解一致性。

实践创新:

- 服务化标准管理:将数据标准以服务的形式提供给业务和IT,降低使用门槛

- 标准自动化实施:通过技术手段将数据标准嵌入系统和流程,减少人工干预

- 标准知识图谱:构建数据标准知识图谱,展现标准间的关联关系,增强理解和应用

实践案例:某保险集团建立了"集团统一+条线扩展"的标准体系,覆盖业务术语、数据元、参考数据、指标数据等内容,通过集中化的标准管理平台实现了标准的制定、发布和应用,大幅提高了跨系统数据集成的效率。

3.8 数据生存周期:从规划到退役的全程管理

标准定义:数据生存周期是"将原始数据转化为可用于行动的知识的一组过程"。

核心内涵:数据生存周期管理包括需求、设计和开发、运维、退役四个能力项。DCMM要求组织对数据从产生到退役的全过程进行规范管理,确保数据的可获取性、可用性和安全性。

实践创新:

- DevOps数据管理:引入DevOps理念,推动数据开发和运维的深度协作

- 数据即代码:将数据处理流程代码化,实现数据管理的版本控制和自动化

- 智能数据运维:运用AI技术实现数据监控、问题诊断和自动修复

实践案例:某能源企业建立了覆盖"需求-设计-开发-部署-运维-退役"全流程的数据生命周期管理体系,通过统一的数据开发平台和运维工具,实现了数据资产的全生命周期管控,有效提升了数据管理效率。

四、DCMM评估方法论与实施路径

4.1 评估方法的系统设计与科学实践

根据DCMM标准,成熟度评估应当遵循科学的方法论。

评估框架设计:

- 分层评估结构:针对8个能力域、29个能力项设计评估指标

- 证据导向原则:每项评分必须有充分证据支持,包括文档、系统、访谈结果

- 定性定量结合:既评估制度流程的完备性,也评估实际执行的有效性

评估实施流程:

- 评估规划:确定评估范围、组建评估团队、制定评估计划

- 现状调研:通过文档审查、问卷调查、访谈座谈了解现状

- 能力评分:根据评估标准进行打分,形成评估结果

- 差距分析:识别当前能力与目标之间的差距

- 改进建议:提出针对性的改进建议和实施路径

评估工具创新:

- 评估自动化工具:开发数据管理能力自评估工具,提高评估效率

- 评估数据分析平台:构建评估数据分析平台,支持多维度分析和对标

- 持续改进跟踪系统:建立改进措施跟踪系统,确保评估结果转化为行动

4.2 成熟度提升的实施路径与方法创新

DCMM不仅是评估工具,更是能力提升的指南。

路径规划方法:

- 分阶段提升法:根据评估结果,制定阶段性提升目标和路径

- 关键能力突破法:识别制约整体能力提升的关键短板,优先突破

- 试点示范推广法:选择典型业务场景进行试点,取得成效后推广

实施方法创新:

-

IDEA方法:

- 识别(Identify):明确当前能力状态和目标差距

- 设计(Design):制定系统化的提升路径

- 执行(Execute):实施能力建设举措

- 适应(Adapt):持续优化调整

-

敏捷实施法:将数据管理能力建设拆分为小的迭代,采用敏捷方法推进,快速交付价值

-

业务驱动法:从关键业务痛点出发,以业务价值为导向推进能力建设

变革管理要点:

- 高层支持:获取高层领导的承诺和支持

- 文化培育:培育数据驱动的组织文化

- 能力建设:提升员工数据素养和技能

- 激励机制:建立促进数据管理的考核激励机制

4.3 成功案例分析与关键经验总结

金融行业案例:某大型银行通过DCMM评估发现数据治理和数据质量存在短板,实施了以下措施:

- 建立"三层三线"数据治理体系

- 构建全行统一的主数据管理平台

- 实施数据质量管理闭环机制

- 结果:数据质量提升30%,业务决策效率提升40%,风险管控水平显著增强

制造行业案例:某汽车制造企业通过DCMM评估后,聚焦数据架构和数据应用能力提升:

- 构建"设计-生产-服务"全价值链数据架构

- 建立数据湖平台,整合各环节数据

- 构建预测性维护和质量分析应用

- 结果:设备故障预测准确率达85%,生产效率提升15%,质量问题分析时间缩短60%

零售行业案例:某零售集团基于DCMM构建了全渠道数据运营体系:

- 建立"线上+线下"的全域客户数据平台

- 实施精准营销和个性化推荐引擎

- 构建实时决策支持系统

- 结果:获客成本降低25%,客户转化率提升30%,复购率提升20%

关键成功因素:

- 顶层设计:系统规划数据管理能力建设蓝图

- 业务驱动:将数据管理与业务价值紧密关联

- 循序渐进:采用渐进式实施策略,先易后难

- 全员参与:推动业务、IT、数据团队的深度协作

- 持续改进:建立常态化的评估和改进机制

五、DCMM的发展趋势与未来展望

5.1 DCMM与新兴技术的融合发展

随着技术的发展,DCMM将与新兴技术深度融合,形成更强大的数据管理能力体系:

-

人工智能赋能:

- AI辅助数据治理:利用NLP技术实现自动化的数据分类和元数据提取

- 智能数据质量:运用机器学习实现异常检测和自动修复

- 认知型数据分析:结合知识图谱提供更深层次的洞察

-

区块链增强:

- 数据确权:利用区块链技术实现数据所有权的确认和追踪

- 数据交换:构建基于区块链的可信数据交换机制

- 数据使用监管:实现数据使用全过程的可追溯和可审计

-

云原生架构:

- 数据治理云服务:提供SaaS模式的数据治理服务

- 云原生数据平台:构建基于云原生技术的数据管理平台

- 多云数据管理:实现跨云环境的统一数据管理

5.2 数据管理理念的演进与创新

随着数据管理实践的深入,DCMM的理念也将不断演进:

-

从管理到赋能:

- 数据民主化:降低数据使用门槛,实现全员数据驱动

- 数据即服务:将数据能力以服务方式提供给业务

- 自助式数据分析:赋能业务用户自主开展数据分析

-

从内部到生态:

- 数据生态共建:构建行业数据共享生态

- 数据价值网络:形成跨组织的数据价值创造网络

- 数据伦理治理:建立数据伦理准则和治理机制

-

从合规到价值:

- 数据价值量化:建立数据资产价值评估体系

- 数据驱动创新:将数据视为创新的核心驱动力

- 数据商业模式:探索基于数据的新型商业模式

5.3 对未来数据管理实践的建议

面向未来,组织在数据管理实践中应当关注以下方向:

-

战略定位提升:

- 将数据管理上升到战略层面,纳入董事会议题

- 设立首席数据官(CDO),负责数据资产的战略管理

- 构建数据驱动的组织文化和决策机制

-

能力体系完善:

- 基于DCMM构建组织自身的数据管理能力体系

- 将能力建设与业务战略紧密结合,确保价值导向

- 建立持续评估和改进的机制,推动能力螺旋上升

-

创新实践探索:

- 积极探索新技术在数据管理中的应用

- 尝试数据驱动的创新业务模式

- 参与行业标准制定,引领最佳实践

六、结论:DCMM的价值与实践意义

DCMM作为国家标准化的数据管理能力评估模型,为组织数据管理能力的评估和提升提供了科学框架。它不仅是一个技术标准,更是一种管理哲学——体现了数据管理从技术支持向价值创造的根本转变。

在数字经济时代,数据已成为组织的核心战略资产和竞争力源泉。DCMM为组织提供了系统化管理这一关键资产的方法论框架,帮助组织构建数据驱动的能力基础,实现数字化转型的深层次变革。

通过科学实施DCMM,组织可以构建强大的数据管理能力,支撑业务创新,实现可持续发展,在数字化浪潮中占据制高点。同时,DCMM的实践也将推动整个行业数据管理水平的提升,为数字经济的健康发展奠定坚实基础。

相关文章:

全面解析:标准深度剖析与实践创新)

数据管理能力成熟度评估模型(DCMM)全面解析:标准深度剖析与实践创新

文章目录 一、DCMM模型的战略价值与理论基础1.1 DCMM的本质与战略定位1.2 DCMM的理论基础与创新点 二、DCMM模型的系统解构与逻辑分析2.1 八大能力域的有机关联与系统架构2.2 五级成熟度模型的内在逻辑与演进规律 三、DCMM八大能力域的深度解析与实践创新3.1 数据战略ÿ…...

Python精进系列:random.uniform 函数的用法详解

目录 🔍 一、引言📌 二、函数定义与参数说明✅ 函数定义⚙️ 参数说明 🧪 三、使用示例1️⃣ 生成单个随机数2️⃣ 生成多个随机数3️⃣ 生成二维坐标 🎯 四、应用场景🧪 模拟实验📊 数据采样🎮…...

)

观察者模式(Observer Pattern)

🧠 观察者模式(Observer Pattern) 观察者模式是一种行为型设计模式。它定义了一种一对多的依赖关系,使得当一个对象的状态发生变化时,所有依赖于它的对象都会得到通知并自动更新。通常用于事件驱动的编程场景中。 &am…...

【论文阅读】Joint Deep Modeling of Users and Items Using Reviews for Recommendation

Joint Deep Modeling of Users and Items Using Reviews for Recommendation 题目翻译:利用评论对用户和项目进行联合深度建模进行推荐 原文地址:点这里 关键词: DeepCoNN、推荐系统、卷积神经网络、评论建模、协同建模、评分预测、联合建模…...

webpack 的工作流程

Webpack 的工作流程可以分为以下几个核心步骤,我将结合代码示例详细说明每个阶段的工作原理: 1. 初始化配置 Webpack 首先会读取配置文件(默认 webpack.config.js),合并命令行参数和默认配置。 // webpack.config.js…...

Linux 常用指令详解

Linux 操作系统中有大量强大的命令行工具,下面我将分类介绍一些最常用的指令及其用法。 ## 文件与目录操作 ### 1. ls - 列出目录内容 ls [选项] [目录名] 常用选项: - -l:长格式显示(详细信息) - -a:显…...

DXFViewer进行中 : ->封装OpenGL -> 解析DXF直线

DXFViewer进行中,目标造一个dxf看图工具。. 目标1:封装OpenGL,实现正交相机及平移缩放功能 Application.h #pragma once #include <string> #include <glad/glad.h> #include <GLFW/glfw3.h> #include "../Core/TimeStamp.h" #includ…...

多序列比对软件MAFFT介绍

MAFFT(Multiple Alignment using Fast Fourier Transform)是一款广泛使用且高效的多序列比对软件,由日本京都大学的Katoh Kazutaka等人开发,最早发布于2002年,并持续迭代优化至今。 它支持从几十条到上万条核酸或蛋白质序列的快速比对,同时在准确率和计算效率之间提供灵…...

基于 HTML5 Canvas 实现图片旋转与下载功能

一、引言 在 Web 开发中,经常会遇到需要对图片进行处理并提供下载功能的需求。本文将深入剖析一段基于 HTML5 Canvas 的代码,该代码实现了图片的旋转(90 度和 180 度)以及旋转后图片的下载功能。通过对代码的解读,我们…...

)

学习路线(机器人系统)

机器人软件/系统学习路线(从初级到专家) 初级阶段(6-12个月)基础数学编程基础机器人基础概念推荐资源 中级阶段(1-2年)机器人运动学机器人动力学控制系统感知系统推荐资源 高级阶段(2-3年&#…...

)

基于EFISH-SCB-RK3576工控机/SAIL-RK3576核心板的网络安全防火墙技术方案(国产化替代J1900的全栈技术解析)

基于EFISH-SCB-RK3576/SAIL-RK3576的网络安全防火墙技术方案 (国产化替代J1900的全栈技术解析) 一、硬件架构设计 流量处理核心模块 多核异构架构: 四核Cortex-A72(2.3GHz):处理深度…...

基于 jQuery 实现复选框全选与选中项查询功能

在 Web 开发中,复选框是常见的交互元素,尤其是在涉及批量操作、数据筛选等场景时,全选功能和选中项查询功能显得尤为重要。本文将介绍如何使用 HTML、CSS 和 jQuery 实现一个具备全选、反选以及选中项查询功能的复选框组,帮助开发…...

Python中的JSON库,详细介绍与代码示例

目录 1. 前言 2. json 库基本概念 3. json 的适应场景 4. json 库的基本用法 4.1 导 json入 模块 4.2 将 Python 对象转换为 JSON 字符串 4.3 将 JSON 字符串转换为 Python 对象 4.4 将 Python 对象写入 JSON 文件 4.5 从 JSON 文件读取数据 4.6 json 的其他方法 5.…...

tensorflow 调试

tensorflow 调试 tf.config.experimental_run_functions_eagerly(True) 是 TensorFlow 中的一个配置函数,它的作用是: 让 tf.function 装饰的函数以 Eager 模式(即时执行)运行,而不是被编译成图(Graph&…...

iptables的基本选项及概念

目录 1.按保护范围划分: 2.iptables 的基础概念 4个规则表: 5个规则链: 3.iptables的基础选项 4.实验 1.按保护范围划分: 主机防火墙:服务范围为当前一台主机 input output 网络防火墙:服务范围为防…...

使用AI 将文本转成视频 工具 介绍

🎬 文字生成视频工具 一款为自媒体创作者设计的 全自动视频生成工具,输入文本即可输出高质量视频,大幅提升内容创作效率。视频演示:https://leeseean.github.io/Text2Video/?t23 ✨ 功能亮点 功能模块说明📝 智能分…...

Python生活手册-NumPy数组创建:从快递分拣到智能家居的数据容器

一、快递分拣系统(列表/元组转换) 1. 快递单号录入(np.array()) import numpy as np快递单号入库系统 快递单列表 ["SF123", "JD456", "EMS789"] 快递数组 np.array(快递单列表) print(f"…...

Cmake编译wxWidgets3.2.8

一、下载库源代码 去wxWidgets - Browse /v3.2.8 at SourceForge.net下载wxWidgets-3.2.8.7z 二、建立目录结构 1、在d:\codeblocks目录里新建wxWidgets_Src目录 2、把文件解压到该目录 3、建立 CB目录,并在该目录下分别建立 Debug 和 Release目录 三、使用Cmake…...

2.在Openharmony写hello world

原文链接:https://kashima19960.github.io/2025/03/21/openharmony/2.在Openharmony写hello%20world/ 前言 Openharmony 的第一个官方例程的是教你在Hi3861上编写hello world程序,这个例程相当简单编写 Hello World”程序,而且步骤也很省略&…...

「OC」源码学习——对象的底层探索

「OC」源码学习——对象的底层探索 前言 上次我们说到了源码里面的调用顺序,现在我们继续了解我们上一篇文章没有讲完的关于对象的内容函数,完整了解对象的产生对于isa赋值以及内存申请的内容 函数内容 先把_objc_rootAllocWithZone函数的内容先贴上…...

从0开始学习大模型--Day01--大模型是什么

初识大模型 在平时遇到问题时,我们总是习惯性地去运用各种搜索引擎如百度、知乎、CSDN等平台去搜索答案,但由于搜索到的内容质量参差不齐,检索到的内容只是单纯地根据关键字给出内容,往往看了几个网页都找不到答案;而…...

202533 | SpringBoot集成RocketMQ

SpringBoot集成RocketMQ极简入门 一、基础配置(3步完成) 添加依赖 <!-- pom.xml --> <dependency><groupId>org.apache.rocketmq</groupId><artifactId>rocketmq-spring-boot-starter</artifactId><version&g…...

大模型学习专栏-导航页

概要 本专栏是小编系统性调研大模型过程中沉淀的知识结晶,涵盖技术原理、实践应用、前沿动态等多维度内容。为助力读者高效学习,特整理此导航页,以清晰脉络串联核心知识点,搭建起系统的大模型学习框架,助您循序渐进掌握…...

互联网大厂Java面试:从Java SE到微服务的全栈挑战

场景概述 在这场面试中,谢飞机,一个搞笑但有些水的程序员,面对的是一位严肃的大厂面试官李严。面试官的目的是考察谢飞机在Java全栈开发,特别是微服务架构中的技术能力。面试场景设定在内容社区与UGC领域,模拟一个社交…...

2024年408真题及答案

2024年计算机408真题 2024年计算机408答案 2024 408真题下载链接 2024 408答案下载链接...

【datawhaleAI春训营】楼道图像分类

目录 图像分类任务的一般处理流程为什么使用深度学习迁移学习 加载实操环境的库加载数据集,默认data文件夹存储数据将图像类别进行编码自定义数据读取加载预训练模型模型训练,验证和预测划分验证集并训练模型 修改baseline处理输入数据选择合适的模型Ale…...

与持续检测键盘按键(Input.GetKey))

Unity:输入系统(Input System)与持续检测键盘按键(Input.GetKey)

目录 Unity 的两套输入系统: 🔍 Input.GetKey 详解 🎯 对比:常用的输入检测方法 技术底层原理(简化版) 示例:角色移动 为什么会被“新输入系统”替代? Unity 的两套输入系统&…...

day04_计算机常识丶基本数据类型转换

计算机常识 计算机如何存储数据 计算机底层只能识别二进制。计算机底层只识别二进制是因为计算机内部的电子元件只能识别两种状态,即开和关,或者高电平和低电平。二进制正好可以用两种状态来表示数字和字符,因此成为了计算机最基本的表示方…...

)

rvalue引用()

一、先确定基础:左值(Lvalue)和右值(Rvalue) 理解Rvalue引用,首先得搞清楚左值和右值的概念。 左值(Lvalue):有明确内存地址的表达式,可以取地址。比如变量名、引用等。 复制代码 int a = 10; // a是左值 int& ref = a; // ref也是左值右值(Rval…...

【Web3】上市公司利用RWA模式融资和促进业务发展案例

香港典型案例 朗新科技(充电桩RWA融资) 案例概述:2024年8月,朗新科技与蚂蚁数科合作,通过香港金管局“Ensemble沙盒”完成首单新能源充电桩资产代币化融资,募资1亿元人民币。技术实现:蚂蚁链提供…...

什么是IIC通信

IIC(Inter-Integrated Circuit),即IC,是一种串行通信总线,由飞利浦公司在1980年代开发,主要用于连接主板、嵌入式系统或手机中的低速外围设备1。IIC协议采用多主从架构,允许多个主设备和从设备连接在同一总线上进行通信。 IIC协议的工作原理: IIC协议使用两根信号线进…...

网络原理 TCP/IP

1.应用层 1.1自定义协议 客户端和服务器之间往往进行交互的是“结构化”数据,网络传输的数据是“字符串”“二进制bit流”,约定协议的过程就是把结构化”数据转成“字符串”或“二进制bit流”的过程. 序列化:把结构化”数据转成“字符串”…...

掌纹图像识别:解锁人类掌纹/生物识别的未来——技术解析与前沿数据集探索

概述 掌纹识别是一种利用手掌表面独特的线条、纹理和褶皱模式进行身份认证的生物识别技术。它具有非侵入性、高准确性和难以伪造的特点,被广泛应用于安全认证领域。以下将结合提供的链接,详细介绍掌纹识别的技术背景、数据集和研究进展。 提供的链接分析 香港理工大学掌纹数…...

【FPGA开发】Xilinx DSP48E2 slice 一个周期能做几次int8乘法或者加法?如何计算FPGA芯片的GOPS性能?

Xilinx DSP48E2 slice 在一个时钟周期内处理 INT8(8 位整数)运算的能力。 核心能力概述 一个 DSP48E2 slice 包含几个关键计算单元: 预加器 (Pre-Adder): 可以执行 A D 或 A - D 操作,其中 A 是 30 位,D 是 27 位。…...

APP 设计中的色彩心理学:如何用色彩提升用户体验

在数字化时代,APP 已成为人们日常生活中不可或缺的一部分。用户在打开一个 APP 的瞬间,首先映入眼帘的便是其色彩搭配,而这些色彩并非只是视觉上的装饰,它们蕴含着强大的心理暗示力量,能够潜移默化地影响用户的情绪、行…...

残差网络实战:基于MNIST数据集的手写数字识别

残差网络实战:基于MNIST数据集的手写数字识别 在深度学习的广阔领域中,卷积神经网络(CNN)一直是处理图像任务的主力军。随着研究的深入,网络层数的增加虽然理论上能提升模型的表达能力,但却面临梯度消失、…...

科学养生,开启健康生活新篇章

在快节奏的现代生活中,健康养生成为人们关注的焦点。科学合理的养生方式,能帮助我们远离疾病,提升生活质量,无需依赖传统中医理念,也能找到适合自己的养生之道。 饮食是养生的基础。遵循均衡饮食原则,每…...

如何扫描系统漏洞?漏洞扫描的原理是什么?

如何扫描系统漏洞?漏洞扫描的原理是什么? 漏洞扫描是网络安全中识别系统潜在风险的关键步骤,其核心原理是通过主动探测和自动化分析发现系统的安全弱点。以下是详细解答: 一、漏洞扫描的核心原理 主动探测技术 通过模拟攻击者的行为…...

Scrapy分布式爬虫实战:高效抓取的进阶之旅

引言 在2025年的数据狂潮中,单机爬虫如孤舟难敌巨浪,Scrapy分布式爬虫宛若战舰编队,扬帆远航,掠夺信息珍宝!继“动态网页”“登录网站”“经验总结”后,本篇献上Scrapy-Redis分布式爬虫实战,基于Quotes to Scrape,从单机到多机协同,代码简洁可运行,适合新手到老兵。…...

)

开元类双端互动组件部署实战全流程教程(第1部分:环境与搭建)

作者:一个曾在“组件卡死”里悟道的搬砖程序员 在面对一个看似华丽的开元类互动组件时,很多人以为“套个皮、配个资源”就能跑通。实际上,光是搞定环境配置、组件解析、控制端响应、前后端互联这些流程,已经足够让新手懵3天、老鸟…...

【实验笔记】Kylin-Desktop-V10-SP1麒麟系统知识 —— 开机自启Ollama

提示: 分享麒麟Kylin-Desktop-V10-SP1系统 离线部署Deepseek后,实现开机自动启动 Ollama 工具 的详细操作步骤 说明:离线安装ollama后,每次开机都需要手动启动,并且需要保持命令终端不能关闭;通过文档操作方法能实现开机自动后台启动 Ollama 工具 一、前期准备 1、离…...

Redis:现代服务端开发的缓存基石与电商实践-优雅草卓伊凡

Redis:现代服务端开发的缓存基石与电商实践-优雅草卓伊凡 一、Redis的本质与核心价值 1.1 Redis的技术定位 Redis(Remote Dictionary Server)是一个开源的内存数据结构存储系统,由Salvatore Sanfilippo于2009年创建。它不同于传…...

协议以及它的作用和影响)

认识并理解什么是链路层Frame-Relay(帧中继)协议以及它的作用和影响

帧中继(Frame Relay)是一种高效的数据链路层协议,主要用于广域网(WAN)中实现多节点之间的数据通信。它通过**虚电路(Virtual Circuit)**和统计复用技术,优化了传统分组交换网络(如X.25)的性能,特别适合带宽需求高、时延敏感的场景。 一、帧中继的核心设计目标 简化协…...

)

Python基本语法(类和实例)

类和实例 类和对象是面向对象编程的两个主要方面。类创建一个新类型,而对象是这个 类的实例,类使用class关键字创建。类的域和方法被列在一个缩进块中,一般函数 也可以被叫作方法。 (1)类的变量:甴一个类…...

Netty的内存池机制怎样设计的?

大家好,我是锋哥。今天分享关于【Netty的内存池机制怎样设计的?】面试题。希望对大家有帮助; Netty的内存池机制怎样设计的? 1000道 互联网大厂Java工程师 精选面试题-Java资源分享网 Netty的内存池机制是为了提高性能ÿ…...

-绘画and动画)

Python学习之路(七)-绘画and动画

Python 虽然不是专为图形设计或动画开发的语言,但凭借其丰富的第三方库,依然可以实现 2D/3D 绘画、交互式绘图、动画制作、游戏开发 等功能。以下是 Python 在绘画和动画方面的主流支持方式及推荐库。建议前端web端展示还是用其他语言好╮(╯▽╰)╭ 一、Python 绘画支持(2D…...

【HarmonyOS 5】鸿蒙应用数据安全详解

【HarmonyOS 5】鸿蒙应用数据安全详解 一、前言 大家平时用手机、智能手表的时候,最担心什么?肯定是自己的隐私数据会不会泄露!今天就和大家唠唠HarmonyOS是怎么把应用安全这块“盾牌”打造得明明白白的,从里到外保护我们的信息…...

动态指令参数:根据组件状态调整指令行为

🤍 前端开发工程师、技术日更博主、已过CET6 🍨 阿珊和她的猫_CSDN博客专家、23年度博客之星前端领域TOP1 🕠 牛客高级专题作者、打造专栏《前端面试必备》 、《2024面试高频手撕题》、《前端求职突破计划》 🍚 蓝桥云课签约作者、…...

Linux:权限的理解

目录 引言:为何Linux需要权限? 一、用户分类与切换 1.1、用户角色 1.2、用户切换命令 二、权限的基础概念 2.1、文件属性 三、权限的管理指令 3.1、chmod:修改文件权限 3.2、chown与chgro:修改拥有者与所属组 四、粘滞位…...

/etc/kdump.conf 配置详解

/etc/kdump.conf 是 Linux kdump 机制的核心配置文件,用于定义内核崩溃转储(vmcore)的生成规则、存储位置、过滤条件及触发后的自定义操作。以下是对其配置项的详细解析及常见用法示例: 一、配置文件结构 文件通常位于 /etc/kdu…...