【计算机网络】深入解析 HTTP 请求中的 header 类型:Cookie 的概念、特点和应用场景:登录和用户认证

网络原理— HTTP 请求“报头”(header)

Cookie 是什么

HTTP报头中的Cookie,用大白话来说,就像你

去餐厅吃饭时拿到的一张会员卡:

初次访问 (清除该网站的所有 Cookie 后重新访问该网站,效果相同):

- 当你第一次访问一个网站(比如某购物网站),

服务器想记住你(比如你的登录状态、购物车)。- 但服务器

没法直接在你电脑上存东西,于是它说:“浏览器,帮我记个小纸条吧!”这个“小纸条”就是Cookie。

服务员发卡(Set-Cookie):

- 服务器通过HTTP响应的

Set-Cookie头,把信息塞给浏览器。比如:

Set-Cookie: user_id=12345; Expires=周五; Secure- 这相当于

餐厅给你一张会员卡,卡上写:“用户ID是12345,有效期到周五,且只能在本店安全通道使用”。

自动出示会员卡(Cookie请求头):

- 之后每次你再访问这个网站,

浏览器会自动在HTTP请求头里带上这个 Cookie,像进餐厅时主动亮出会员卡。- 服务器一看:“哦,是用户12345,直接显示他的购物车!”

Cookie能存啥:

- 小数据:

- 比如用户名、语言设置、浏览记录。

- 关键ID:

- 比如登录后的会话ID(像会员卡号,服务器靠它查你的详细信息)。

Cookie的安全细节:

- 过期时间:

- 可以是“关浏览器就失效”(会话Cookie),或设定具体日期(比如记住登录30天)。

- Secure:

- 只通过HTTPS加密连接传输(防窃听)。

- HttpOnly:

- 禁止JavaScript读取(防XSS攻击偷Cookie)。

- 作用范围:

- 指定域名(比如只给

.example.com)和路径(比如/shop目录下才发送)。

举个实际例子:

- 你登录微博,服务器返回

Set-Cookie: session_id=abc123; HttpOnly; Secure。- 之后你刷主页、发微博,

浏览器每次请求都悄悄带上Cookie: session_id=abc123。- 服务器通过

abc123查到你是张三,直接展示你的关注和私信。

注意事项:

- Cookie存在你电脑里,别让坏人偷走(比如通过

恶意链接盗取会话Cookie,就能冒充你)。- 网站要合理设置

Secure和HttpOnly,用户也要警惕不明网站。

总结:

Cookie 就是网站让你的浏览器帮忙记的小纸条,下次访问该网站时自动带上,让服务器认出你。- 它像会员卡、临时身份证,是

维持登录状态、记录偏好的关键工具,但也要注意安全保管!

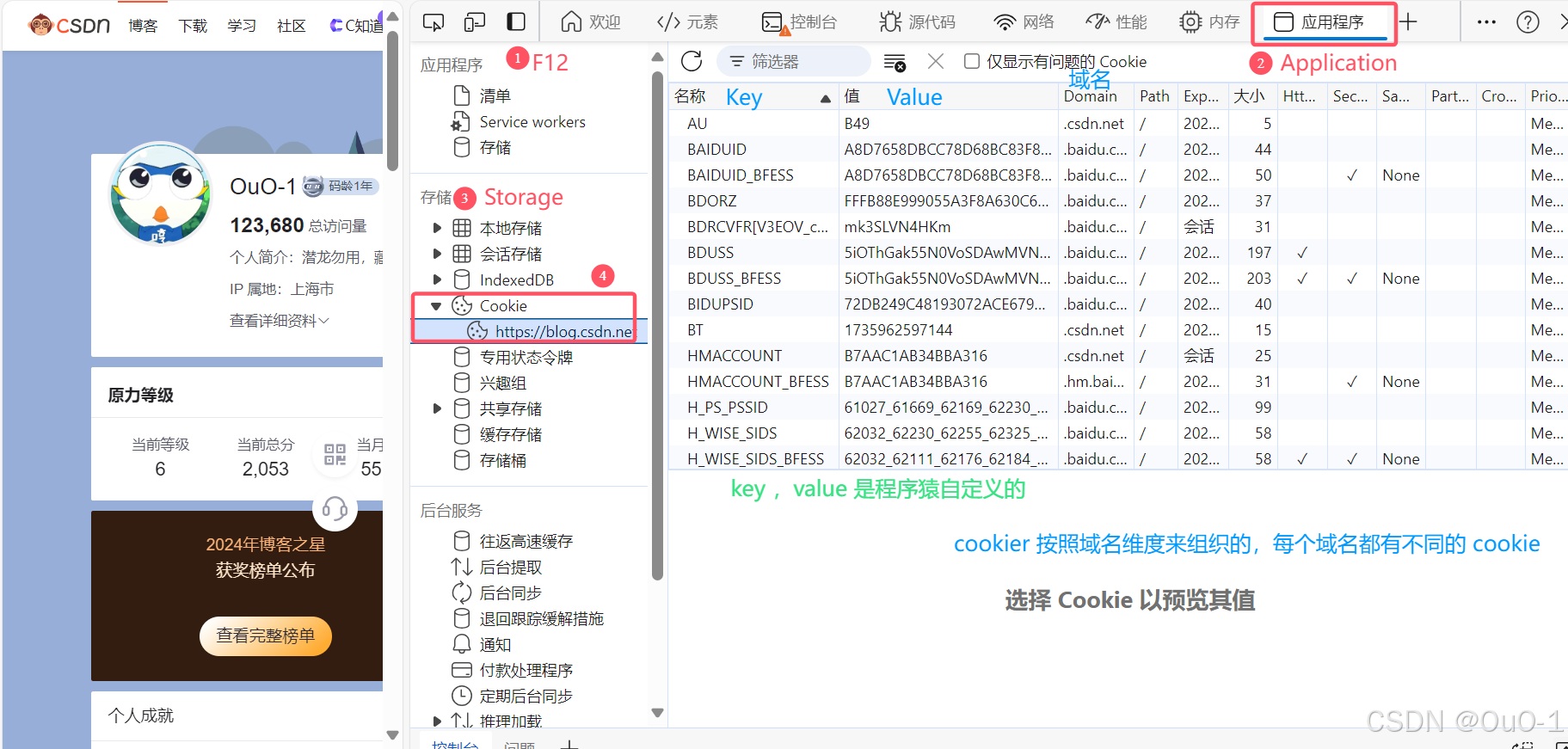

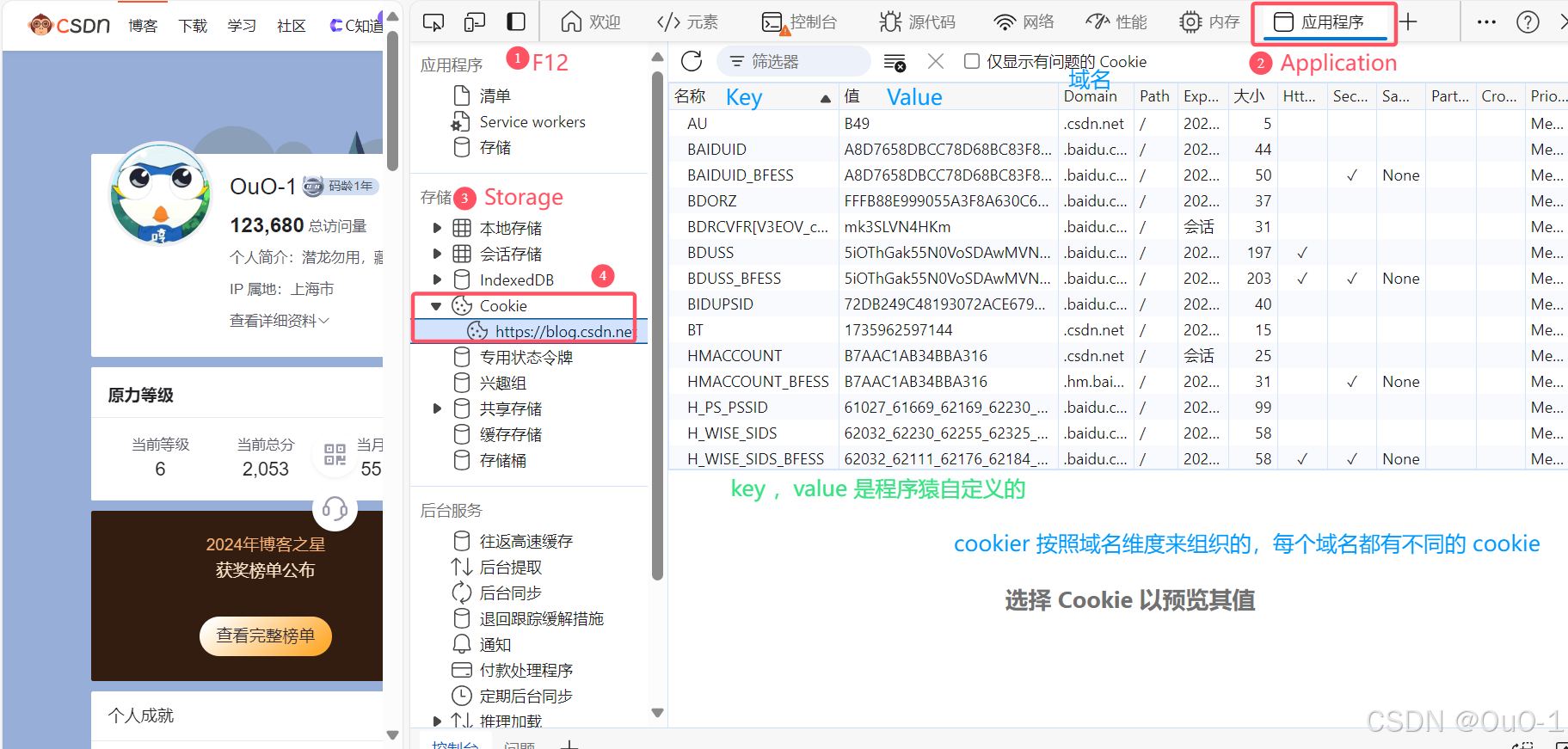

Cookie 的特点

| Cookie 轻量化与兼容性 |

- 文本格式:

- Cookie以

键值对形式存储纯文本,确保跨平台兼容性。

- Cookie以

- 容量限制:

- 单个Cookie大小通常不超过

4KB,单个域名下Cookie数量受限(如50条),避免过度占用资源。

- 单个Cookie大小通常不超过

| Cookie 作用域控制 |

通过Domain和Path属性限制Cookie的生效范围:

- Domain:

- 指定 Cookie 可发送的域名;

- 每个

不同的域名下都可以有不同的 Cookie,不同网站之间的 Cookie 并不冲突;

- Path:

- 限定仅特定路径下的请求携带Cookie(如

/user路径);

- 限定仅特定路径下的请求携带Cookie(如

| Cookie 客户端存储与自动传输 |

- Cookie的核心设计是通过

客户端(浏览器)存储少量数据(如用户标识符);

Cookie 中

存储了一个字符串;

这个数据可能是

客户端(网页)自行通过JS写入的;也可能来自于

服务器(服务器在HTTP响应的header中,通过Set-Cookie字段给浏览器返回数据);

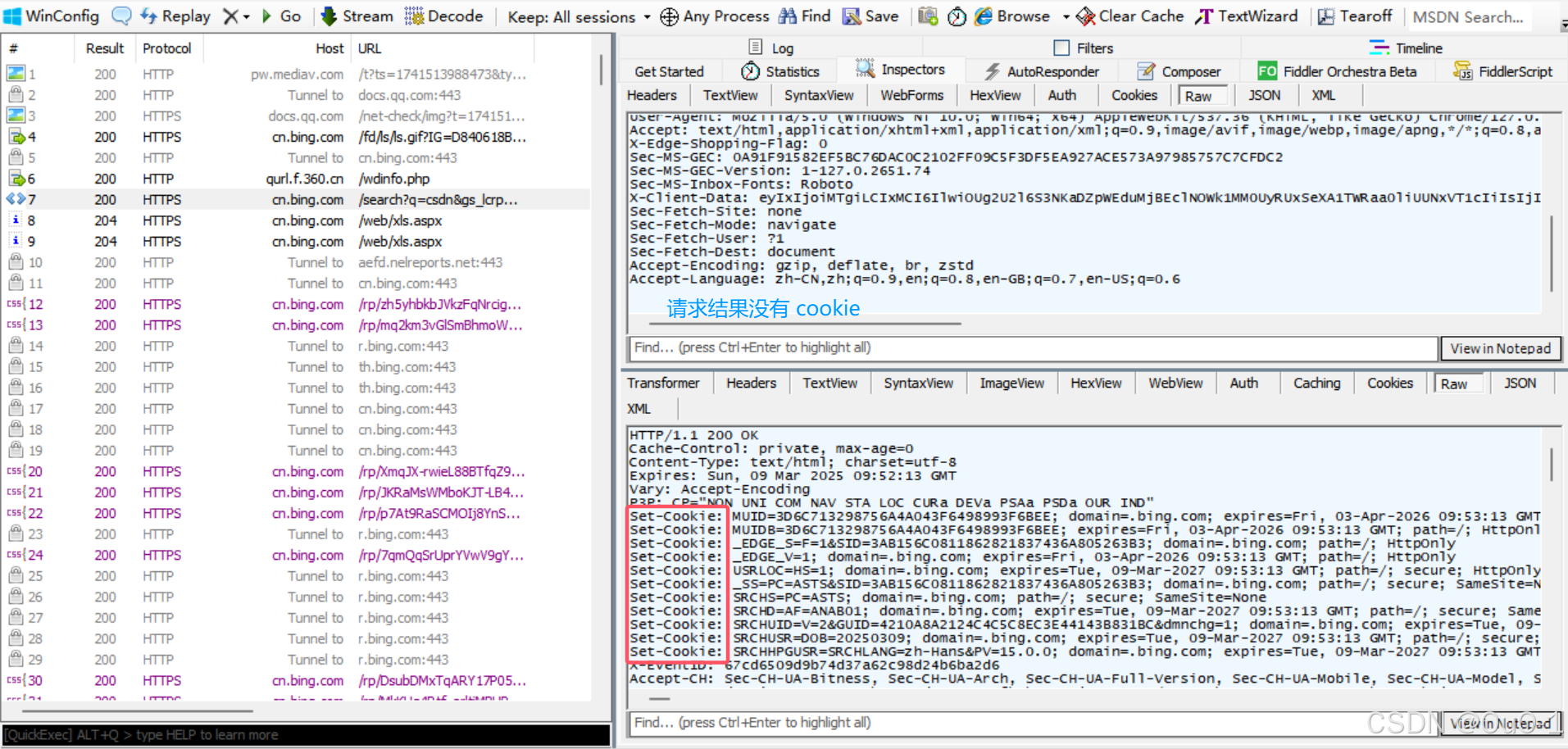

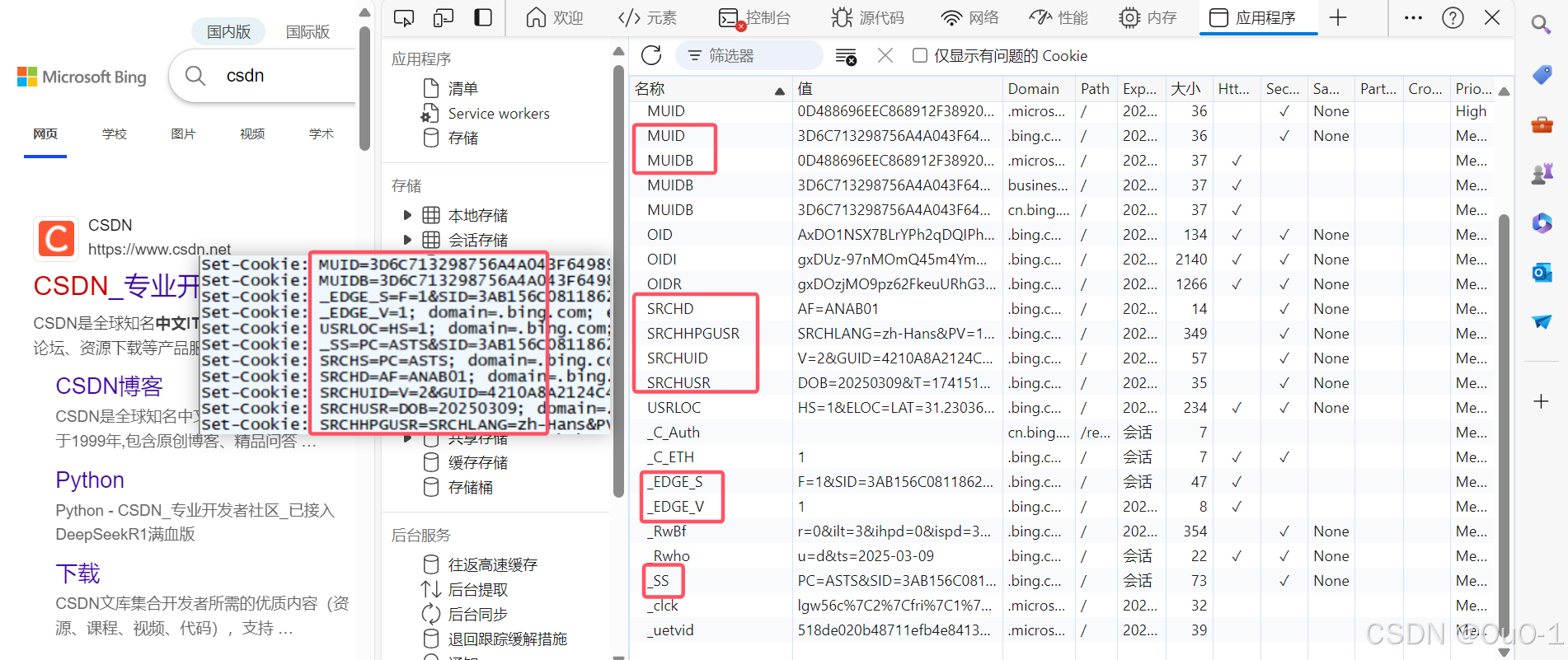

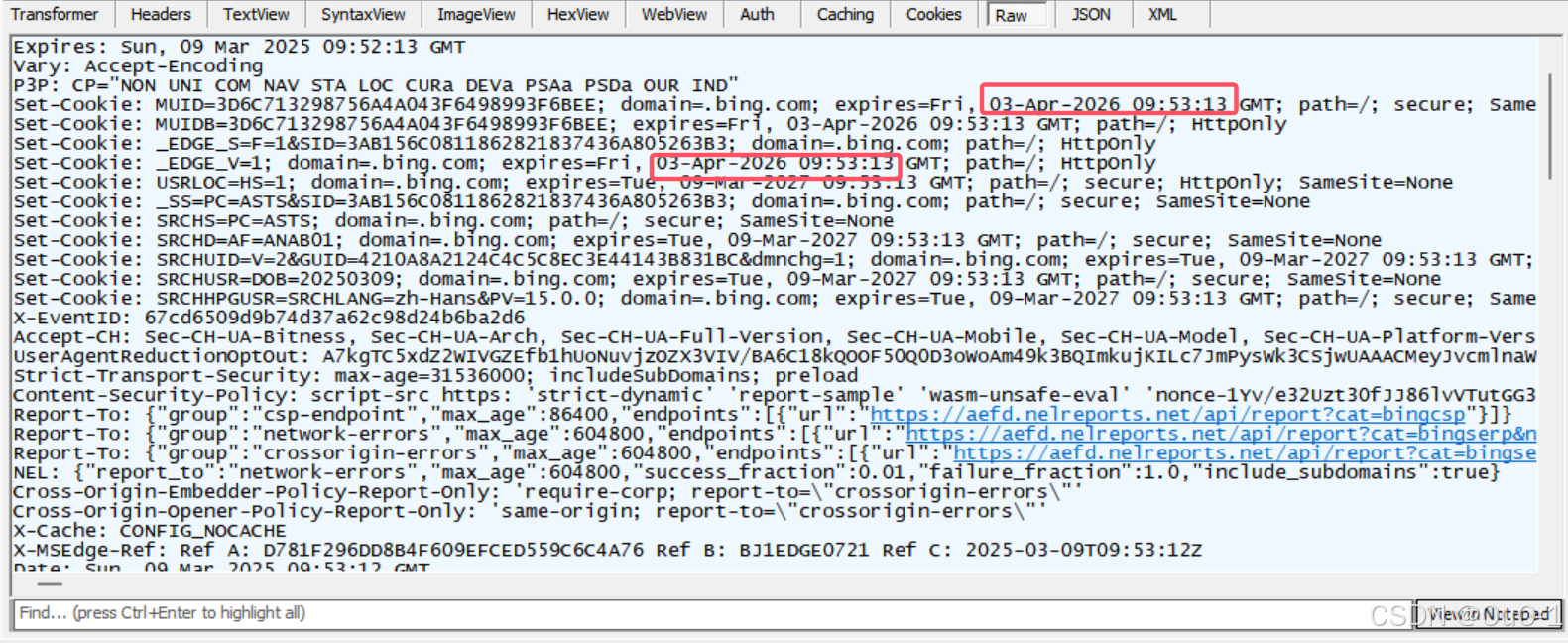

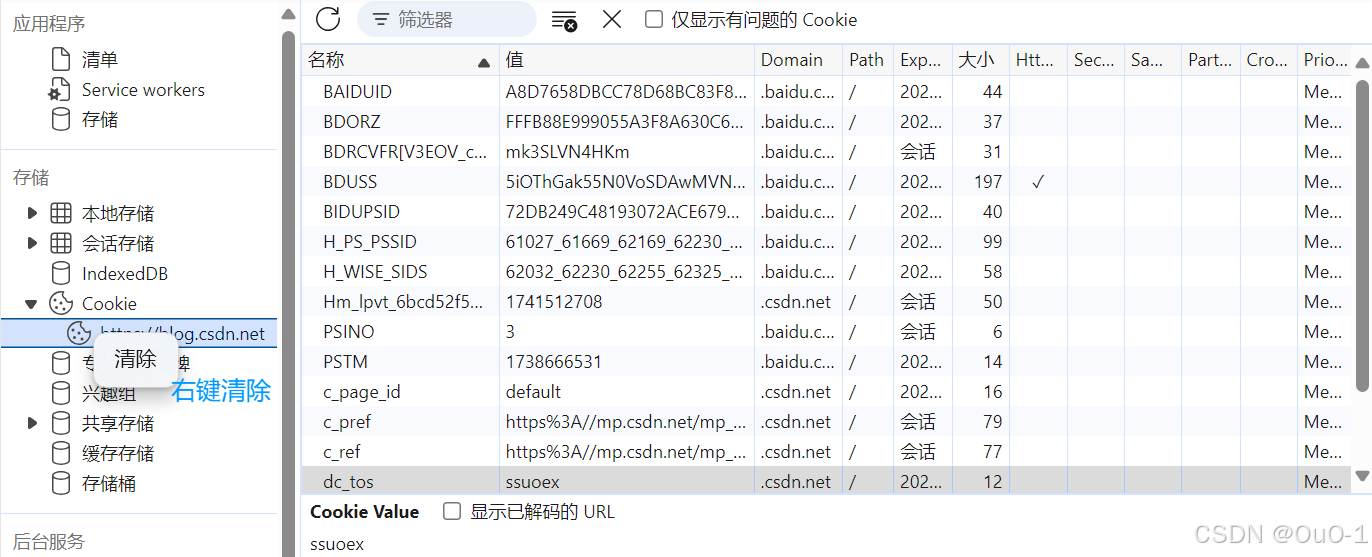

我们先打开一个浏览器搜索页面,并且清空 Cookie :

清空 fiddler 中的左侧 HTTP 请求/响应结果,再刷新页面,查看 fiddler 新抓包的请求和响应结果:

我们可以看到,在响应结果中显示的 Set-Cookie 的 key=value,和浏览器中的 Cookie 相对应,说明服务器通过Set-Cookie响应头设置Cookie:

浏览器在后续请求中自动回传,形成“请求-响应-携带”的闭环:

在后续请求中,Cookie 会自动附加到HTTP头部(Cookie头)。

| cookie 的灵活性 (生命周期管理) |

- 会话Cookie:默认在浏览器关闭后失效。

- 持久Cookie:可以灵活通过

Expires或Max-Age设置过期时间,实现长期状态保留(如“记住登录”)。

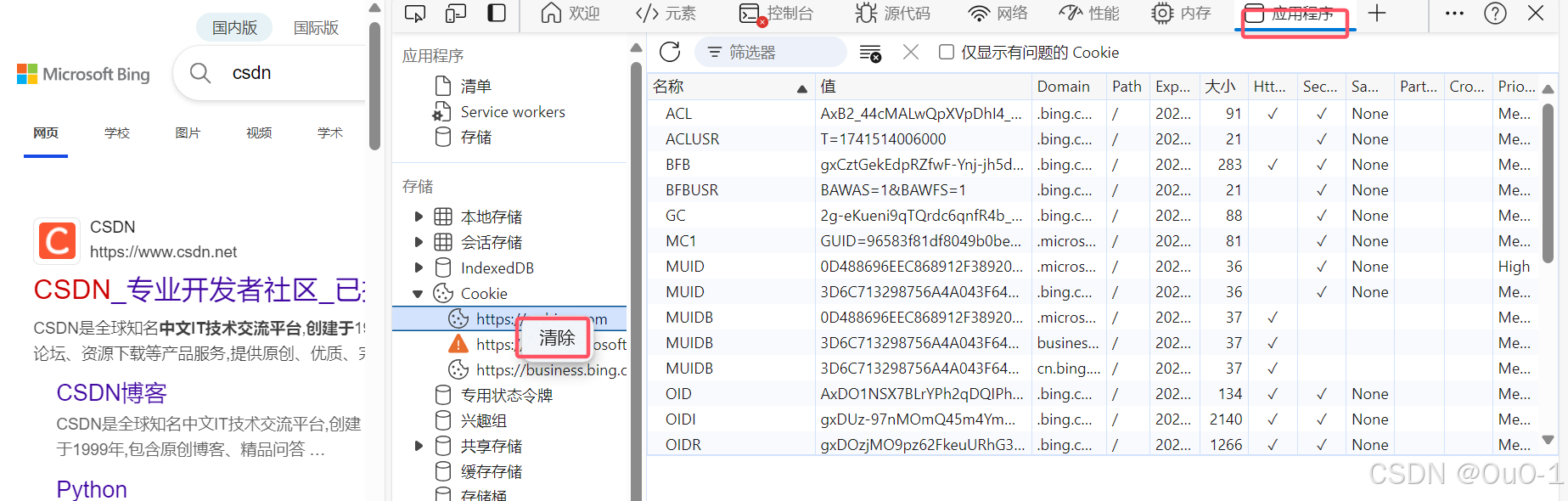

| 清除 Cookie 的方法 |

或者

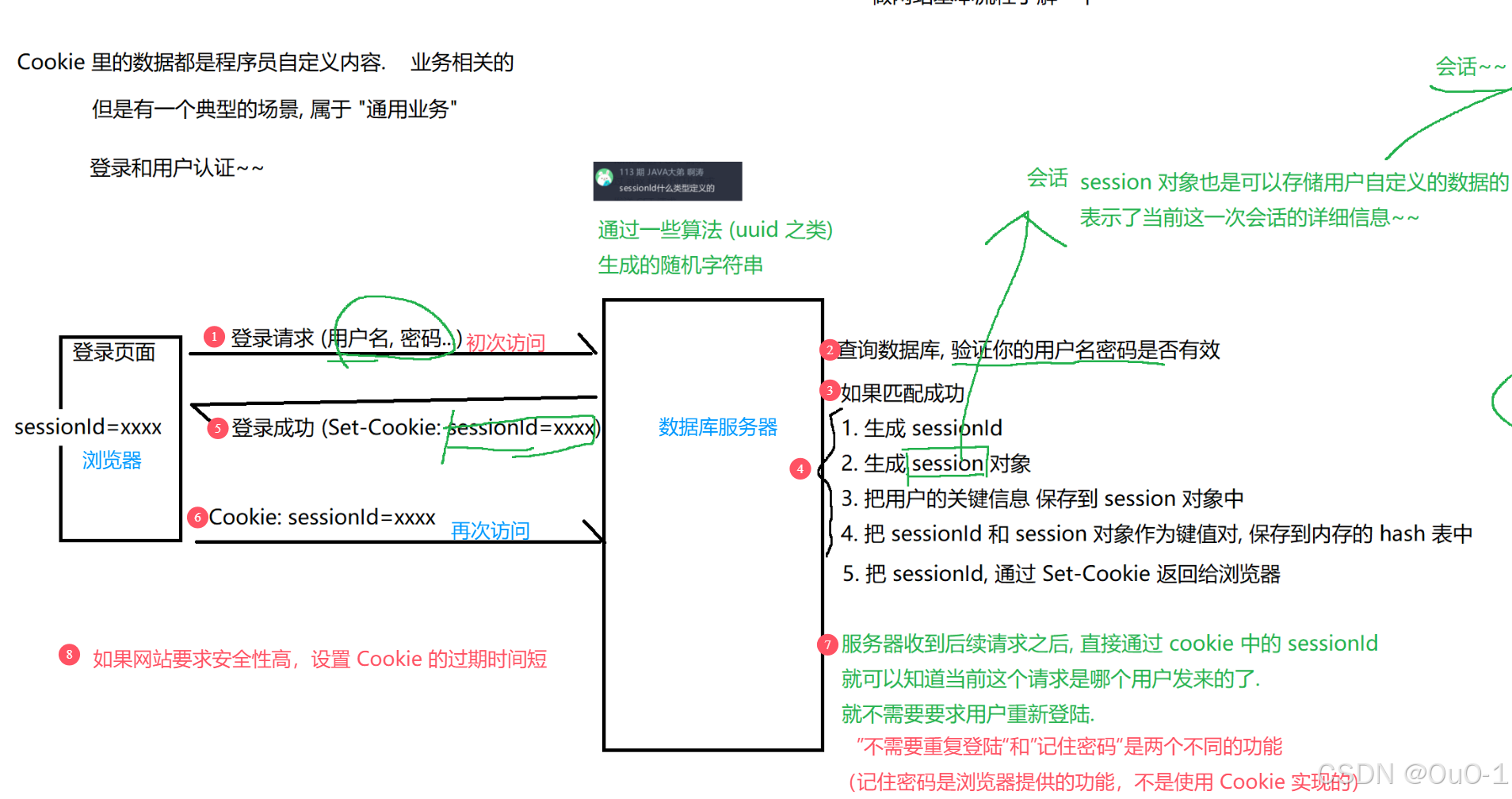

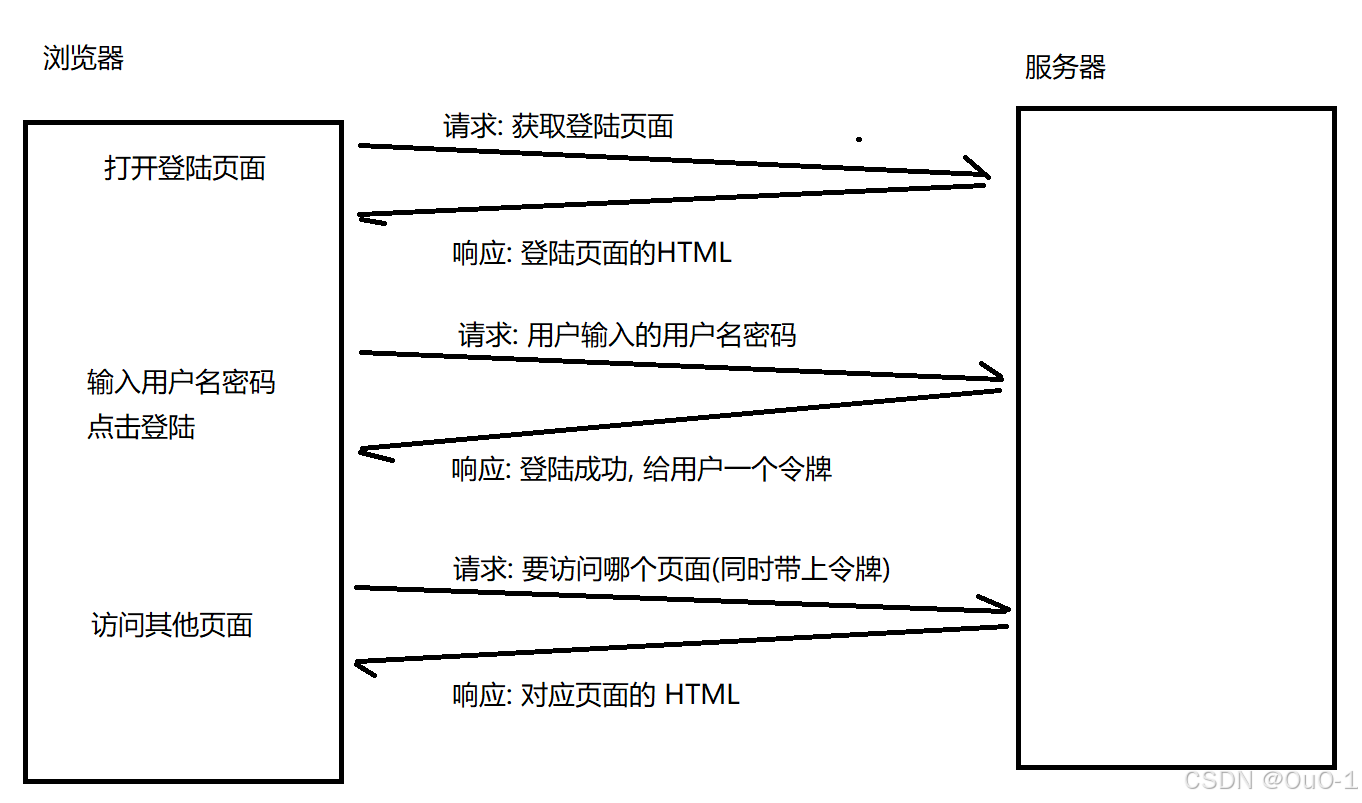

Cookie 的应用场景:登录和用户认证 (以码云为例)

(1)在码云页面上,清除 Cookie

为了方便观察,先清除掉之前登陆的 Cookie ;

在码云页面上,点击 URL 左侧的图标,选择 Cookie

清除 Cookie 后,再次刷新页面,Cookie 会重新从服务器加载回来:

(2) 登陆操作

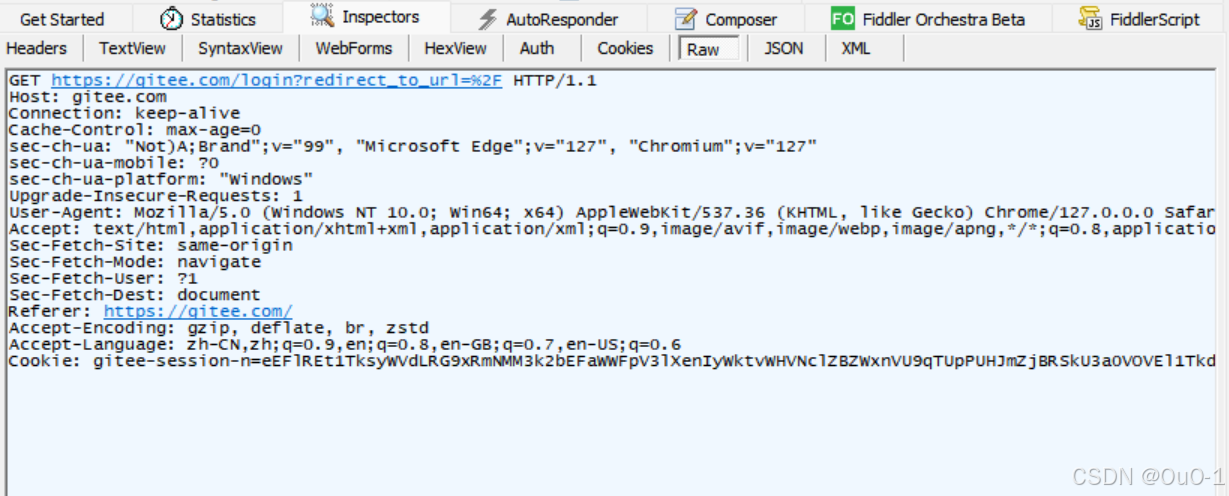

| 登陆请求 |

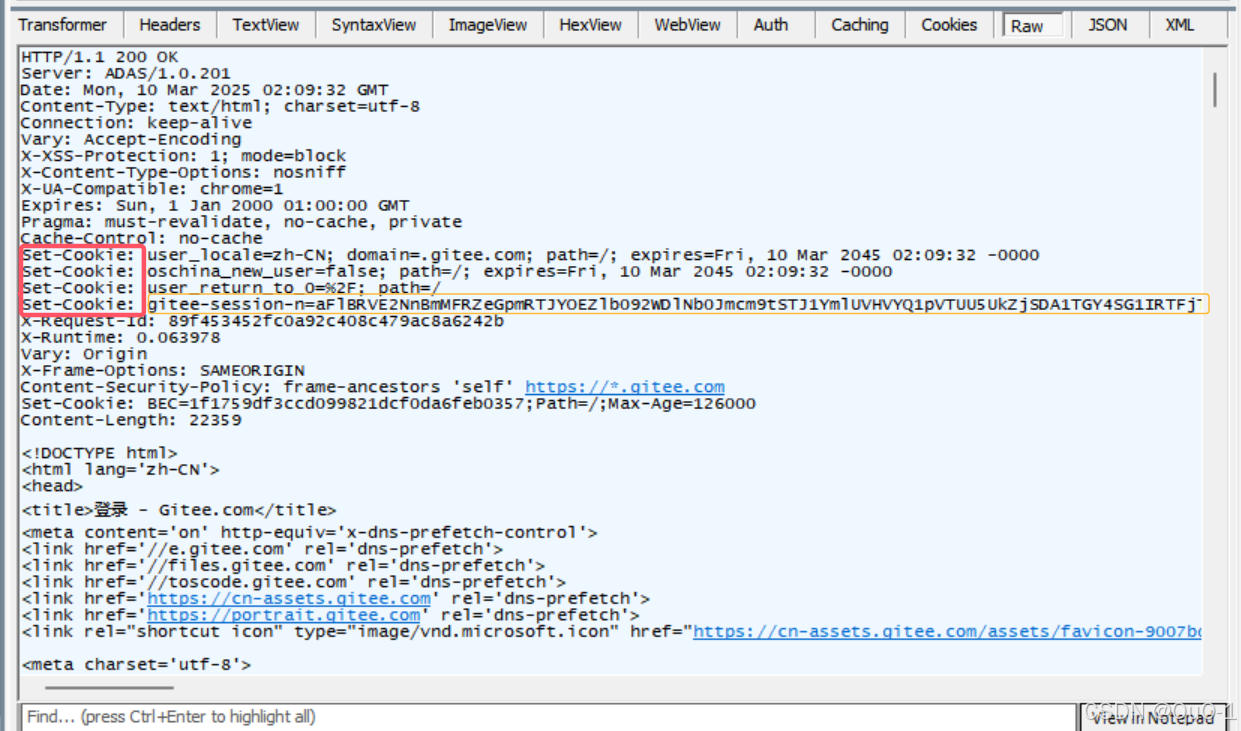

| 登陆响应 |

可以看到,响应中包含了3个

Set-Cookie属性.其中我们重点关注第三个,里面包含了一个

gitee-session-n这样的属性,属性值是一串很长的加密之后的信息;这个信息就是

用户当前登陆的身份标识,也称为"令牌(token)"

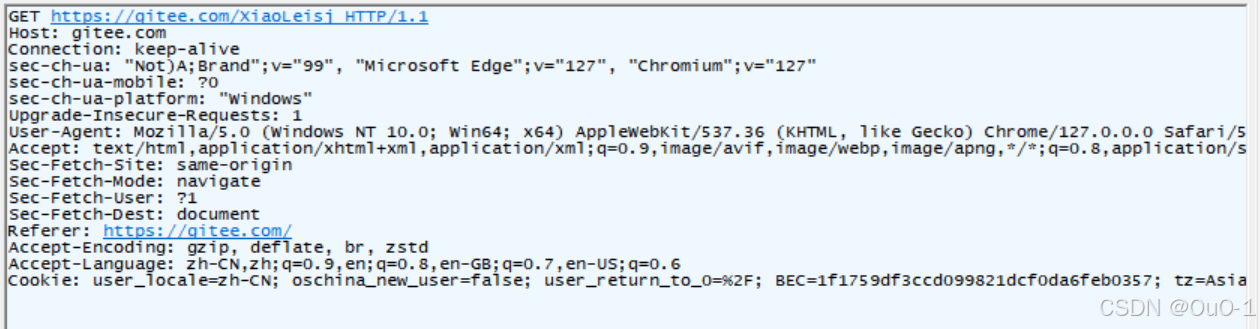

(3) 访问其他页面

登陆成功之后,此时可以看到后续访问码云的其他页面 (比如个人主页),请求中就都会带着刚才获取到的Cookie 信息

请求你中的 Cookie 字段也包含了一个

gitee-session-n属性,里面的值和刚才服务器返回的值相同;后续只要访问 gitee 这个网站,就会一直带着这个令牌,直到

令牌过期/下次重新登陆

(4) 理解登陆过程

这个过程和

去医院看病很相似:

到了医院先挂号:挂号时候需要提供身份证,同时得到了一张"就诊卡",这个

就诊卡(sessionId)就相当于患者的"令牌";后续去各个科室进行检查,诊断,开药等操作,都不必再出示身份证了,只要凭就诊卡即可识别出当前患者的身份.

看完病了之后,不想要就诊卡了,就可以注销这个卡;

此时患者的

身份和就诊卡的关联就销毁了;(类似于网站的注销操作)又来看病,可以办一张新的就诊卡,此时就得到了一个新的"令牌"

相关文章:

【计算机网络】深入解析 HTTP 请求中的 header 类型:Cookie 的概念、特点和应用场景:登录和用户认证

网络原理— HTTP 请求“报头”(header) Cookie 是什么 HTTP报头中的Cookie,用大白话来说,就像你去餐厅吃饭时拿到的一张会员卡: 初次访问 (清除该网站的所有 Cookie 后重新访问该网站,效果相同): 当你第一次访问一个网…...

个人总结)

红队OPSEC(安全运营)个人总结

OPSEC又称:运营安全,是指在红队的视角下,蓝队对我方的威胁。 OPSEC漏洞的五个流程: 关键信息识别:指红队的关键信息不泄露,包括但不限于红队的攻击意图,能力,人员,活动及…...

《Python基础教程》附录B笔记:Python参考手册

《Python基础教程》第1章笔记👉https://blog.csdn.net/holeer/article/details/143052930 附录B Python参考手册 Python标准文档是完整的参考手册。本附录只是一个便利的速查表,当你开始使用Python进行编程后,它可帮助你唤醒记忆。 B.1 表…...

GWO-CNN-BiLSTM-Attention多变量多步时间序列预测 | Matlab实现灰狼算法优化卷积双向长短期记忆融合注意力机制

GWO-CNN-BiLSTM-Attention多变量多步时间序列预测 | Matlab实现灰狼算法优化卷积双向长短期记忆融合注意力机制 目录 GWO-CNN-BiLSTM-Attention多变量多步时间序列预测 | Matlab实现灰狼算法优化卷积双向长短期记忆融合注意力机制预测效果基本介绍程序设计参考资料 预测效果 基…...

Python实例:PyMuPDF实现PDF翻译,英文翻译为中文,并按段落创建中文PDF

基于PyMuPDF与百度翻译的PDF翻译处理系统开发:中文乱码解决方案与自动化排版实践 一 、功能预览:将英文翻译为中文后创建的PDF 二、完整代码 from reportlab.lib.pagesizes import letter from reportlab.lib.styles import getSampleStyleSheet, ParagraphStyle...

)

【数据结构】初识集合框架及背后的数据结构(简单了解)

目录 前言 如何学好数据结构 1. 什么是集合框架 2. 集合框架的重要性 3. 背后所涉及的数据结构以及算法 3.1 什么是数据结构 3.2 容器背后对应的数据结构 3.3 相关java知识 3.4 什么是算法 3.5 基本关系说明(重要,简单了解) 前言 …...

)

Go语言集成DeepSeek API和GoFly框架文本编辑器实现流式输出和对话(GoFly快速开发框架)

说明 本文是GoFly快速开发框架集成Go语言调用 DeepSeek API 插件,实现流式输出和对话功能。为了方便实现更多业务功能我们在Go服务端调用AI即DeepSeek接口,处理好业务后再用Gin框架实现流失流式输出到前端,前端使用fetch请求接收到流式的mar…...

ClickHouse 数据倾斜实战:案例分析与优化技巧

目录 ClickHouse 数据倾斜问题总结与优化措施 1. 分片键选得不好,埋下隐患 2. 数据本身就“偏心” 3. 查询习惯加剧失衡 4. 硬件差异“雪上加霜” 表现形式一览 优化措施:从根源到实践 优化分片键:让数据均匀“落户” 数据预处理:写入前先“理顺” 查询优化:别让…...

)

数据结构(蓝桥杯常考点)

数据结构 前言:这个是针对于蓝桥杯竞赛常考的数据结构内容,基础算法比如高精度这些会在下期给大家总结 数据结构 竞赛中,时间复杂度不能超过10的7次方(1秒)到10的8次方(2秒) 空间限制&#x…...

的补充理解)

Flink之水印(watermark)的补充理解

水印(Watermark):用于事件时间处理,标记数据流的进度,解决乱序和延迟问题,触发窗口计算 一、Flink 水印的作用 处理乱序事件 水印(Watermark)是 Flink 用于处理事件时间&…...

革新音频技术,引领智能录音新时代—广州唯创电子WT2605芯片深度解析

在万物互联的智能时代,音频处理技术作为人机交互的核心载体,正不断推动消费电子、物联网设备及行业工具的升级迭代。广州唯创电子凭借多年深耕音频芯片领域的经验,推出了一款集多功能、高集成度与灵活扩展性于一体的音频处理芯片——WT2605。…...

jumpserver 网络安全 网络安全 authenticity

1.1 计算机安全的概念 1.1.1 计算机安全最核心的三个关键目标(CIA): 保密性(Confidentiality)--①数据保密性(确保隐私或秘密不向非授权者泄密或使用); ②隐私性(确保个人能够控制或确定其自身相关的信息)…...

)

文件上传漏洞(条件竞争)

[TCO]catalog 文件上传漏洞简介 文件上传漏洞是一种常见的 Web 安全漏洞,攻击者可以通过该漏洞上传恶意文件,如 WebShell、木马或其他恶意代码脚本,以实现远程控制服务器、窃取数据或发起进一步攻击。这类漏洞通常源于 Web 应用在文件上传功…...

向量数据库的选择与应用:AI工程实践

一、向量数据库:AI时代的核心基础设施 1.1 从关系型到向量型:数据库的技术演进 传统数据库与向量数据库的对比: 特性关系型数据库向量数据库数据模型结构化表格高维向量元数据核心操作CRUD相似性搜索典型场景交易系统推荐系统/图像检索性能…...

文件上传复现

1、什么是文件上传漏洞? 答:文件上传漏洞是指攻击者通过上传恶意文件到服务器、从而执行任意代码、获取系统权限或者破坏系统安全的漏洞、常见于允许用户上传文件的Web应用程序中。 2. 文件上传漏洞形成原因 未验证文件类型:未对上传文件的…...

数据结构全解析:从线性到非线性,优缺点与应用场景深度剖析

1. 线性数据结构 (1)数组(Array)(适合静态数据) 优点: 随机访问高效:通过索引可以直接访问元素,时间复杂度为 O(1)。 内存连续:数组在内存中是连续存储的&…...

JAVA面试_进阶部分_Ibatis与Hibernate的区别

一、 hibernate与ibatis之间的比较: hibernate 是当前最流行的o/r mapping框架,它出身于sf.NET,现在已经成为jboss的一部分了。 ibatis 是另外一种优秀的o/r mapping框架,目前属于apache的一个子项目了。 相对hibernate“o/r”而…...

页面刷新时 选择值或输入值不丢失

视图完整代码 <body><h1>查询员工信息</h1><form action"SearchForm" style"text-align: center;">所属部门:<select name"ddlDept" id"ddlDept"><option value"">--请选择…...

:定义、挑战与未来展望)

通用人工智能(AGI):定义、挑战与未来展望

文章目录 引言AGI的定义与特征实现AGI的挑战AGI与ASI的区别AGI的潜在影响结语 引言 通用人工智能(Artificial General Intelligence, AGI)是人工智能领域的终极目标,代表着一种能够执行人类所有智力任务的系统。与当前的任务导向型人工智能&…...

)

考研数学复习之定积分定义求解数列极限(超详细教程)

定积分求解数列极限是一种将数列极限问题转化为定积分问题进行求解的方法。这种方法通常适用于那些和式数列极限,其主要思路是将数列的项看作是某个函数在某一点或某一段区间上的取值或某种形式的和,然后利用定积分的性质和计算方法,来求解这类数列的极限。 定积分定义 设函数在…...

【redis】应用场景:共享会话和手机验证码

文章目录 共享会话实现思路 手机验证码实现思路伪代码实现生成验证码验证验证码 共享会话 实现思路 如果每个应用服务器,维护自己的会话数据,此时彼此之间胡共享,用户请求访问到不同的服务器上,就可能会出现一些不能正确处理的情…...

vscode带参数调试

转载:【深度学习环境】VSCode 调试python 带args参数的程序_vscode args-CSDN博客 ctrlshiftf全局搜索...

音视频软件工程师面试题

一、基础知识 编解码相关 H.264 和 H.265(HEVC)的主要区别是什么?视频编解码的基本流程是什么?关键技术有哪些?音频编解码(如 AAC、MP3、Opus)的区别和应用场景?什么是 B 帧、P 帧、I 帧?它们的作用是什么? 流媒体协议RTMP、HTTP-FLV、HLS、WebRTC 的区别和应用场景…...

mac用docker跑sql server

网上的各个文章跑下来都有一些问题,记录一下我成功跑起来的过程。 省略Docker安装 修改docker源: {"builder": {"gc": {"defaultKeepStorage": "20GB","enabled": true}},"experimental"…...

Controller:Zookeeper模式与KRaft模式)

【技海登峰】Kafka漫谈系列(八)Controller:Zookeeper模式与KRaft模式

【技海登峰】Kafka漫谈系列(八)Controller:Zookeeper模式与KRaft模式 在上述学习过程中,我们知道完整的Kafka集群架构中包含了Broker、Topic、Partition、Replica、Producer、Consumer等众多组件,它们之间的关系又非常复杂:比如Topic由多个Partition组成、Partition又包含…...

c# txt文档的实时显示,用来查看发送接收指令

通讯历史按钮 private void uiButton1_Click(object sender, EventArgs e){try{logf new logF();logf.Show();}catch (Exception){throw;} }主页面关闭函数(点击保存就为true true就不删除) private void page1_FormClosed(object sender, FormClos…...

LabVIEW变频器谐波分析系统

随着工业自动化的发展,变频器在电力、机械等领域的应用日益广泛,但谐波问题直接影响系统效率与稳定性。传统谐波检测设备(如Norma5000)精度虽高,但价格昂贵且操作复杂,难以适应现场快速检测需求。本项目基于…...

搜广推校招面经四十三

快手主站推荐算法 一、因果推荐和偏差消除在推荐系统中的应用 1.1. 因果推荐 因果推荐(Causal Recommendation)是指利用因果推断的方法来理解和优化推荐系统的行为。不同于传统的基于关联分析的推荐方法,因果推荐旨在揭示用户行为背后的真…...

Android打造易用的 WiFi 工具类:WifiUtils 封装实践

Android在全局范围内使用WifiUtils工具类,我们可以将其设计为一个单例,并通过Application类进行初始化。这样可以确保在整个应用程序中只有一个WifiUtils实例,并且可以在任何地方访问它。以下是实现全局使用的步骤和代码示例: 记…...

010-Catch2

Catch2 一、框架简介 Catch2 是一个基于 C 的现代化单元测试框架,支持 TDD(测试驱动开发)和 BDD(行为驱动开发)模式。其核心优势在于: 单头文件设计:v2.x 版本仅需包含 catch.hpp 即可使用自然…...

Kubernetes Pod的生命周期概述

概述 在Kubernetes的世界中,Pod作为最基本的应用进程单元, 其生命周期也代表着应用进程的整个生命周期。了解其生命周期是掌握云计算中一个计算单元如何在Kubernetes世界周转的基石。 本期文章主要针对于Pod的生命周期的不同阶段进行介绍,让读者能够对…...

Linux服务器使用docker离线安装MySQL

今天记录一下,Linux的docker安装MySQL镜像的步骤,以后安装任何镜像都可以仿照本篇文章。 因为我有一台云服务器是联网的,所有我的步骤就是把需要的镜像都在云服务器下载好,再保存下来,传到本地的不联网服务器。 其实我…...

)

软件安全分析与应用之Web安全(二)

2.3 第 3 题 Web 安全 2.3.1 撰写安装报告 要求录屏 (1)Vmware; 首先找到.iso镜像 点击下一步我接受 下一步 下一步 下一步 下一步 点击升级等待完成安装 (2)kali-linux 克隆kali 等待安装 克隆成功 然后开始启…...

CEH与OSCP:网络安全认证对比分析

在网络安全领域,渗透测试被视为至关重要的一环,帮助企业检测和修复系统漏洞。为提升行业标准,许多认证应运而生,其中CEH和OSCP作为行业认可度较高的认证,广泛被网络安全从业者选择。尽管这两者都涉及渗透测试领域&…...

的搜索能力?R1-Searcher来了)

如何通过强化学习RL激励大型语言模型(LLMs)的搜索能力?R1-Searcher来了

R1-Searcher,这是一种使用 RL 增强 LLM 的 RAG 能力的新框架,通过两阶段强化学习(RL)实现LLM在推理过程中自主调用外部检索系统,突破模型固有知识限制。 为了通过探索外部检索环境来激励大语言模型的搜索能力,设计了一种基于结果的两阶段强化学习方法,通过定制的奖励设计…...

AI重构电商内容体系:企业如何突破生产、管理、分发三重门?

在电商内容需求激增的2025年,AI技术已成为破解内容生产低效、管理混乱、分发粗放的核心工具。特赞科技服务案例显示,企业通过AIGC数字资产管理方案可实现效率300%提升。 内容科技驱动电商新范式 电商内容已从"商品说明书"演变为体验经济载体…...

)

版本控制器Git(1)

文章目录 前言一、初识Git问题引入解决方案注意事项 二、Git安装三、Git配置与基本操作Git创建Git配置用户名称和地址认识工作区、暂存区、版本库添加文件到仓库添加文件到暂存区提交暂存区内容到本地仓库 查看提交历史 四、Git 暂存区、HEAD、对象库及文件Git内部结构概览查看…...

VMware安装Windows server 2016

1、新建虚拟机,选择自定义模式 2、选择兼容性 4、命名虚拟机 5、固件类型 EFI 虚拟磁盘类型,不同电脑推荐的类型不同,用默认的就行 删除声卡和打印机 检查网络配置 选择本地的Windows server 2016的系统镜像,系统镜像可以去Window…...

【编程向导】-JavaScript-基础语法-类型检测

类型检测 类型检测的方法: typeofinstanceofObject.prototype.toStringconstructor typeof typeof 操作符返回一个字符串,表示未经计算的操作数的类型。 typeof undefined; // "undefined" typeof null; // "object" typeof 10…...

Python并发编程实战:突破GIL限制的工程化解决方案

一、GIL的本质与影响范围 **全局解释器锁(Global Interpreter Lock,GIL)**是CPython解释器的核心机制,其本质是一个互斥锁,保证同一时刻只有一个线程执行Python字节码。这一设计使得: ✅ 简化内存管理:避免多线程竞争对象引用计数 ❌ 限制多核性能:CPU密集型多线程程序…...

FPGA学习篇——Verilog学习之全加器的实现

跟着野火的视频学习了一下全加器的实现~ 1 半加器和全加器原理 首先,解释一下为什么全加器的 公式还可以写成以下形式: (1)首先我们要明白: 因为由真值表来看,他们是不相同的(当ab1时ÿ…...

嵌入式学习L6网络编程D4多进程并发

多线程 客户端 /*./client serv_ip serv_port */ #include "net.h"void usage (char *s) {printf ("\n%s serv_ip serv_port", s);printf ("\n\t serv_ip: server ip address");printf ("\n\t serv_port: server port(>5000)\n\n"…...

四层协议攻防手册:从SYN Flood到UDP反射的深度防御

一、四层协议攻击类型与特征 攻击类型协议层特征SYN FloodTCP大量半开连接,SYN_RECV状态堆积UDP反射放大UDP小请求包触发大响应(如NTP、DNS响应)TCP分片攻击TCP发送异常分片耗尽重组资源连接耗尽攻击TCP建立大量空闲连接占用端口资源 二、TC…...

hive开窗函数

进入hive [root@hadoop01 conf]# hive ... hive (default)> show databases; OK database_name default Time taken: 0.528 seconds, Fetched: 1 row(s)创建数据库 hive (default)> create database test; hive (default)> use test;创建表 字段名字段字段类型学号S…...

【技术白皮书】内功心法 | 第二部分 | Telnet远程登录的工作原理

远程登录的工作原理 背景介绍远程登录远程登录的服务模式远程登录服务的实现基础远程登录服务的运行模式Telnet服务为什么不被操作系统管理 Telnet协议的原理网络虚终端(NVT)结束标示NVT的原理NVT屏蔽差异 背景介绍 绝大多数计算机都是运行多用户操作系…...

AnyPlace助力Franka突破物体形状与配置多样性挑战

物体几何形状与放置配置多样性的挑战 在机器人操作领域,物体放置一直是一个复杂且富有挑战性的任务。由于物体的几何形状和放置配置的多样性,实现稳健且可推广的物体放置变得尤为困难。 传统的机器人放置方法往往依赖于大量的特定任务演示,…...

【工控】线扫相机小结 第五篇

背景介绍 线扫相机通过光栅尺的脉冲触发, 我在调试线扫过程中,发现图像被拉伸,预设调节分配器。图像正常后,我提高的相机的扫描速度(Y轴动的更快了)。 动的更快的发现,图像变短了(以…...

【Prometheus】层层解析prometheus如何监控k8s核心组件

✨✨ 欢迎大家来到景天科技苑✨✨ 🎈🎈 养成好习惯,先赞后看哦~🎈🎈 🏆 作者简介:景天科技苑 🏆《头衔》:大厂架构师,华为云开发者社区专家博主,阿里云开发者社区专家博主,CSDN全栈领域优质创作者,掘金优秀博主,51CTO博客专家等。 🏆《博客》:Python全…...

泄露测试仪CTS的Sentinel I28使用

前言:本文档主要讨论CTS Sentinel I28的使用方法,设备图片如下: 具体文档可从下面链接下载: https://download.csdn.net/download/qq_34047402/90471262 泄露测试仪CTS的SentinelI28使用资源-CSDN文库 [注意] 调压方式,若选择机械式调压,那么测试的压力值只能有1个,…...

Python字典,集合

一.字典 在 Python 中,字典(dict)是一种非常重要且常用的数据结构,它用于存储键值对. 如下为字典的创建,打印键,打印值,和清空的操作 二.集合 在 Python 中,集合(set)是一种无序且唯一的数据…...