能力验证及大练兵活动第一期

计算机

请根据计算机检材,回答以下问题: (10道题,共19.0分)

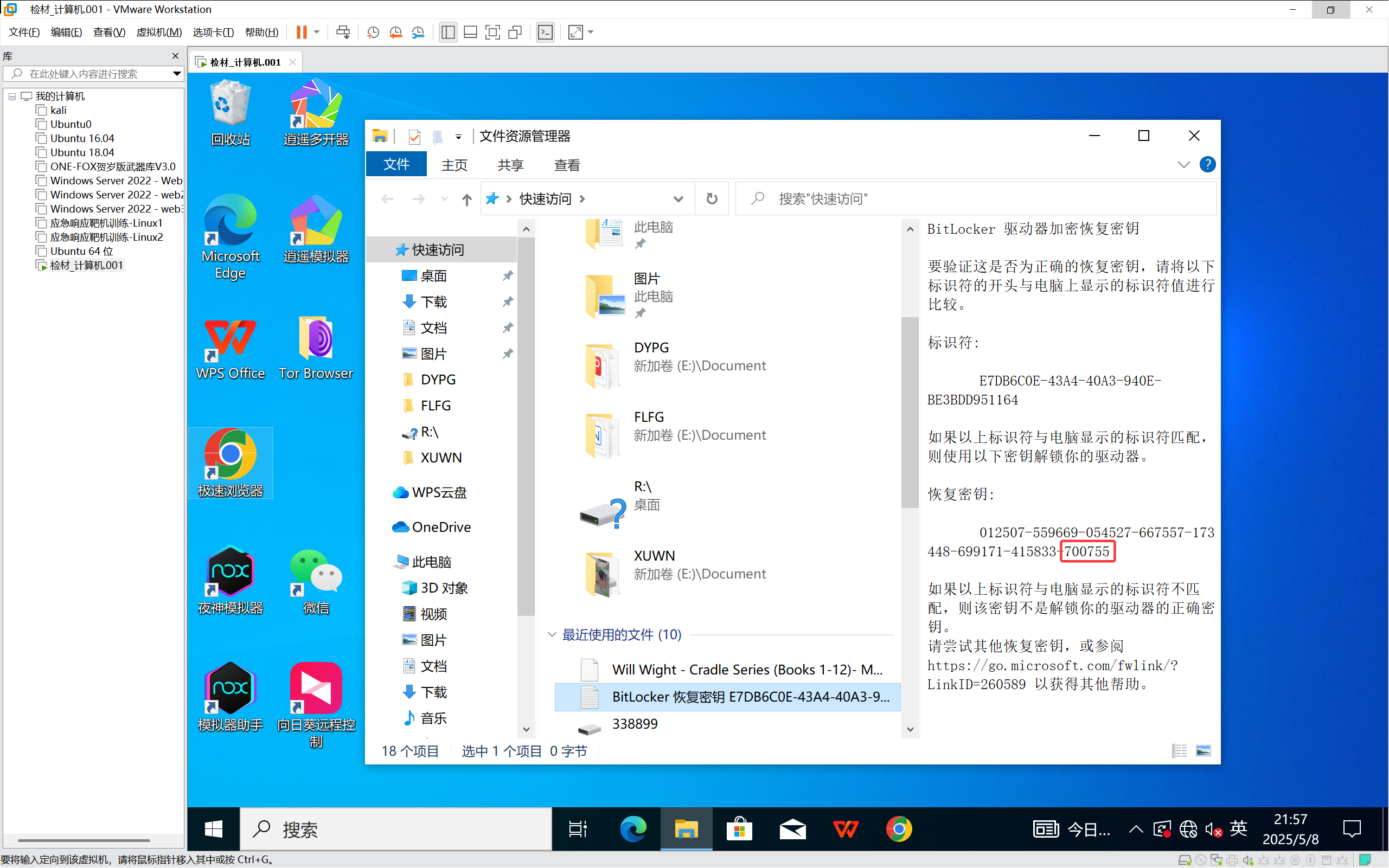

1. 计算机中曾挂载的Bitlocker加密分区的恢复密钥后6位为?(答案格式:6位数字) (1.0分)

答案:700755

2. 请写出曾远程连接过该计算机的IP;(答案格式:6.6.6.6) (1.0分)

192.168.50.227

3. 计算机中曾挂载的vhd非加密分区驱动器号为?(答案格式:大写,如D) (1.0分)

这个是没加密的

G盘是加密的

答案:M

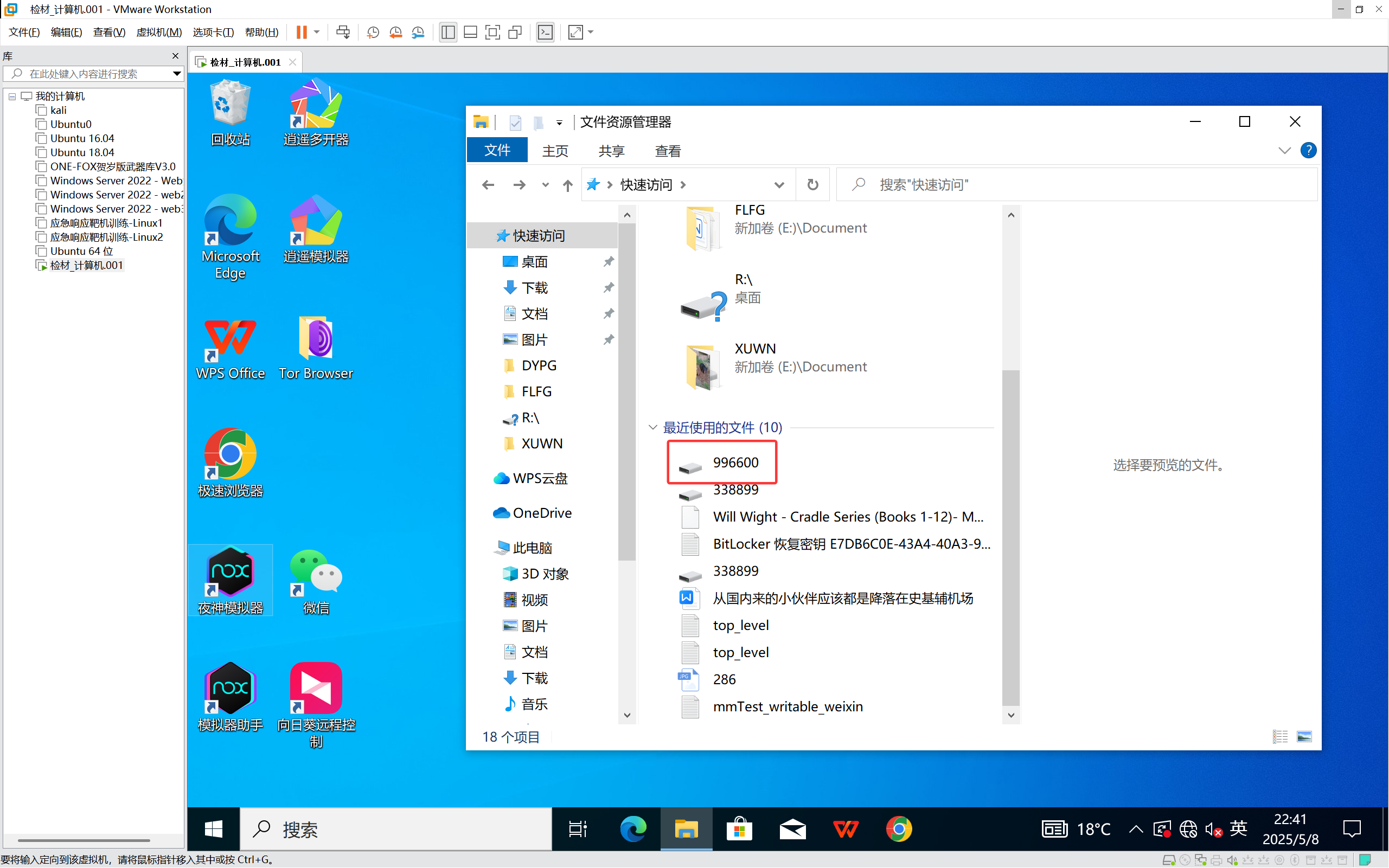

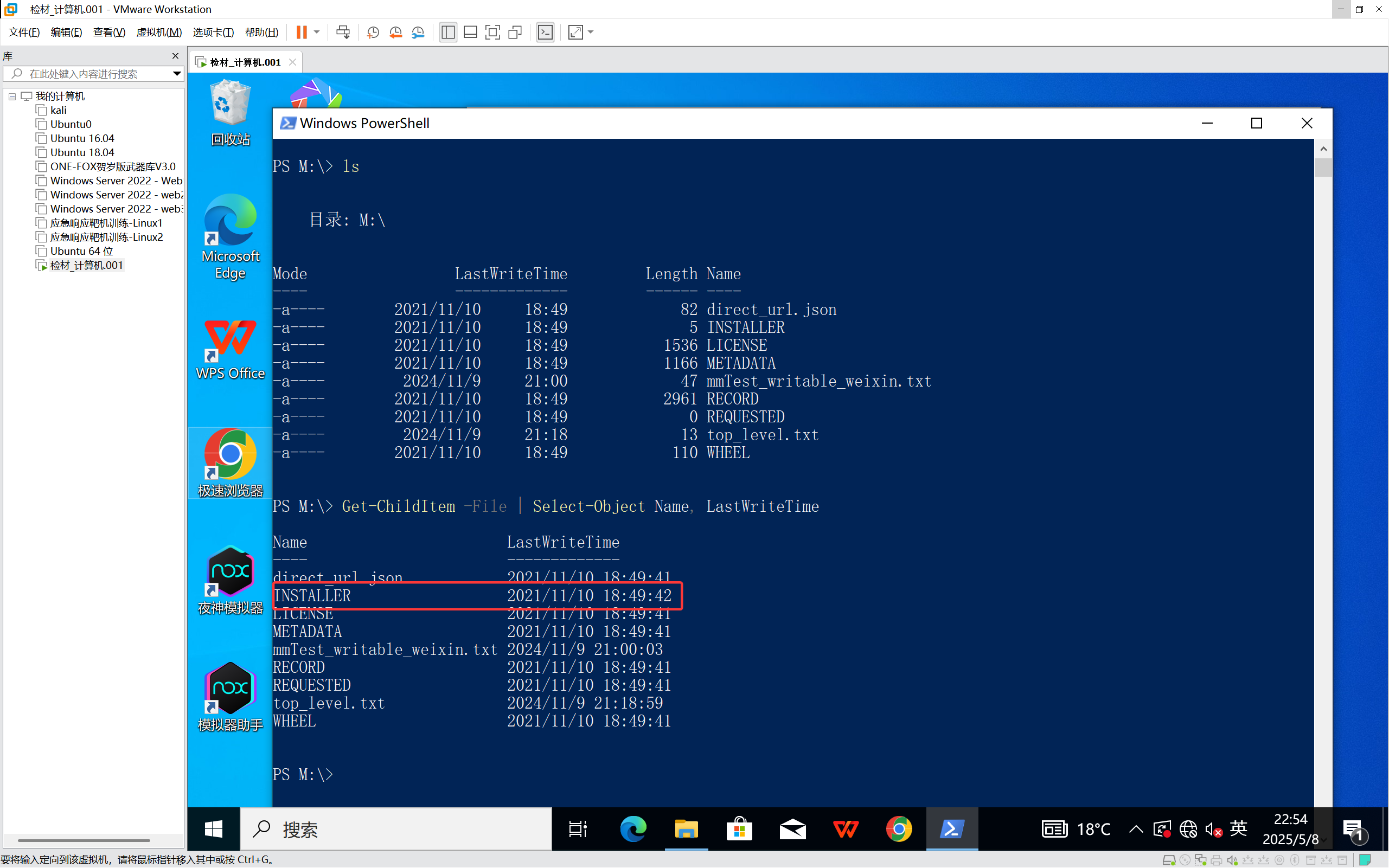

4. 接上题,分区中最后修改时间的文件MD5值为?(答案格式:全大写) (1.0分)

Get-ChildItem -File | Select-Object Name, LastWriteTime

用命令找到M中最后修改时间的文件

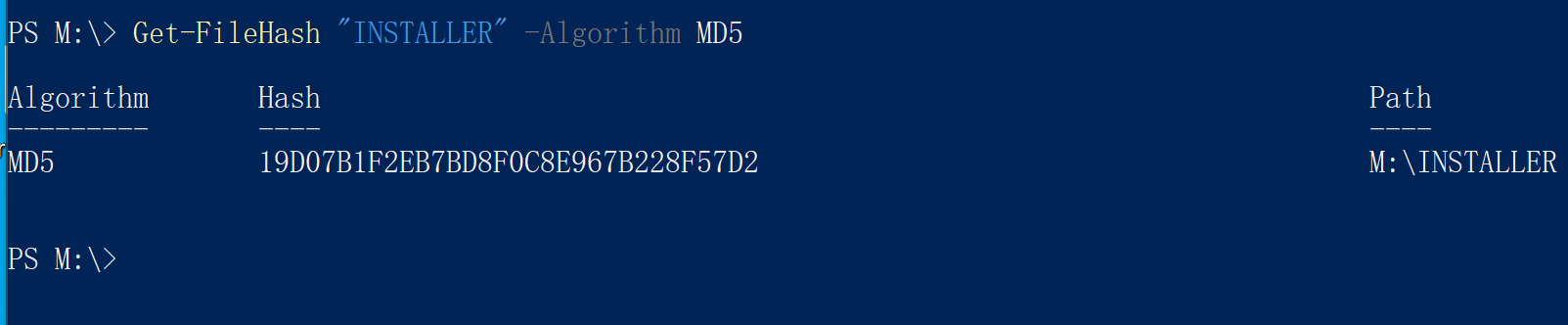

Get-FileHash "INSTALLER" -Algorithm MD5

用命令直接查看md5值

答案:19D07B1F2EB7BD8F0C8E967B228F57D2

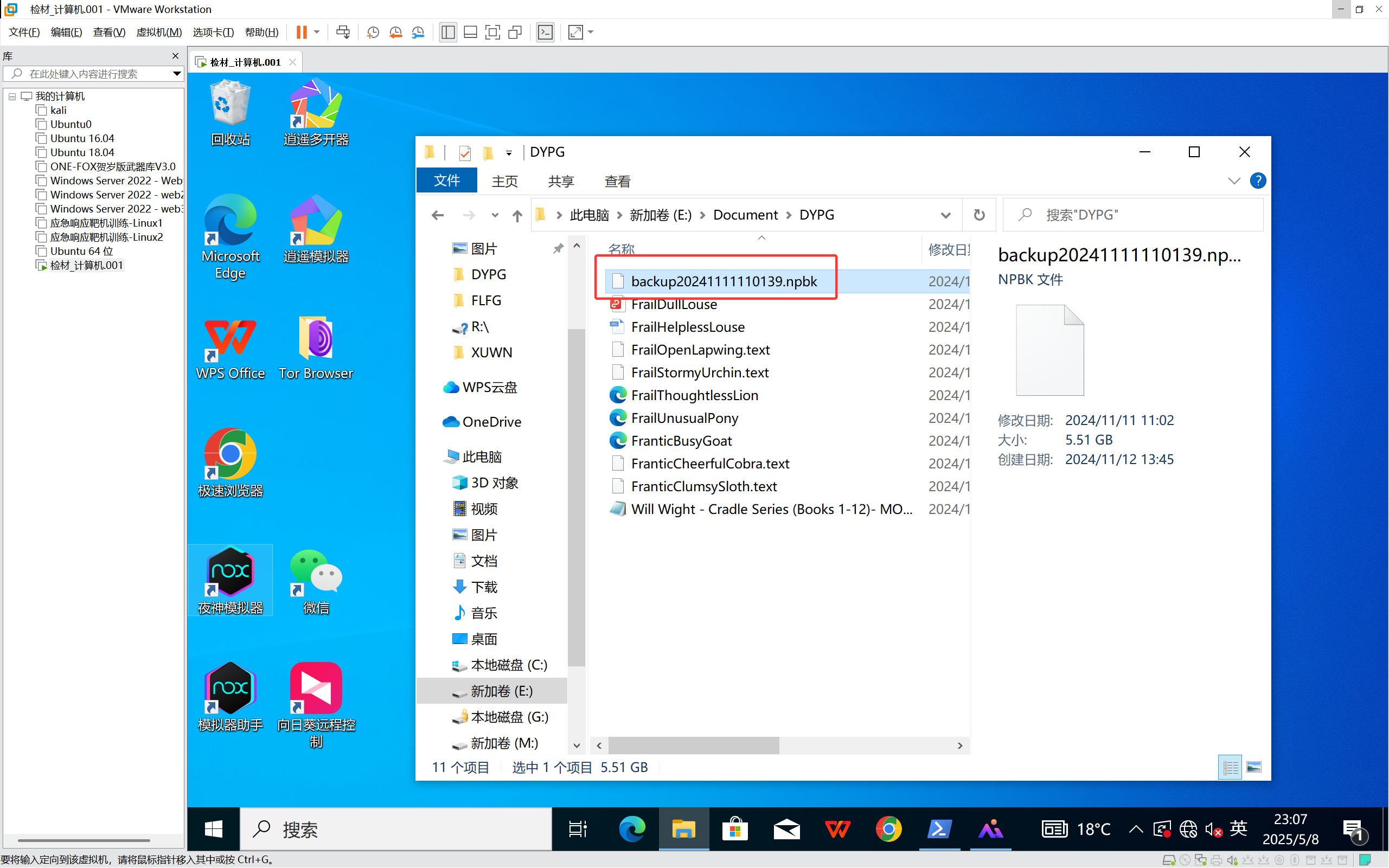

5. 请找到计算机中的Veracrypt加密容器,并写出其解密密码?(答案格式:字母大小写与实际需一致) (6.0分)

把这个.npbk文件导入夜神模拟器,这里我在虚拟机里面一打开就会关机,不知道什么原因,后面是在本机搞的

6. 请写出IP为202.113.81.243的发件人向机主发送的邮件附件MD5值;(答案格式:全大写) (1.0分)

找到后计算md5就可以了

答案: 4122DEA71C6C5E60CABD02E0C52E3AB6

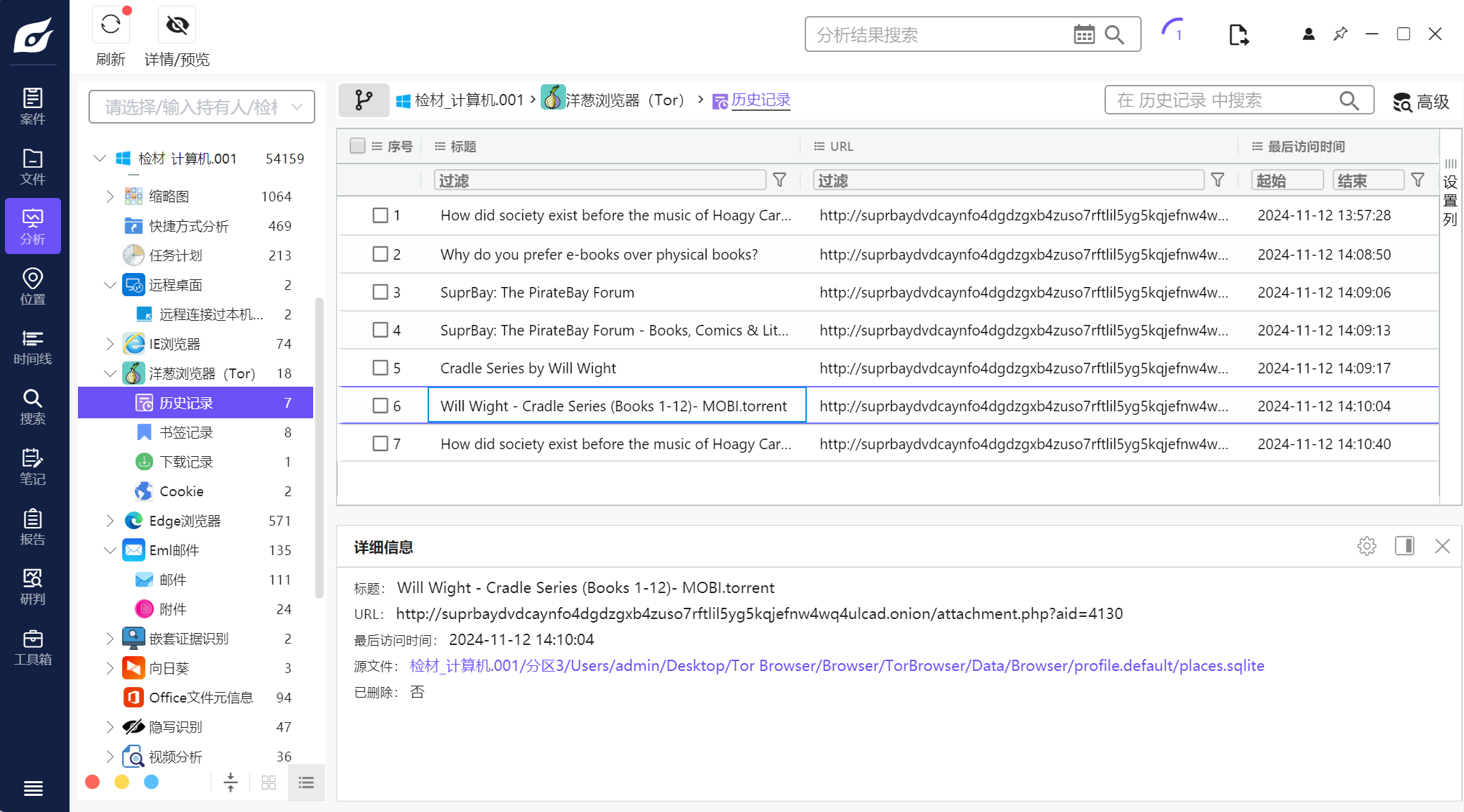

7. 计算机中Will Wight - Cradle Series (Books 1-12)- MOBI.torrent文件的下载地址为?(答案格式:http://...) (1.0分)

在浏览器历史记录中找到

答案:

http://suprbaydvdcaynfo4dgdzgxb4zuso7rftlil5yg5kqjefnw4wq4ulcad.onion/attachment.php?aid=4130

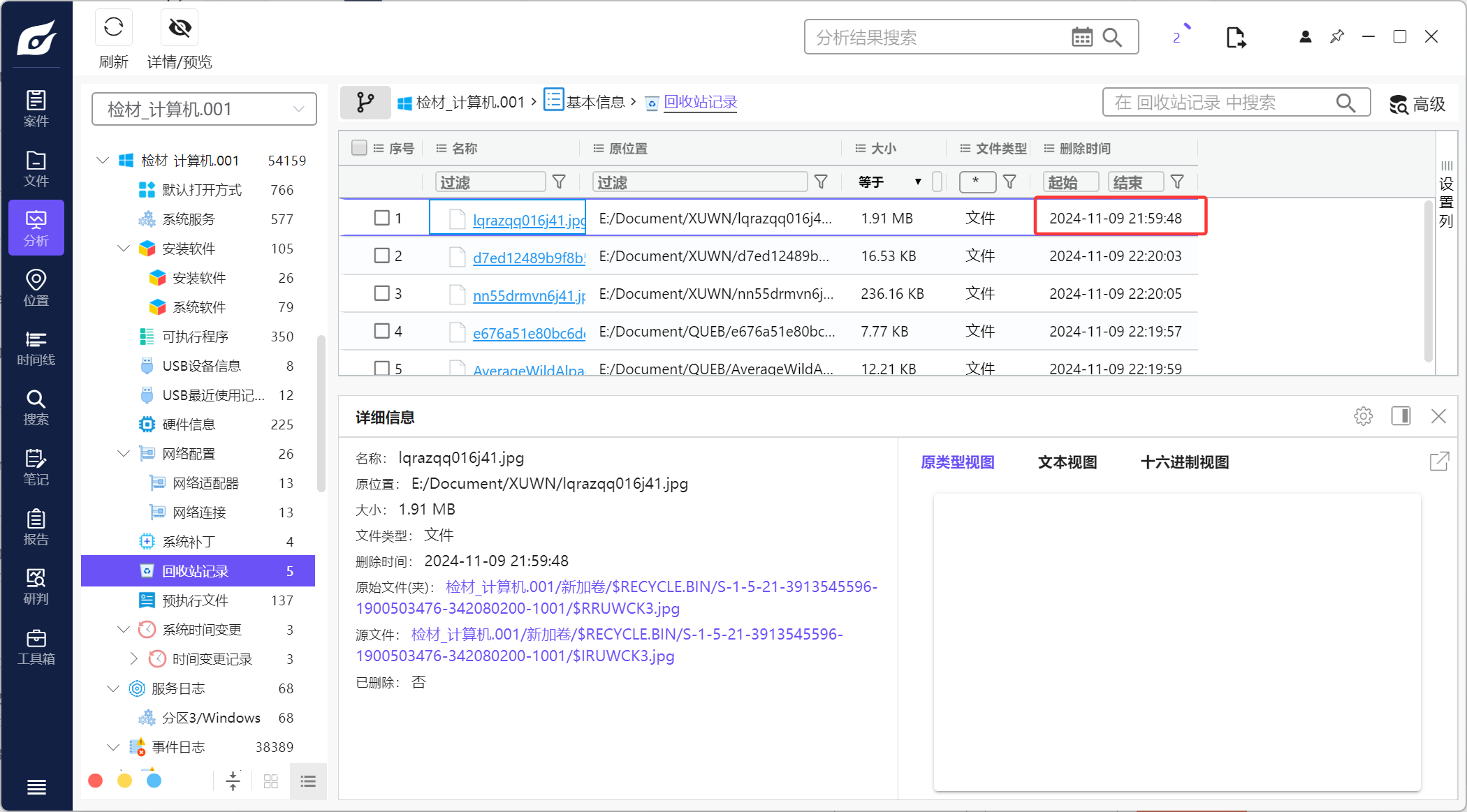

8. 计算机中lqrazqq016j41.jpg文件的删除时间为?(UTC+0800)(答案格式:1990-01-01 01:01:01) (1.0分)

回收站中就可以找到

答案:2024-11-09 21:59:48

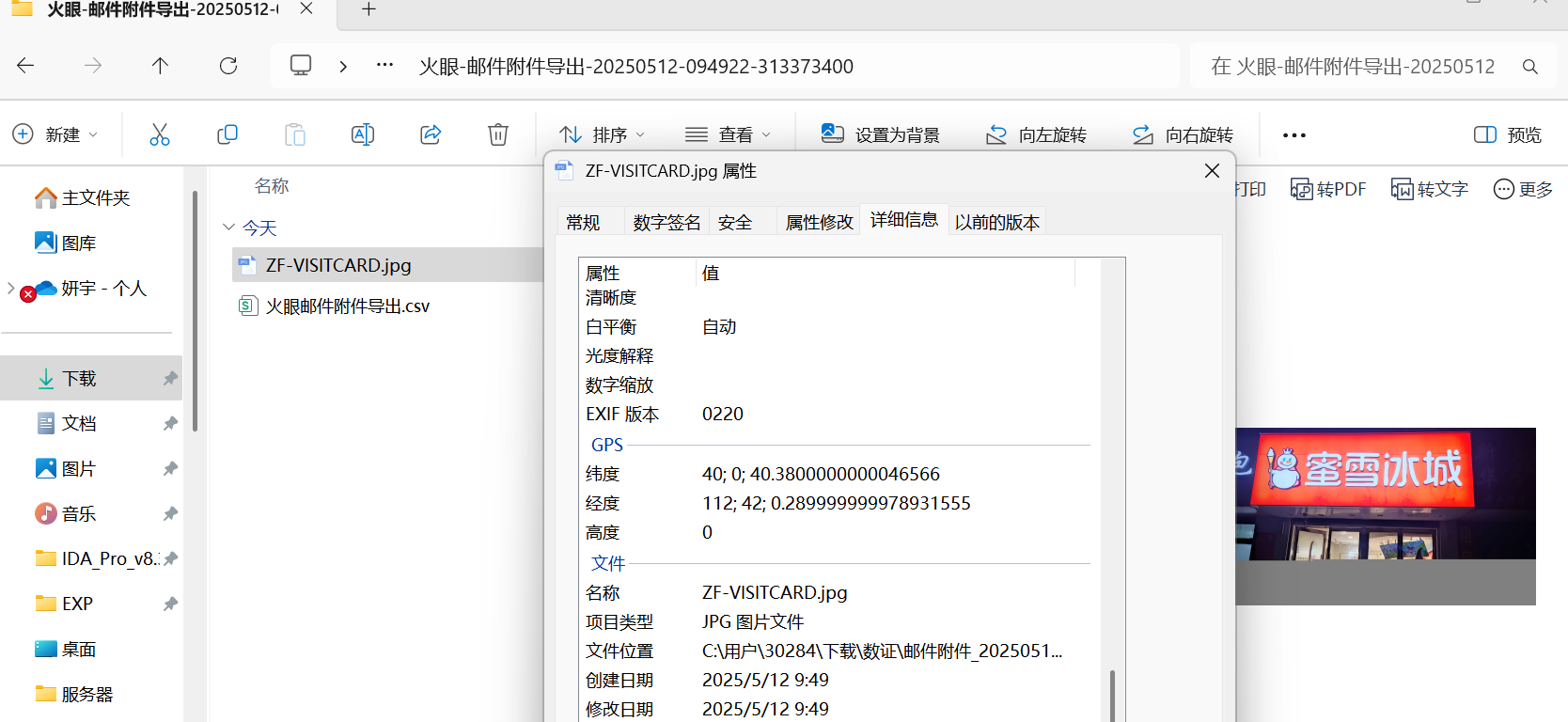

9. Fikret Ceker曾经向机主发送过一张照片,请找到该图片写出其拍摄的GPS坐标;(答案格式:保留小数点后4位,如33.3333N,33.3333E) (3.0分)

邮件中可以直接搜索可以在附件中找到

导出后在属性中可以看到经纬度,转换一下

10. 计算机中用户“李四”在最后一次成功登录之前登录失败了多少次? (答案格式:纯数字) (3.0分)

最后一次成功登录时间,接着看这个时间之前登录失败的次数就可以了

答案:6

手机

请根据手机检材,回答以下问题(备份密码6666): (8道题,共19.0分)

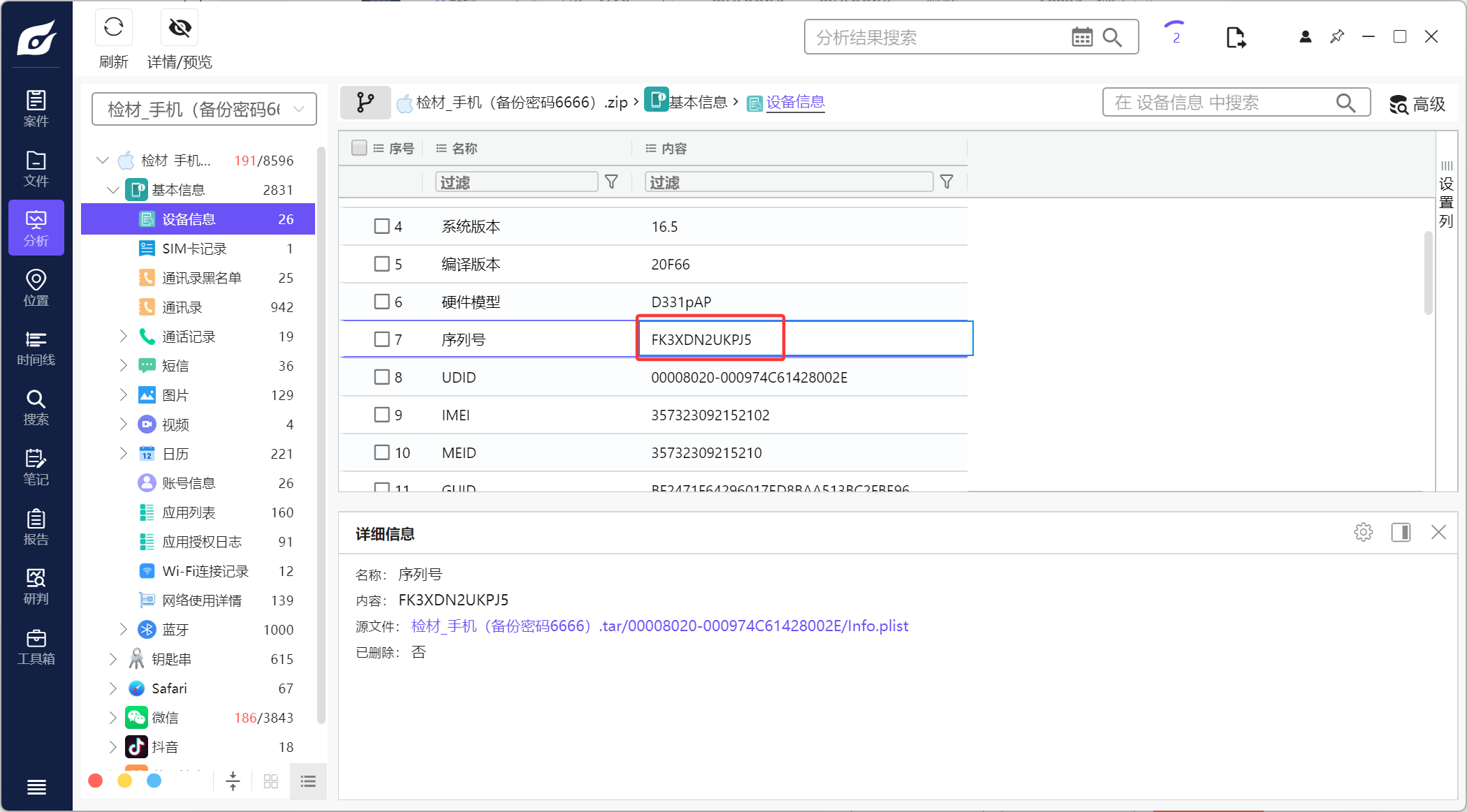

11. 分析手机检材,写出苹果手机的序列号是多少?(答案格式:大小写与实际需一致) (1.0分)

答案:FK3XDN2UKPJ5

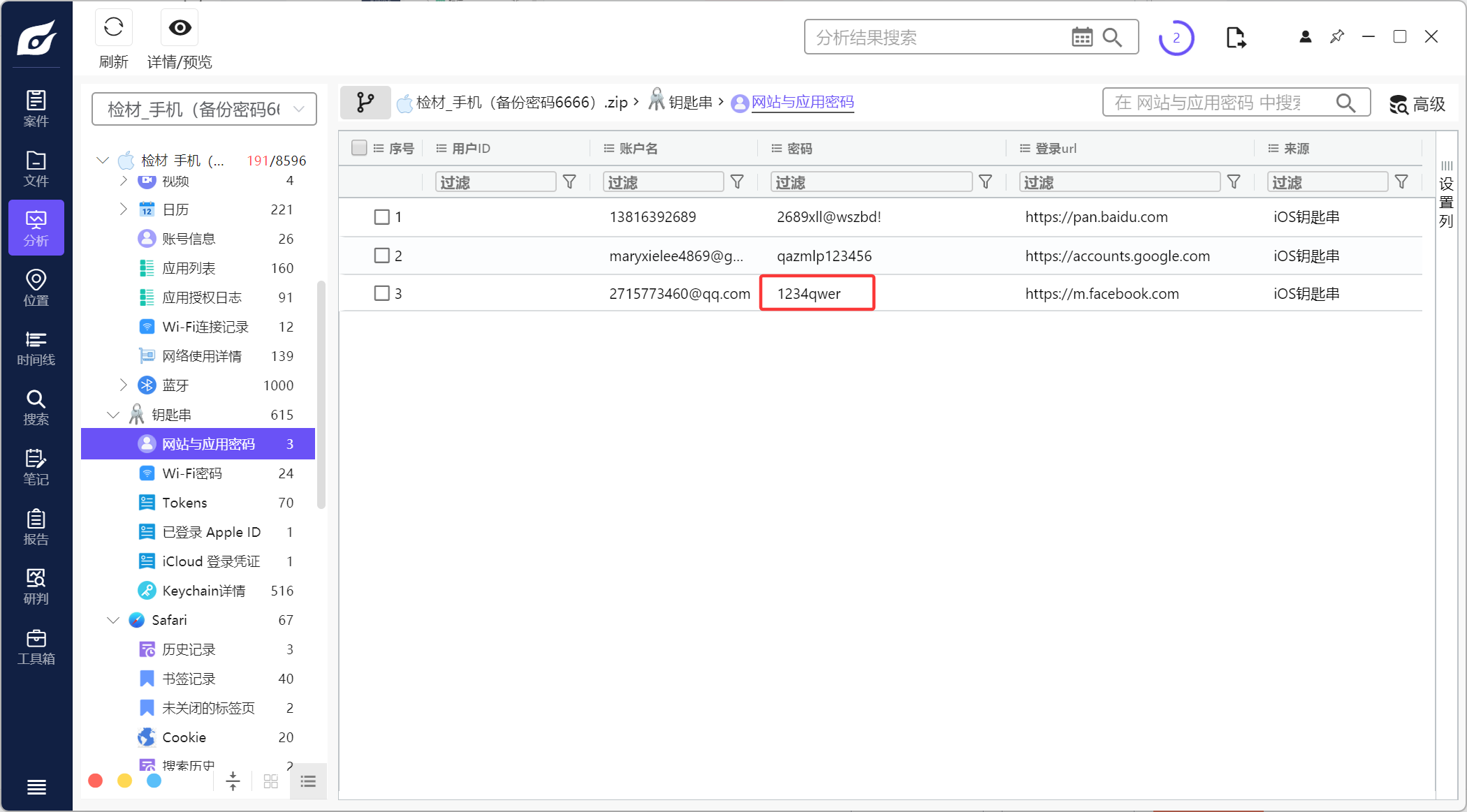

12. 分析手机检材,写出嫌疑人facebook账号的密码是多少?(答案格式:大小写与实际需一致) (1.0分)

ios是钥匙串,安卓可以在备忘录或者软件中看看有没有

答案:1234qwer

13. [多选题] 分析手机检材,下列哪些地址是嫌疑人曾经去过的? (2.0分)

A: 南宁市青秀区

B: 南宁市江南区

C: 济南市历城区

D: 上海市松江区

E: 上海市宝山区

可以查看高德地图的导航路线,然后查找地点在哪里

答案:ABCE

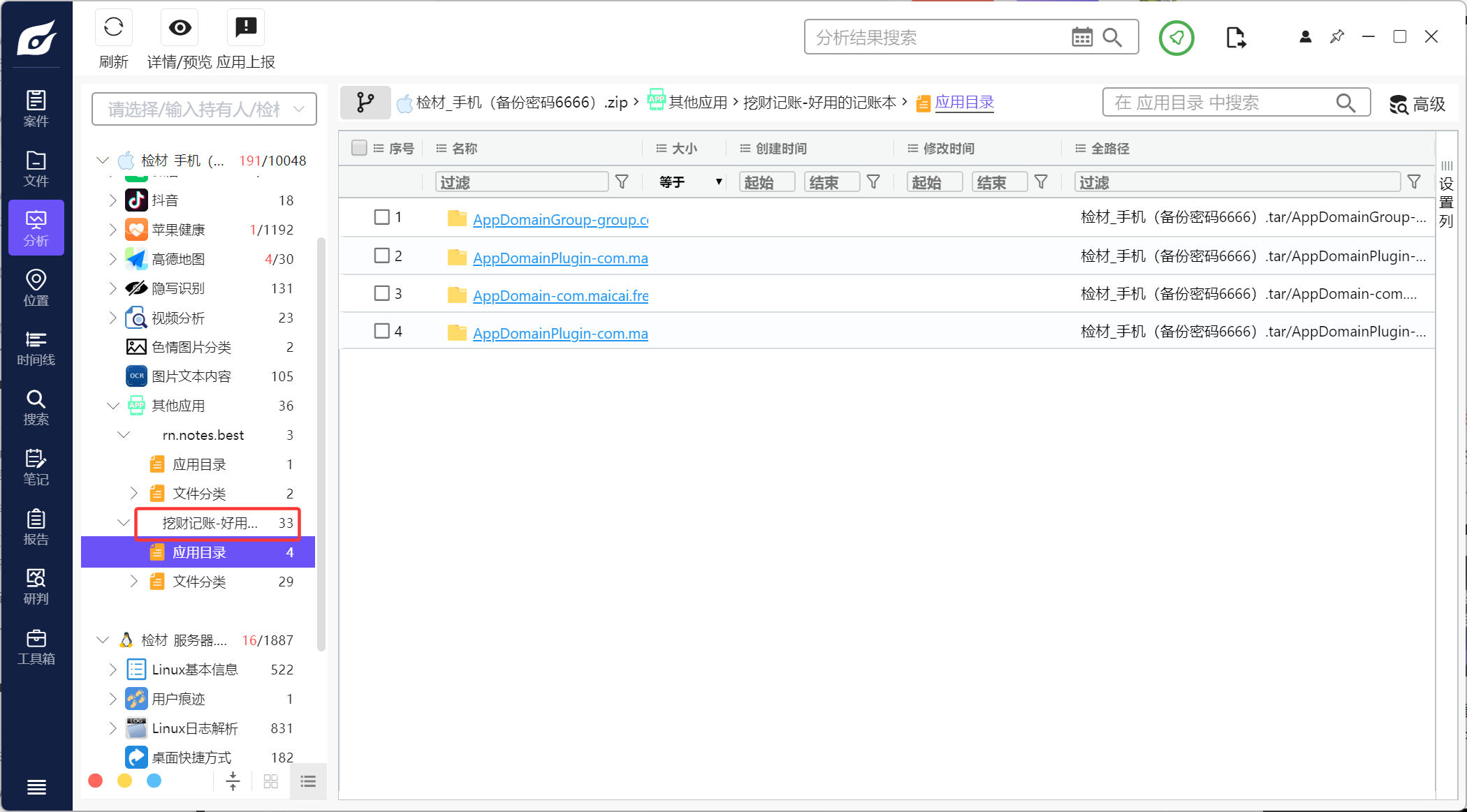

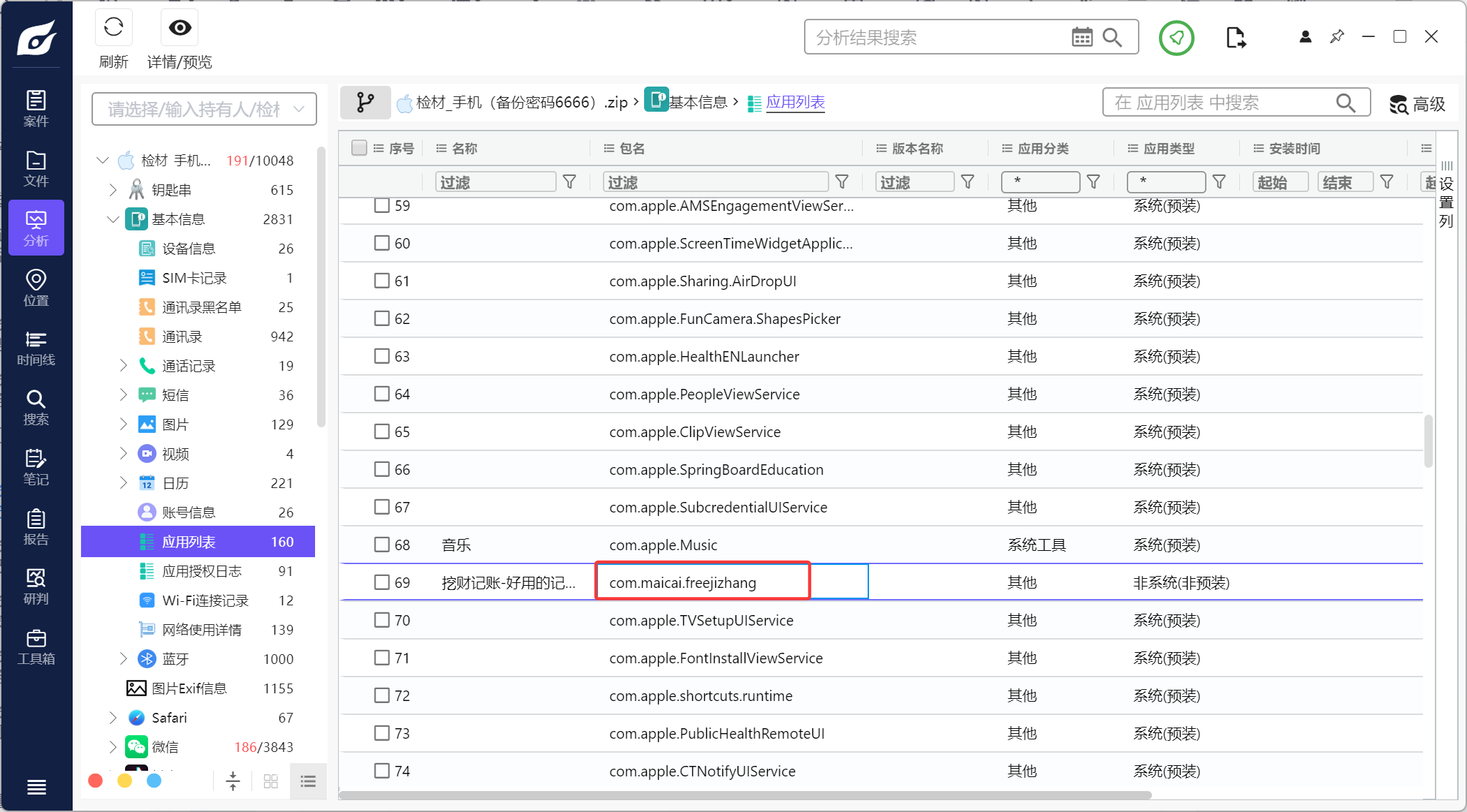

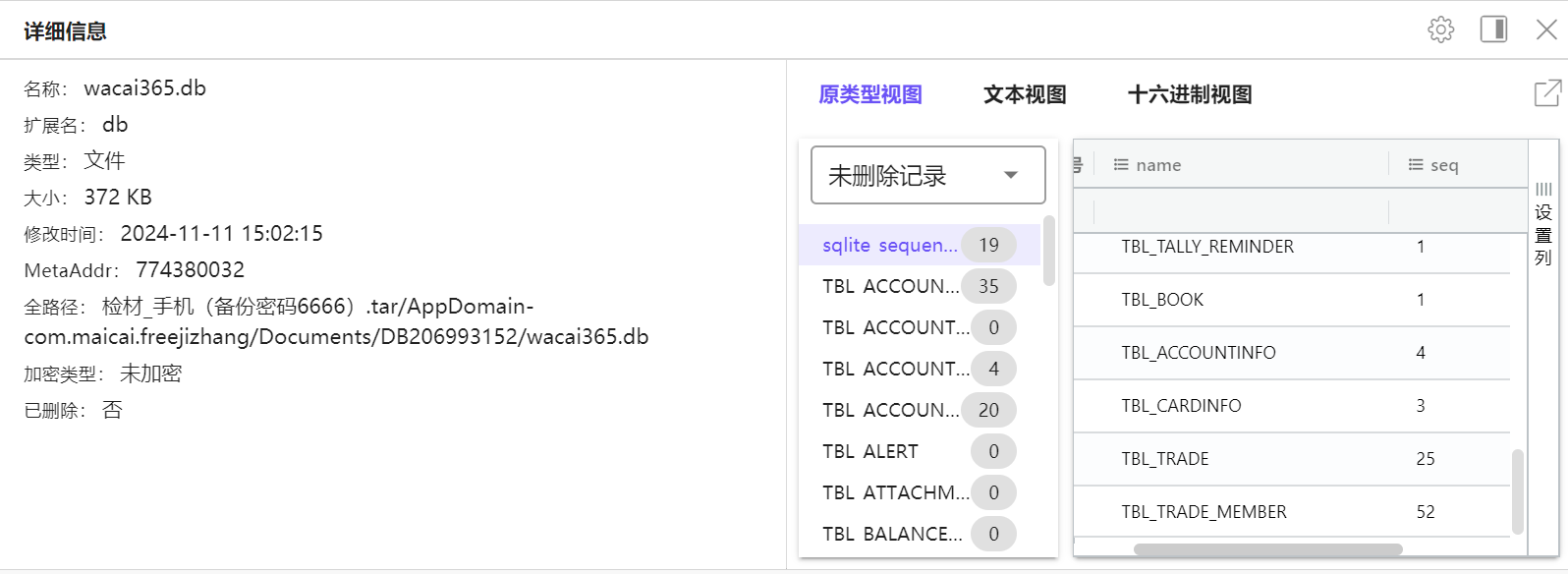

14. 分析手机检材,嫌疑人安装了用于记账的APP,请问该APP的包名是什么?(答案格式:com.abc.abc) (1.0分)

这个看着就像几张的

找到包名

答案:com.maicai.freejizhang

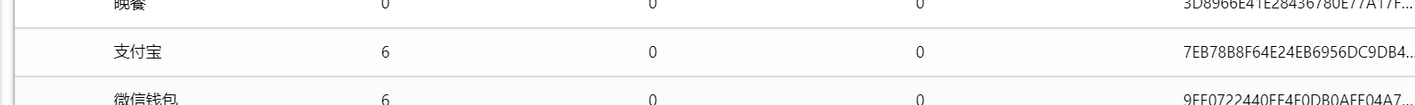

15. 分析手机检材,嫌疑人记账APP中记录的使用支付宝支付的用于礼金红包的金额一共是多少?(答案格式:请写整数金额,如1230元) (5.0分)

查看这个app的数据库

找到礼金红包的uuid以及支付宝对应的id,要注意这里单位应该是分,所以答案应该是17万

答案:170000

16. 分析手机检材,嫌疑人家里路由器密码是多少?(答案格式:大小写与实际需一致) (3.0分)

一般这种都会在备忘录之类的里面,在锤子便签的数据库中找到

答案:201808188

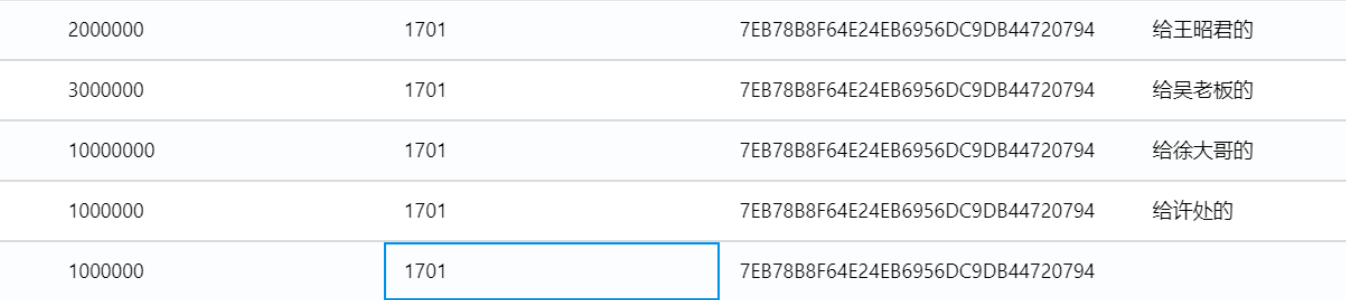

17. 分析手机检材,写出嫌疑人最新家庭地址;(答案格式:XX市XX区XX路XX弄 (1.0分)

在高德地图的家庭地址中可以找到

答案:浦东新区张杨北路2899弄

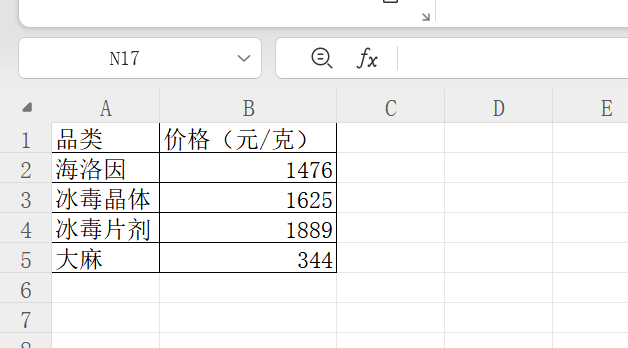

18. 分析手机检材,嫌疑人团伙走私的“大麻”的单价是每克多少元?(答案格式:XX元/克) (5.0分)

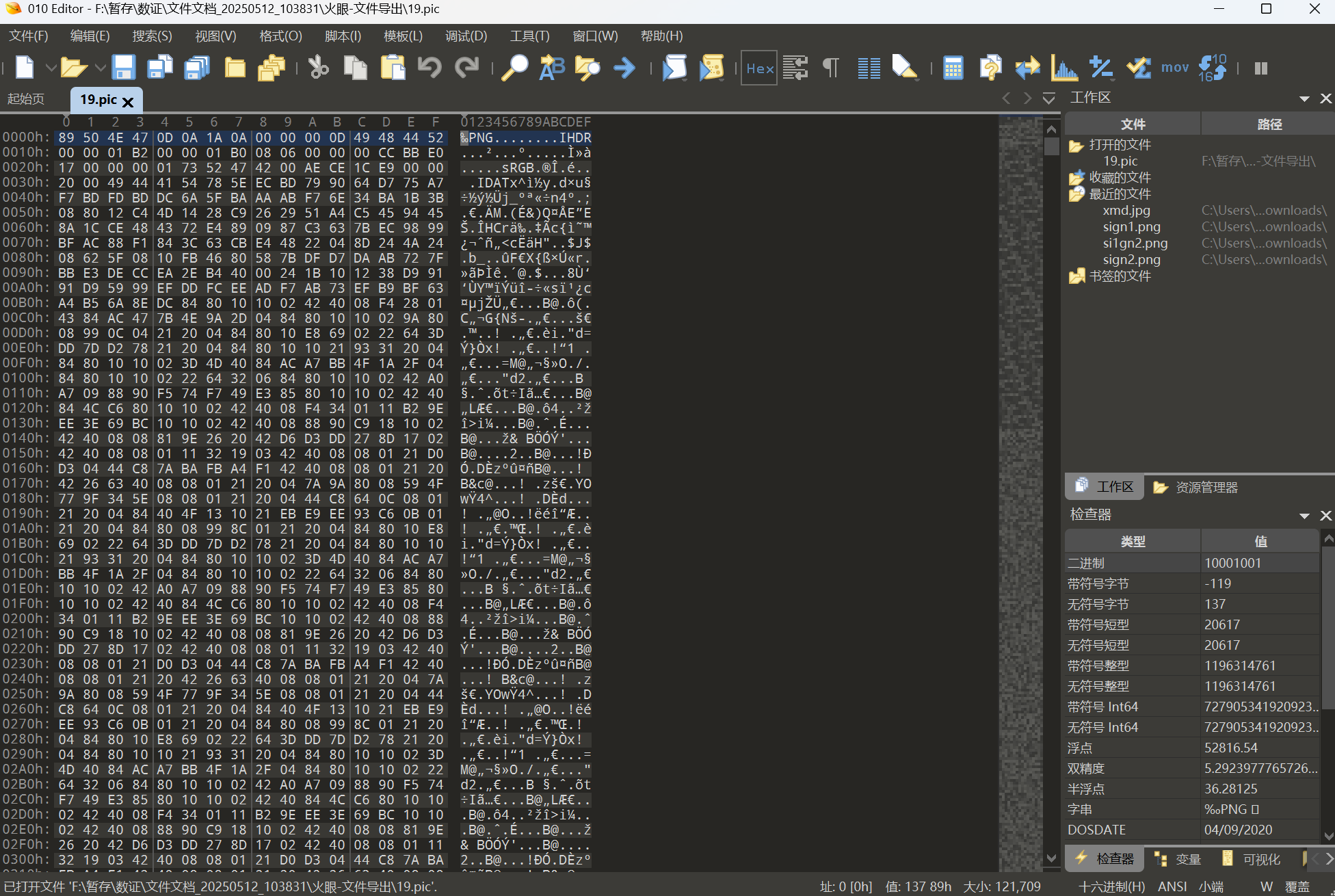

聊天记录里面有,应该是隐写

有点难找,直接点会跳转去数据库,要先选中这个消息然后预览源文件,接着再次点击图片就会出现了

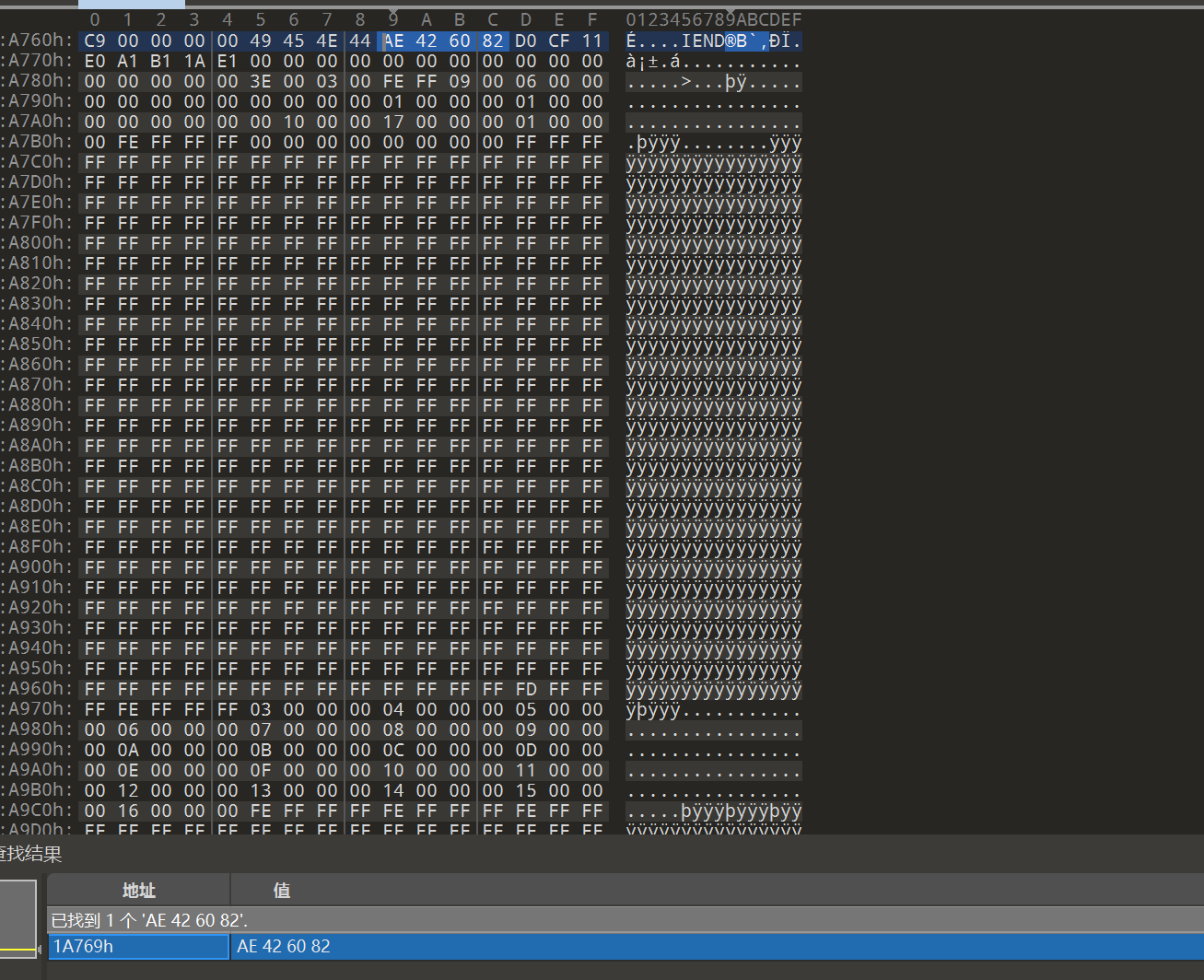

可以看到文件头说明是个png,结尾是 AE 42 60 82

后面还有东西,需要分离

补充:

那么直接改后缀doc,xls之类的就可以了,最后是xls,然后就会发现有加密

那么聊天记录肯定会有密码,不然没办法交易,在下面找到了

打开文档后可看见金额

答案:344

服务器

请根据服务器检材,回答以下问题: (6道题,共19.0分)

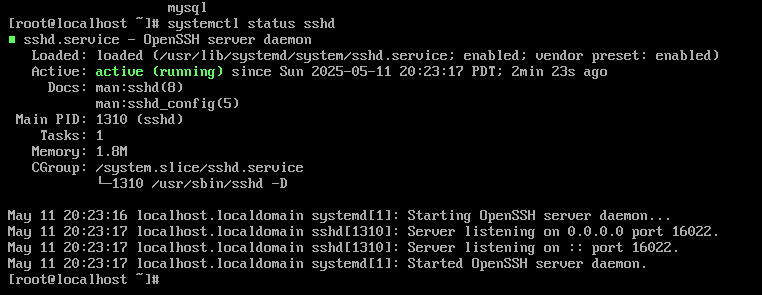

ssh直接连就可以了,16022端口

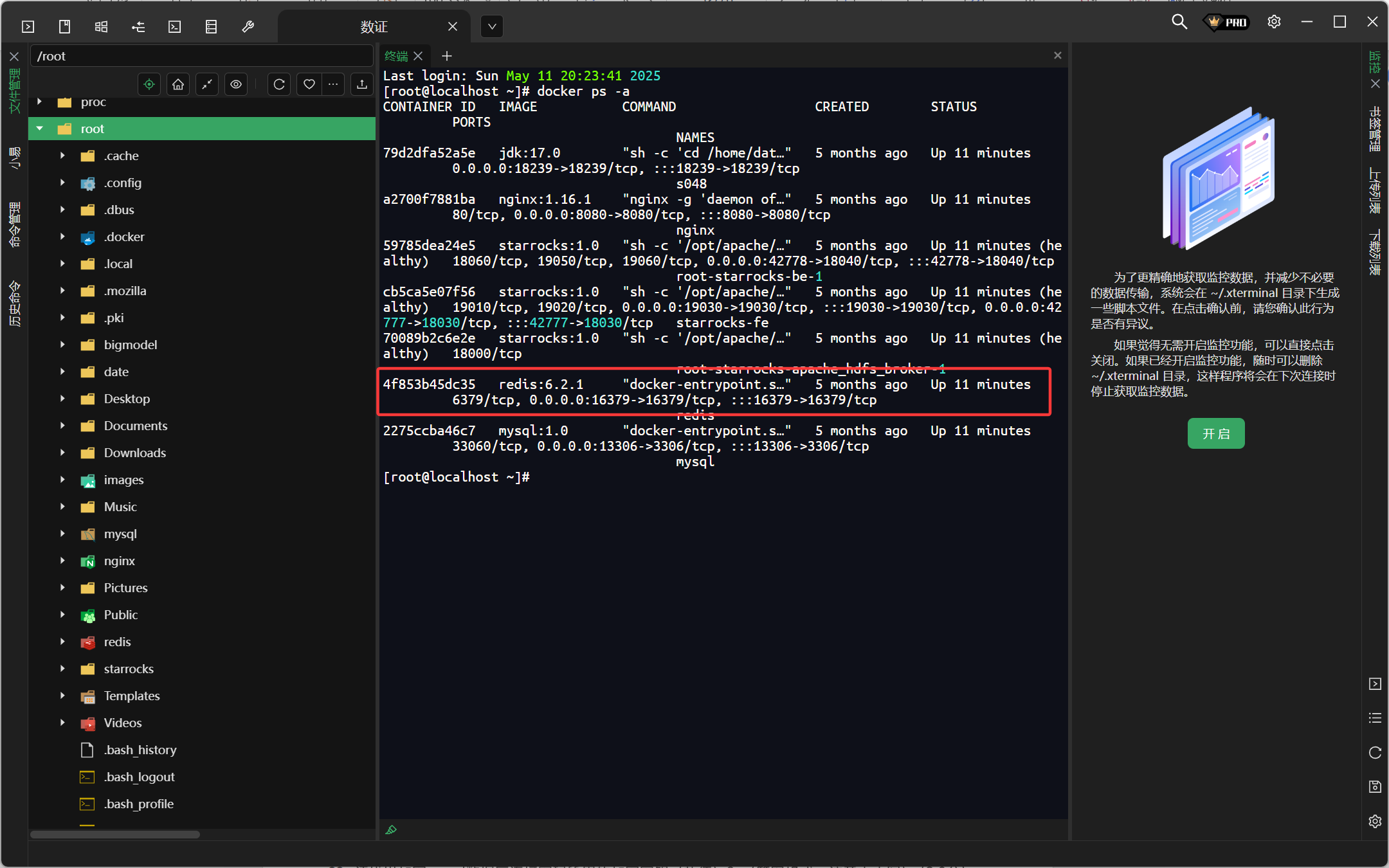

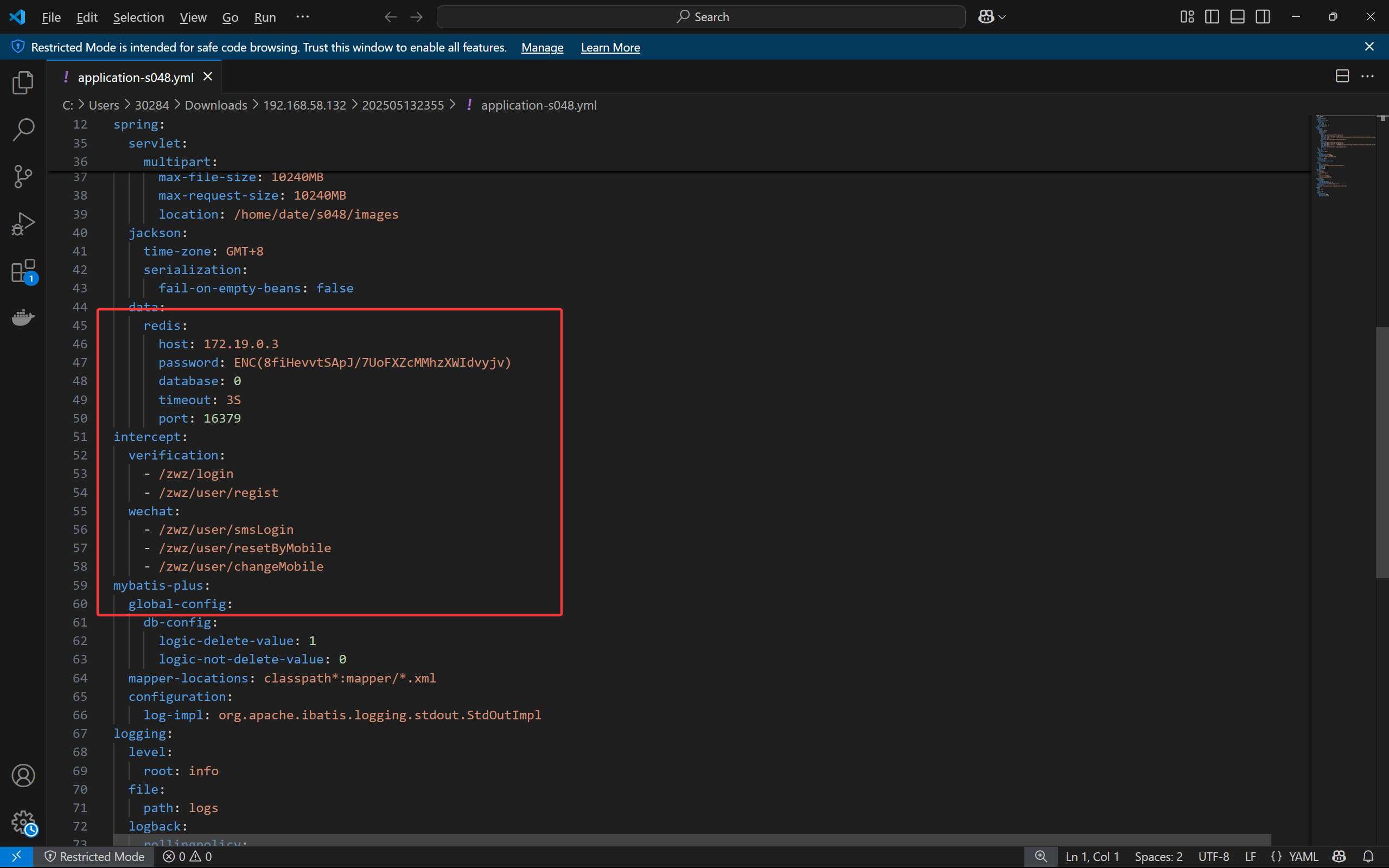

19. 重建完整的系统后,redis对外暴露的端口号是多少?(答案格式:数字) (3.0分)

docker ps -a

答案:16379

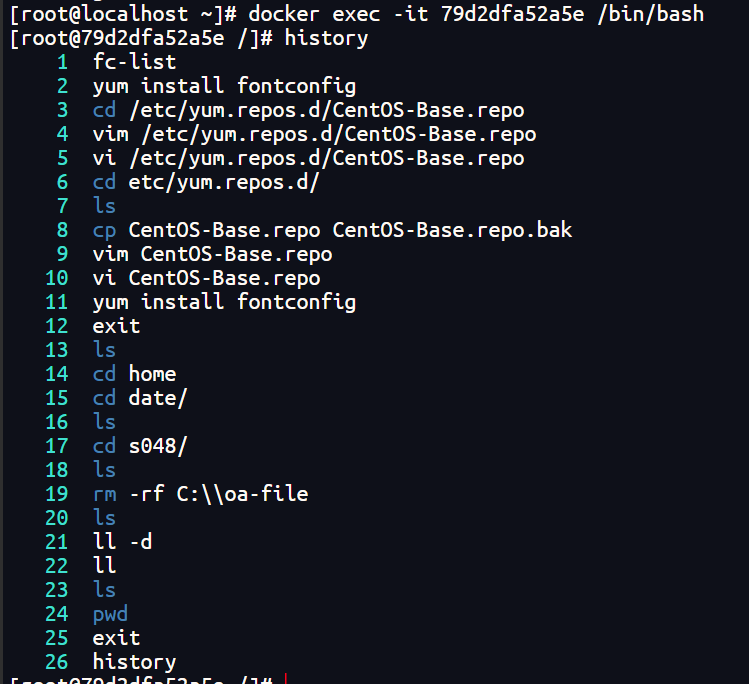

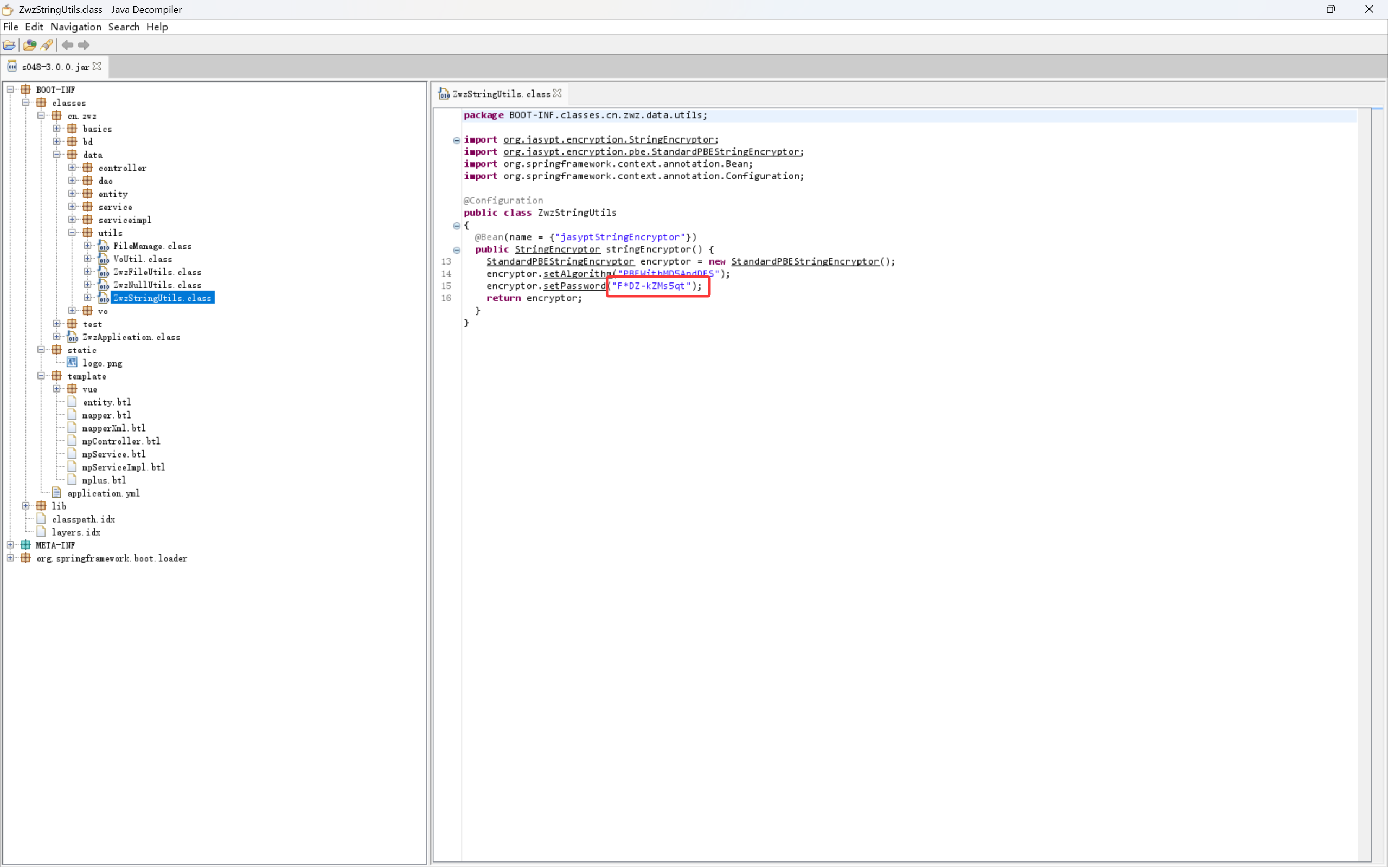

20. 请找出加密mysql数据库连接密码所用的加密密钥(盐值)?(答案格式:注意大小写) (3.0分)

docker exec -it 79d2dfa52a5e /bin/bash //进入容器id为79d2dfa52a5e的容器history看历史命令

ps:就是照着来的,自己做肯定不知道啊,要翻很久

21. 请分析得出相亲网站的后台数据库中哪张表存放了会员相关信息,写出表名? (6.0分)

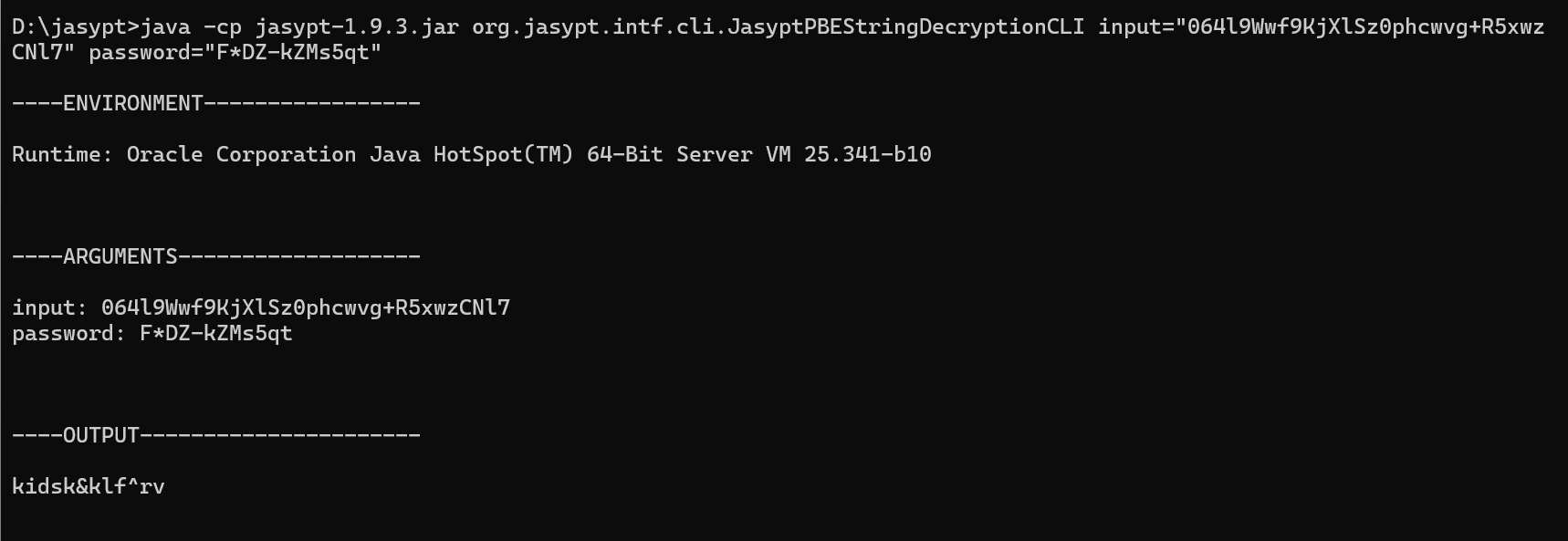

java -cp jasypt-1.9.3.jar org.jasypt.intf.cli.JasyptPBEStringDecryptionCLI input="064l9Wwf9KjXlSz0phcwvg+R5xwzCNl7" password="F*DZ-kZMs5qt"

不知道jasypt,没了解过,是看了师兄发的wp才解出来的

答案:kidsk&klf^rv

补充:

Jasypt是一个 Java 库,旨在为开发者提供简单易用的加密功能

Jasypt 主要提供了以下功能:

- 属性加密: 可以透明地加密和解密应用程序的配置属性(例如,数据库密码、API 密钥等),而无需修改应用程序代码。

- 文本加密: 提供了简单的 API 来加密和解密文本数据。

- 对象加密: 支持加密和解密 Java 对象。

- 命令行接口 (CLI): 提供了一组命令行工具,用于执行加密和解密操作,而无需编写额外的 Java 代码。

这里用到的这个命令是使用 Java 运行时环境java来执行 Jasypt 库中提供的命令行工具

-cp jasypt-1.9.3.jar: 这个选项指定了classpath(一组目录,包含.class等)。Classpath告诉 JVM 在哪里可以找到需要的 Java 类文件。在这里,它告诉 JVM 在 jasypt-1.9.3.jar 这个 JAR 文件中查找 Jasypt 的类。-cp 是 -classpath 的缩写

org.jasypt.intf.cli.JasyptPBEStringDecryptionCLI: 这是要执行的 Java 类的完全限定名。它指向 Jasypt 库中用于解密字符串的命令行工具类

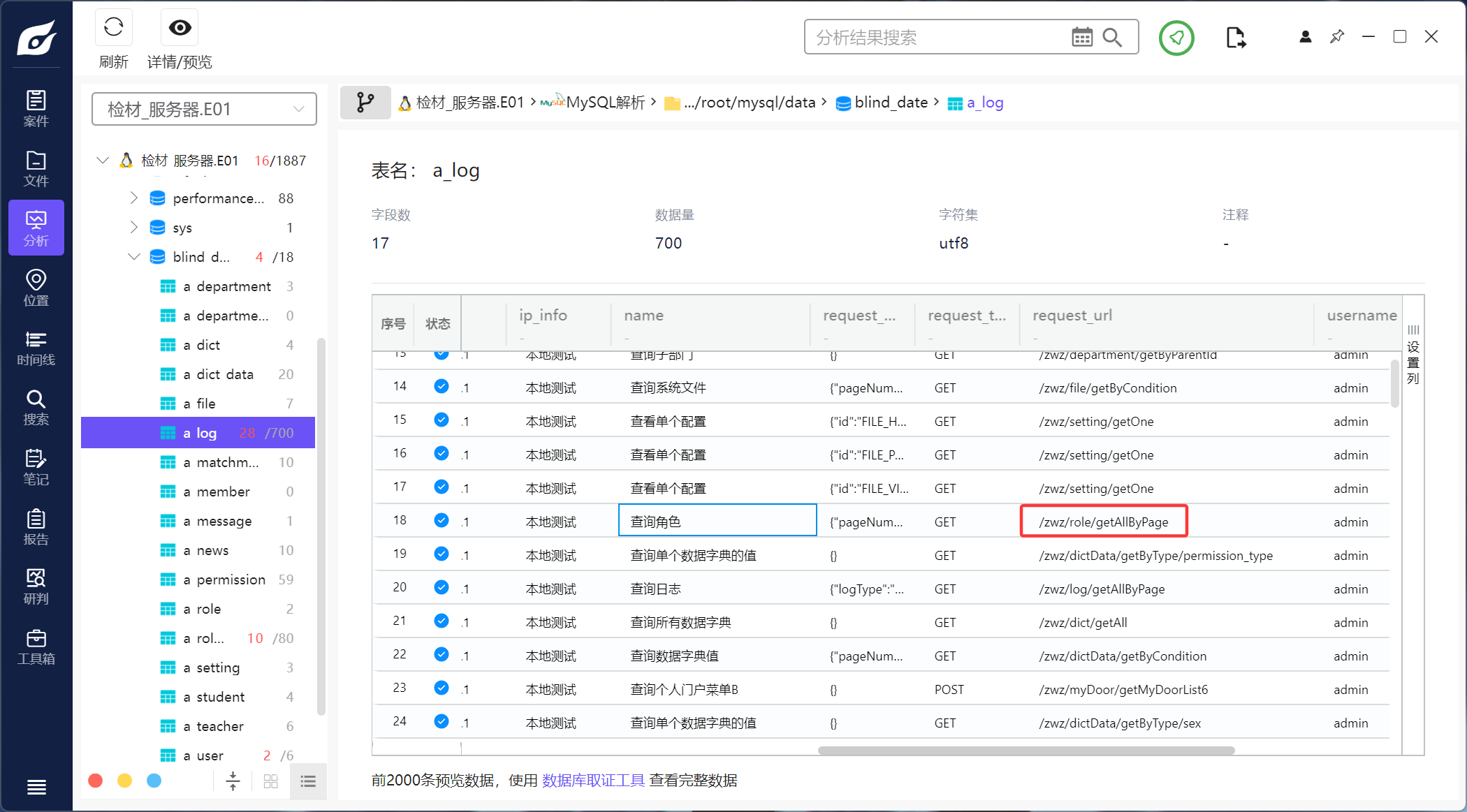

22. 已知用户在系统中的所有操作都会被记录,请找出用户在“查询角色”时,其请求的后端路径地址为?(格式:/api/query/...) (3.0分)

火眼分析的数据库中可找到

答案:/zwz/role/getAllByPage

23. 请分析得出数据库用户表中status为-1状态值的含义为?(格式:学生) (1.0分)

在后台中找,bcrypt,生成一个替换

答案:禁用

24. 请统计平均月均收入第二高的省份(省份包含三大类:省、直辖市、自治区)(答案格式:请写出完整的省份名(或直辖市名、自治区名),如江西省、天津市、西藏自治区) (3.0分)

SELECT

SUBSTRING( address, 1, 2 ) AS `省份`,

SUM( income ) AS `收入`,

COUNT( income ) AS `人数`,

SUM( income )/ COUNT( income ) AS `平均收入`

FROM

a_member_st

GROUP BY

`省份`

ORDER BY

`平均收入` DESC

答案:内蒙古自治区

逆向

请根据APK检材,回答以下问题: (6道题,共14.0分)

25. 分析APK检材,请问程序申请了几项系统权限?(答案格式:6) (2.0分)

26. 分析APK检材,请写出程序的入口邀请码;(答案格式:与实际大小写保持一致) (6.0分)

27. 分析APK检材,该程序进行恶意行为时保存的文件使用的加密算法及加密模式是?(答案格式:大写,如XXX-XXX) (1.0分)

28. 分析APK检材,该程序进行恶意行为时保存的文件使用的加密密钥是?(答案格式:与实际大小写保持一致) (3.0分)

29. 分析APK检材,该程序上传文件的服务器通信URL是多少?(答案格式:https://xxxx/xx/xx) (1.0分)

30. [单选题] 分析APK检材,以下哪个是该程序存在的恶意行为? (1.0分)

A: 偷偷调用前置摄像头拍照并上传图片至服务器

B: 偷偷调用后置摄像头拍照并上传图片至服务器

C: 后台偷偷录音并上传音频至服务器

D: 偷偷获取通讯录信息并上传服务器

E: 偷偷获取短信信息并上传服务器

流量分析

请根据网络流量包检材,回答以下问题: (6道题,共19.0分)

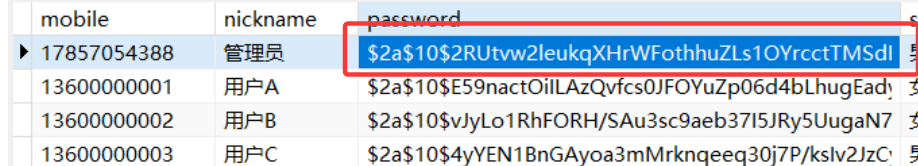

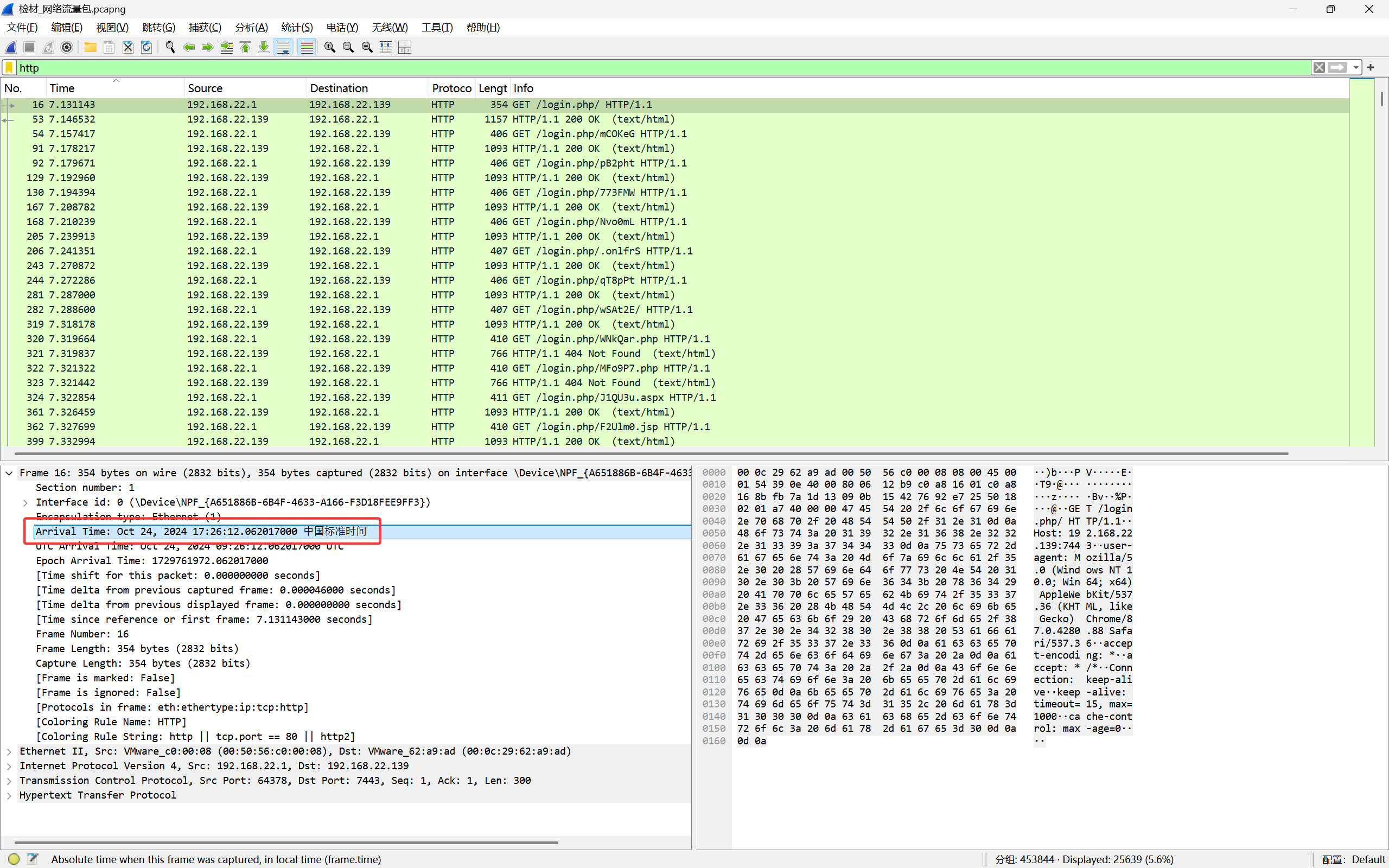

31. 分析网络流量包,请问目录遍历攻击开始时间是什么时候?(答案格式:1990-01-01 01:01:01) (1.0分)

筛选http,发现流量包记录从一开始就在目录遍历攻击,点击以后查看可以发现时间

答案:2024-10-24 17:26:12

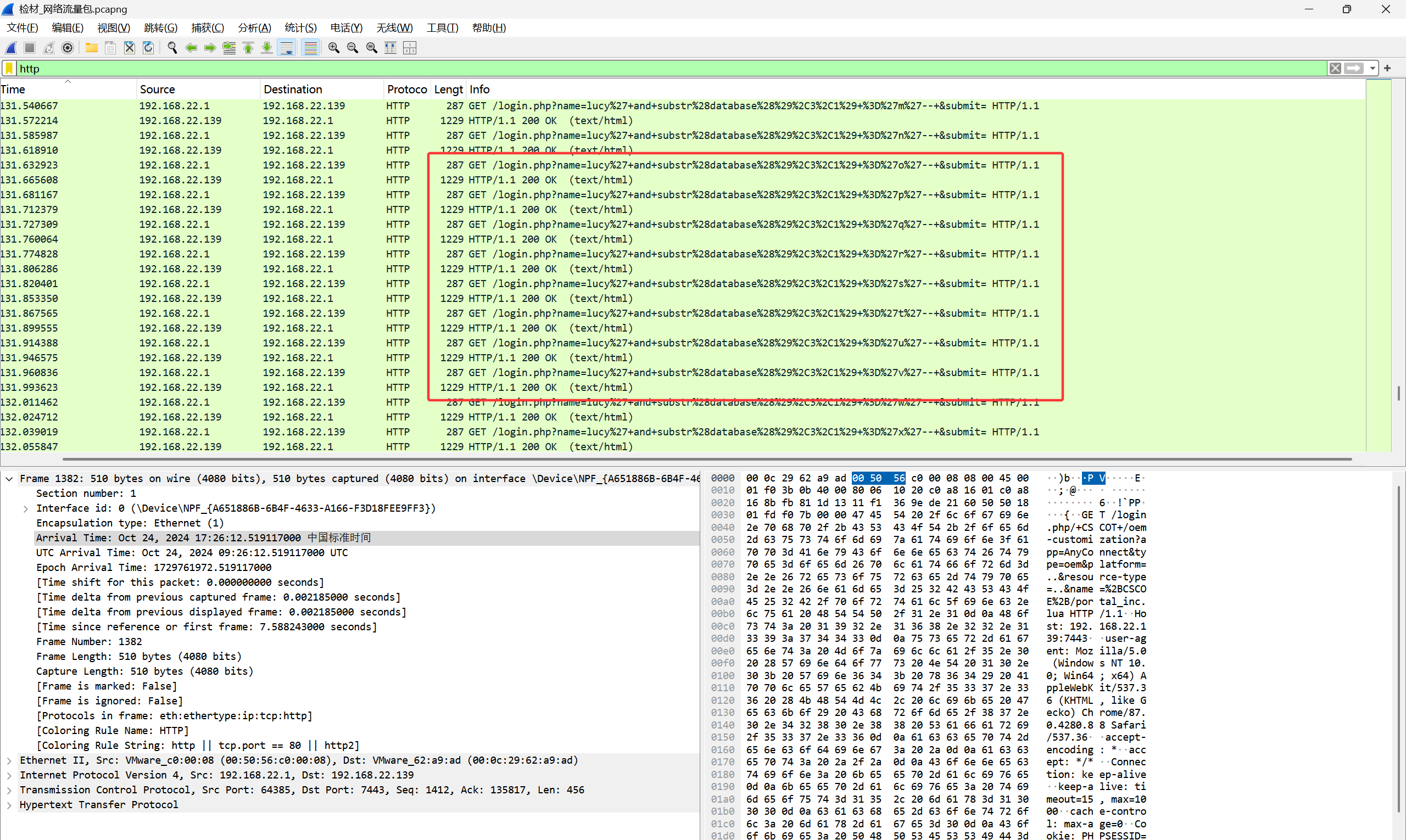

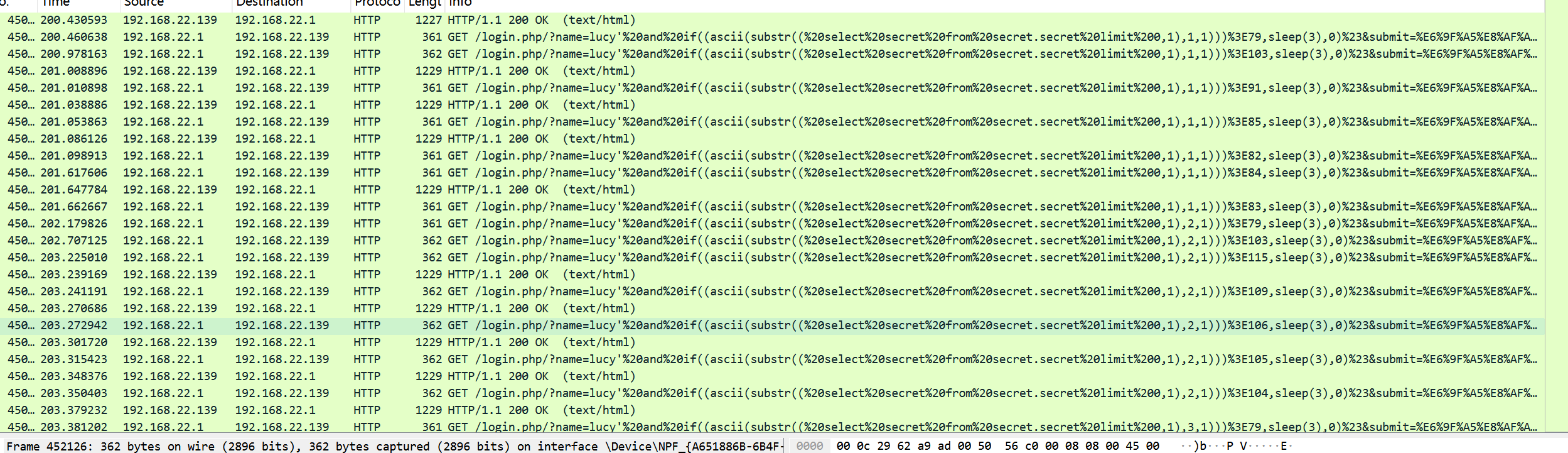

32. [单选题] 分析网络流量包,可以发现哪种攻击行为? (1.0分)

A: 网络钓鱼

B: SQL注入

C: 拒绝服务攻击

D: 恶意软件传播

E: 中间人攻击"

很明显的sql

答案:B

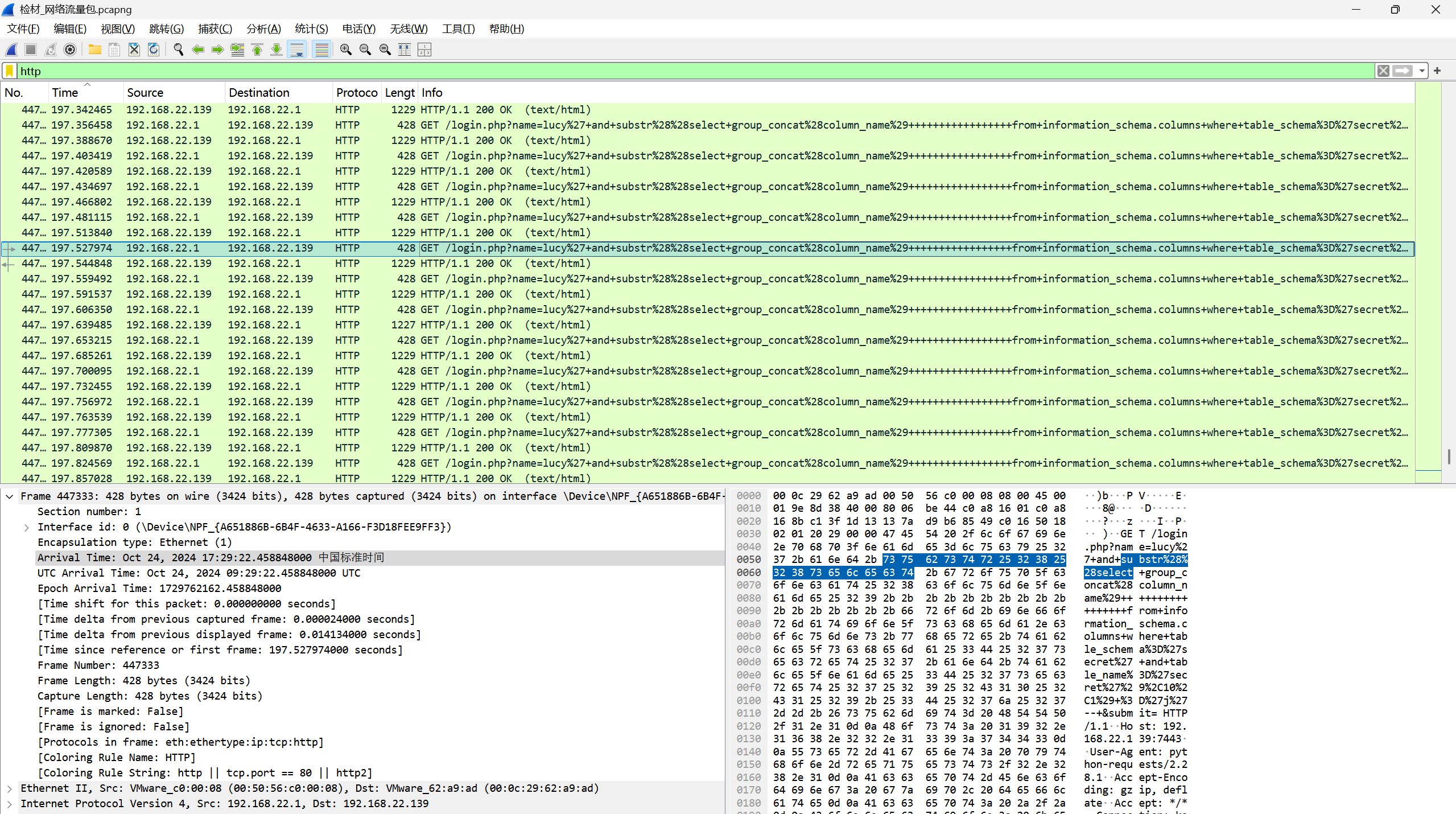

33. 分析网络流量包,黑客获取到的数据库名称是?(答案格式:小写) (3.0分)

上面是通过注入获得数据库名字,下面肯定就是通过数据库名字进行进一步的注入了,所以直接翻到下面,就可以看见数据库的名字

答案:secret

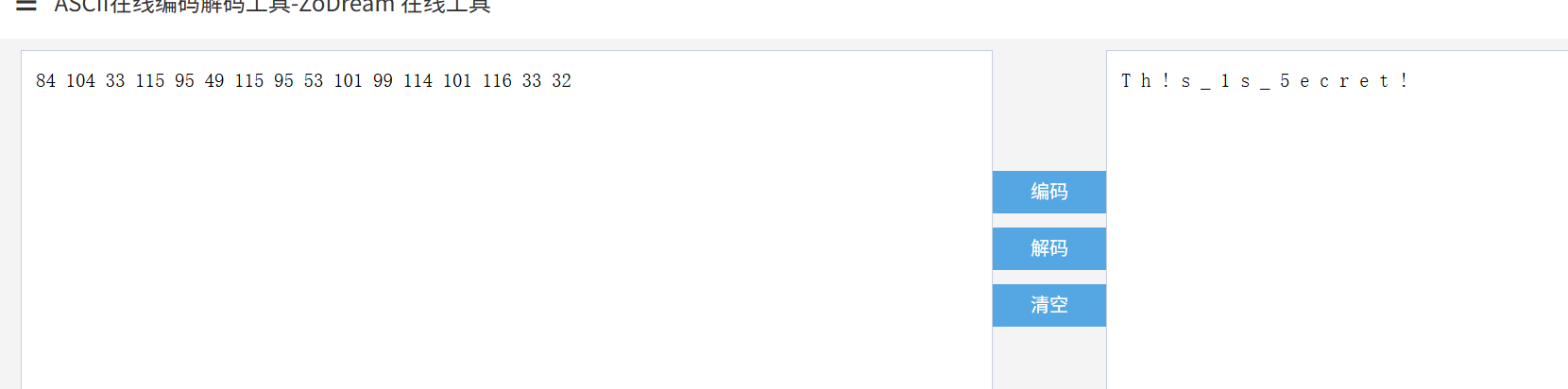

34. 分析网络流量包,黑客通过时间盲注获取到的数据是什么?(答案格式:与实际大小写保持一致) (6.0分)

在通过时间来进行猜字符,如果字符是>79的就会延迟3秒返回数据,如果不满足>79,则不会延迟,就会有返回包

字符对应ascii码>79

字符对应ascii码<=103

字符对应ascii码<=91

字符对应ascii码<=85

字符对应ascii码>82

字符对应ascii码<=84

字符对应ascii码>83

所以第一个是84,也就是T

答案:Th!s_1s_5ecret!

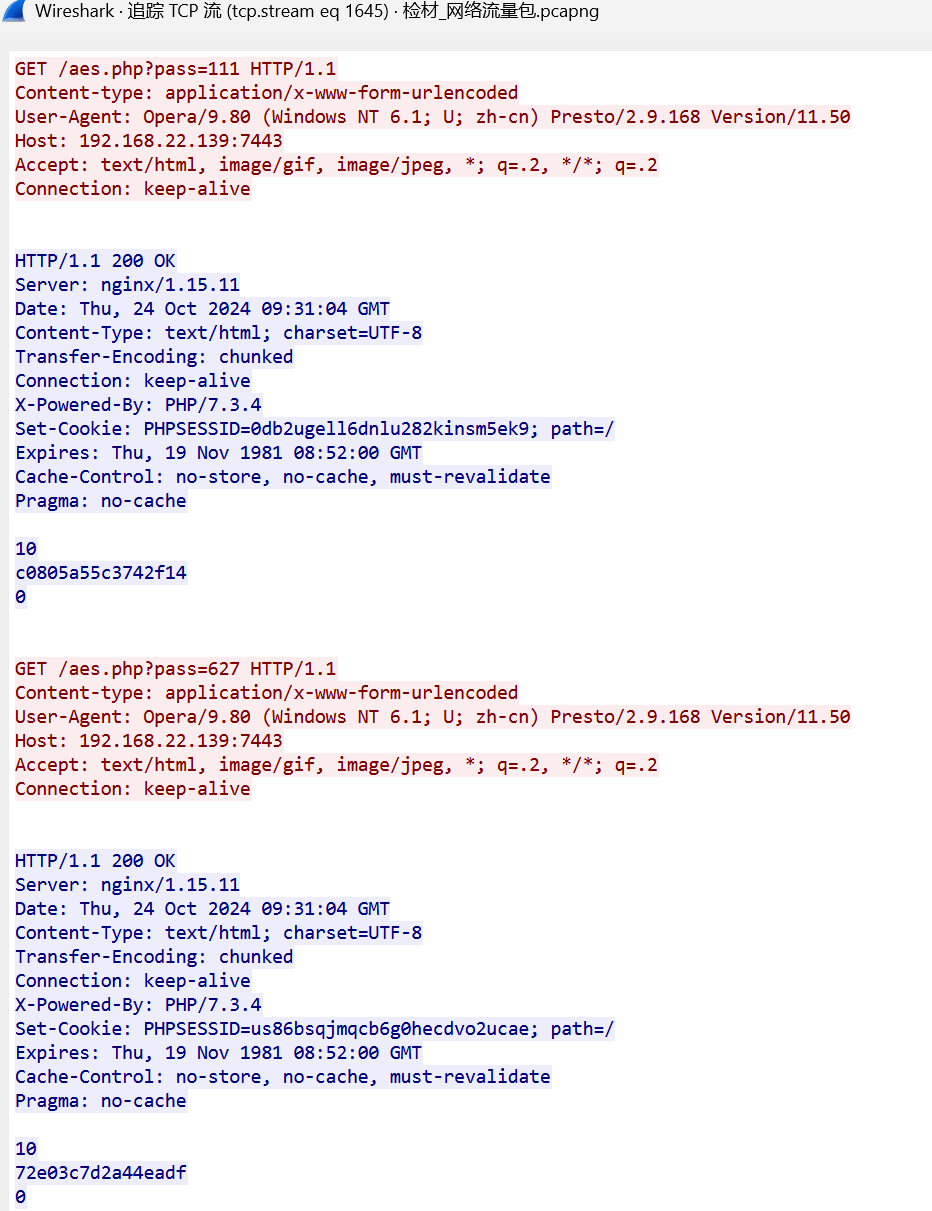

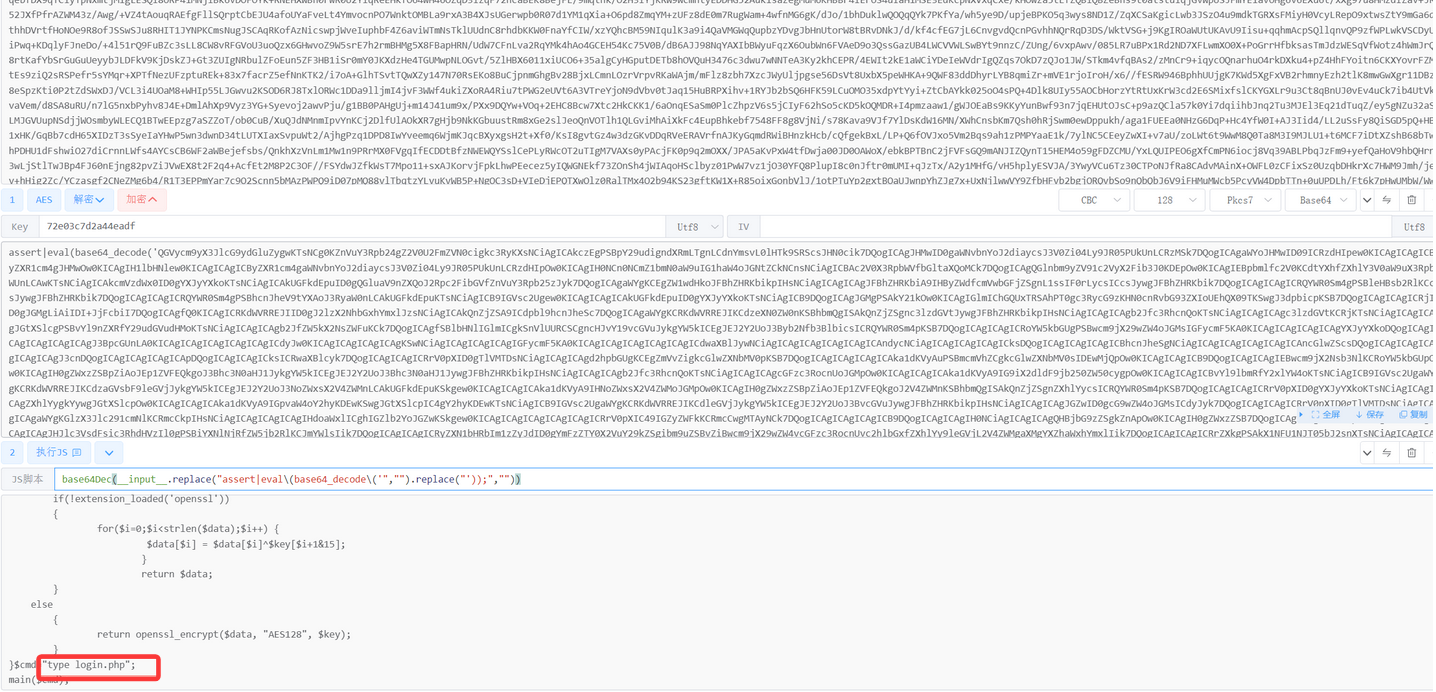

35. 分析网络流量包,黑客使用什么webshell管理工具控制服务器?(答案格式:请写中文名,无需填写版本号) (3.0分)

追踪流,我不是很看得懂,别的wp说是看accept

答案:冰蝎

36. 分析网络流量包,黑客通过后门执行的最后一条命令是什么?(答案格式:与实际大小写保持一致) (5.0分)

对最后的流量包解密

答案:type login.php

数据分析

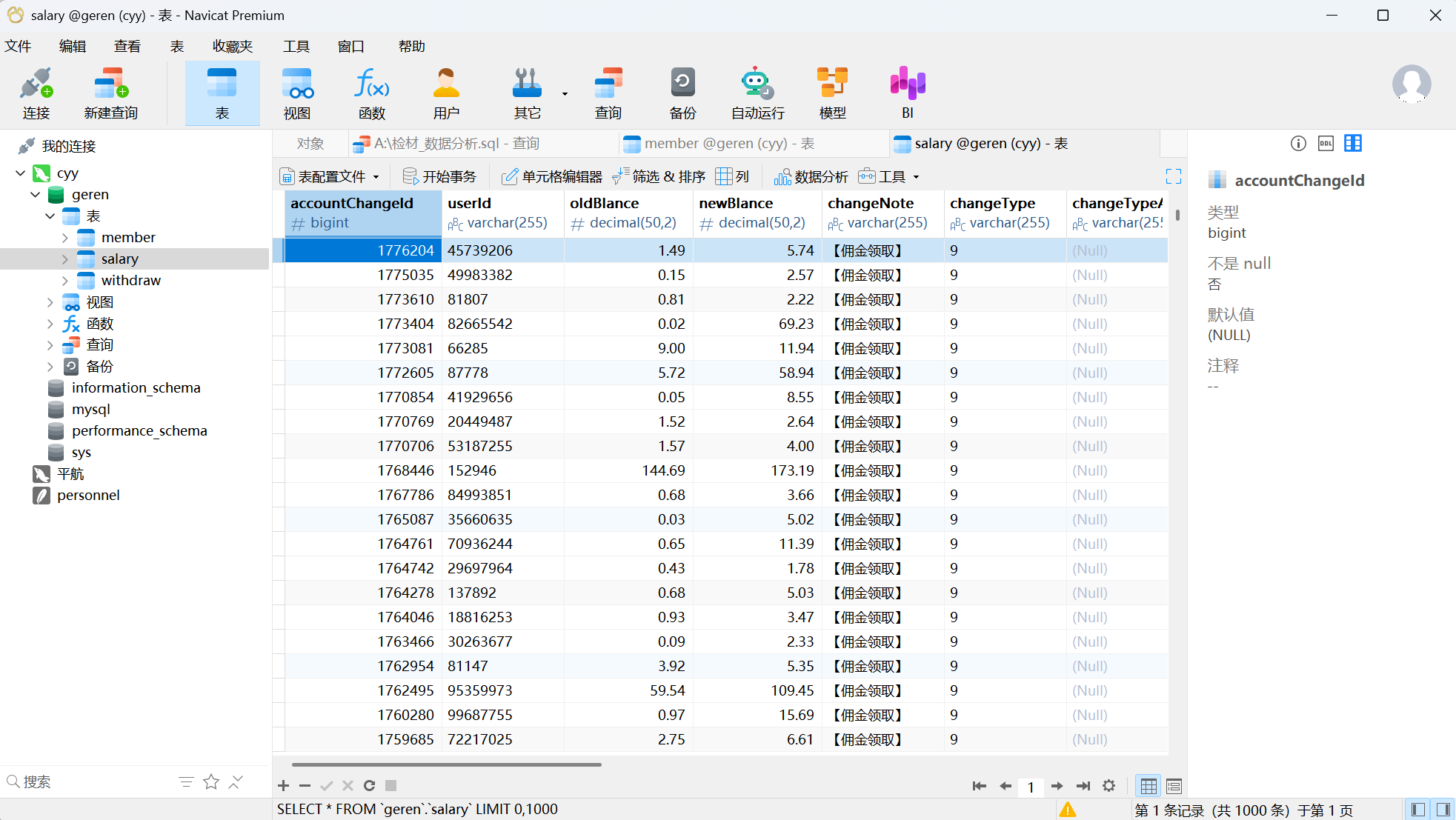

请根据数据分析检材,回答以下问题: (4道题,共10.0分)

打开navicat连接服务器新建数据库,右键geren数据库 → 运行 SQL 文件 → 选择 .sql 文件 → 点击“开始”然后就会生成表了

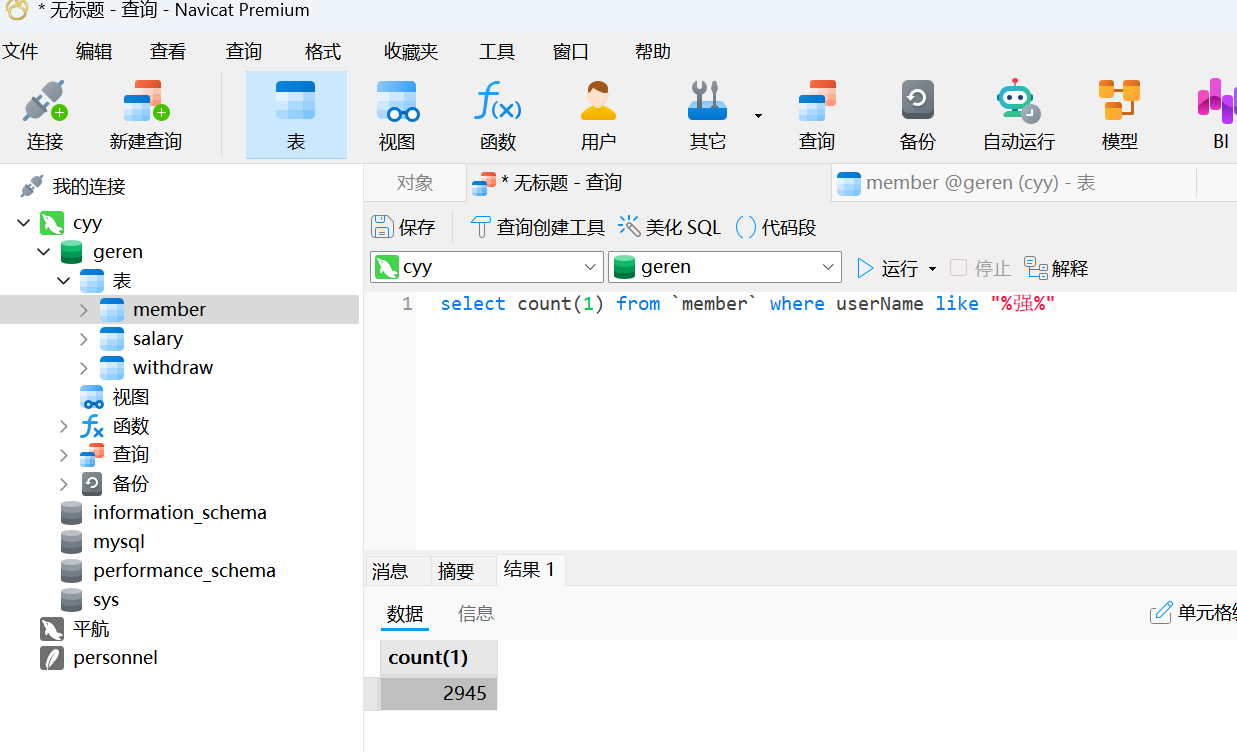

37. 分析数据库检材,该数据库中会员姓名包含“强”字的会员数量为多少?(答案格式:纯数字) (1.0分)

select count(1) from `member` where userName like "%强%"

答案:2945

38. 属于会员id“89378”的直接下级用户数为多少?(答案格式:纯数字) (1.0分)

select count(1) from `member` where parentId = '89378'

答案:11

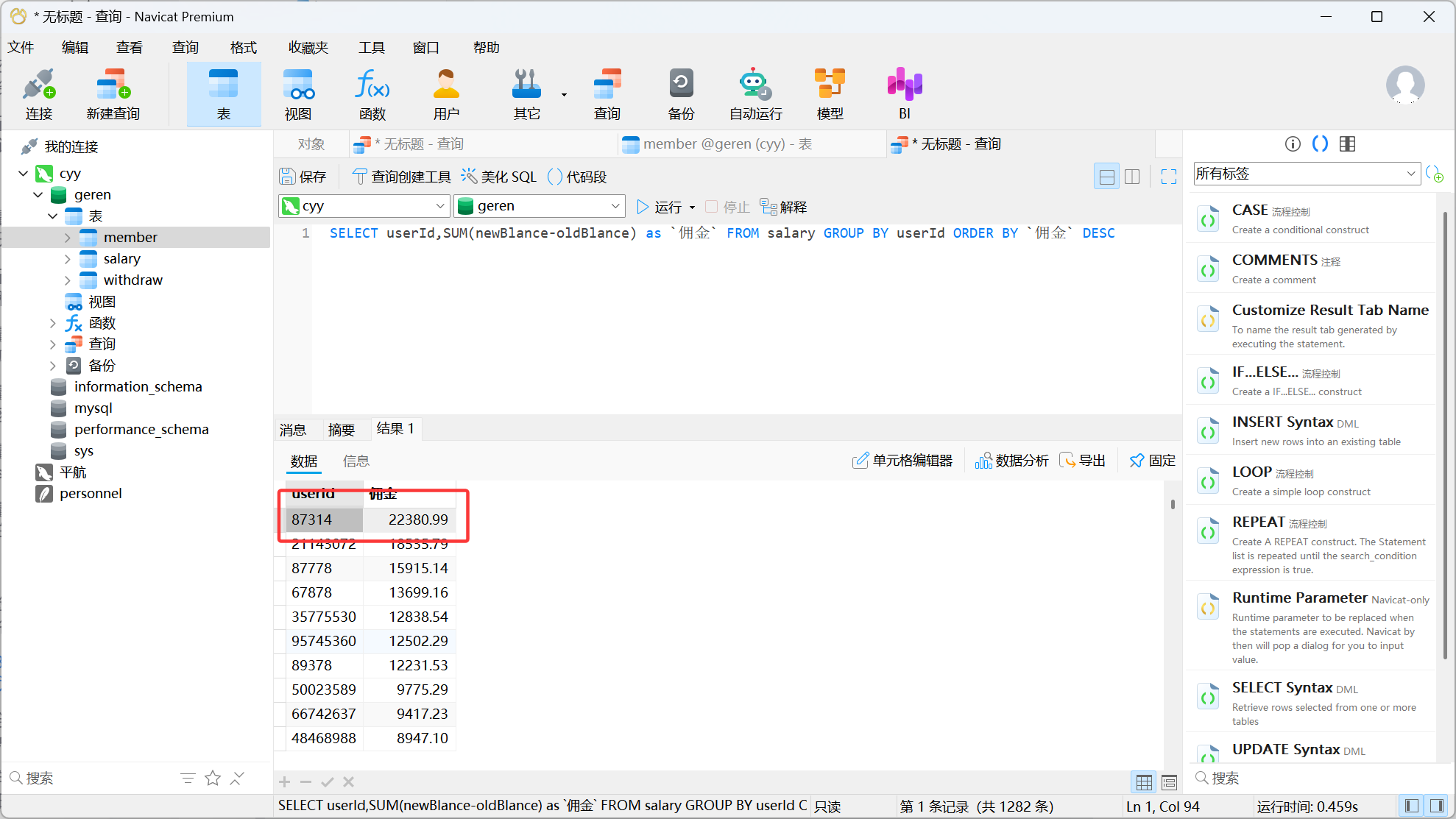

39. 请计算每名会员的总返佣金额,写出总返佣金额最大的会员id;(答案格式:纯数字) (3.0分)

SELECT userId,SUM(newBlance-oldBlance) as `佣金` FROM salary GROUP BY userId ORDER BY `佣金` DESC

答案:87314

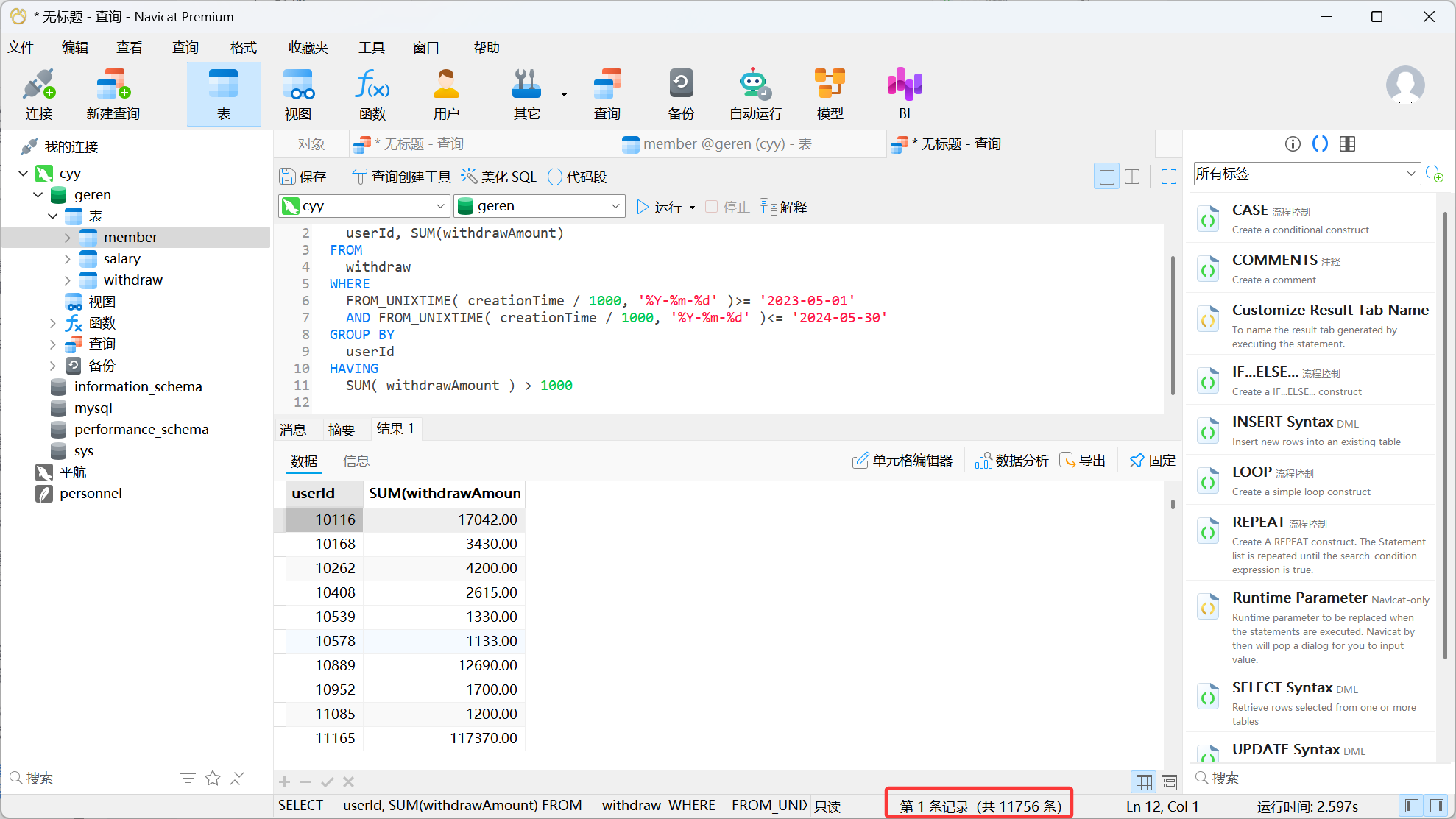

40. 计算在2024年5月1日到2024年5月30日之间(包含5月1日和5月30日),总提现金额大于1000的用户数量;(答案格式:纯数字) (5.0分)

SELECT

userId, SUM(withdrawAmount)

FROM

withdraw

WHERE

FROM_UNIXTIME( creationTime / 1000, '%Y-%m-%d' )>= '2023-05-01'

AND FROM_UNIXTIME( creationTime / 1000, '%Y-%m-%d' )<= '2024-05-30'

GROUP BY

userId

HAVING

SUM( withdrawAmount ) > 1000

答案:11756

相关文章:

能力验证及大练兵活动第一期

计算机 请根据计算机检材,回答以下问题: (10道题,共19.0分) 1. 计算机中曾挂载的Bitlocker加密分区的恢复密钥后6位为?(答案格式:6位数字) (1.0分) 答案:700755 2. 请写出曾远程连…...

TASK03【Datawhale 组队学习】搭建向量知识库

文章目录 向量及向量知识库词向量与向量向量数据库 数据处理数据清洗文档分割 搭建并使用向量数据库 向量及向量知识库 词向量与向量 词向量(word embedding)是一种以单词为单位将每个单词转化为实数向量的技术。词向量背后的主要想理念是相似或相关的…...

ProfibusDP转ModbusRTU的实用攻略

ProfibusDP转ModbusRTU的实用攻略 在工业自动化领域中,Profibus DP和Modbus RTU是两种常见的通信协议。 Profibus DP是一种广泛应用于过程控制和工厂自动化的现场总线标准,具有高实时性和可靠性。 而Modbus RTU则是一种串行通信协议,常用于…...

基于开源AI智能名片链动2+1模式S2B2C商城小程序源码的去中心化商业扩散研究

摘要:本文探讨在去中心化商业趋势下,开源AI智能名片链动21模式S2B2C商城小程序源码如何助力企业挖掘数据价值、打破信息孤岛,实现商业高效扩散。通过分析该技术组合的架构与功能,结合实际案例,揭示其在用户关系拓展、流…...

iOS 工厂模式

iOS 工厂模式 文章目录 iOS 工厂模式前言工厂模式简单工厂案例场景分析苹果类优点缺点 小结 工厂模式客户端调用**优点****缺点** 抽象工厂模式三个模式对比 前言 笔者之前学习了有关于设计模式的六大原则,之前简单了解过这个工厂模式,今天主要是重新学习一下这个模式,正式系统…...

LaTeX OCR - 数学公式识别系统

文章目录 一、关于 LaTeX OCR1、项目概览架构图2、相关链接资源3、功能特性 二、安装配置基础环境要求Linux 安装Mac 安装 三、使用指南1、快速训练(小数据集)2、完整训练(大数据集) 四、可视化功能训练过程可视化预测过程可视化 …...

Go 语言即时通讯系统开发日志-日志day2-5:架构设计与日志封装

Go语言即时通讯系统开发日志day2 计划:学习go中MySQL,Redis的使用,使用MySQL和Redis完成一个单聊demo。 总结:现在每天下午用来开发这个项目,如果有课的话可能学习时间只有3-4个小时,再加上今天的学习效率不…...

@JsonProperty和@JSONField 使用

JsonProperty和JSONField注解的区别 1.底层框架不同 JsonProperty 是Jackson实现的 JSONField 是fastjson实现的 2.用法不同 (1)bean序列化为Json: JsonProperty: ObjectMapper().writeValueAsString(Object value) JSONField&…...

从代码学习深度学习 - 近似训练 PyTorch版

文章目录 前言负采样 (Negative Sampling)层序Softmax (Hierarchical Softmax)代码示例总结前言 在自然语言处理(NLP)领域,词嵌入(Word Embeddings)技术如Word2Vec(包括Skip-gram和CBOW模型)已经成为一项基础且强大的工具。它们能够将词语映射到低维稠密向量空间,使得…...

代码上传gitte仓库

把代码push上去就行...

:解释器风格)

系统架构设计(十四):解释器风格

概念 解释器风格是一种将程序的每个语句逐条读取并解释执行的体系结构风格。程序在运行时不会先被编译为机器码,而是动态地由解释器分析并执行其语义。 典型应用:Python 解释器、JavaScript 引擎、Bash Shell、SQL 引擎。 组成结构 解释器风格系统的…...

掌握LINQ:查询语法与方法语法全解析

文章目录 引言1. 查询语法 vs 方法语法1.1 查询语法 (Query Syntax)1.2 方法语法 (Method Syntax)1.3 两种语法的比较 2. 基本的 LINQ 查询结构2.1 数据源2.2 查询操作2.3 查询执行 3. 查询表达式中的关键字3.1 基本关键字fromwhereselectorderbygroup byjoin 3.2 其他常用关键…...

Go 后端中双 token 的实现模板

下面是一个典型的 Go 后端双 Token 认证机制 实现模板,使用 Gin 框架 JWT Redis,结构清晰、可拓展,适合实战开发。 项目结构建议 /utils├── jwt.go // Access & Refresh token 的生成和解析├── claims.go // 从请求…...

GESP编程能力等级认证C++3级1-数组1

1 GESP编程能力等级认证C3级 1.1 GESP简介 GESP是CCF 编程能力等级认证的简称,它为青少年计算机和编程学习者提供学业能力验证的规则和平台。GESP 覆盖中小学阶段,符合年龄条件的青少年均可参加认证。 1.2 GESP的分级 C 编程测试划分为一至八级&…...

FreeRTOS “探究任务调度机制魅力”

引入 现如今随着单片机的资源越来越多,主频越来越高,在面临更复杂的功能实现以及对MCU性能的充分压榨,会RTOS已经成为一个必要的技能,新手刚开始学习的时候就很好奇“为什么代码可以放到两个循环里同时运行?”。接下来…...

BGP策略实验练习

要求: 1、使用PreVal策略,确保R4通过R2到达192.168.10.0/24 2、使用AS_Path策略,确保R4通过R3到达192.168.11.0/24 3、配置MED策略,确保R4到达R3到达192.168.11.0/24 4、使用Local Preference策略,确保R1通过R2到达192…...

Office 中 VBE 的共同特点与区别

1. Excel VBE 核心对象 #mermaid-svg-IklDO11Hu656bdGS {font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}#mermaid-svg-IklDO11Hu656bdGS .error-icon{fill:#552222;}#mermaid-svg-IklDO11Hu656bdGS .error-text{fill:#552222;stro…...

)

Linux虚拟文件系统(1)

1 虚拟文件系统(VFS) 虚拟文件系统(Virtual File System, VFS)作为内核的子系统。,它为用户空间的应用程序提供了一个统一的文件系统接口。通过VFS,不同的文件系统可以共存于同一个操作系统中,…...

目标检测评估指标mAP详解:原理与代码

目标检测评估指标mAP详解:原理与代码 目标检测评估指标mAP详解:原理与代码一、前言:为什么需要mAP?二、核心概念解析2.1 PR曲线(Precision-Recall Curve)2.2 AP计算原理 三、代码实现详解3.1 核心函数ap_pe…...

)

Linux干货(六)

前言 从B站黑马程序员Linux课程摘选的学习干货,新手友好!若有侵权,会第一时间处理。 目录 前言 1.环境变量 1.环境变量的定义 2.env命令的作用 3.$符号的作用 4.PATH的定义和作用 5.修改环境变量的方法 1.临时生效 2.永久生效 2.…...

)

字符串相乘(43)

43. 字符串相乘 - 力扣(LeetCode) 解法: class Solution { public:string multiply(string num1, string num2) {string res "0";for (int i 0; i < num2.size(); i) {string str multiplyOneNum(num1, num2[num2.size() -…...

【Vue篇】数据秘语:从watch源码看响应式宇宙的蝴蝶效应

目录 引言 一、watch侦听器(监视器) 1.作用: 2.语法: 3.侦听器代码准备 4. 配置项 5.总结 二、翻译案例-代码实现 1.需求 2.代码实现 三、综合案例——购物车案例 1. 需求 2. 代码 引言 💬 欢迎讨论&#…...

lcd屏显示文字与照片)

esp32课设记录(二)lcd屏显示文字与照片

取模软件链接: 链接: 百度网盘 请输入提取码 提取码: 1234 课设要求如图所示,因此需要在esp32显示文字和照片。在上个文章中我已经写了按键相关内容。这篇主要描述怎么显示文字和照片。我使用的是ESP-IDF库。 本项目使用的是基于ST7789驱动芯片的LCD屏幕…...

Open CASCADE学习|几何体切片处理:OpenMP与OSD_Parallel并行方案深度解析

在三维建模与仿真领域,几何体切片处理是CAE前处理、3D打印路径规划、医学影像分析等场景的关键技术。其核心目标是将三维模型沿特定方向离散为二维截面集合,便于后续分析或制造。OpenCASCADE作为开源几何内核,提供高效的布尔运算与几何算法&a…...

)

【Android】从Choreographer到UI渲染(二)

【Android】从Choreographer到UI渲染(二) Google 在 2012 年推出的 Project Butter(黄油计划)是 Android 系统发展史上的重要里程碑,旨在解决长期存在的 UI 卡顿、响应延迟等问题,提升用户体验。 在 Androi…...

)

板凳-------Mysql cookbook学习 (三)

1.22 使长输出行更具可读性 mysql> show full columns from limbs; ------------------------------------------------------------------------------------------------------------- | Field | Type | Collation | Null | Key | Default | Extra | Pri…...

济南国网数字化培训班学习笔记-第三组-2-电力通信光缆网认知

电力通信光缆网认知 光缆网架构现状 基础底座 电路系统是高度复杂,实时性、安全性、可靠性要求极高的巨系统,必须建设专用通信网 相伴相生 电力系统是由发电、输电、变电、配电、用电等一次设施,及保障其正常运行的保护、自动化、通信等…...

黑灰产业链深度解析

黑灰产业链深度解析 大家好,欢迎来到「黑产档案」。本频道专注于反诈教育宣传,通过深度拆解黑灰产业链的运作逻辑,帮助公众识别骗局、规避风险。本节课将聚焦产业链的核心环节,揭示其背后的灰色生态。 一、黑灰产的定义与范畴 要…...

golang选项设计模式

选项设计模式 有时候一个函数会有很多参数,为了方便函数的使用,我们会给希望给一些参数设定默认值,调用时只需要传与默认值不同的参数即可,类似于 python 里面的默认参数和字典参数,虽然 golang 里面既没有默认参数也…...

方案精读:104页DeepSeek金融银行核算流程场景部署建设方案【附全文阅读】

DeepSeek,金融银行核算流程的革新方案! 这份方案专为金融银行从业者打造,旨在解决传统核算流程的难题。当下,金融银行核算面临效率低、错误率高、合规压力大等挑战,DeepSeek 方案正是应对之策。 该方案运用人工智能和大数据技术,实现数据采集、清洗自动化,智能核算对账,…...

【MySQL】02.数据库基础

1. 数据库的引入 之前存储数据用文件就可以了,为什么还要弄个数据库? 文件存储存在安全性问题,文件不利于数据查询和管理,文件不利于存储海量数据,文件在程序中控制不方便。而为了解决上述问题,专家们设计出更加利于…...

STM32项目实战:ADC采集

STM32F103C8T6的ADC配置。PB0对应的是ADC1的通道8。在标准库中,需要初始化ADC,设置通道,时钟,转换模式等。需要配置GPIOB的第0脚为模拟输入模式,然后配置ADC1的通道8,设置转换周期和触发方式。 接下来是I2C…...

《AI语音模型:MiniMax Speech-02》

开场:AI 语音界的震撼弹 在 AI 语音技术的激烈竞争赛道上,MiniMax Speech - 02 的出现宛如一颗震撼弹,瞬间引爆了整个行业。不久前,一则消息在全球 AI 领域引起轩然大波:MiniMax 的新一代语音大模型 Speech - 02&#…...

基于LabVIEW的双音多频系统设计

目录 1 系统设计概述 双音多频(Dual-Tone Multi-Frequency, DTMF)信号是一种广泛应用于电话系统中的音频信号,通过不同的频率组合表示不同的按键。每个按键对应两个频率,一个低频和一个高频,共同组成独特的信号。在虚拟仪器技术快速发展的背景下,利用LabVIEW等图形化编程…...

快速生成角色背景设定:基于Next.js的AI辅助工具开发实践

引言 在游戏开发、小说创作和角色扮演(RP)中,角色背景设定(Headcanon)的构建往往耗时耗力。传统方法依赖手动编写,容易陷入思维定式。本文将分享如何利用Next.js和Tailwind CSS开发一个高效的AI角色设定生…...

轻量级视频剪辑方案:FFmpeg图形化工具体验

FFmpeg小白助手是基于开源FFmpeg开发的本地化视频处理软件,采用绿色免安装设计,解压后即可直接运行。该工具主要面向普通用户的日常音视频处理需求,通过简洁的图形界面降低了FFmpeg的使用门槛。 功能特性 基础编辑功能 格式转换:…...

主成分分析的应用之sklearn.decomposition模块的PCA函数

主成分分析的应用之sklearn.decomposition模块的PCA函数 一、模型建立整体步骤 二、数据 2297.86 589.62 474.74 164.19 290.91 626.21 295.20 199.03 2262.19 571.69 461.25 185.90 337.83 604.78 354.66 198.96 2303.29 589.99 516.21 236.55 403.92 730.05 438.41 225.80 …...

Java基于数组的阻塞队列实现详解

在多线程编程中,阻塞队列是一种非常有用的工具,它可以在生产者和消费者之间提供一个缓冲区,使得生产者可以往队列中添加数据,而消费者可以从队列中取出数据。当队列满时,生产者会被阻塞直到有空间可用;当队…...

ngx_http_random_index_module 模块概述

一、使用场景 随机内容分发 当同一目录下存放多份等价内容(如多张轮播图、不同版本静态页面等)时,可通过随机索引实现负载均衡或流量分散。A/B 测试 通过目录请求自动随机分配用户到不同测试组,无需后端逻辑参与。动态“首页”选…...

你引入的lodash充分利用了吗?

#开发中,发现自己只有cloneDeep的时候才想起来用这个库的便利,搜索了项目内代码,发现大家基本也是这样,其实我们错过了很多好东西# cloneDeep 深拷贝 var objects [{ a: 1 }, { b: 2 }];var deep _.cloneDeep(objects); conso…...

Python爬虫基础

本篇内容中,我们主要分享一些爬虫的前置知识,主要知识点有: 爬虫的概念和作用爬虫的流程【重要】http相关的复习 http和https概念和区别浏览器访问一个网址的过程爬虫中常用的请求头、响应头常见的响应状态码 浏览器自带开发者工具的使用 爬…...

飞帆控件:on_post_get 接口配置

在网页中写一个接口是很基础的要求。 今天我们介绍一个工具,不用写代码,配置即可。 先上链接: on_post_gethttps://fvi.cn/798来看看控件的配置: 使用这个控件,在网页中写 post/get 接口可以告别代码。或许能做到初…...

:)

C++笔试题(金山科技新未来训练营):

题目分布: 17道单选(每题3分)3道多选题(全对3分,部分对1分)2道编程题(每一道20分)。 不过题目太多,就记得一部分了: 单选题: static变量的初始…...

)

Selenium-Java版(css表达式)

css表达式 前言 根据 tag名、id、class 选择元素 tag名 #id .class 选择子元素和后代元素 定义 语法 根据属性选择 验证CSS Selector 组选择 按次序选择子节点 父元素的第n个子节点 父元素的倒数第n个子节点 父元素的第几个某类型的子节点 父元素的…...

19. 结合Selenium和YAML对页面实例化PO对象改造

19. 结合Selenium和YAML对页面实例化PO对象改造 一、架构升级核心思路 1.1 改造核心目标 # 原始PO模式:显式定义元素定位 username (id, ctl00_MainContent_username)# 改造后PO模式:动态属性访问 self.username.send_keys(Tester) # 自动触发元素定…...

MySQL——5、基本查询

表的增删改查 1、Create1.1、单行数据全列插入1.2、多行数据指定列插入1.3、插入否则更新1.4、替换 2、Retrieve2.1、select列2.2、where条件2.3、结果排序2.4、筛选分页结果 3、Update4、Delete4.1、删除数据4.2、截断表 5、插入查询结果6、聚合函数7、group by子句的使用8、实…...

ngx_http_referer_module 模块概述

一、使用场景 防盗链 仅允许本站或特定域名的页面直接引用图片、视频等资源,拒绝第三方网站直接嵌入。流量控制 阻止来自社交媒体、搜索引擎或未知来源的大量自动化抓取。安全审计 简易记录并过滤可疑 Referer,以减少非法请求。 注意 Referer 头可被伪造…...

Go语言--语法基础5--基本数据类型--类型转换

Go 编程语言中 if 条件语句的语法如下: 1、基本形式 if 布尔表达式 { /* 在布尔表达式为 true 时执行 */ } If 在布尔表达式为 true 时,其后紧跟的语句块执行,如果为 false 则 不执行。 package main import "fmt" …...

)

用golang实现二叉搜索树(BST)

目录 一、概念、性质二、二叉搜索树的实现1. 结构2. 查找3. 插入4. 删除5. 中序遍历 中序前驱/后继结点 一、概念、性质 二叉搜索树(Binary Search Tree),简写BST,又称为二叉查找树 它满足: 空树是一颗二叉搜索树对…...

基于FPGA的电子万年历系统开发,包含各模块testbench

目录 1.课题概述 2.系统仿真结果 3.核心程序与模型 4.系统原理简介 5.完整工程文件 1.课题概述 基于FPGA的电子万年历系统开发,包含各模块testbench。主要包含以下核心模块: 时钟控制模块:提供系统基准时钟和计时功能。 日历计算模块:…...