零信任架构:重塑网络安全的IT新范式

在信息技术(IT)的风云变幻中,网络安全领域正迎来一场深刻变革——零信任架构(Zero Trust Architecture)。2025年,随着远程办公的常态化、云服务的普及以及网络攻击的日益复杂化,传统的“城堡与护城河”安全模型已不堪重负。零信任以“从不信任,始终验证”的核心理念,颠覆了过往的防御逻辑,成为企业、政府乃至个人设备安全的守护神。从金融行业的风控到智慧城市的防护,零信任正在以惊人速度点燃网络安全的未来之火。

零信任是什么?它为何成为安全领域的热榜焦点?它又将如何重塑IT生态?本文将带你深入探索零信任的核心原则、技术基石、应用场景,以及它面临的挑战与前景。无论你是安全工程师、IT管理者,还是对技术趋势充满好奇的探索者,这篇关于零信任的全面剖析都将让你热血沸腾。让我们一起迎接这场从信任危机到安全新范式的IT革命!

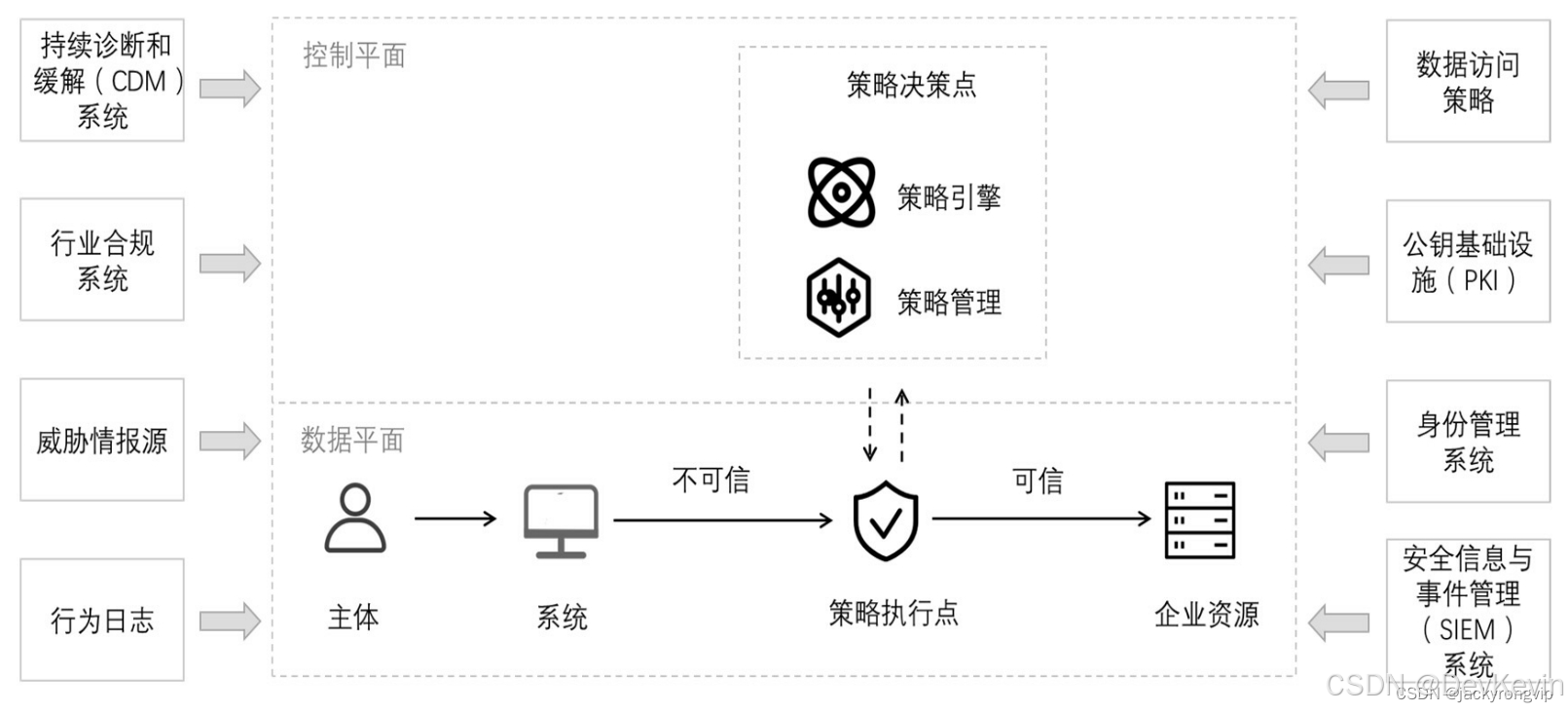

零信任的本质:从信任到验证的范式转变

传统网络安全像一座中世纪城堡:内部网络被视为“安全区”,外部则是“危险区”。一旦攻破防火墙,入侵者就能畅通无阻。而零信任彻底抛弃了这种假设,提出一个铁律:没有任何人、设备或连接可以被默认信任,无论其位于网络内部还是外部。

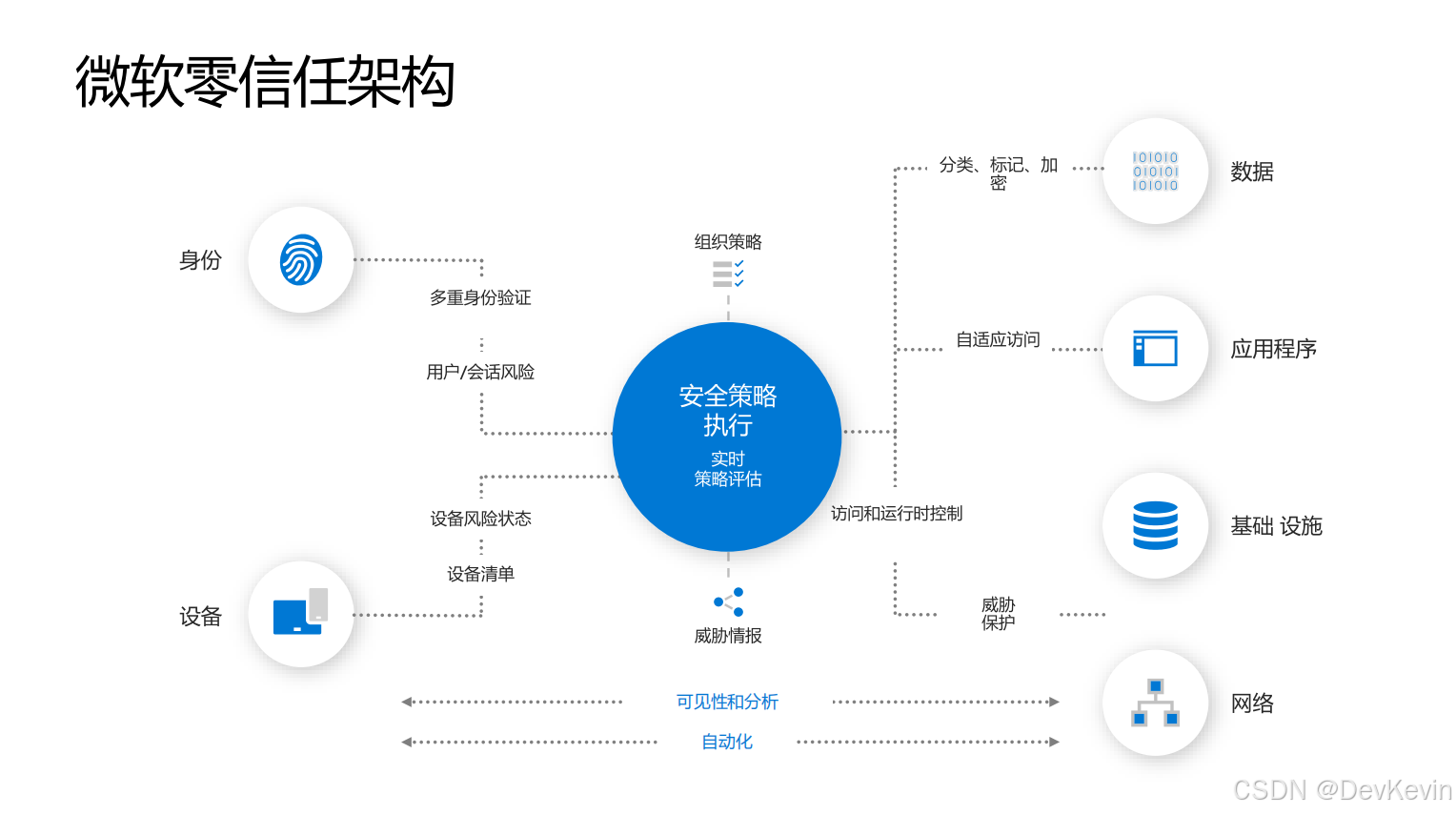

零信任的核心原则包括:

- 持续验证:每次访问都需要身份认证和权限检查。

- 最小权限:用户和设备只获得必要权限,降低泄露影响。

- 微分段:网络被细分为小块,防止攻击者横向移动。

- 端到端加密:数据在传输和存储中始终受保护。

举个例子:员工登录企业系统,传统模型可能只在VPN入口验证一次,而零信任会实时检查其身份、设备状态、地理位置,甚至行为模式,任何异常都可能触发阻断。这种“无条件怀疑”的哲学,让零信任成为应对现代威胁的利器。

零信任的演进:从概念到行业标杆

零信任的概念最早由Forrester分析师John Kindervag于2010年提出,旨在应对日益复杂的网络攻击。2013年,谷歌的BeyondCorp项目成为零信任的先锋,将员工访问权限与设备状态绑定,彻底摒弃了VPN。

2018年,NIST(美国国家标准与技术研究院)发布零信任架构指南(SP 800-207),标志着其标准化进程。2020年,新冠疫情加速了远程办公,零信任成为企业安全转型的焦点。微软、思科等巨头推出零信任解决方案,AWS的IAM(身份与访问管理)也融入零信任理念。

到2025年,零信任已成为网络安全的热榜关键词。Gartner预测,60%的企业将在2027年前全面采用零信任架构。中国在这场浪潮中不甘落后,阿里云的零信任安全服务支持超10万家企业,华为的HiSec方案则广泛应用于政务和金融领域。零信任不再是“未来的愿景”,而是“当下的标配”。

核心技术:零信任的基石与工具链

零信任的实现依赖于一整套技术体系,以下是几个关键支柱:

身份与访问管理(IAM)

IAM是零信任的“门卫”。例如,使用Okta实现单点登录(SSO):

const { AuthClient } = require('@okta/okta-sdk-nodejs');

const client = new AuthClient({ orgUrl: 'https://your-org.okta.com', token: 'your-api-token' });async function authenticate(user, pass) {const session = await client.authenticate({ username: user, password: pass });return session.sessionId;

}

这确保了每次访问都需验证身份。

多因素认证(MFA)

MFA通过密码、指纹或设备令牌组合提升安全性。例如,配置Azure MFA:

Set-MsolUser -UserPrincipalName user@domain.com -StrongAuthenticationRequirements @(New-Object -TypeName Microsoft.Online.Administration.StrongAuthenticationRequirement)

这强制用户使用多重验证。

微分段与SDN

**软件定义网络(SDN)**实现网络分段。例如,用OpenFlow设置隔离规则:

ovs-ofctl add-flow br0 "priority=1,ip,nw_src=10.0.0.1,actions=drop"

这阻止未经授权的IP访问。

端点安全:EDR

端点检测与响应(EDR)监控设备行为。例如,CrowdStrike的Falcon API:

import requestsresponse = requests.get("https://api.crowdstrike.com/devices/queries/devices/v1", headers={"Authorization": "Bearer your-token"})

print("设备状态:", response.json())

这实时检测设备异常。

数据加密:TLS与DP

端到端加密和差分隐私(DP)保护数据。例如,一个DP示例:

import numpy as npdata = [100, 200, 300]

noisy_sum = sum(data) + np.random.laplace(0, 10)

print("加噪总和:", noisy_sum)

这确保统计结果不泄露个体信息。

这些技术共同构筑了零信任的防线,让安全无处不在。

零信任的杀手级应用

零信任的实用性在各行业大放异彩,以下是几个热门案例:

金融安全

中国工商银行用零信任架构保护网上银行,2025年通过MFA和微分段,成功拦截了99%的钓鱼攻击,客户信任度提升20%。

远程办公

一家全球咨询公司用微软Azure AD实现零信任,员工无论在家还是咖啡店,都需持续验证,数据泄露事件减少80%。

智慧城市

新加坡用华为HiSec保护交通系统,摄像头数据通过端到端加密传输,防止黑客篡改,城市安全指数提升15%。

医疗隐私

一家医院用零信任限制电子病历访问,仅授权医生能查看,2025年患者数据泄露事件降至零。

云服务防护

阿里云为电商客户部署零信任网关,动态监控API调用,阻止了90%的未经授权访问。

这些案例表明,零信任不仅是安全技术,更是业务韧性的保障。

中国在零信任中的突围

中国在零信任领域展现了雄厚实力。阿里云的零信任安全服务整合了IAM、MFA和SDN,2025年服务超10万家企业,覆盖金融、电商等行业。华为的HiSec方案则聚焦政务和工业,例如为深圳智慧城市提供网络防护,异常流量拦截率达98%。腾讯云的零信任解决方案则服务于游戏和直播行业,动态验证用户身份,降低账号盗用风险。

中国的优势在于:

- 政策驱动:《网络安全法》和《数据安全法》要求企业加强访问控制,零信任成为合规利器。

- 5G赋能:中国5G网络的低延迟为实时验证提供了基础设施。

- 本地化创新:阿里、华为等厂商优化了中文界面和国内网络适配。

例如,阿里云为一家物流公司部署零信任,动态限制司机App的访问权限,数据泄露风险降低70%。这种本地化应用让中国在零信任赛道上领先一步。

挑战与争议:零信任的试炼

零信任虽前景光明,但也面临挑战:

- 实施复杂性:零信任需要重构网络架构,涉及IAM、EDR等多个系统,小企业可能望而却步。

- 用户体验:频繁的MFA验证可能让员工感到不便,如何平衡安全与便捷是难题。

- 成本考量:零信任的部署和维护成本高,2024年一家企业因预算不足中途放弃,导致安全漏洞。

- 技术碎片化:不同厂商的零信任方案互不兼容,企业需谨慎选择生态。

- 隐私争议:持续监控设备和行为可能引发隐私担忧,尤其在严格的GDPR地区。

这些问题提醒我们,零信任的普及需技术与管理的协同。

未来展望:零信任的下一幕

到2030年,零信任可能成为网络安全的默认范式。以下是几个趋势:

- AI赋能零信任:机器学习将预测异常行为,自动调整权限,提升防御效率。

- 零信任与Web3融合:去中心化身份(DID)将融入零信任,用户用区块链钱包验证访问。

- 边缘安全:边缘计算设备将嵌入零信任,保护物联网数据的第一道防线。

对于安全工程师,学习零信任(如Okta认证、Azure AD配置)将成为新风口。一个简单MFA验证示例:

import pyotptotp = pyotp.TOTP('your-secret-key')

print("当前MFA代码:", totp.now())

这展示了零信任的认证机制。

尾声:零信任点燃的安全新未来

零信任是一场从信任危机到安全新范式的革命。它用持续验证点燃了防御的希望,用微分段重塑了网络的韧性。从金融的风控到智慧城市的防护,零信任正在以惊人速度席卷IT世界。

你是否准备好拥抱零信任的未来?它会如何保护你的数据或业务?是更安全的远程办公,还是更可靠的云服务?欢迎在评论区分享你的畅想,一起见证零信任如何重塑网络安全的明天!

相关文章:

零信任架构:重塑网络安全的IT新范式

在信息技术(IT)的风云变幻中,网络安全领域正迎来一场深刻变革——零信任架构(Zero Trust Architecture)。2025年,随着远程办公的常态化、云服务的普及以及网络攻击的日益复杂化,传统的“城堡与护…...

大模型微调 - transformer架构

什么是Transformer Transformer 架构是由 Vaswani 等人在 2017 年提出的一种深度学习模型架构,首次发表于论文《Attention is All You Need》中 Transformer 的结构 Transformer 编码器(Encoder) 解码器(Decoder) …...

)

Python图形界面编程(二)

目录 六、控件属性和事件响应 1、基本的操控 2、示例 七、对话框 六、控件属性和事件响应 1、基本的操控 有的控件有对对应的函数,可以用来设置以及获取属性或者设置属性,或者以字典下标的形式来获取,设置对应的属性: 比如&…...

MongoDB 图片 URL 存储异常问题解决方案

项目场景: 在开发一个在线考试系统时,前端需要提交学生的答题截图到后端,后端使用 MinIO 存储图片并保存图片 URL 到 MongoDB 数据库。系统需要支持多次提交图片,并将所有图片 URL 以数组形式存储在 MongoDB 的 screenShot 字段中…...

run code执行ts配置

1、全局安装typescript npm install –g typescript 执行tsc –v,可输出版本号,代表安装成功 2、创建tsConfig文件 npx tsc –init 创建成功目录下会出现tsconfig.json文件 3、安装ts-node,支持执行运行ts文件 npm install –g ts-node 控制…...

Python 虚拟环境管理:venv 与 conda 的选择与配置

文章目录 前言一、虚拟环境的核心价值1.1 依赖冲突的典型场景1.2 隔离机制实现原理 二、venv 与 conda 的架构对比2.1 工具定位差异2.2 性能基准测试(以创建环境 安装 numpy 为例) 三、venv 的配置与最佳实践3.1 基础工作流3.2 多版本 Python 管理 四、…...

【前缀和计算和+哈希表查找次数】Leetcode 560. 和为 K 的子数组

题目要求 给定一个整数数组 nums 和一个整数 k,统计并返回该数组中和为 k 的子数组的个数。 子数组是数组中元素的连续非空序列。 示例 1 输入:nums [1, 1, 1], k 2 输出:2 示例 2 输入:nums [1, 2, 3], k 3 输出…...

:[macOS 64bit App开发]:如何使用CFStringRef类型字符串?)

[原创](现代Delphi 12指南):[macOS 64bit App开发]:如何使用CFStringRef类型字符串?

[作者] 常用网名: 猪头三 出生日期: 1981.XX.XX 企鹅交流: 643439947 个人网站: 80x86汇编小站 编程生涯: 2001年~至今[共24年] 职业生涯: 22年 开发语言: C/C++、80x86ASM、Object Pascal、Objective-C、C#、R、Python、PHP、Perl、 开发工具: Visual Studio、Delphi、XCode、…...

89.WPF 中实现便捷的数字输入框:DecimalUpDown 控件的使用 WPF例子 C#例子.

在 WPF 开发中,经常会遇到需要用户输入数字的场景。为了提供更好的用户体验,我们可以使用一个功能强大的控件——DecimalUpDown,它来自第三方库 Extended WPF Toolkit。这个控件不仅支持用户通过键盘输入数字,还支持通过鼠标滚轮或…...

循环程序举例)

【时时三省】(C语言基础)循环程序举例

山不在高,有仙则名。水不在深,有龙则灵。 ----CSDN 时时三省 例题: 用公式4/π≈1-3/1+5/1-7/1+...求π的近似值,直到发现某一项的绝对值小于10的-6次方为止(该项不累加)。 解题思路: 这是求值的近似方法中的一种。求π值可以用不同的近似方法。如下面的表达式都可以…...

Linux常用中间件命令大全

1.nginx 执行命令之前需要先进入sbin目录查看nginx版本: ./nginx -v检查配置文件正确性: ./nginx -t启动nginx服务: ./nginx停止nginx服务: ./nginx -s stop启动完成后可以查看nginx进程: ps -ef|grep nginx可以通过绝…...

数图信息科技邀您共赴第二十五届中国零售业博览会

数图信息科技邀您共赴第二十五届中国零售业博览会 2025年5月8日至10日,数图信息科技将精彩亮相第二十五届中国零售业博览会(CHINASHOP 2025),与行业伙伴共探零售数字化转型新机遇! 数图展会新品抢先看 数图商品一…...

路由器的基础配置全解析:静态动态路由 + 华为 ENSP 命令大全

🚀 路由器的基础配置全解析:静态&动态路由 华为 ENSP 命令大全 🌐 路由器的基本概念📍 静态路由配置📡 动态路由协议:RIP、OSPF、BGP🖥 华为 ENSP 路由器命令大全🔹 路由器基本…...

)

「Java EE开发指南」如何使用MyEclipse的可视化JSF编辑器设计JSP?(一)

本教程介绍在MyEclipse中开发EJB 3无状态会话bean,由于JPA实体和EJB 3实体非常相似,因此本教程不涉及EJB 3实体Bean的开发。在本教程中,您将学习如何: Visual JSF Designer(可视化JSF设计器)的目标是使创建…...

【设计】接口幂等性设计

1. 幂等性定义 接口幂等性: 无论调用次数多少,对系统状态的影响与单次调用相同。 比如用户支付接口因网络延迟重复提交了三次。 导致原因: 用户不可靠(手抖多点)网络不可靠(超时重传)系统不可…...

深入理解机器学习:人工智能的核心驱动力

在当今数字化时代,机器学习作为人工智能领域的关键技术,正以前所未有的速度改变着我们的生活和工作方式。从智能语音助手到精准的医疗诊断,从个性化的推荐系统到自动驾驶汽车,机器学习的应用无处不在,其影响力深远而广…...

)

CI/CD自动化部署(持续集成和持续交付/部署)

持续集成:开发人员频繁地将代码集成到共享仓库,然后自动运行测试持续交付:自动准备好发布,但需要手动触发部署持续部署:完全自动化的,不需要人工干预 流程: 比如,当开发人员提交代…...

如何理解计算机网卡完成数据传输的串并转换

计算机网卡的串并转换(串行-并行转换)是网络通信中的一个关键硬件功能,主要涉及数据的传输形式转换。它的核心目的是解决计算机内部处理数据的方式(并行)与网络传输数据的方式(串行)之间的差异。以下是通俗易懂的解释: 1. 串行传输 vs. 并行传输 并行传输: 计算机内部…...

基于Axure的动态甘特图设计:实现任务增删改与时间拖拽交互

甘特图作为项目管理核心工具,其动态交互能力直接关系到团队协作效率。本文以Axure RP 9为载体,通过中继器(Repeater)与动态面板(Dynamic Panel)的深度结合,设计一款支持任务名称动态编辑、时间轴…...

XMOS空间音频——在任何设备上都能提供3D沉浸式空间音频且实现更安全地聆听

2025年3月,全球规模最大的嵌入式行业盛会——德国纽伦堡国际嵌入式展(Embedded World 2025,EW 25)圆满落幕。在这场汇聚全球 950 家展商、3 万余专业观众的科技盛宴中,XMOS 展位人头攒动,多款尖端产品和多…...

使用功能包组织C++节点的具体教程

在 ROS(Robot Operating System)中,使用功能包(package)来组织 C 节点是一种常见且有效的方式,它能让代码结构更清晰、便于管理和复用。 1. 环境准备 确保已经安装了 ROS,这里以 ROS 2 Humble…...

免费的车牌势识别系统

背景 就是想要一个车牌识别系统 直接上教程 需要首先安装python3 然后执行下面的命令 pip install hyperlpr3 lpr3 rest --port 9999 --host 0.0.0.0 --workers 1 访问地址地址 # 9999 与上述端口一致 http://你的ip:9999/api/v1/docs 测试效果 准备一张图片 lpr3 sa…...

微信小程序蓝牙连接打印机打印单据完整Demo【蓝牙小票打印】

文章目录 一、准备工作1. 硬件准备2. 开发环境 二、小程序配置1. 修改app.json 三、完整代码实现1. pages/index/index.wxml2. pages/index/index.wxss3. pages/index/index.js 四、ESC/POS指令说明五、测试流程六、常见问题解决七、进一步优化建议 下面我将提供一个完整的微信…...

阿里云基于本地知识库构建RAG应用 | 架构与场景

RAG(检索增强生成,Retrieval-Augmented Generation)是一种结合了检索和生成技术的框架,旨在通过外部知识库的检索来增强大语言模型(LLM)的生成能力。 其核心架构包括两个主要部分: 检索模块&a…...

)

Python----深度学习(基于深度学习Pytroch簇分类,圆环分类,月牙分类)

一、引言 深度学习的重要性 深度学习是一种通过模拟人脑神经元结构来进行数据学习和模式识别的技术,在分类任务中展现出强大的能力。 分类任务的多样性 分类任务涵盖了各种场景,例如簇分类、圆环分类和月牙分类,每种任务都有不同的…...

Python图像处理——基于Retinex算法的低光照图像增强系统

1.项目内容 (1)算法介绍 ①MSRCR (Multi-Scale Retinex with Color Restoration) MSRCR 是多尺度 Retinex 算法(MSR)的扩展版,引入了色彩恢复机制以进一步提升图像增强质量。MSR 能有效地压缩图像动态范围ÿ…...

【网络】MQTT协议

MQTT协议全称是(Message Queuing Telemetry Transport),即消息队列遥测传输协议 是一种基于发布/订阅(publish/subscribe)模式的“轻量级”通讯协议,该协议构建于TCP/IP协议上 MQTT通信模型 特点: 1、客户端使用它连…...

python基础-requests结合AI实现自动化数据抓取

Python Requests高级指南:从入门到精通 概述 Requests 是一个基于 urllib3 封装的 Python HTTP 客户端库,提供了极其简洁且人性化的接口,使得发送 HTTP 请求和处理响应变得轻而易举。它支持常见的 HTTP 方法(GET、POST、PUT、DE…...

边界凸台建模与实例

文章目录 边界凸台特征耳机案例瓶子 边界凸台特征 两侧对称拉伸最上面的圆柱 同过两点一基准面画草图,在基准面上画椭圆 隐藏无关的实体和草图,以便椭圆的端点能与线给穿透约束,下面的点与下面的线也给穿透,短轴长给35(…...

Kafka和Spark-Streaming

Kafka和Spark-Streaming 一、Kafka 1、Kafka和Flume的整合 ① 需求1:利用flume监控某目录中新生成的文件,将监控到的变更数据发送给kafka,kafka将收到的数据打印到控制台: 在flume/conf下添加.conf文件, vi flume…...

5.2 AutoGen:支持多Agent对话的开源框架,适合自动化任务

AutoGen作为由Microsoft开发的开源框架,已成为构建多Agent对话系统和自动化任务的领先工具。其核心在于通过自然语言和代码驱动的多Agent对话,支持复杂任务的自治执行或结合人类反馈优化,广泛应用于客服自动化、金融分析、供应链优化和医疗诊…...

探索亚马逊云科技:开启您的云计算之旅

前言 在当今数字化时代,云计算已成为企业和个人不可或缺的技术基础设施。作为全球领先的云服务提供商,亚马逊云科技(Amazon Web Services)为您提供强大、可靠且安全的云计算解决方案。 想要立即体验亚马逊云科技的强大功能&#x…...

2023年第十四届蓝桥杯Scratch02月stema选拔赛真题——算式题

完整题目可点击下方地址查看,支持在线编程,支持源码和素材获取: 算式题_scratch_少儿编程题库学习中心-嗨信奥https://www.hixinao.com/tiku/scratch/show-4267.html?_shareid3 程序演示可点击下方地址查看,支持源码和素材获取&…...

霍格软件测试-JMeter高级性能测试一期

课程大小:32.2G 课程下载:https://download.csdn.net/download/m0_66047725/90631395 更多资源下载:关注我 当下BAT、TMD等互联网一线企业已几乎不再招募传统测试工程师,而只招测试开发工程师!在软件测试技术栈迭代…...

)

django.db.utils.OperationalError: (1050, “Table ‘你的表名‘ already exists“)

这个错误意味着 Django 尝试执行迁移时,发现数据库中已经有一张叫 你的表名的表了,但这张表不是通过 Django 当前的迁移系统管理的,或者迁移状态和数据库实际状态不一致。 🧠 可能出现这个问题的几种情况: 1.你手动创…...

分布式ID生成方案详解

分布式ID生成方案详解 一、问题背景 分库分表场景下,传统自增ID会导致不同库/表的ID重复,需要分布式ID生成方案解决以下核心需求: •全局唯一性:跨数据库/表的ID不重复 •有序性:利于索引优化和范围查询 •高性能&…...

短视频矩阵系统可视化剪辑功能开发,支持OEM

在短视频营销与内容创作竞争日益激烈的当下,矩阵系统中的可视化剪辑功能成为提升内容产出效率与质量的关键模块。它以直观的操作界面和强大的编辑能力,帮助创作者快速将创意转化为优质视频。本文将结合实际开发经验,从需求分析、技术选型到核…...

使用开源免费雷池WAF防火墙,接入保护你的网站

使用开源免费雷池WAF防火墙,接入保护你的网站 大家好,我是星哥,昨天介绍了《开源免费WEB防火墙,不让黑客越雷池一步!》链接:https://mp.weixin.qq.com/s/9TOXth3128N6PtXhaWI5aw 今天讲一下如何把网站接入…...

Python-Agent调用多个Server-FastAPI版本

Python-Agent调用多个Server-FastAPI版本 Agent调用多个McpServer进行工具调用 1-核心知识点 fastAPI的快速使用agent调用多个server 2-思路整理 1)先把每个子服务搭建起来2)再暴露一个Agent 3-参考网址 VSCode配置Python开发环境:https:/…...

spark-standalone模式

Spark Standalone模式是Spark集群的一种部署方式,即在没有使用其他资源管理器(如YARN或Mesos)的情况下,在Spark自身提供的集群管理器中部署和运行Spark应用程序。 在Spark Standalone模式下,有一个主节点(…...

3、LangChain基础:LangChain Chat Model

Prompt templates: Few shot、Example selector Few shot(少量示例) 创建少量示例的格式化程序 创建一个简单的提示模板,用于在生成时向模型提供示例输入和输出。向LLM提供少量这样的示例被称为少量示例,这是一种简单但强大的指导生成的方式,在某些情况下可以显著提高模型…...

信创时代开发工具选择指南:国产替代背景下的技术生态与实践路径

🧑 博主简介:CSDN博客专家、CSDN平台优质创作者,高级开发工程师,数学专业,10年以上C/C, C#, Java等多种编程语言开发经验,拥有高级工程师证书;擅长C/C、C#等开发语言,熟悉Java常用开…...

)

Coze高阶玩法 | 使用Coze制作思维认知提升视频,效率提升300%!(附保姆级教程)

目录 一、工作流整体设计 二、制作工作流 2.1 开始节点 2.2 大模型 2.3 文本处理 2.4 代码 2.5 批处理 2.6 选择器 2.7 画板_视频模板 2.8 合成音频 2.9 图片与音频合并视频 2.10 视频合并 2.11 结束节点 三、智能体应用体验 中午吃饭的时候,刷到了一个思维认知…...

数据湖DataLake和传统数据仓库Datawarehouse的主要区别是什么?优缺点是什么?

数据湖和传统数据仓库的主要区别 以下是数据湖和传统数据仓库的主要区别,以表格形式展示: 特性数据湖传统数据仓库数据类型支持结构化、半结构化及非结构化数据主要处理结构化数据架构设计扁平化架构,所有数据存储在一个大的“池”中多层架…...

:插件开发,以一个音频生成(Audio Source)插件为例)

GStreamer 简明教程(十一):插件开发,以一个音频生成(Audio Source)插件为例

系列文章目录 GStreamer 简明教程(一):环境搭建,运行 Basic Tutorial 1 Hello world! GStreamer 简明教程(二):基本概念介绍,Element 和 Pipeline GStreamer 简明教程(三…...

chrome://inspect/#devices 调试 HTTP/1.1 404 Not Found 如何解决

使用chrome是需要翻墙的,可以换个浏览器进行使用 可以使用edge浏览器,下载地址如下 微软官方edge浏览器|Mac版:浏览更智能,工作更高效 下载Edge浏览器 edge://inspect/#devices 点击inspect即可 qq浏览器 1. 下载qq浏览器 2. …...

RFID使用指南

## 什么是RFID? RFID(Radio Frequency Identification)即射频识别技术,是一种通过无线电波进行非接触式数据交换的技术。 ## RFID系统的主要组成部分 1. **RFID标签(Tag)** - 包含芯片和天线 - 分为有源标…...

初识Redis · 哨兵机制

目录 前言: 引入哨兵 模拟哨兵机制 配置docker环境 基于docker环境搭建哨兵环境 对比三种配置文件 编排主从节点和sentinel 主从节点 sentinel 模拟哨兵 前言: 在前文我们介绍了Redis的主从复制有一个最大的缺点就是,主节点挂了之…...

代理模式)

JAVA设计模式——(七)代理模式

JAVA设计模式——(七)代理模式 介绍理解实现抽象主题角色具体主题角色代理类测试 应用 介绍 代理模式和装饰模式还是挺像的。装饰模式是抽象类对装饰对象的实现,在继承装饰对象。代理模式则是直接对代理对象的实现。 理解 代理模式可以看成…...

Redis 原子操作

文章目录 前言✅ 一、什么是「原子操作」?🔍 二、怎么判断一个操作是否原子?🧪 三、项目中的原子 vs 非原子案例(秒杀系统)✅ 原子性(OK)❌ 非原子性(高风险)…...