Towards Transferable Targeted 3D Adversarial Attack in the Physical World--阅读笔记

目录

简介:

背景:

挑战:

目的:

技术细节:

贡献:

1. NeRF的核心作用:3D重建与参数化表示

2. 对抗优化的创新:NeRF参数空间的双优化

2.1 传统方法的局限性

2.2 NeRF参数空间的对抗优化

3. 自然性约束:NeRF的多视角一致性

4. 几何优化的辅助作用

5. 实验结果中的NeRF优势

6. 总结:NeRF在本文中的技术价值

在论文《TT3D》中的应用

示例:EOT如何提升攻击成功率

论文框架解读

1. 研究背景与动机

2. 主要贡献

3. 方法框架:TT3D

3.1 核心思想

3.2 优化目标

3.3 物理攻击增强(EOT)

4. 实验结果

4.1 数字世界评估

4.2 物理世界验证

4.3 消融实验

5. 创新点与意义

6. 总结

简介:

虽然二维领域的可转移目标对抗性攻击已经得到了广泛的研究3D do-main中可转移目标攻击的探索仍然是空白。与2D对抗性攻击相比,3D攻击在现实世界中具有更大的实用价值,因为它具有跨各种视点进行一致攻击的潜力。

背景:

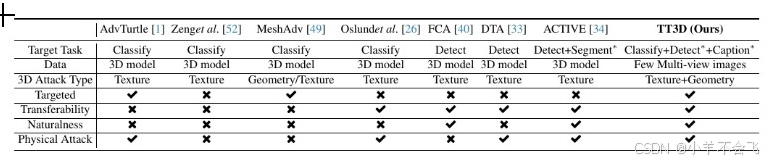

如表1所示,由于网格的3D一致性,现有的3D攻击方法[1,6,33,34,40,49,52]可以通过修改预先存在的网格的纹理或几何形状来确保多视图有效性。但是,它们很难同时确保可转移性和针对性攻击,特别是对于物理攻击。此外,也很难保持这些对抗性例子的自然性。

基于以上讨论,本文旨在为物理目标攻击生成可转移的、自然的3D对抗示例

挑战:

然而,要实现我们的目标,存在两个挑战:

(1)先前基于网格的优化方法涉及直接改变高维网格空间中的顶点颜色,容易陷入过拟合,从而导致不令人满意的可转移性。因此,第一个挑战是如何设计一种偏离网格空间的优化方法,避免过度拟合以获得更好的可转移性。

(2)现有的方法很难同时保证攻击性能和自然性,其攻击过程很容易伴随着极其不自然的现象,如外观的视觉异常或3D网格的变形或碎片化等。因此,如何平衡攻击性能和视觉自然性是另一个挑战

目的:

为了应对上述挑战,我们设计了一种称为TT3D的新型框架,可以快速重建具有保证自然性的可转移目标3D对抗纹理网格。具体来说,在多视图重建技术(即基于网格的NeRF[23])的最新进展的推动下,我们首先从其多视图图像中重建初始3D网格,但不是直接在网格空间中进行操作,我们创新地在基于网格的NeRF空间中对外观渲染参数进行对抗性微调。这种方法不仅成功地避免了过拟合,而且消除了以前的方法对预先存在的3D网格的依赖,大大降低了成本。

技术细节:

对于3D对抗对象在现实世界中的鲁棒性,我们还引入了一个EOT(什么是EOT?),该EOT可以有效地集成3D和2D空间中的各种变换,以更逼真地模拟现实世界的条件。

贡献:

本文的贡献如下:

•我们提出了一个名为TT3D的新框架,用于生成可转移的目标3D对抗示例,这是填补该领域关键空白的第一个工作,消除了以前对预先存在的3D网格的依赖,扩大了3D攻击的可行区域。

•我们在基于网格的NeRF空间(?)内设计了双重优化策略,有效地扰动了神经网络的基本特征层和更复杂的决策梯级,同时保证了自然度。

•实验结果表明,我们的3D对抗对象很容易被错误分类为各种受害者模型、渲染和任务中的给定标签。此外,我们利用3D打印技术在现实世界中生成3D对抗对象,并在不同的设置(如不同的视角和背景)下验证其鲁棒性。

NeRF(Neural Radiance Fields,神经辐射场)是一种基于神经网络的3D场景表示方法,能够从多视角的2D图像中重建出高质量的3D场景,并生成新视角下的逼真图像。它在计算机视觉和图形学领域引起了广泛关注,并被应用于3D重建、虚拟现实等领域。 (

在论文《Towards Transferable Targeted 3D Adversarial Attack in the Physical World》中,NeRF(Neural Radiance Fields) 被创新性地应用于生成可转移的定向3D对抗样本。以下是NeRF在文章中的具体应用及其技术细节:

1. NeRF的核心作用:3D重建与参数化表示

- 背景:

传统3D对抗攻击依赖预定义的3D网格(Mesh),直接修改顶点颜色或几何,导致高维优化困难、易过拟合且缺乏自然性。NeRF通过隐式神经场表示物体,提供了一种更高效的参数化方法。 - 基于网格的NeRF(Grid-based NeRF):

作者采用Instant-NGP(Instant Neural Graphics Primitives)技术,利用多分辨率哈希编码的特征网格(Feature Grid)和浅层MLP快速重建3D模型:- 特征网格:显式存储几何(Ggeo)和纹理(Gtex)特征。

- MLP解码:将特征映射为体积密度(σ)和颜色(c),公式为:σ=Mgeo(Ggeo(x)),c=Mtex(Gtex(x))

- 优势:相比传统NeRF,计算效率更高,支持实时优化。

2. 对抗优化的创新:NeRF参数空间的双优化

2.1 传统方法的局限性

- 网格空间优化:直接修改顶点颜色(T)或坐标(V)易陷入局部最优,导致过拟合和低可转移性。

- 高维问题:网格顶点数量庞大(如数万顶点),优化复杂度高。

2.2 NeRF参数空间的对抗优化

-

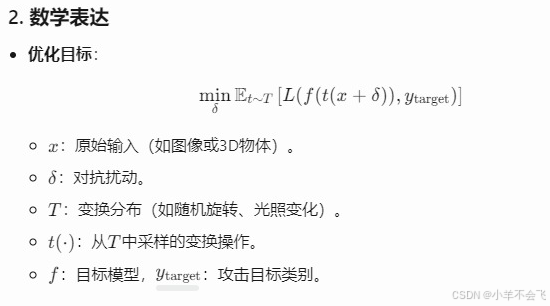

优化目标:

ΘGtex∗,ΘMtex∗minEv∈VLf(I^v(Madv),y∗)+β⋅R(Madv,M)

避开直接操作网格,转而优化NeRF的特征网格参数(ΘGtex)和MLP参数(ΘMtex),公式为:- 攻击损失(Lf):迫使渲染图像被分类为目标类别。

- 正则化(R):约束自然性(见下文)。

-

双优化策略:

- 特征网格优化(ΘGtex):

在底层特征空间注入扰动,影响全局纹理分布。 - MLP优化(ΘMtex):

调整颜色解码过程,增强对抗扰动的语义一致性。

- 优势:

同时扰动底层特征和高层语义,提升跨模型可转移性。

- 特征网格优化(ΘGtex):

3. 自然性约束:NeRF的多视角一致性

-

视觉自然性:

-

- RGB一致性损失(Rrgb):

约束对抗样本与原始物体在不同视角下的渲染差异:Rrgb=N1v∑∥I^v(Madv)−I^v(M)∥2 - 几何平滑性约束:

通过Laplacian平滑损失(Rlap)和边长度损失(Redge)防止网格畸变。

- RGB一致性损失(Rrgb):

-

物理可行性:

结合EOT(Expectation Over Transformation)模拟真实世界的变换(如光照、视角变化),确保对抗样本在物理环境中的鲁棒性。

4. 几何优化的辅助作用

- 顶点坐标微调:

在优化纹理的同时,轻微调整网格顶点坐标(V),公式为:V∗minEvLf(I^v(Madv),y∗)+λcdRcd(V∗,V)- Chamfer距离(Rcd):约束顶点与原始位置的偏离。

- 作用:几何调整辅助纹理优化,进一步提升攻击成功率(ASR提升约5%)。

5. 实验结果中的NeRF优势

- 跨模型可转移性:

在ResNet、VGG、Transformer等模型上,TT3D的ASR显著高于传统网格优化方法(如表2)。 - 跨渲染器鲁棒性:

在MeshLab和Blender中,对抗样本的ASR保持较高水平(如表3),得益于NeRF的多视角一致性。 - 物理世界验证:

通过3D打印的对抗样本在不同背景和视角下保持高攻击成功率(表5),证明NeRF生成的扰动具有物理鲁棒性。

6. 总结:NeRF在本文中的技术价值

- 高效重建:从多视角图像快速生成初始3D网格,降低对预定义模型的依赖。

- 参数化攻击:通过优化NeRF特征和MLP参数,避免高维网格空间的局部最优问题。

- 自然性保障:结合多视角渲染和正则化约束,平衡攻击强度与视觉自然性。

- 物理适配:EOT与NeRF的结合,模拟真实世界变换,增强对抗样本的实用性。

NeRF在此文中不仅是3D重建工具,更是实现可转移、定向对抗攻击的核心框架,为3D对抗攻击领域提供了新的方法论。

)

EOT(Expectation Over Transformation,变换期望法)是一种用于增强对抗样本在物理世界中鲁棒性的技术,通过在生成对抗样本时模拟真实世界可能遇到的各种变换(如视角变化、光照干扰、噪声等),使得对抗样本在这些变换下仍能保持攻击效果(

在论文《TT3D》中的应用

在该论文中,EOT被用于增强3D对抗样本的物理鲁棒性:

- 3D变换:

- 随机旋转(绕不同轴旋转±30°)和平移(在3D空间内小幅位移),模拟物体在物理世界中的位姿变化。

- 2D变换:

- 图像模糊(高斯模糊核大小随机)、对比度调整(随机比例)、颜色抖动(RGB通道随机扰动),模拟摄像头成像时的噪声。

- 优化过程:

在生成对抗样本时,每次迭代随机采样一组3D和2D变换,计算变换后的多视角渲染图像的攻击损失,最终优化出对这些干扰鲁棒的扰动。

示例:EOT如何提升攻击成功率

假设生成一个对抗3D兔子模型,目标是让分类器将其识别为“猫”:

- 无EOT:

仅在固定视角和光照下优化扰动,3D打印后若视角偏移,攻击可能失效。 - 有EOT:

优化时模拟随机视角和光照变化,打印后的兔子无论从哪个角度拍摄,分类器均将其识别为“猫”。

)

论文框架解读

这篇论文《Towards Transferable Targeted 3D Adversarial Attack in the Physical World》提出了一种名为TT3D的新型框架,旨在生成具有可转移性和自然性的定向3D对抗样本。以下是对全文的详细讲解:

1. 研究背景与动机

- 问题定义:

现有的3D对抗攻击方法主要集中在非定向攻击(untargeted attack)上,且依赖预定义的3D网格(mesh),导致可转移性差、容易过拟合,并缺乏自然性。同时,物理世界中多视角一致性和跨模型泛化能力尚未得到充分解决。 - 研究意义:

定向对抗攻击(指定模型误分类为特定类别)在安全关键任务中威胁更大,而3D对抗样本因其多视角鲁棒性更具实际应用价值。然而,可转移的定向3D攻击领域仍为空白。

2. 主要贡献

- 填补空白:

首次提出可转移的定向3D对抗攻击方法,无需依赖预定义的3D网格,仅需少量多视角图像即可生成对抗样本。 - 双优化策略:

在基于网格的NeRF(Neural Radiance Fields)空间中,同时优化特征网格(feature grid)和MLP参数,提升对抗样本的可转移性。 - 自然性约束:

通过几何(顶点距离、平滑性)和外观(图像一致性)约束,确保生成的对抗样本在视觉上自然。 - 物理验证:

通过3D打印技术验证了对抗样本在真实世界中的鲁棒性,包括不同视角、背景和任务(分类、检测、图像描述)。

3. 方法框架:TT3D

3.1 核心思想

- 基于NeRF的3D重建:

利用多视角图像通过网格NeRF重建初始3D网格,避免直接操作高维网格空间。 - 双优化策略:

同时优化NeRF的特征网格参数(Θ_G_tex)和MLP参数(Θ_M_tex),从底层特征和高级决策层注入对抗扰动。 - 几何辅助优化:

在纹理优化的基础上,轻微调整网格顶点坐标(几何优化),进一步提升可转移性。

3.2 优化目标

- 损失函数:

- 攻击损失(Lf):交叉熵损失,迫使渲染图像被分类为目标类别。

- 自然性约束(R):包括外观一致性(Rrgb)、几何平滑性(Rlap、Redge)和顶点距离(Rcd)。

3.3 物理攻击增强(EOT)

- Expectation Over Transformation (EOT):

在优化过程中引入随机3D变换(旋转、平移)和2D变换(模糊、对比度调整),模拟真实世界的不确定性,增强对抗样本的物理鲁棒性。

4. 实验结果

4.1 数字世界评估

- 跨模型可转移性:

TT3D在ResNet-101和DenseNet-121作为代理模型时,对其他模型(如VGG、Inception、Transformer)的攻击成功率(ASR)显著高于传统网格优化方法(如表2)。 - 跨渲染器与任务:

- 在MeshLab和Blender等不同渲染器下,ASR保持较高水平(表3)。

- 在零样本检测(76.94%成功)和图像描述(32.33%成功)任务中验证跨任务可转移性(图5)。

4.2 物理世界验证

- 3D打印测试:

对抗样本在不同背景(B-1/B-2/B-3)和视角下保持高ASR(表5),例如在ResNet-101代理模型下ASR达91.55%(图6)。

4.3 消融实验

- 双优化必要性:

仅优化MLP或特征网格时性能下降,双优化组合显著提升ASR(表2)。 - 几何辅助优化:

结合几何调整(Tex+Geo)相比仅优化纹理(Tex),ASR提升约3-5%(表4)。 - 超参数β的影响:

β控制自然性与攻击强度的权衡,β=10³时取得最佳平衡(图7)。

5. 创新点与意义

- 技术突破:

首次实现可转移的定向3D对抗攻击,解决了传统方法在可转移性和自然性上的局限性。 - 实际价值:

生成的对抗样本可通过3D打印直接部署于物理世界,适用于安全测试、模型鲁棒性评估等场景。 - 启发方向:

为多模态攻击(如结合红外/可见光)和防御方法设计提供了新思路。

6. 总结

TT3D通过结合NeRF的双优化策略和自然性约束,成功生成具有高可转移性和视觉自然性的3D对抗样本,填补了该领域空白。实验表明其在不同模型、任务和真实场景中均表现优异,为对抗攻击研究提供了重要工具

相关文章:

Towards Transferable Targeted 3D Adversarial Attack in the Physical World--阅读笔记

目录 简介: 背景: 挑战: 目的: 技术细节: 贡献: 1. NeRF的核心作用:3D重建与参数化表示 2. 对抗优化的创新:NeRF参数空间的双优化 2.1 传统方法的局限…...

opencv图像库编程

一、下载安装 opencv 1.1 下载安装包 1.2 解压缩 unzip opencv-3.4.11.zip 解压缩以后主目录文件夹如下: 1.3 进入到解压后的文件夹中 cd opencv-3.4.11 二、使用 cmake安装opencv 2.1 进入 root 用户,并更新一下 sudo su sudo apt-get update …...

星拍相机APP:时尚与科技的完美融合,打造你的专属美

在数字时代,手机相机不仅是记录生活的工具,更是表达个性和创意的平台。今天,我们要介绍的 星拍相机APP,就是这样一款匠心制作的手机相机应用。它融合了时尚与科技,提供了多样化的魔法美颜功能,让每一次拍摄…...

脑力航迹)

puzzle(0531)脑力航迹

目录 脑力航迹 规则 解法 简单模式 中等模式 困难模式 专家模式 脑力航迹 规则 2条航迹会产生一个相对航迹: 根据相对航迹和其中一个航迹推导另外一个航迹。 解法 没有任何需要推理的地方,就是纯粹的2个矢量相加。 简单模式 中等模式 困难模…...

【英语语法】词法---形容词

目录 形容词1. 形容词的核心功能2. 形容词的位置(1) 前置定语(最常见)(2) 后置定语(特殊情况)(3) 表语位置(系动词后) 3. 形容词的比较级与最高级(1) 规则变化(2) 不规则变化(3) 用法对比 4. 多个形容词修饰…...

理解 React 的 useEffect

文章目录 React 的 useEffect一、什么是副作用(Side Effects)?二、useEffect 的基本用法三、依赖数组的三种情况1. 无依赖数组(每次渲染后都执行, 不推荐)2. 空依赖数组(仅在挂载时执行一次)3. …...

2.1 基于委托的异步编程方法

基于委托的异步编程模型是 .NET 早期版本中实现异步操作的一种方式,主要通过 BeginInvoke 和 EndInvoke 方法来实现。这种基于委托的异步模式已被 Task 和 async/await 模式取代,但在维护旧代码时仍可能遇到这种模式。 委托的方法中:Invoke用于同步调用; 而BeginInvoke与E…...

对于在线教育或知识付费类网站视频处理方案

一、视频格式: 1. 推荐格式:HLS(HTTP Live Streaming) 优势: 自适应码率:根据用户网络状况自动切换清晰度,避免卡顿。广泛兼容性:iOS/macOS 原生支持,Android…...

)

Gen - CDPT举例说明:动态上下文前缀(输入先和标签结合,输出结果会更贴近标签内容)

Gen - CDPT举例说明:动态上下文前缀(输入先和标签结合,输出结果会更贴近标签内容) 目录 Gen - CDPT举例说明:动态上下文前缀(输入先和标签结合,输出结果会更贴近标签内容)输入文本示例Gen - CDPT模型处理过程示例什么是:提示次优动态前缀提示方法生成与这条评论上下文…...

UCSC CTF 2025|MISC

1、USB flag{ebdfea9b-3469-41c7-9070-d7833ecc6102} 2、three part1是图片隐水印 part1:8f02d3e7 part2是2进制变换 -ce89-4d6b-830e- Part3先从pass.pcapng得到密码字典 解压缩密码:thinkbell 3个部分合并得到flag{8f02d3e7-ce89-4d6b-830e-5d0cb5…...

)

FTP客户端实现(文件传输)

文章目录 🧱 一、FTP 基础架构回顾🚀 二、FTP 客户端的核心结构🔗 三、连接与登录过程📌 1. ftp_create()📌 2. ftp_connect()📌 3. ftp_login() 📁 四、上传文件实现(ftp_upload_fi…...

状态管理最佳实践:Bloc架构实践

状态管理最佳实践:Bloc架构实践 引言 Bloc (Business Logic Component) 是Flutter中一种强大的状态管理解决方案,它基于响应式编程思想,通过分离业务逻辑和UI表现层来实现清晰的代码架构。本文将深入探讨Bloc的核心概念、实现原理和最佳实践…...

嵌入式人工智能应用-第三章 opencv操作 5 二值化、图像缩放

嵌入式人工智能应用 嵌入式人工智能应用-第三章 opencv操作 5 二值化 嵌入式人工智能应用1 二值化1.1 概念介绍1.2 函数介绍1.2 基本应用1.3 参考案例 2 图像缩放2.1 基本概念2.2 函数介绍2.3 基本参考代码2.4 pyrUp 和 pyrDown 函数2.5 函数介绍2.6 参考代码2.7 总结 1 二值化…...

[OS_7] 访问操作系统对象 | offset | FHS | Handle

实验代码可以看去年暑假的这篇文章:【Linux】进程间通信:详解 VSCode使用 | 匿名管道 我们已经知道,进程从 execve 后的初始状态开始,可以通过 mmap 改变自己的地址空间,通过 fork 创建新的进程,再通过 exe…...

)

【Vulkan 入门系列】创建帧缓冲、命令池、命令缓存,和获取图片(六)

这一节主要介绍创建帧缓冲(Framebuffer),创建命令池,创建命令缓存,和从文件加载 PNG 图像数据,解码为 RGBA 格式,并将像素数据暂存到 Vulkan 的 暂存缓冲区中。 一、创建帧缓冲 createFramebu…...

)

Linux 进程控制(自用)

非阻塞调用waitpid 这样父进程就不会阻塞,此时循环使用我们可以让父进程执行其他任务而不是阻塞等待 进程程序替换 进程PCB加载到内存中的代码和数据 替换就是完全替换当前进程的代码段、数据段、堆和栈,保存当前的PCB 代码指的是二进制代码不是源码&a…...

FreeSWITCH 简单图形化界面41 - 批量SIP视频呼叫测试

FreeSWITCH 简单图形化界面41 - 批量视频测试 0、界面预览00、安装测试工具1、注册分机2、设置接听选项2.1 上传媒体文件2.2 设置接听设置 3、呼叫测试 0、界面预览 http://myfs.f3322.net:8020/ 用户名:admin,密码:admin FreeSWITCH界面安…...

)

通过爬虫方式实现头条号发布视频(2025年4月)

1、将真实的cookie贴到代码目录中toutiaohao_cookie.txt文件里,修改python代码里的user_agent和video_path, cover_path等变量的值,最后运行python脚本即可; 2、运行之前根据import提示安装一些常见依赖,比如requests等; 3、2025年4月份最新版; 代码如下: import js…...

《AI大模型应知应会100篇》第28篇:大模型在文本创作中的应用技巧

第28篇:大模型在文本创作中的应用技巧 🧠 摘要 在内容为王的时代,AI大模型正在重塑文本创作的每一个环节。从创意构思到风格润色,从论文报告到小说脚本,AI不仅是创作者的助手,更是灵感的激发器。本文将带你…...

字节跳动发布UI-TARS-1.5,入门AI就来近屿智能

近日,字节跳动在 Hugging Face 平台正式开源了其最新多模态代理模型——UI-TARS-1.5。作为 UI-TARS 系列的革新之作,该模型以视觉语言模型为基础,突破性实现跨平台 GUI 自动化交互,为自动化与智能交互领域注入了强劲动能。无论是开…...

大数据学习栈记——MapReduce技术

本文介绍hadoop中的MapReduce技术的应用,使用java API。操作系统:Ubuntu24.04。 MapReduce概述 MapReduce概念 MapReduce是一个分布式运算程序的编程框架,核心功能是将用户编写的业务逻辑代码和自带默认组件整合成一个完整的分布式运算程序…...

GO语言入门:常用数学函数2

14.6 大型数值 math/big 包中公开了一些实用 API,用于表示大型整数值和浮点数值。当基础类型无法容纳要使用的数值时,应改用 big 包中提供的新类型。例如 Int、Float 等。 14.6.1 大型整数值之间的运算 若希望让下面两个整数值完成加、减法运算&#…...

Django 使用教程

Django 使用教程 Django 是一个高级的 Python Web 框架,采用了 MTV(Model-Template-View)设计模式,旨在帮助开发者快速构建高效、可维护的 Web 应用。它有着非常丰富的功能,包括 ORM、用户认证、表单处理、管理后台等…...

deepseek + kimi制作PPT

目录 一、kimi简介二、deepseek生成内容三、生成PPT四、编辑PPT 一、kimi简介 kimi是一款只能ppt生成器,擅长将文本内容生成PPT。 在这里,DeepSeek 负责内容生成与逻辑梳理,Kimi 优化表达与提供设计建议。 二、deepseek生…...

C++学习:六个月从基础到就业——内存管理:RAII原则

C学习:六个月从基础到就业——内存管理:RAII原则 本文是我C学习之旅系列的第十九篇技术文章,也是第二阶段"C进阶特性"的第四篇,主要介绍C中的RAII原则及其在资源管理中的应用。查看完整系列目录了解更多内容。 引言 在…...

量子计算与经典计算融合:开启计算新时代

一、引言 随着科技的飞速发展,计算技术正迎来一场前所未有的变革。量子计算作为前沿技术,以其强大的并行计算能力和对复杂问题的高效处理能力,吸引了全球科技界的关注。然而,量子计算并非要完全取代经典计算,而是与经典…...

)

RV1126网络环境TFTPNFS搭建(二)

二、RV1126 开发板TFTP环境搭建 2.1、Ubuntu下安装和配置 xinetd 执行以下指令,安装 xinetd sudo apt-get install xinetd 执行以下指令创建一个 xinetd.conf 文件 sudo vi /etc/xinetd.conf 修改 xinetd.conf 文件内容如下: # Simple configurat…...

计算机视觉7——齐次坐标与相机内外参

一、透视投影 透视投影(Perspective Projection)是计算机视觉和图形学中描述三维物体在二维平面成像的基础模型,其核心思想是模拟人类视觉系统的成像原理——中心投影。具体而言,三维空间中的点通过一个固定的投影中心࿰…...

)

学习笔记—C++—string(一)

目录 string 为什么学习string的类 string类的常用接口 string类对象的常见构造 string类对象的访问及遍历操作 operator[] 迭代器 范围for auto 迭代器(二) string类对象的容量操作 size,length,max_size,capacity,clear基本用法 reserve 提…...

Linux命令-Shell编程

Shell是一个命令行解释器,它接收应用程序/用户命令,然后调用操作系统内核。 写一个hello.sh脚本: 1.mkdir scripts 2.cd scripts 3.touch hello.sh 4.vim hello.sh #!/bin/bash echo "hello,world" 5.bash hello.sh(…...

基于Django的AI客服租车分析系统

基于Django的AI客服租车分析系统 【包含内容】 【一】项目提供完整源代码及详细注释 【二】系统设计思路与实现说明 【三】AI智能客服与用户交互指导手册 【技术栈】 ①:系统环境:Python 3.8,Django 4.2框架 ②:开发环境&a…...

)

计算机组成与体系结构:计算机结构的分类(classifications of computer architecture)

目录 Von Neumann Architecture(冯诺依曼结构) Harvard Architecture(哈佛结构) Modified Harvard Architecture(改进哈佛结构) 三种结构对比总结表 💡 从“内存访问结构”角度分类&#x…...

在阿里云和树莓派上编写一个守护进程程序

目录 一、阿里云邮件守护进程 1. 安装必要库 2. 创建邮件发送脚本 mail_daemon.py 3. 设置后台运行 二、树莓派串口守护进程 1. 启用树莓派串口 2. 安装依赖库 3. 创建串口输出脚本 serial_daemon.py 4. 设置开机自启 5. 使用串口助手接收 一、阿里云邮件守护进程 1.…...

Redis 的几种数据类型

Redis 提供了多种数据类型,以支持不同的应用场景。每种数据类型都有其特定的操作方式,并且在内部实现上也有所优化,能够满足不同的业务需求。以下是 Redis 支持的几种常见数据类型: 1. 字符串(String) 描…...

Spring之我见 - Spring Boot Starter 自动装配原理

欢迎光临小站:致橡树 Spring Boot Starter 的核心设计理念是 约定优于配置,其核心实现基于 自动配置(Auto-Configuration) 和 条件化注册(Conditional Registration)。以下是其生效原理: 约定…...

—— Mobile Aloha 真机部署)

LeRobot 项目部署运行逻辑(二)—— Mobile Aloha 真机部署

LeRobot 在开源项目中详细说明了部署流程,所以首先看一下开源的内容,然后再逐步拆解 首先,LeRobot 开源的硬件是配全部在 examples 文件夹中 包括了 Stretch 3、Aloha and Aloha 2 stationary、SO-100、LeKiwi、Moss v1 等机器人 恰好实验…...

大模型面经 | 介绍一下CLIP和BLIP

大家好,我是皮先生!! 今天给大家分享一些关于大模型面试常见的面试题,希望对大家的面试有所帮助。 往期回顾: 大模型面经 | 春招、秋招算法面试常考八股文附答案(RAG专题一) 大模型面经 | 春招、秋招算法面试常考八股文附答案(RAG专题二) 大模型面经 | 春招、秋招算法…...

Java发生OOM是否必然导致JVM退出

Java发生OOM是否必然导致JVM退出? 核心结论 不一定。OOM是否导致JVM退出取决于以下因素: OOM发生的区域JVM启动参数配置是否捕获了OOM异常 详细分析 1. 不同内存区域的OOM影响 内存区域错误类型默认是否导致JVM退出可恢复性Java堆OutOfMemoryError…...

与内部网络的区别)

Docker Compose 外部网络(`external: true`)与内部网络的区别

Docker Compose 外部网络(external: true)与内部网络的区别 在 Docker Compose 中,external: true 声明的外部网络与普通(内部)网络有重要区别,以下是它们的详细对比: 1. 定义与创建方式 特性外部网络 (external: true)内部网络 (默认)创建…...

【Android】Wallpaper学习

从wallpaper的设置来了解相关内容: 一,静态壁纸 静态壁纸设置的原理是在WallpaperManagerService里监听/data/system/users/0/wallpaper_orig相关文件的变化来触发设置,通过相应的组件程序去进行绘制, 相应的组件如:…...

Java基础-第一章、基本数据类型

运算符: 1.算术运算符:加减乘除%等 2.逻辑运算符:与或非等 3.关系运算符:大于、小于... 4.赋值运算符: 这里牵扯运算符的运算先后顺序了。 赋值运算的返回值:就是赋值的变量本身...

《Operating System Concepts》阅读笔记:p748-p748

《Operating System Concepts》学习第 64 天,p748-p748 总结,总计 1 页。 一、技术总结 1.Transmission Control Protocol(TCP) 重点是要自己能画出其过程,这里就不赘述了。 二、英语总结(生词:3) transfer, transport, tran…...

Arduino示例代码讲解:Project 08 - Digital Hourglass 数字沙漏

Arduino示例代码讲解:Project 08 - Digital Hourglass 数字沙漏 Project 08 - Digital Hourglass 数字沙漏程序功能概述功能:硬件要求:输出:代码结构全局变量`setup()` 函数`loop()` 函数计时和点亮LED:读取倾斜开关状态:重置LED和计时器:运行过程注意事项Project 08 - …...

报告总结笔记 | Jeff Dean ETH AI趋势 笔记:AI 的重要趋势:我们是如何走到今天的,我们现在能做什么,以及我们如何塑造 AI 的未来?

报告总结笔记 | Jeff Dean ETH AI趋势 笔记:AI 的重要趋势:我们是如何走到今天的,我们现在能做什么,以及我们如何塑造 AI 的未来? 2025年 4 月 14 日,Google Research 及 Google DeepMind 的首席科学家、A…...

RocketMQ实现基于可靠消息的最终一致性

RocketMQ实现基于可靠消息的最终一致性 文章目录 RocketMQ实现基于可靠消息的最终一致性一、RocketMQ应用场景**应用解耦****流量削峰****数据分发** 二、RocketMQ 基础概念1. 核心组件2. 消费模式3. 消息可靠性 三、消息类型按发送方式分同步发送异步发送单向发送 按使用功能特…...

【题解-Acwing】790. 数的三次方根

题目:790. 数的三次方根 题目描述 给定一个浮点数 n,求它的三次方根。 输入 共一行,包含一个浮点数 n 。 输出 共一行,包含一个浮点数,表示问题的解。 注意,结果保留 6 位小数。 数据范围 −10000 ≤ n ≤ 10000 时空限制 1s / 64MB 输入样例 1000.00输出样…...

一键升级OpenSSH/OpenSSL修复安全漏洞

在服务器安全运维过程中,我们经常面临这样的问题:收到高危漏洞通报(如最近的OpenSSH多个CVE漏洞),但Ubuntu系统无法通过apt直接升级到修复版本。这种情况下,传统方法需要手动编译源码,处理依赖关…...

Pycharm 如何删除某个 Python Interpreter

在PyCharm中,点击右下角的“Interpreter Settings”按钮,或者通过菜单栏选择“File” > “Settings”(macOS用户选择“PyCharm” > “Preferences”)。在设置窗口中,导航到“Project: [Your Project Name]” >…...

【C++】深入浅出之多态

目录 多态的概念多态的定义和实现多态的构造条件虚函数虚函数的重写虚函数重写的两个例外协变析构函数作为虚函数重写 C11的override和final重载、重写(覆盖)、隐藏(重定义)的对比相关面试题⭐ 抽象类概念接口继承和实现继承 多态的原理虚函数表多态的原理动态绑定和静态绑定 e…...

:如何筛选创业路上的关键数据指标)

精益数据分析(9/126):如何筛选创业路上的关键数据指标

精益数据分析(9/126):如何筛选创业路上的关键数据指标 大家好!在创业的漫漫长路中,数据就像一盏明灯,指引着我们前行的方向。但要让这盏灯发挥作用,关键在于找到那些真正有价值的数据指标。今天…...