【Linux网络】HTTPS

HTTPS协议原理

定义

HTTPS 也是一个应用层协议.是在HTTP协议的基础上引入了一个加密层.

HTTP 协议内容都是按照文本的方式明文传输的.这就导致在传输过程中会出现一些被篡改的情况。

加密

加密就是把明文(要传输的信息)进行一系列变换,生成密文.

解密就是把密文再进行一系列变换,还原成明文.

在这个加密和解密的过程中,往往需要一个或者多个中间的数据,辅助进行这个过程,这样的数据称为密钥(正确发音yue四声,不过大家平时都读作yao四声).

加密解密到如今已经发展成一个独立的学科:密码学.而密码学的奠基人,也正是计算机科学的祖师爷之一,艾伦·麦席森·图灵

为什么要加密

臭名昭著的"运营商劫持"

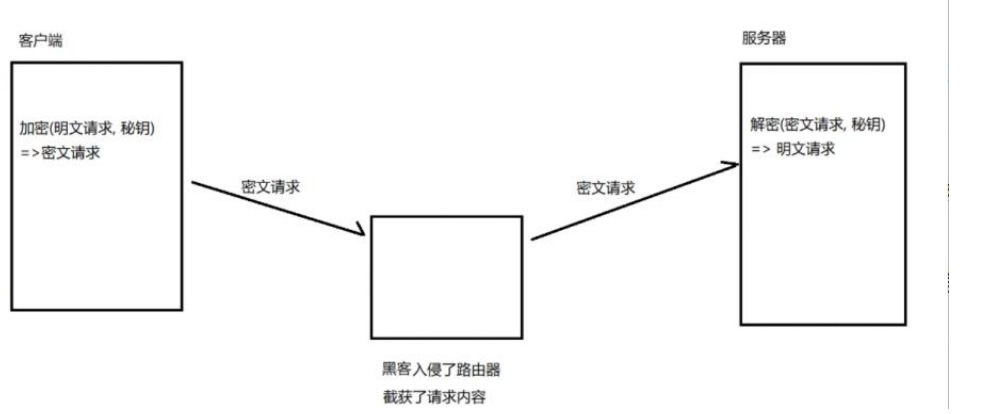

由于我们通过网络传输的任何的数据包都会经过运营商的网络设备(路由器,交换机等),那么运营商的网络设备就可以解析出你传输的数据内容,并进行篡改.

例如:点击"下载按钮",其实就是在给服务器发送了一个HTTP请求,获取到的HTTP响应其实就包含了该APP的下载链接.运营商劫持之后,就发现这个请求是要下载天天动听,那么就自动的把交给用户的响应给篡改成"QQ浏览器"的下载地址了

所以:因为http的内容是明文传输的,明文数据会经过路由器、wifi热点、通信服务运营商、代理服务器等多个物理节点,如果信息在传输过程中被劫持,传输的内容就完全暴露了。

劫持者还可以篡改传输的信息且不被双方察觉,这就是中间人攻击,所以我们才需要对信息进行加密。

在互联网上,明文传输是比较危险的事情!!!

HTTPS 就是在HTTP的基础上进行了加密,进一步的来保证用户的信息安全~

- 总结一下:为了安全。

常见的加密方式

对称加密

- 采用单钥密码系统的加密方法,同一个密钥可以同时用作信息的加密和解密,这种加密方法称为对称加密,也称为单密钥加密,特征:加密和解密所用的密钥是相同的。

- 常见对称加密算法(了解):DES、3DES、AES、TDEA、Blowfish、RC2等。

- 特点:算法公开、计算量小、加密速度快、加密效率高。

对称加密其实就是通过同一个“密钥”,把明文加密成密文,并且也能把密文解密密成明文。

一个简单的对称加密,按位异或

假设明文a = 1234,密钥key = 8888

则加密a ^ key得到的密文b为9834。

然后针对密文9834再次进行运算b ^ key,得到的就是原来的明文1234。

(对于字符串的对称加密也是同理,每一个字符都可以表示成一个数字)

当然,按位异或只是最简单的对称加密. HTTPS中并不是使用按位异或。

非对称加密

- 需要有两个密钥来进行加密和解密,这两个密钥是公开密钥(public key,简称公钥)和私有密钥(private key,简称私钥)。

- 常见非对称加密算法(了解):RSA,DSA,ECDSA。

- 特点:算法强度复杂、安全性依赖于算法与密钥但是由于其算法复杂,而使得加密解密速度没有对称加密解密的速度快。

非对称加密要用到两个密钥,一个叫做“公钥”,一个叫做“私钥”。

公钥和私钥是配对的,最大的缺点就是运算速度非常慢,比对称加密要慢很多。

- 通过公钥对明文加密,变成密文。

- 通过私钥对密文解密,变成明文。

也可以反着用

- 通过私钥对明文加密,变成密文。

- 通过公钥对明文解密,变成明文。

非对称加密的数学原理比较复杂,涉及到一些数论相关的知识。这里举一个简单的生活上的例子。

A要给B一些重要的文件,但是B可能不在。于是A和B提前做出约定:

B说:我桌子上有个盒子,然后我给你一把锁,你把文件放盒子里用锁锁上,然后我回头拿着钥匙来开锁取文件。

在这个场景中,这把锁就相当于公钥,钥匙就是私钥。公钥给谁都行(不怕泄露),但是私钥只有B自己持有。持有私钥的人才能解密。

数据摘要 && 数据指纹

- 数字指纹(数据摘要),其基本原理是利用单向散列函数(Hash函数)对信息进行运算,生成一串固定长度的数字摘要。数字指纹并不是一种加密机制,但可以用来判断数据有没有被篡改。

- 摘要常见算法:有MD5、SHA1、SHA256、SHA512等,算法把无限的映射成有限,因此可能会有碰撞(两个不同的信息,算出的摘要相同,但是概率非常低)。

- 摘要特征:和加密算法的区别是,摘要严格意义不是加密,因为没有解密,只不过从摘要很难反推原信息,通常用来进行数据对比。

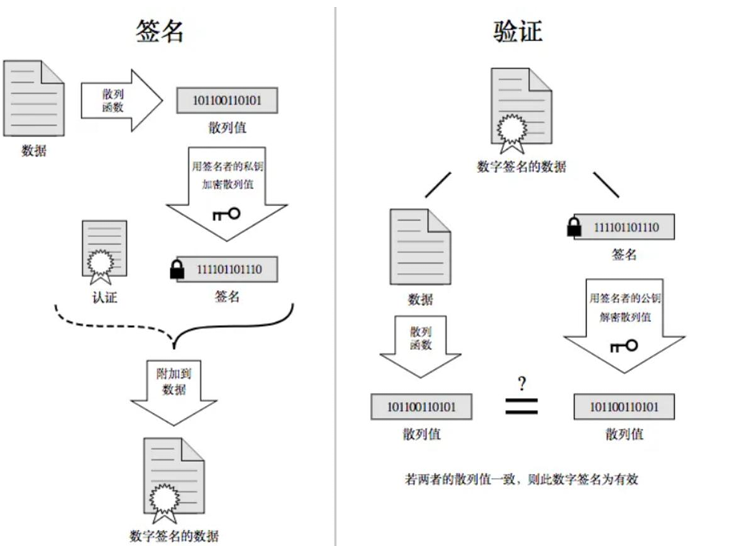

数字签名

- 摘要经过加密,就得到数字签名(后面细说)。

问题

- 对http进行对称加密,是否能解决数据通信安全的问题?问题是什么?

- 为何要用非对称加密?为何不全用非对称加密?

HTTPS的工作过程探究

既然要保证数据安全,就需要进行“加密”。

网络传输中不再直接传输明文了,而是加密之后的“密文”。

加密的方式有很多,但是整体可以分成两大类:对称加密和非对称加密。

方案1 - 只使用对称加密

如果通信双方各自持有同一个密钥X,且没有别人知道,这两方的通信安全当然是可以被保证的(除非密钥被破解)。

引入对称加密之后,即使数据被截获,由于黑客不知道密钥是啥,因此就无法进行解密,也就不知道请求的真实内容是啥了。

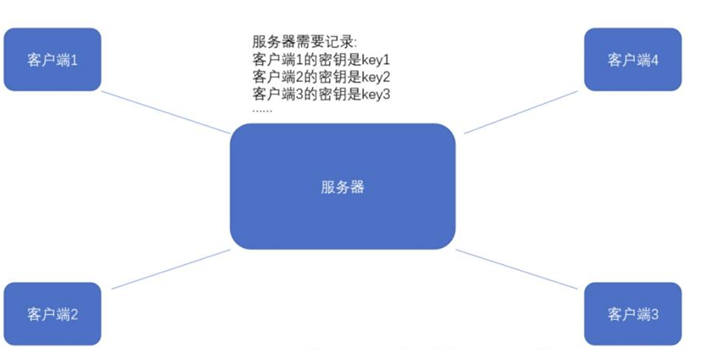

但事情没这么简单。服务器同一时刻其实是给很多客户端提供服务的。这么多客户端,每个人用的私钥都必须是不同的(如果是相同那密钥就太容易扩散了,黑客就能拿到了)。因此服务器就需要维护每个客户端和每个密钥之间的关联关系,这也是个很麻烦的事情

比较理想的做法,就是能在客户端和服务器建立连接的时候,双方协商确定这次的密钥是啥

但是如果直接把密钥明文传输,那么黑客也就能获得密钥了,此时后续的加密操作就形同虚设了。

因此密钥的传输也必须加密传输!

但是要想对密钥进行对称加密,就仍然需要先协商确定一个“密钥的密钥”。这就成了“先有鸡还是先有蛋”的问题了。此时对称加密的传输再用对称加密就行不通了。

方案2 - 只使用非对称加密

鉴于非对称加密的机制,如果服务器先把公钥以明文方式传输给浏览器,之后浏览器同服务器数据时都先用这个公钥加密好再传,从客户端到服务器的通信似乎是安全的(有安全问题,因为只有服务器有相应的私钥能解开公钥加密的数据)。

但是服务器用它的私钥加密数据传给浏览器,那么浏览器用公钥可以解密它,而这个公钥是客户端通过明文传输给浏览器的,若这个公钥被中间人劫持到了,那他也能用该公钥解密服务器传来的信息了。

方案3 - 双方都使用非对称加密

- 服务端拥有公钥S与对应的私钥S’,客户端拥有公钥C与对应的私钥C’。

- 客户端向服务器发起请求,先使用S’对数据加密,再发送,只能由服务器解密,因为只有服务器有私钥S’。

- 服务器给客户端发信息,先使用C’对数据加密,再发送,只能由客户端解密,因为只有客户端有私钥C’。

- 效率太低。

- 依旧有安全问题。

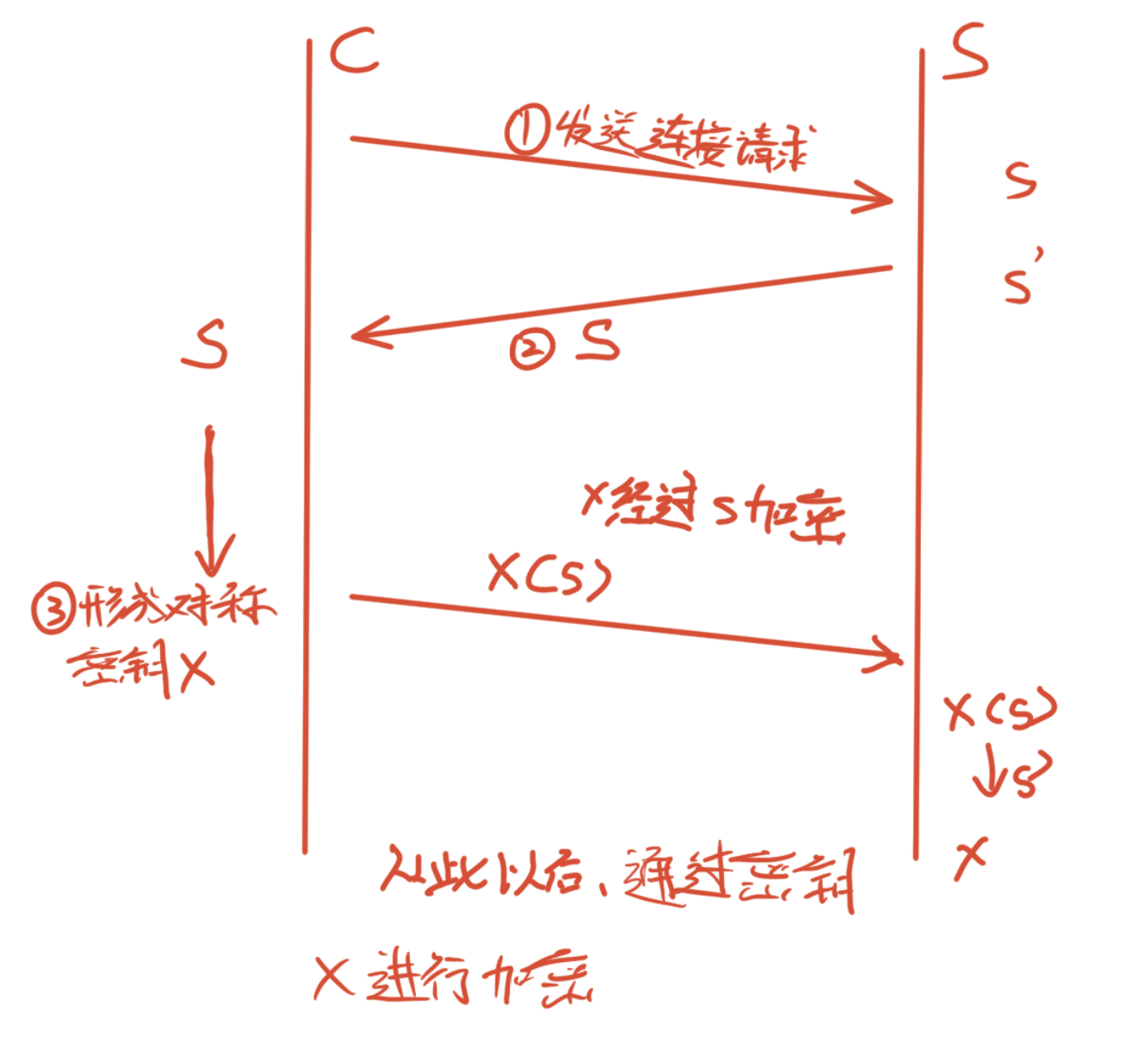

方案4 - 非对称加密 + 对称加密

- 服务器具有非对称加密算法的公钥S和私钥S’。

- 客户端发起https请求,获取服务器公钥S。

- 客户端在本地生成对称密钥C,通过公钥S加密,发送给服务器。由于中间网络设备没有私钥,即使截获了数据,也无法还原出内部的原文,也就无法获取到对称密钥(真的吗?) 。

- 服务器通过私钥S’解密,还原出客户端发送的对称密钥C,并且用这个对称密钥加密给客户端返回的响应数据。

- 后续客户端和服务器的通信都用对称密钥加密数据。

由于对称加密的效率比非对称加密高很多,因此只是在开始阶段协商密钥的时候使用非对称加密,后续的传输仍然使用对称加密。

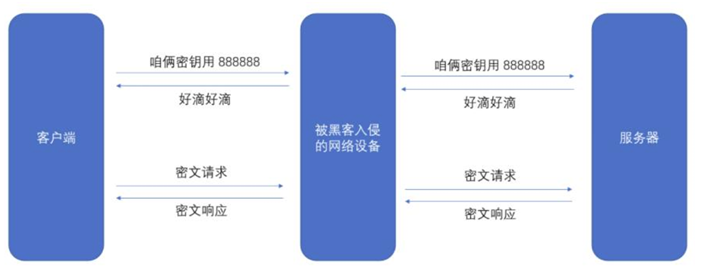

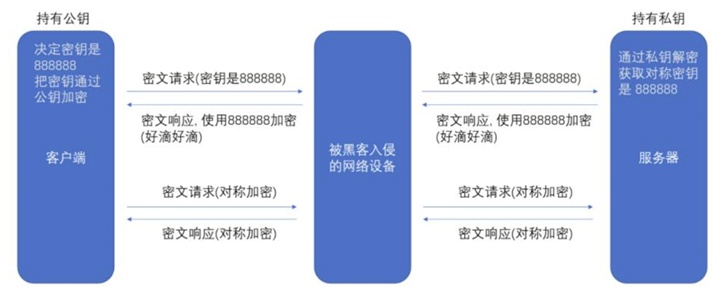

中间人攻击 - 针对上面的场景

确实Man-in-the-Middle Attack(简称MITM攻击)

当客户端请求服务器的公钥S,中间人截获到公钥S后,对客户端形成的对称秘钥X用服务器端公钥S加密,因为只有服务器有私钥S’,得到了数据,此时中间人确实无法解密客户端形成的密钥X。

但是中间人成功成为中间人了,如果在最开始握手协商的时候就进行了,那就不一定了,假设hacker已经成功成为中间人。

- 服务器具有非对称加密算法的公钥S,私钥S’。

- 中间人具有非对称加密算法的公钥M,私钥M’。

- 中间人向服务器发起请求,获取公钥S并保存好。

- 中间人劫持数据报文,提取公钥S并保存好,然后将被劫持报文中的公钥S替换成自己的公钥M,并将伪造报文发给客户端。

- 客户端收到报文,提取公钥M(自己当然不知道公钥被更换过了),自己形成对称密钥X,用公钥M加密,形成报文发还给服务器。

- 中间人劫持后,直接用自己的私钥M’进行解密,得到通信秘钥X,再用曾经保存的服务器公钥S加密,将伪造报文发给服务器。

- 服务器拿到报文,用自己的私钥S’解密,得到通信秘钥X。

- 双方开始用X进行对称加密,进行通信。但这一切都在中间人的掌握中,劫持数据,进行窃听甚至修改,都是可以的。

上面攻击方案,同样适用于方案2,方案3。

问题本质出在哪里了呢?客户端无法确定收到的含有公钥的数据报文,就是目标服务器发送的!

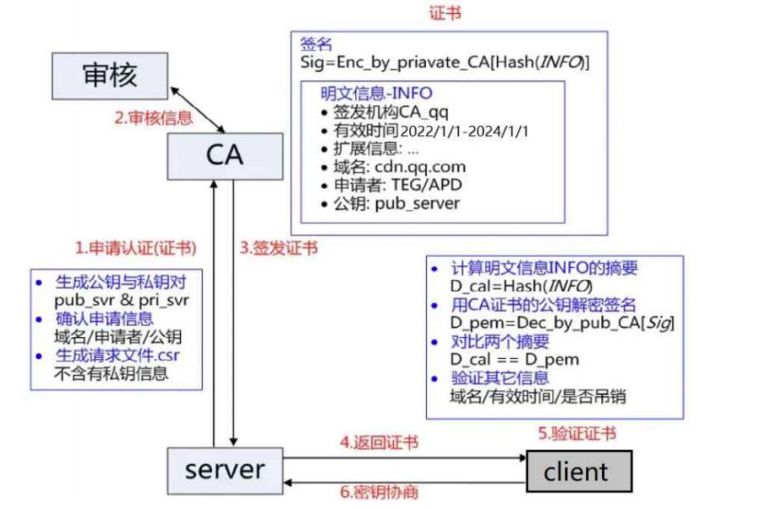

证书

CA认证

服务端在使用HTTPS前,需要向CA机构申领一份数字证书,数字证书里含有证书申请者信息、公钥信息等。

服务器把证书传输给浏览器,浏览器从证书里获取公钥就行了,证书就如身份证,证明服务端公钥的权威性

这个证书可以理解成是一个结构化的字符串,里面包含了以下信息:

- 证书发布机构

- 证书有效期

- 公钥

- 证书所有者

- 签名

- …

需要注意的是:申请证书的时候,需要在特定平台生成查,会同时生成一对密钥对,即公钥和私钥。这对密钥对就是用来在网络通信中进行明文加密以及数字签名的。

其中公钥会随着CSR文件,一起发给CA进行权威认证,私钥服务端自己保留,用来后续进行通信(其实主要就是用来交换对称秘钥)

形成CSR之后,后续就是向CA进行申请认证,不过一般认证过程很繁琐,网络各种提供证书申请的服务商,一般真的需要,直接找平台解决就行

理解数据签名

签名的形成是基于非对称加密算法的,注意,目前暂时和https没有关系,不要和https 中的公钥私钥搞混了

当服务端申请CA证书的时候,CA机构会对该服务端进行审核,并专门为该网站形成数字签名,过程如下:

- CA机构拥有非对称加密的私钥A和公钥A’

- CA机构对服务端申请的证书明文数据进行hash,形成数据摘要

- 然后对数据摘要用CA私钥A’加密,得到数字签名S

服务端申请的证书明文和数字签名S共同组成了数字证书,这样一份数字证书就可以颁发给服务端了

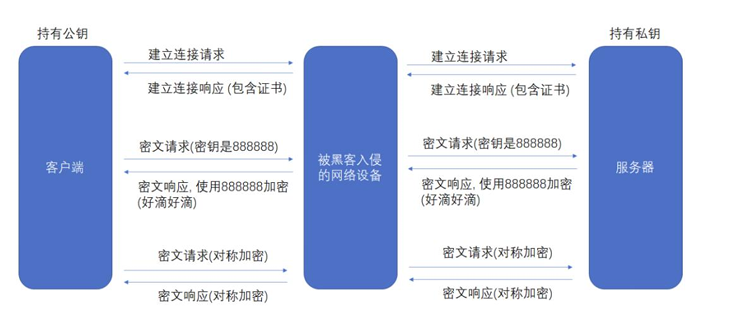

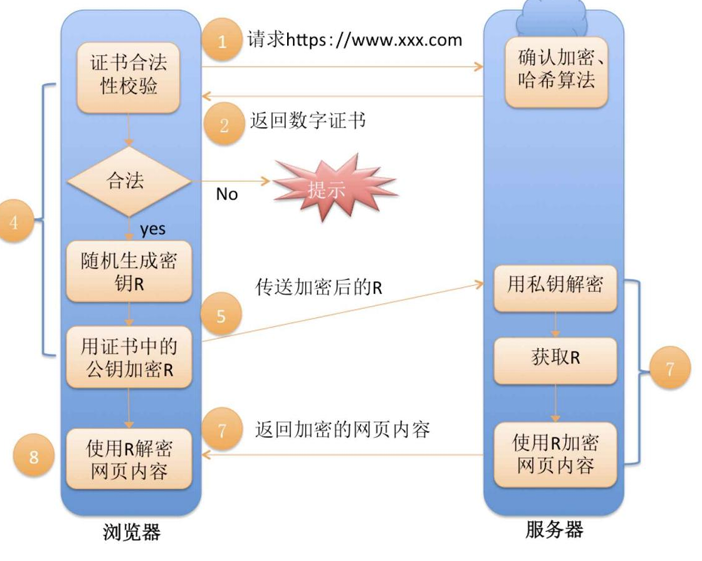

HTTPS最终方案:非对称加密+对称加密+证书认证

在客户端和服务器刚一建立连接的时候,服务器给客户端返回一个证书,证书包含了之前服务端的公钥,也包含了网站的身份信息。

客户端进行认证

当客户端获取到这个证书之后,会对证书进行校验(防止证书是伪造的).

- 判定证书的有效期是否过期

- 判定证书的发布机构是否受信任(操作系统中已内置的受信任的证书发布机构).

- 验证证书是否被篡改:从系统中拿到该证书发布机构的公钥,对签名解密,得到一个hash值(称为数据摘要),设为hash1.然后计算整个证书的hash值,设为hash2.对比hash1 和hash2 是否相等.如果相等,则说明证书是没有被篡改过的.

总结

HTTPS 工作过程中涉及到的密钥有三组.

第一组(非对称加密):用于校验证书是否被篡改.

服务器持有私钥(私钥在形成CSR文件与申请证书时获得),客户端持有公钥(操作系统包含了可信任的CA认证机构有哪些,同时持有对应的公钥).服务器在客户端请求时,返回携带签名的证书.客户端通过这个公钥进行证书验证,保证证书的合法性,进一步保证证书中携带的服务端公钥权威性。

第⼆组(非对称加密):用于协商生成对称加密的密钥.

客户端用收到的CA证书中的公钥(是可被信任的)给随机生成的对称加密的密钥加密,传输给服务器,服务器通过私钥解密获取到对称加密密钥.

第三组(对称加密):客户端和服务器后续传输的数据都通过这个对称密钥加密解密.

其实一切的关键都是围绕这个对称加密的密钥.其他的机制都是辅助这个密钥工作的.

- 第二组非对称加密的密钥是为了让客户端把这个对称密钥传给服务器.

- 第一组非对称加密的密钥是为了让客户端拿到第二组非对称加密的公钥

常见问题

中间人有没有可能篡改该证书?

-

中间人篡改了证书的明文

-

由于他没有CA机构的私钥,所以无法hash之后用私钥加密形成签名,那么也就没法办法对篡改后的证书形成匹配的签名

-

如果强行篡改,客户端收到该证书后会发现明文和签名解密后的值不一致,则说明证书已被篡改,证书不可信,从而终止向服务器传输信息,防止信息泄露给中间人。

中间人整个掉包证书?

- 因为中间人没有CA私钥,所以无法制作假的证书(为什么?)

- 所以中间人只能向CA申请真证书,然后用自己申请的证书进行掉包

- 这个确实能做到证书的整体掉包,但是别忘记,证书明文中包含了域名等服务端认证信息,如果整体掉包,客户端依旧能够识别出来。

- 永远记住:中间人没有CA私钥,所以对任何证书都无法进行合法修改,包括自己的

为什么摘要内容在网络传输的时候一定要加密形成签名?

常见的摘要算法有:MD5和SHA系列

以MD5为例,我们不需要研究具体的计算签名的过程,只需要了解MD5的特点:

- 定⻓:无论多⻓的字符串,计算出来的MD5值都是固定⻓度(16字节版本或者

32字节版本)- 分散:源字符串只要改变一点点,最终得到的MD5值都会差别很大.

- 不可逆:通过源字符串生成MD5很容易,但是通过MD5还原成原串理论上是

不可能的.正因为MD5有这样的特性,我们可以认为如果两个字符串的MD5值相同,则认为这

两个字符串相同.

理解判定证书篡改的过程:(这个过程就好比判定这个身份证是不是伪造的身份证)

假设我们的证书只是一个简单的字符串hello,对这个字符串计算hash值(比如md5),结果为BC4B2A76B9719D91

如果hello 中有任意的字符被篡改了,比如变成了hella,那么计算的md5值就会变化很大. BDBD6F9CF51F2FD8

然后我们可以把这个字符串hello和哈希值BC4B2A76B9719D91从服务器返回给客户端,此时客户端如何验证hello是否是被篡改过?那么就只要计算hello的哈希值,看看是不是BC4B2A76B9719D91即可.

但是还有个问题,如果黑客把hello篡改了,同时也把哈希值重新计算下,客户端就分辨不出来了呀.

所以被传输的哈希值不能传输明文,需要传输密文.

所以,对证书明文(这里就是“hello”)hash形成散列摘要,然后CA使用自己的私钥加密形成签名,将hello和加密的签名合起来形成CA证书,颁发给服务端,当客户端请求的时候,就发送给客户端,中间人截获了,因为没有CA私钥,就无法更改或者整体掉包,就能安全的证明,证书的合法性。

最后,客户端通过操作系统里已经存的了的证书发布机构的公钥进行解密,还原出原始的哈希值,再进行校验

为什么签名不直接加密,而是要先hash形成摘要?

缩小签名密文的长度,加快数字签名的验证签名的运算速度

相关文章:

【Linux网络】HTTPS

HTTPS协议原理 定义 HTTPS 也是一个应用层协议.是在HTTP协议的基础上引入了一个加密层. HTTP 协议内容都是按照文本的方式明文传输的.这就导致在传输过程中会出现一些被篡改的情况。 加密 加密就是把明文(要传输的信息)进行一系列变换,生成密文. 解密就是把密文再进行一系…...

UE5中制作动态数字Decal

在进行城市道路编辑时,经常需要绘制人行道、交通标志、停车线等路面元素。如果能够使用具有动态修改功能的 Decal(贴花),将大大提升编辑效率和灵活性。接下来讲解如何制作。 1.首先准备一张包含所需元素的Texture,这里…...

销量预测评估指标

销量预测评估指标 一、背景 在零售、供应链等场景中,销量预测的准确性直接影响库存管理、成本控制和客户满意度: 预测偏低:可能导致缺货(损失销售额和客户信任)。预测偏高:导致库存积压(增加…...

报错Gradle build failed解决方法)

Unity3d 打包安卓平台(Android apk)报错Gradle build failed解决方法

问题 Unity3d 版本为2022.3.*版本,而且工程内部没有包含比较特殊的插件,安卓模块(module)也是随编辑一起安装,JDK、Android SDK Tools、Android NDK和Gradle都是默认安装。打包设置Project Settings也是默认设置,打包的工程不包含…...

STM32 启动文件分析

一、启动文件的核心作用 STM32启动文件(如startup_stm32f10x_hd.s)是芯片上电后执行的第一段代码,用汇编语言编写,主要完成以下关键任务: 初始化堆栈指针(SP) 设置主堆栈指针(…...

OSCP备战-Kioptrix4详细教程

目录 配置靶机 目标IP探测 编辑端口扫描 139/445端口 Samba 80端口获取shell 绕过lshell 方法一 编辑 方法二 编辑提权 内核漏洞 mysql udf提权 配置靶机 使用vm新建虚拟机,选择vmdk文件打开。 目标IP探测 arp-scan -l 得出目标IP:19…...

清华大学开源软件镜像站地址

清华大学开源软件镜像站: https://mirrors.tuna.tsinghua.edu.cn/...

java基础-package关键字、MVC、import关键字

1.package关键字: (1)为了更好管理类,提供包的概念 (2)声明类或接口所属的包,声明在源文件首行 (3)包,属于标识符,用小写字母表示 ࿰…...

动态计算swiper高度封装自定义hook)

uniapp(vue3)动态计算swiper高度封装自定义hook

// useCalculateSwiperHeight.ts import { ref, onMounted } from vue;export function useCalculateSwiperHeight(headerSelector: string .header-search, tabsWrapperSelector: string .u-tabs .u-tabs__wrapper) {const swiperHeight ref<number>(0);// 封装uni.g…...

Java SpringMVC 和 MyBatis 整合项目的事务管理配置详解

目录 一、事务管理的基本概念二、在 SpringMVC 和 MyBatis 整合项目中配置事务管理1. 配置数据源2. 配置事务管理器3. 使用事务注解4. 配置 MyBatis 的事务支持5. 测试事务管理三、总结在企业级应用开发中,事务管理是确保数据一致性和完整性的重要机制。特别是在整合了 Spring…...

C++的历史与发展

目录 一、C 的诞生与早期发展 (一)C 语言的兴起与局限 (二)C 的雏形:C with Classes (三)C 命名与早期特性丰富 二、C 的主要发展历程 (一)1985 年:经典…...

亚马逊云科技:引领数字时代的云服务先锋

在数字经济浪潮席卷全球的当下,企业和个人面临着数据爆炸、业务快速迭代等诸多挑战,亟需强大且灵活的云计算能力助力发展。亚马逊云科技凭借多年深耕与创新,成为数字时代的云服务先锋,为用户打造全方位、高质量的云计算解决方案。…...

基于Java和PostGIS的AOI面数据球面面积计算实践

目录 前言 一、计算方法简介 二、球面面积计算 1、AOI数据转Polygon 2、Geotools面积计算 3、GeographicLib面积计算 4、PostGIS面积计算 三、结果分析 1、不同算法结果对比 2、与互联网AOI对比 3、与天地图测面对比 四、总结 前言 在现代地理信息系统(G…...

新建一个reactnative 0.72.0的项目

npx react-native0.72.0 init ProjectName --version 0.72.0 下面是初始化,并且添加了对应路由的库依赖,Android项目能run起来的版本号 { "name": "ProjectName", "version": "0.0.1", "private&quo…...

)

计算机网络网络层(下)

一、互联的路由选择协议(网络层控制层面内容) (一)有关路由选择协议的几个概念 1.理想的路由算法 (1)理想路由算法应具备的特点:算法必须正确和完整的,算法在计算上应简单&#x…...

Visual studio 打包方法

1.扩展->搜索“”install“->下载 2.安装(安装后重新启动visual studio) 3.在已有的解决方案上右键 添加 ** 新建项目 4.在该模板下有三个文件夹 第一个文件夹(Application Folder)添加 你已有c#的releas 的程序exe 所在…...

ubuntu---100条常用命令

目录 一、文件与目录管理二、系统信息与管理三、用户与权限管理四、网络配置与管理五、软件包管理六、其他常用命令 在 Ubuntu 系统中,掌握常用命令能显著提升操作效率。以下是 100 条常用命令,涵盖文件管理、系统信息、用户权限、网络配置、软件包管理等…...

UI-TARS Desktop:用自然语言操控电脑,AI 重新定义人机交互

在人工智能技术飞速发展的今天,从文本生成到图像识别,AI 的能力边界不断被打破。而字节跳动近期开源的 UI-TARS Desktop,则将这一技术推向了更复杂的交互场景——通过自然语言直接控制计算机界面,实现了图形用户界面(GUI)的智能化自动化。这款工具不仅降低了操作门槛,更…...

Linux精确列出非法 UTF-8 字符的路径或文件名

Docker构建的时候报错:failed to solve: Internal: rpc error: code = Internal desc = grpc: error while marshaling: string field contains invalid UTF-8 1、创建一个test.sh文件 find . -print0 | while IFS= read -r -d file;...

ubuntu部署supabase

安装supabse https://supabase.com/docs/guides/local-development/cli/getting-started?queryGroupsplatform&platformlinux brew install supabase/tap/supabase supabase init supabase start需要使用brewuser进行安装: brew安装参考链接: ht…...

《Effective Python》第1章 Pythonic 思维总结——编写优雅、高效的 Python 代码

《Effective Python》第1章 Pythonic 思维总结——编写优雅、高效的 Python 代码 在编程的世界里,每个语言都有其独特的风格和最佳实践。对于 Python 而言,“Pythonic”已经成为描述遵循 Python 特定风格的代码的代名词。这种风格不仅让代码更易读、更简…...

线代第二章矩阵第八节逆矩阵、解矩阵方程

文章目录 逆矩阵定义推论可逆性质 解矩阵方程 逆矩阵 定义 设A为n阶方阵,若存在n阶方阵B,使ABBAE,那么A就是可逆阵, 只有方阵有资格讨论可逆还是不可逆 若A可逆,逆阵是唯一的 未必所有方阵都可逆!! 比方说&#…...

——异常(Exception))

Java SE(12)——异常(Exception)

1.概念 在Java中,异常(Exception)是指程序在运行过程中发生的不正常情况 例如: 算数异常(ArithmeticException) 空指针异常(NullPointerException) 数组越界异常(ArrayIndexOutOfBoundsException) 根据上述的异常信息可以看出:每个具体的异…...

力扣算法---总结篇

5.13 数组总结 数组是存放在连续内存空间上的相同类型数据的集合。 数组可以方便的通过下标索引的方式获取到下标对应的数据。 正是因为数组在内存空间的地址是连续的,所以我们在删除或者增添元素的时候,就难免要移动其他元素的地址。 数组的元素是不…...

空指针检测方法

空指针检测有以下几种常见方法: 静态代码分析 工具检测 :利用专业的静态代码分析工具,如 国产的库博静态代码检测工具(COBOT)、Checkmarx、Fortify、PVS-Studio 等,这些工具可以在不实际运行程序的情况下…...

核心机制解析)

Kubernetes Horizontal Pod Autosscaler(HPA)核心机制解析

一、HPA设计目标 弹性伸缩:根据实时负载动态调整Pod副本,平衡资源利用率与服务可用性声明式管理:通过目标指标阈值定义扩缩容规则,而非手动干预多云兼容:无缝集成云原生监控体系,支持混合云场景 二、核心…...

现代化QML组件开发教程

现代化QML组件开发教程 目录 QML基础介绍QML项目结构基本组件详解自定义组件开发状态与过渡高级主题最佳实践 QML基础介绍 什么是QML QML (Qt Meta Language) 是一种声明式语言,专为用户界面设计而创建。它是Qt框架的一部分,让开发者能够创建流畅、…...

DeepBook 与 CEX 的不同

如果你曾经使用过像币安或 Coinbase 这样的中心化交易所(CEX),你可能已经熟悉了订单簿系统 — — 这是一种撮合买卖双方进行交易的机制。而 DeepBook 是 Sui 上首个完全链上的中央限价订单簿。 那么,是什么让 DeepBook 如此独特&…...

《构建社交应用的安全结界:双框架对接审核API的底层逻辑与实践》

用户生成内容如潮水般涌来。从日常的生活分享,到激烈的观点碰撞,这些内容赋予社交应用活力,也带来管理难题。虚假信息、暴力言论、侵权内容等不良信息,如同潜藏的暗礁,威胁着社交平台的健康生态。内容审核机制…...

hashicorp vault机密管理系统的国产化替代:安当SMS凭据管理系统,量子安全赋能企业密钥管理

引言:国产化替代浪潮下的密钥管理新机遇 在数字化转型与信息安全自主可控的双重驱动下,企业级密钥管理市场正迎来前所未有的变革。传统海外解决方案如HashiCorp Vault虽功能强大,但在国产化适配、量子安全前瞻性布局等方面逐渐显现局限性。与…...

详解注意力机制

## 1. 引言 注意力机制(Attention Mechanism)是深度学习领域中的一项关键技术,最初源于人类视觉注意力的启发。在人类视觉系统中,我们能够快速识别图像中的重要区域,同时忽略不相关的部分。注意力机制将这种能力引入到…...

从 Vue3 回望 Vue2:响应式的内核革命

从 Vue3 回望 Vue2 02 | 响应式的内核革命:从 defineProperty 到 Proxy一、Vue2 的响应式系统:defineProperty 的极限边界1.1 基础实现机制1.2 Vue2 的典型痛点❌ 无法侦测新增属性❌ 无法拦截数组索引❌ 深层递归导致性能问题❌ 对象粒度低、不可统一代…...

)

[Java实战]Spring Boot 3构建 RESTful 风格服务(二十)

[Java实战]Spring Boot 3构建 RESTful 风格服务(二十) 一. 环境准备 openJDK 17:Spring Boot 3 要求 Java 17 及以上。Spring Boot 3.4.5:使用最新稳定版。Ehcache 3.10:支持 JSR-107 标准,兼容 Spring C…...

--openssl-legacy-provider is not allowed in NODE_OPTIONS 报错的处理方式

解决方案 Node.js 应用: 从 Node.js v17 开始,底层升级到 OpenSSL 3.0,可能导致旧代码报错(如 ERR_OSSL_EVP_UNSUPPORTED)。 通过以下命令启用旧算法支持: node --openssl-legacy-provider your_script.js…...

数据库约束)

【MySQL】第三弹——表的CRUD进阶(一)数据库约束

文章目录 🚀数据库的约束<font color #FF0000 size3>约束类型:🪐<font color #FF0000 size3>①.NOT NULL非空约束🪐<font color #FF0000 size3>②.UNIQUE唯一性约束🪐<font color #FF0000 size3>③.DEFAU…...

python通过curl访问deepseek的API调用案例

废话少说,开干! API申请和充值 下面是deepeek的API网站 https://platform.deepseek.com/ 进去先注册,是不是手机账号密码都不重要,都一样,完事充值打米,主要是打米后左侧API Keys里面创建一个API Keys&am…...

哈希表:数据世界的超级索引

在数据的浩瀚宇宙中,哈希表就像是一座超级图书馆的索引系统,能够让我们瞬间找到所需的信息。作为 C 算法小白,今天我就带大家一起探索这座神奇的图书馆,揭开哈希表的神秘面纱。 什么是哈希表? 哈希表(Has…...

)

RDMA网络通信技术、NCCL集合通讯(GPU)

在高性能计算(HPC)、人工智能训练和数据密集型场景中,RDMA(远程直接内存访问) 和 NCCL(NVIDIA Collective Communications Library)是两项关键技术,用于优化节点间数据传输效率和大规…...

无人机失联保护模块技术解析!

一、技术要点 1. 信号监测与状态判断 实时信号质量评估:通过监测信号强度(RSSI)、误码率、信道质量等参数,动态判断是否触发失联保护。 多源冗余设计:结合GPS、视觉定位(如底部光学/红外传感器&#x…...

用自写的jQuery库+Ajax实现了省市联动

1. 省市联动:在网页上,选择对应的省份之后,动态的关联出该省份对应的市。选择对应的市之后,动态地关联出城市对应的区。 2. 设计数据库表 t_area (区域表) id(PK-自增) code name pcode ------------…...

Promise.all静态方法

由于是Promise类的静态方法 所以 使用类名.方法名() 的形式调用...

在Flutter上如何实现按钮的拖拽效果

1、使用 Draggable 和 DragTarget 配合一起使用 Draggable 定义可拖拽对象和拖动时,拖动对象的样子 DragTarget 定义拖拽后接收对象,可拿到Draggable携带的数据 import package:flutter/material.dart;class Test extends StatefulWidget {const Test({s…...

)

linux入门学习(介绍、常用命令、vim、shell)

文章目录 前言Linux介绍Linux内核版本Linux发行版本Linux的安装(仅作参考)Linux系统启动过程加载内核启动初始化进程init确定运行级别加载开机启动程序用户登录 Linux文件目录文件类型 Linux终端命令行格式查阅命令帮助信息tab键自动补全终端命令行中的常…...

archlinux中挂载macOS的硬盘

问: 你好,我如何在archlinux中挂载macOS的硬盘呢?/dev/sda4 5344161792 7813773311 2469611520 1.2T Apple HFS/HFS AI回答: 你好!在 Arch Linux 中挂载 macOS 的 HFS 或 HFS 硬盘(例如 /dev/sda4&#x…...

Java Web 应用安全响应头配置全解析:从单体到微服务网关的实践

背景:为什么安全响应头至关重要? 在 Web 安全领域,响应头(Response Headers)是防御 XSS、点击劫持、跨域数据泄露等攻击的第一道防线。通过合理配置响应头,可强制浏览器遵循安全策略,限制恶意行…...

Generative Diffusion Prior for Unified Image Restoration and Enhancement论文阅读

Generative Diffusion Prior for Unified Image Restoration and Enhancement 1. 论文的研究目标及实际意义1.1 研究目标1.2 实际问题与产业意义2. 论文的创新方法及公式解析2.1 核心思路2.2 关键公式与算法2.2.1 DDPM基础2.2.2 条件引导概率建模2.2.3 两种引导策略2.2.4 退化模…...

MongoDB 的主要优势和劣势是什么?适用于哪些场景?

MongoDB 的主要优势 (Advantages) 灵活的文档模型 (Flexible Document Model): 无需预定义模式 (Schemaless/Flexible Schema): 这是 MongoDB 最核心的优势之一。它存储 JSON 格式的文档,每个文档可以有不同的字段和结构。这使得在开发过程中修改数据结构非常容易&a…...

人脸识别备案:筑牢人脸信息 “安全墙”

人脸识别备案制度主要依据《人脸识别技术应用安全管理办法》建立,人脸识别技术广泛应用于安防、金融、门禁、交通等领域,带来便利高效的同时,人脸信息安全问题也引发担忧。为规范技术应用、保护个人信息权益,人脸识别备案制度应运…...

Excelize 开源基础库发布 2.9.1 版本更新

Excelize 是 Go 语言编写的用于操作 Office Excel 文档基础库,基于 ECMA-376,ISO/IEC 29500 国际标准。可以使用它来读取、写入由 Excel、WPS、OpenOffice 等办公软件创建的电子表格文档。支持 XLAM / XLSM / XLSX / XLTM / XLTX 等多种文档格式…...

工具类------对象与 Map 之间的相互转换

entity2Map - 将 Java 对象转换为 Mapmap2Entity - 将 Map 转换为 Java 对象 package com.toolconclusion.transition;import java.lang.reflect.Field; import java.lang.reflect.InvocationTargetException; import java.util.HashMap; import java.util.Map;public class E…...