23盘古石决赛

一,流量分析

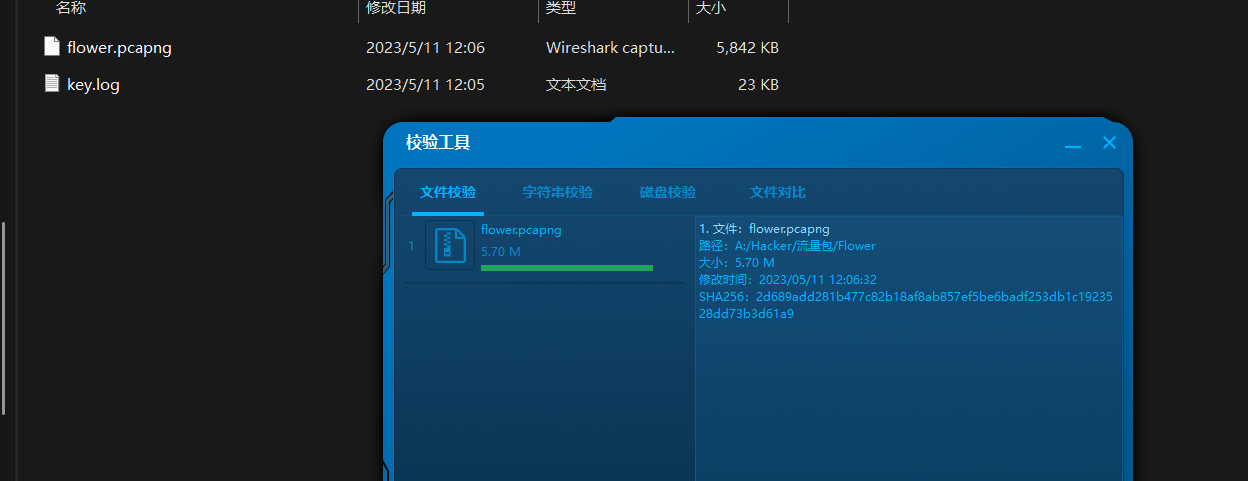

1. 计算流量包文件的SHA256值是?[答案:字母小写][★☆☆☆☆]

答案:2d689add281b477c82b18af8ab857ef5be6badf253db1c1923528dd73b3d61a9

解压出来流量包计算

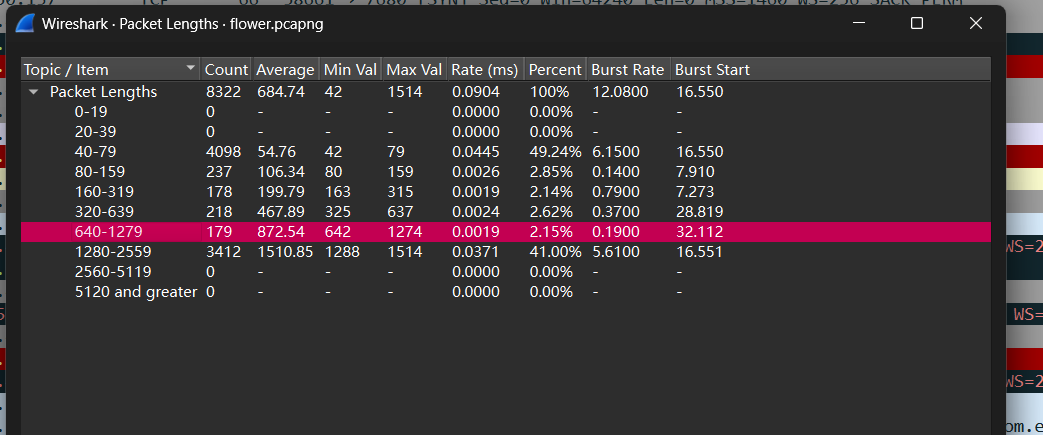

2. 流量包长度在“640 - 1279”之间的的数据包总共有多少?[答案:100][★☆☆☆☆]

答案:179

统计-长度分组

3. 黑客使用的计算机操作系统是?[答案:windows7 x32][★★☆☆☆]

答案:win10x64

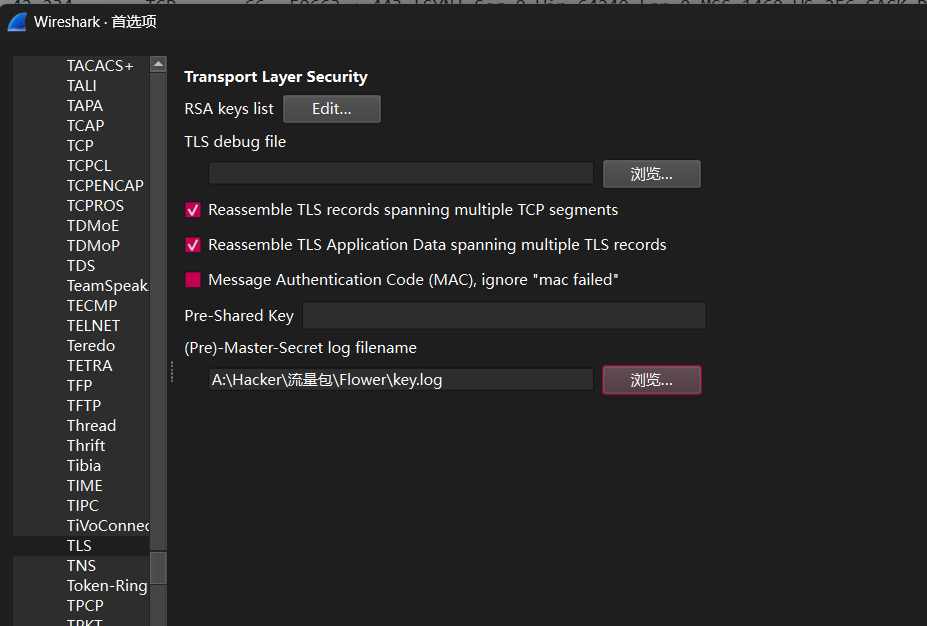

解压流量包的时候看到有一个key.log,结合流量用的是http,需要用到TLS解密,在编辑-首选项-Protocols里面有

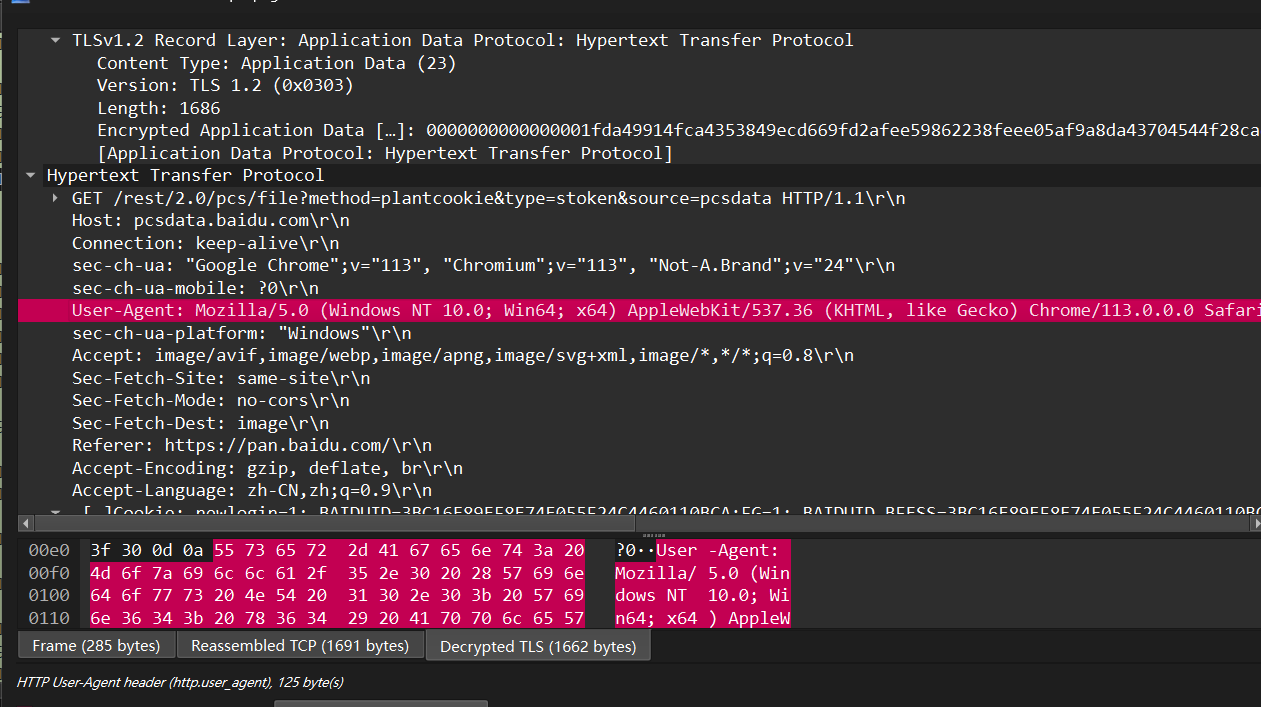

解开以后打开一条http的流量,看user-agent,看到里面有

4. 黑客上传文件到哪个网盘?[答案:xx网盘][★★☆☆☆]

答案:百度网盘

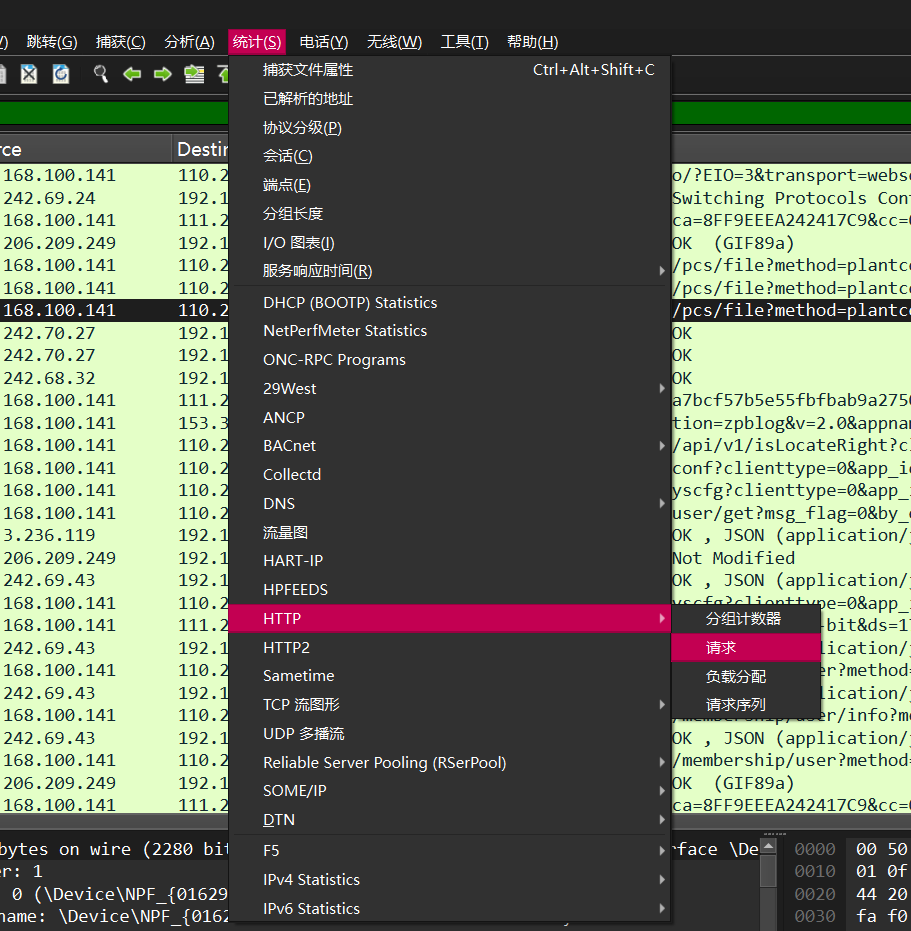

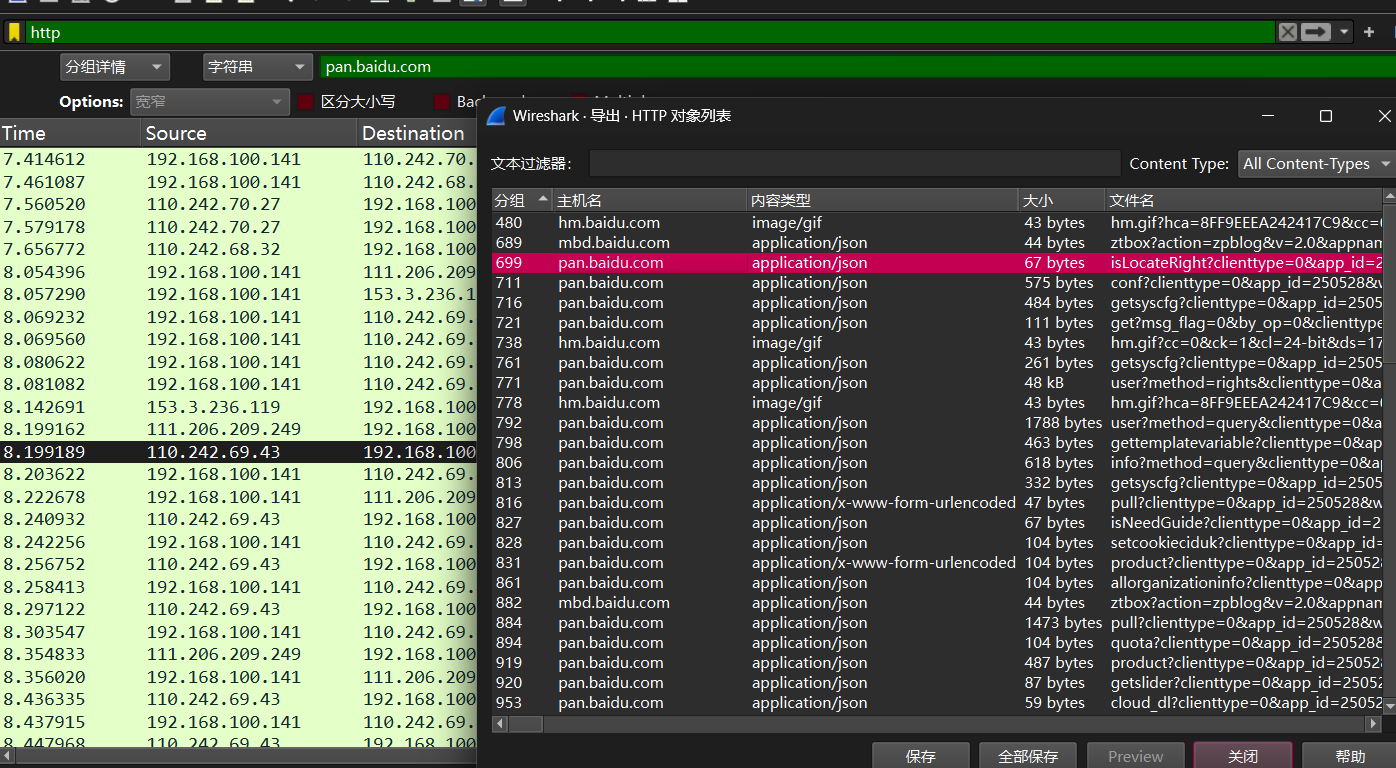

看统计里面的http下的请求

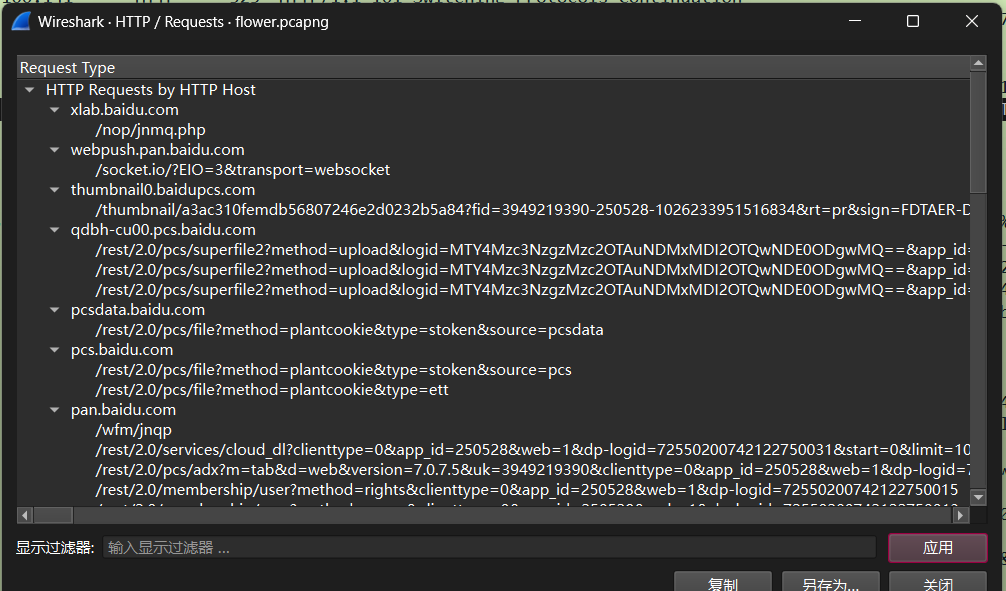

这里有请求百度网盘的记录

或者在导出里面看http的记录 ,也可以看到是百度网盘

5. 黑客上传网盘的中间件是?[答案:xxxx][★★☆☆☆]

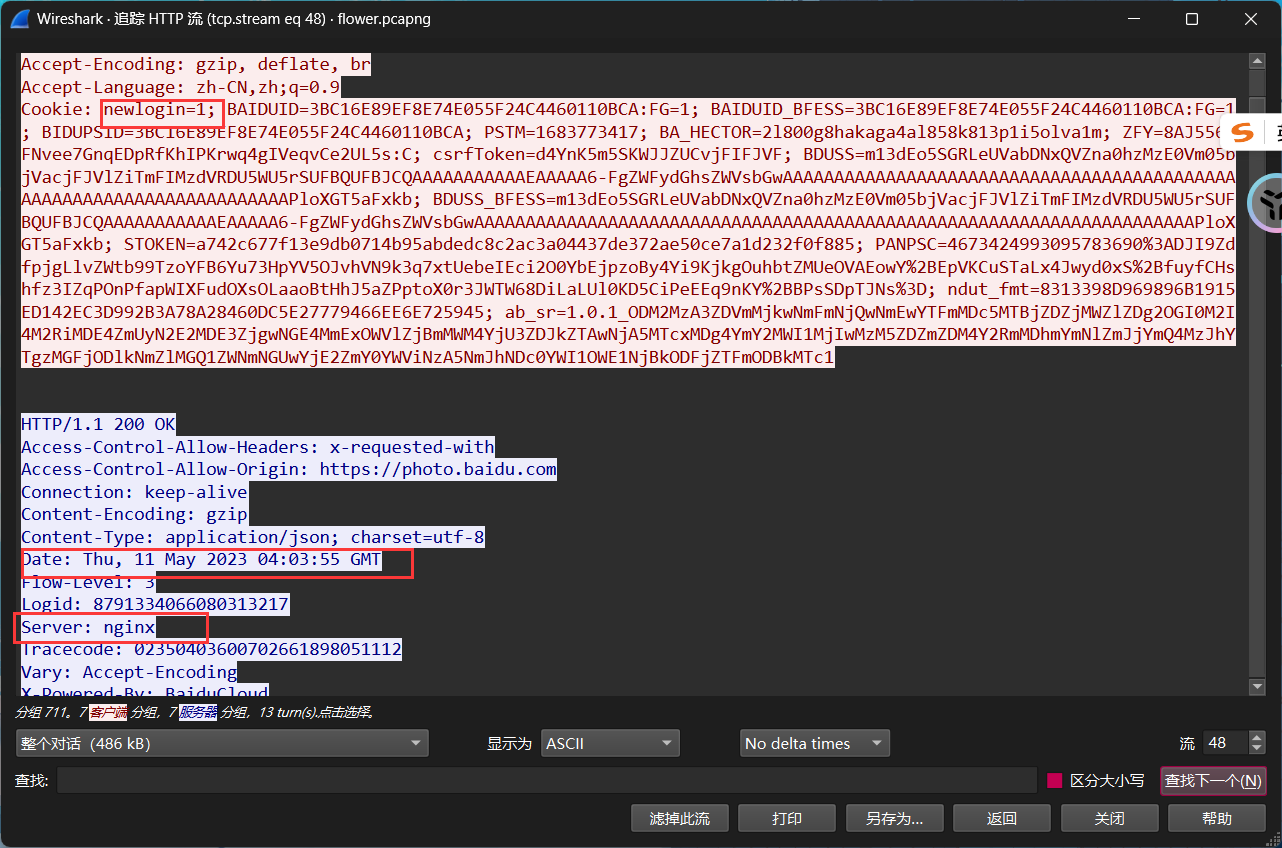

答案:nginx

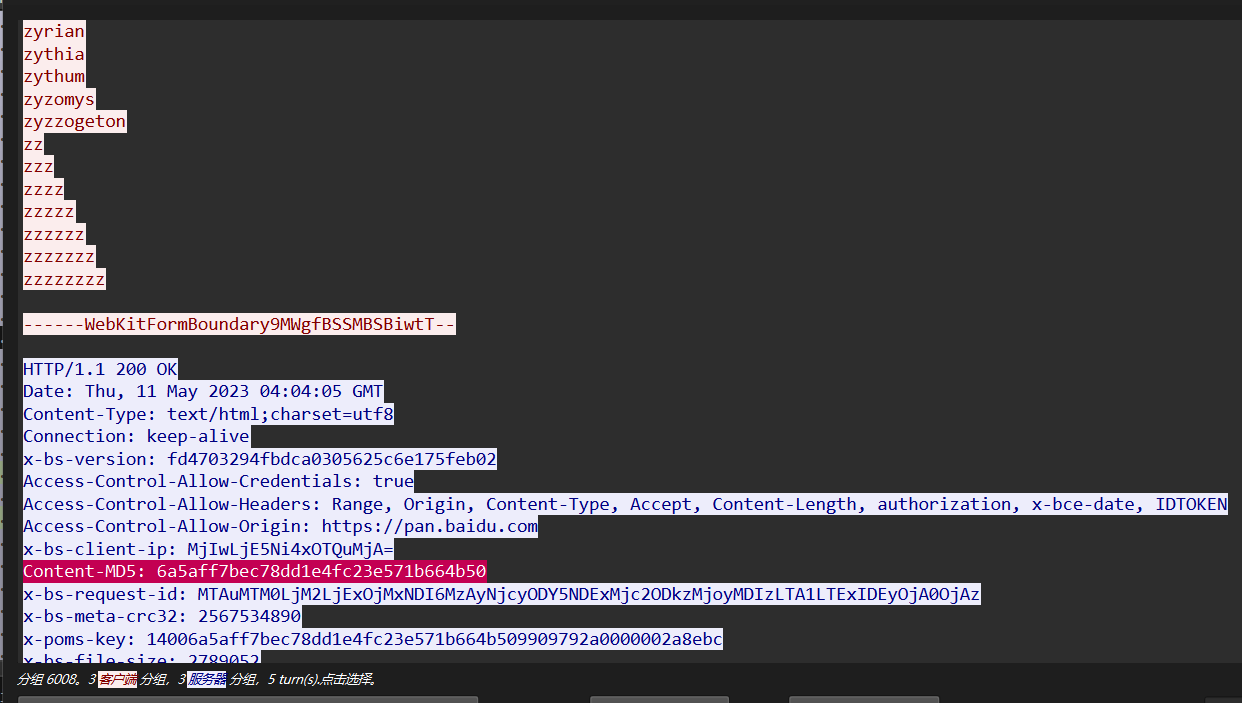

接上题,看到百度网盘请求的第一个分组是699,去追踪一下

注意:客户端到服务器红色,反之蓝色

6. 黑客首次登陆网盘时间是?[答案:2000 - 01 - 01 01:00:33][★★☆☆☆]

答案:2023 -05 -11 12:03:55

Thu, 11 May 2023 04:03:55 GMT

来源同上

7. 黑客上传到网盘的txt文件的md5值是?[答案:字母小写][★★★☆☆]

答案: 6a5aff7bec78dd1e4fc23e571b664b50

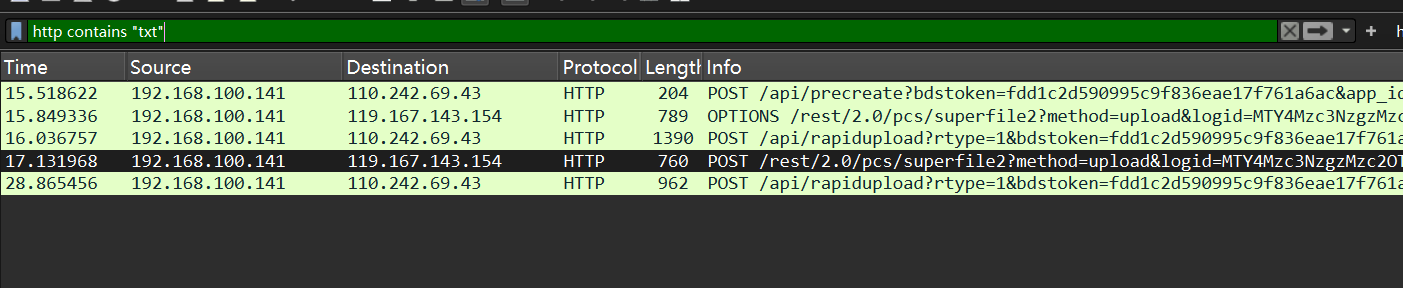

过滤器http contains “txt”

得到几条流量,在其中一条流量里面可以发现txt文件的内容

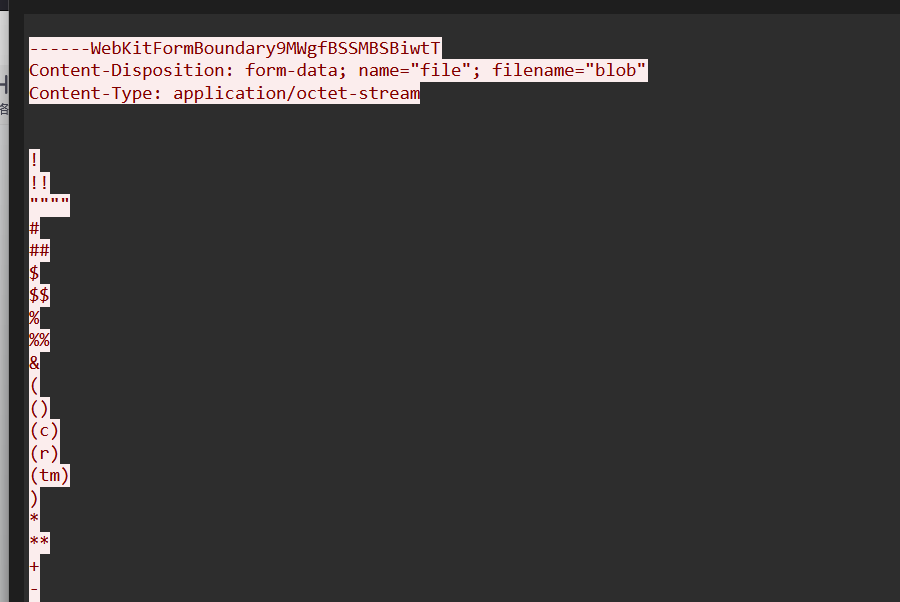

8. 黑客上传到网盘的txt文件第8行的内容是?[答案:XXX][★★★★☆]

答案:$$

传输文件过程中,webkit头与文件内容会空一行,所有从空一行后开始数,答案为$$

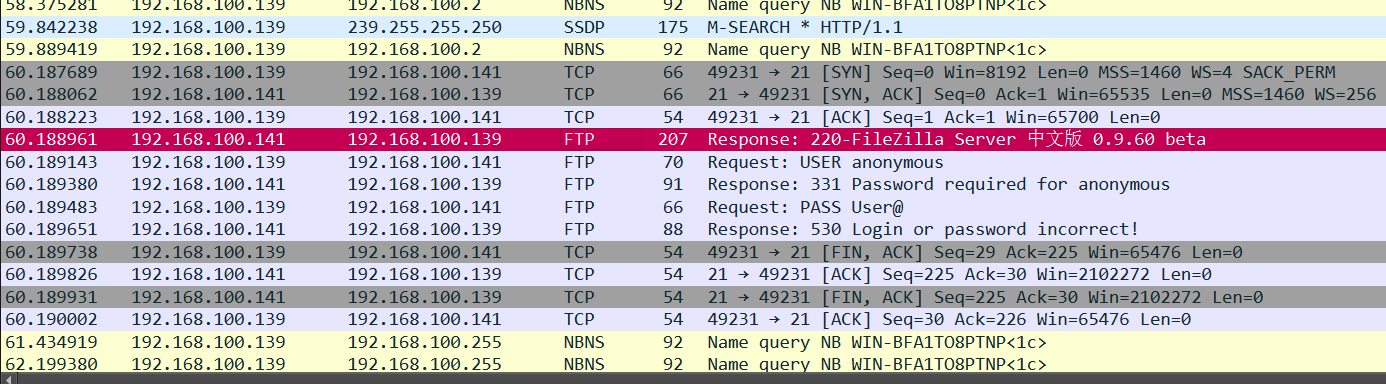

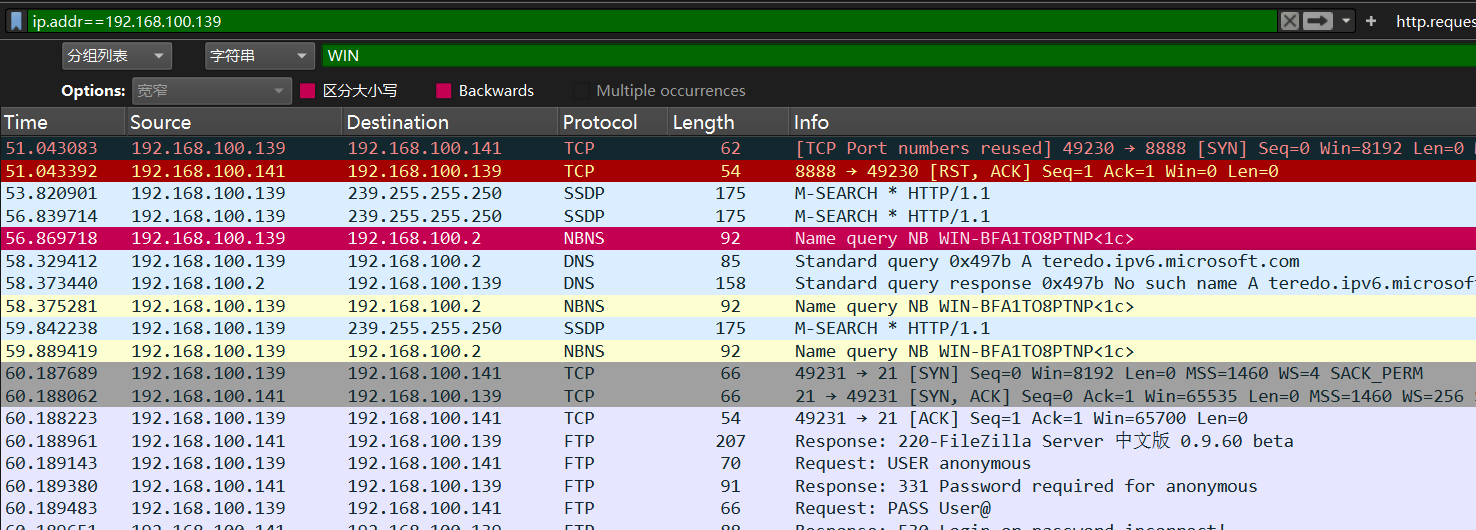

9. 被入侵主机的计算机名是?[答案:XXXXXXXXXXX][★★★☆☆]

答案:WIN-BFA1TO8PTNP

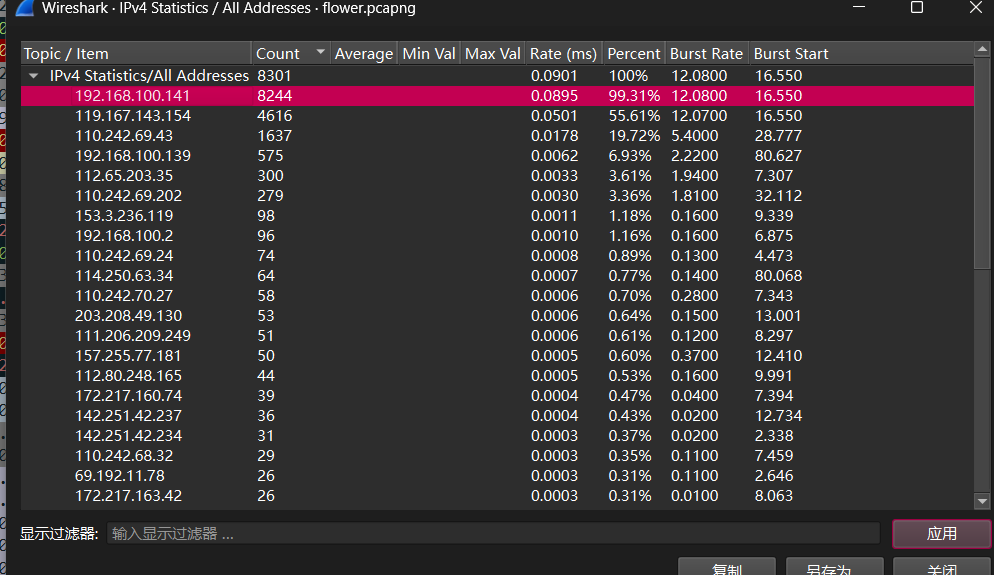

统计ipv4,按数量排序,第一个是本机的,第二个,第三个是百度的,那么第四个就有可能是了,找一下

这里有FTP的记录

过滤一下看看,找到了

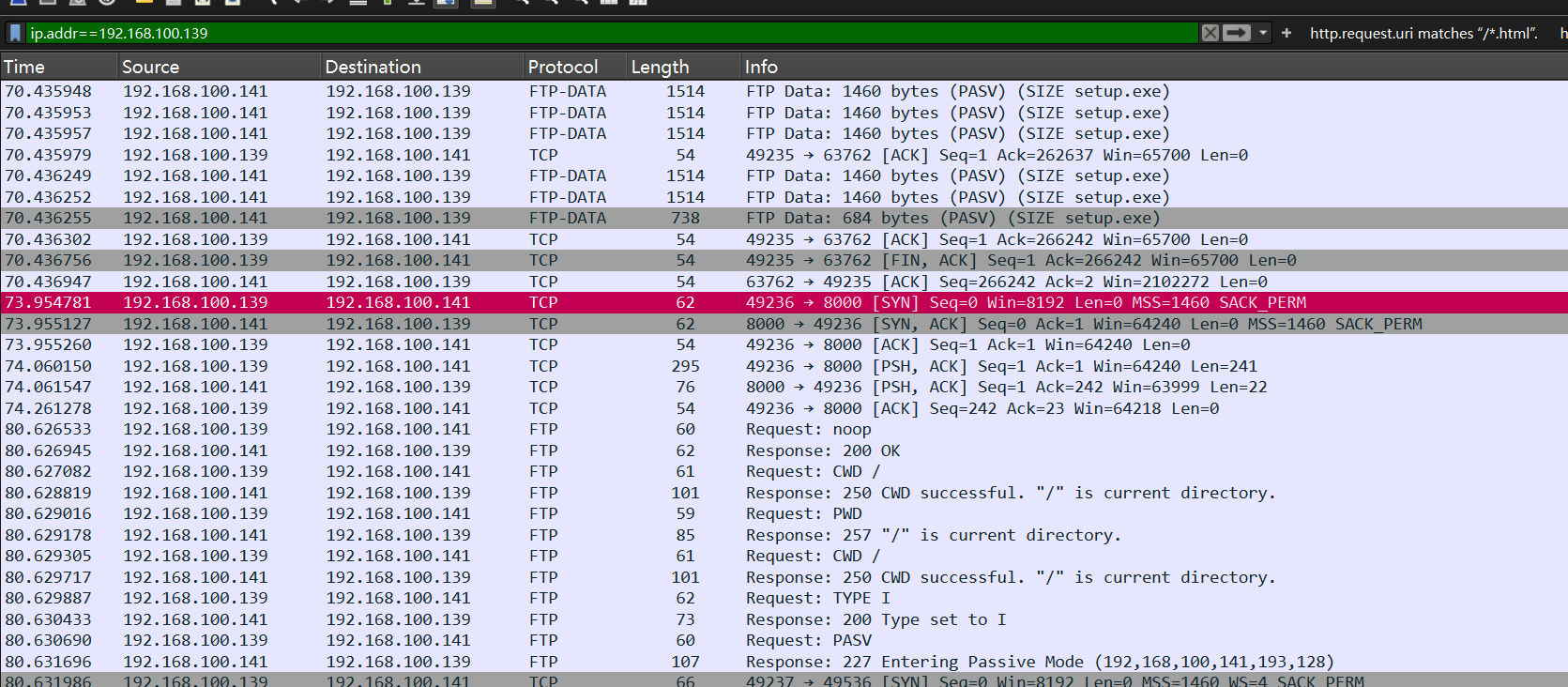

10. 被入侵电脑的数据回传端口是?[答案:11][★★★☆☆]

答案:8000

过滤以后就可以看到后面的被入侵电脑回联了8000的端口

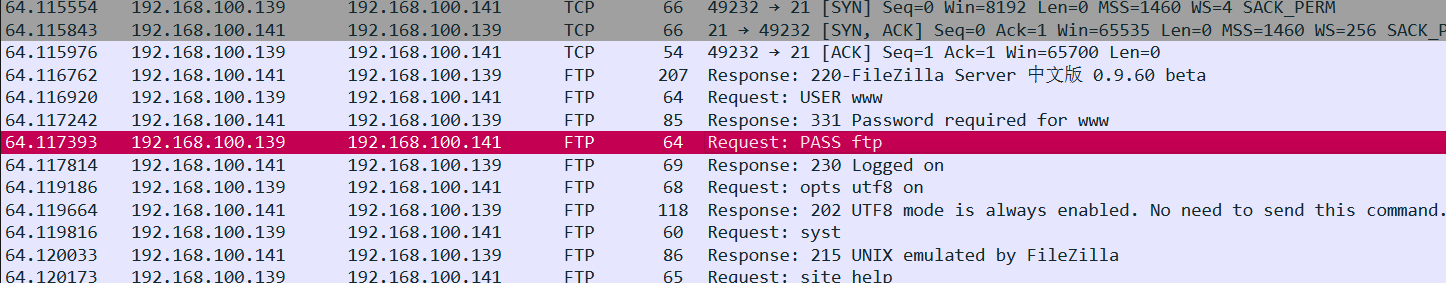

11. 流量包中ftp服务器的用户密码是?[答案:abcd][★★☆☆☆]

答案:ftp

在后面的记录中可以看到用户名为www,密码为ftp的登录成功

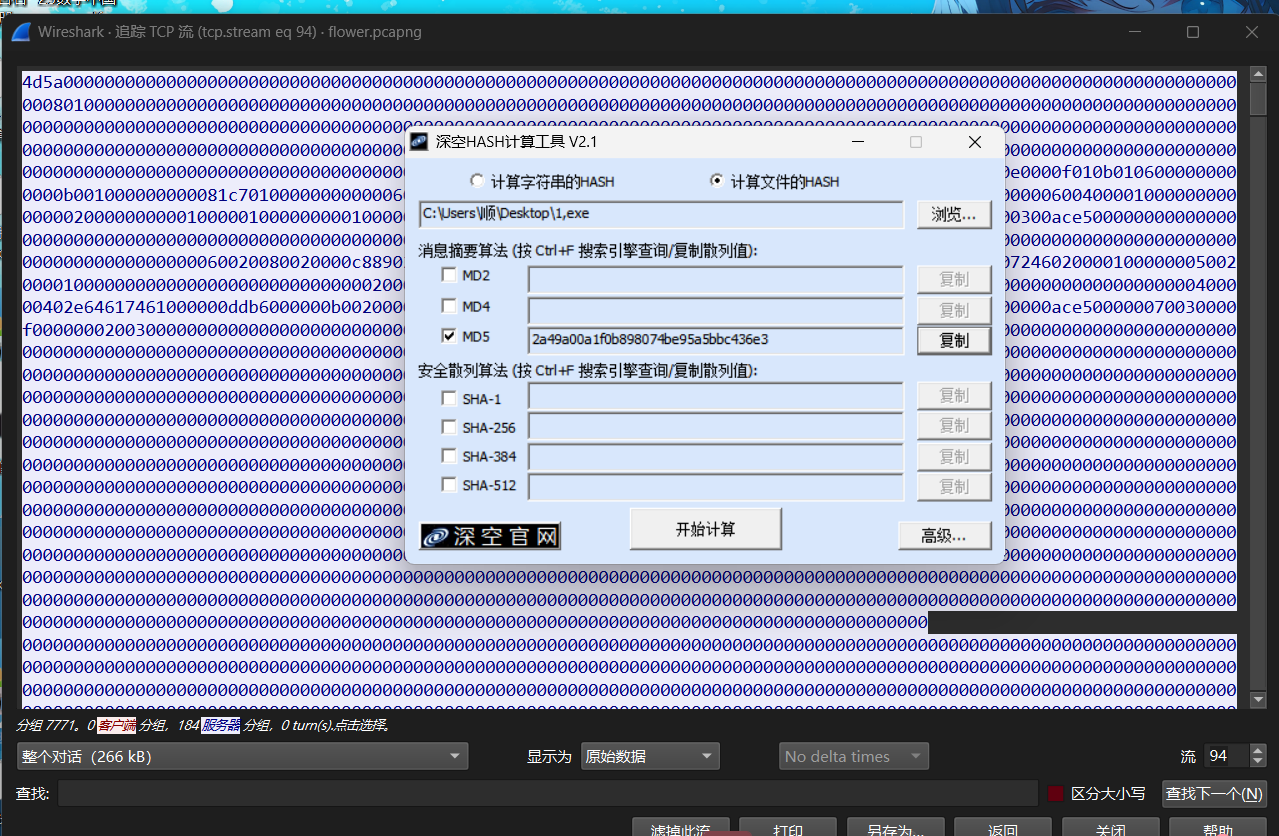

12. 流量包中ftp服务器中的木马文件的md5值是?[答案:字母小写][★★☆☆☆]

答案:2a49a00a1f0b898074be95a5bbc436e3

按传输来看,大概率是setup.exe,追踪tcp流看到后面有木马文件的数据,将原始数据作为exe导出,计算MD5

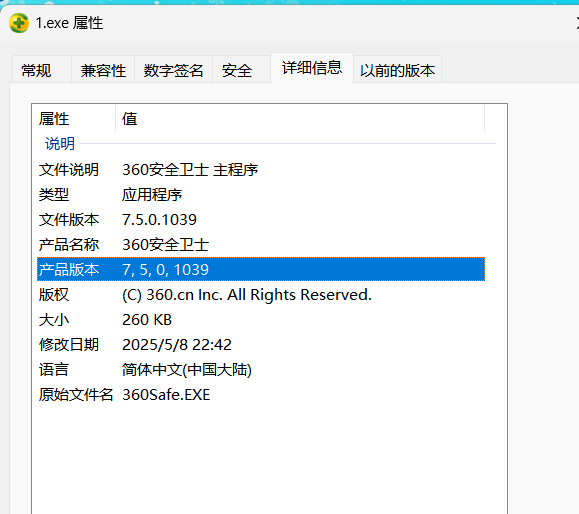

13. 木马文件伪造的软件版本是?[答案:0. 0. 0. 0][★★☆☆☆]

答案:7.5.0.1039

14.黑客上传到网盘的压缩包解压密码是?[答案:XXXXXXXXXXX]

答案:

15.黑客上传到网盘的压缩包内文件的内容是?[答案:xxxxxxx]

答案:

16.分析技术人员电脑内的手机流量包,给出技术人员的虚拟身份账号是?[答案格式:13039456655]

17.分析技术人员电脑内的手机流量包,给出技术人员的虚拟身份密码是?[答案格式:b3039456655]

18.分析技术人员电脑内的手机流量包,分析技术人员的看过几段短视频?[答案格式:3]

19.分析技术人员电脑内的手机流量包,分析技术人员最后打开的软件的程序名称是?[答案格式:微信]

20.分析技术人员电脑内的手机流量包,分析安全防护的服务器地址是?[答案格式:127.0.0.1]

二,移动智能终端取证

1. 分析卡农手机,给出手机的SDK版本?[答案格式:28][★☆☆☆☆]

答案:30

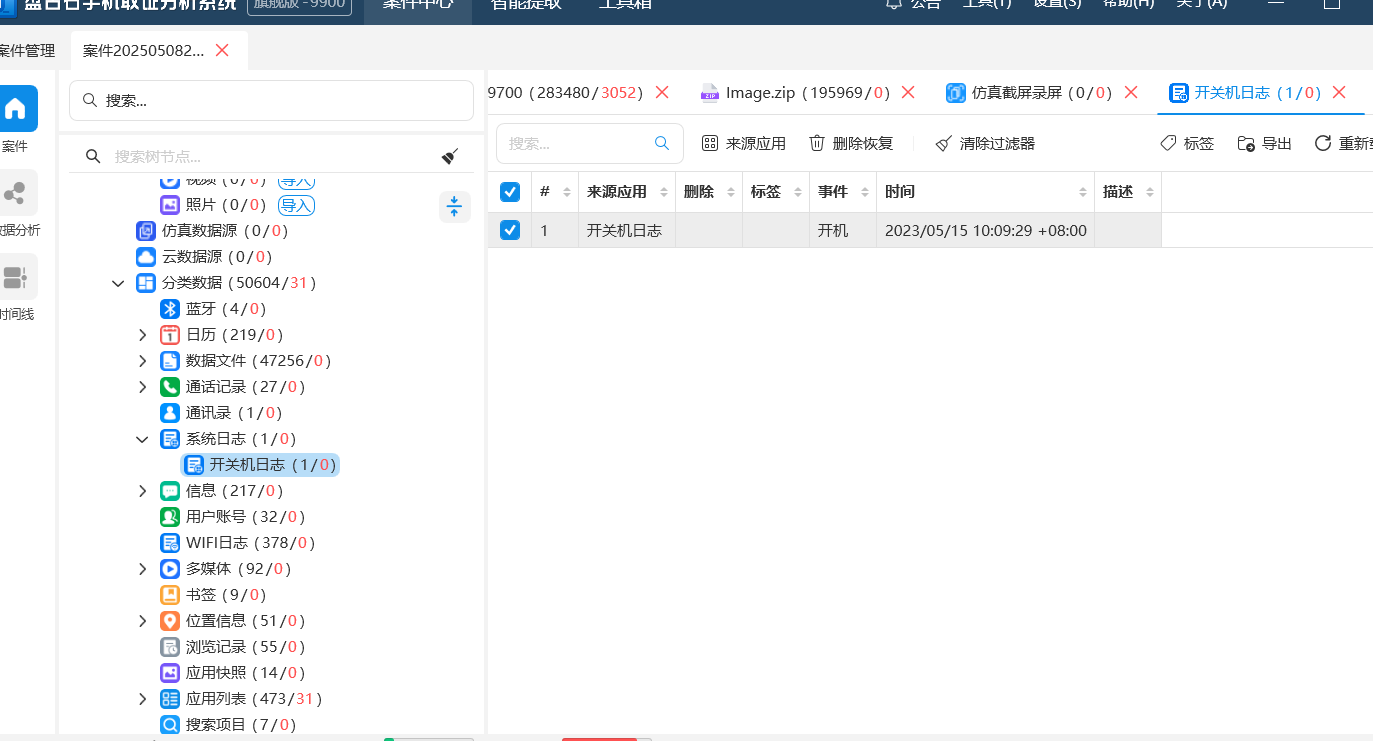

2. 分析卡农手机,给出手机最近开机的时间?[答案格式:2023 - 05 - 18 - 19:09:59][★★☆☆☆]

答案:2023/05/15 10:09:29 +08:00

| 1 | 开关机日志 | False | Plugins.Models.Sys.PoweringEvent | 开机 | 2023/05/15 10:09:29 +08:00 |

3. 分析卡农手机,给出高德地图关联的手机号是?[答案格式:13011221234][★★☆☆☆]

答案:18317041122

4. 分析卡农手机,给出卡农内部聊天工具的昵称是?[答案格式:李多余][★★☆☆☆]

答案:

5. 分析卡农手机,给出卡农的真实名字可能是?[答案格式:李多余][★★☆☆☆]

答案:徐鹏坤

三,计算机取证

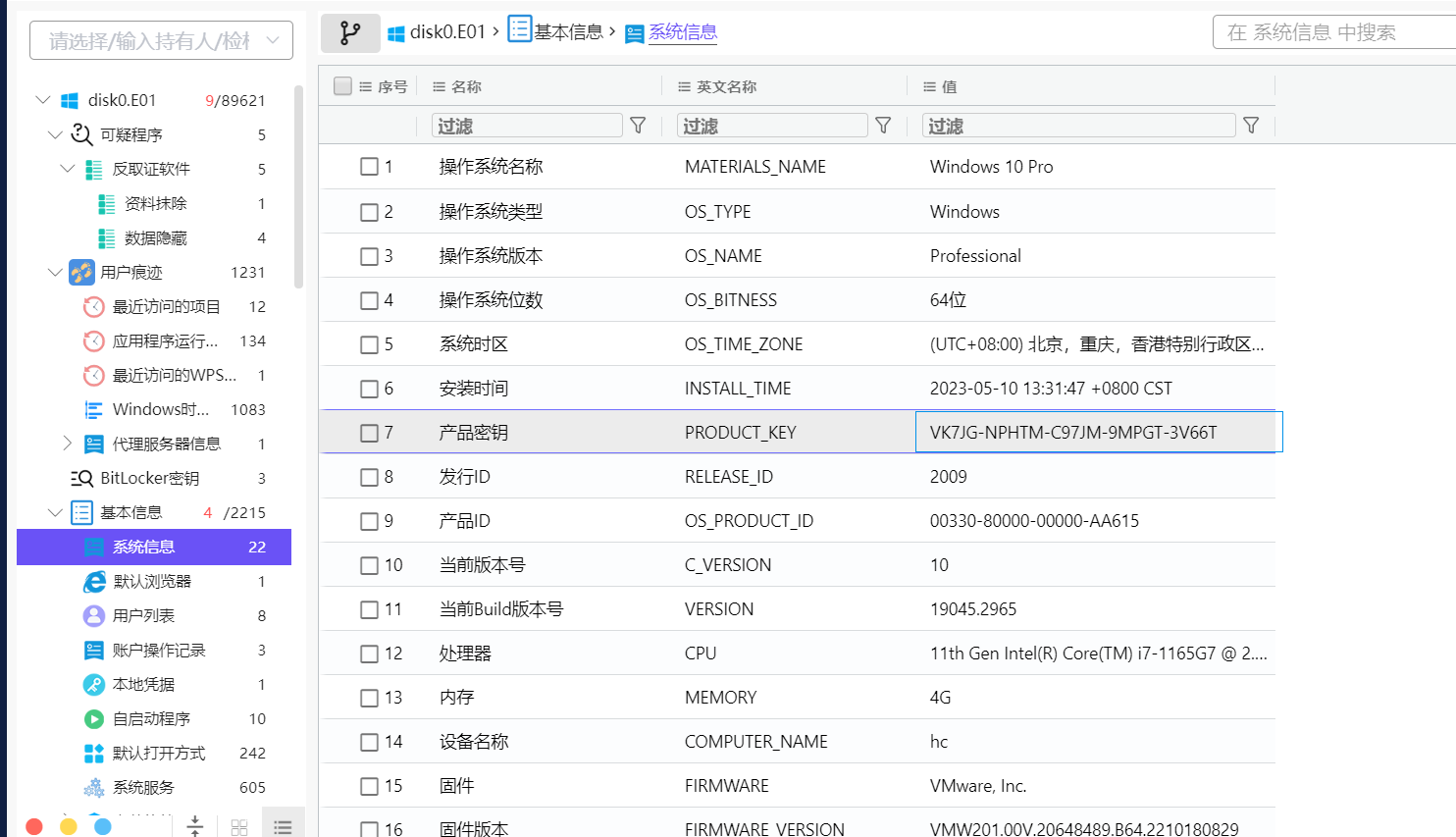

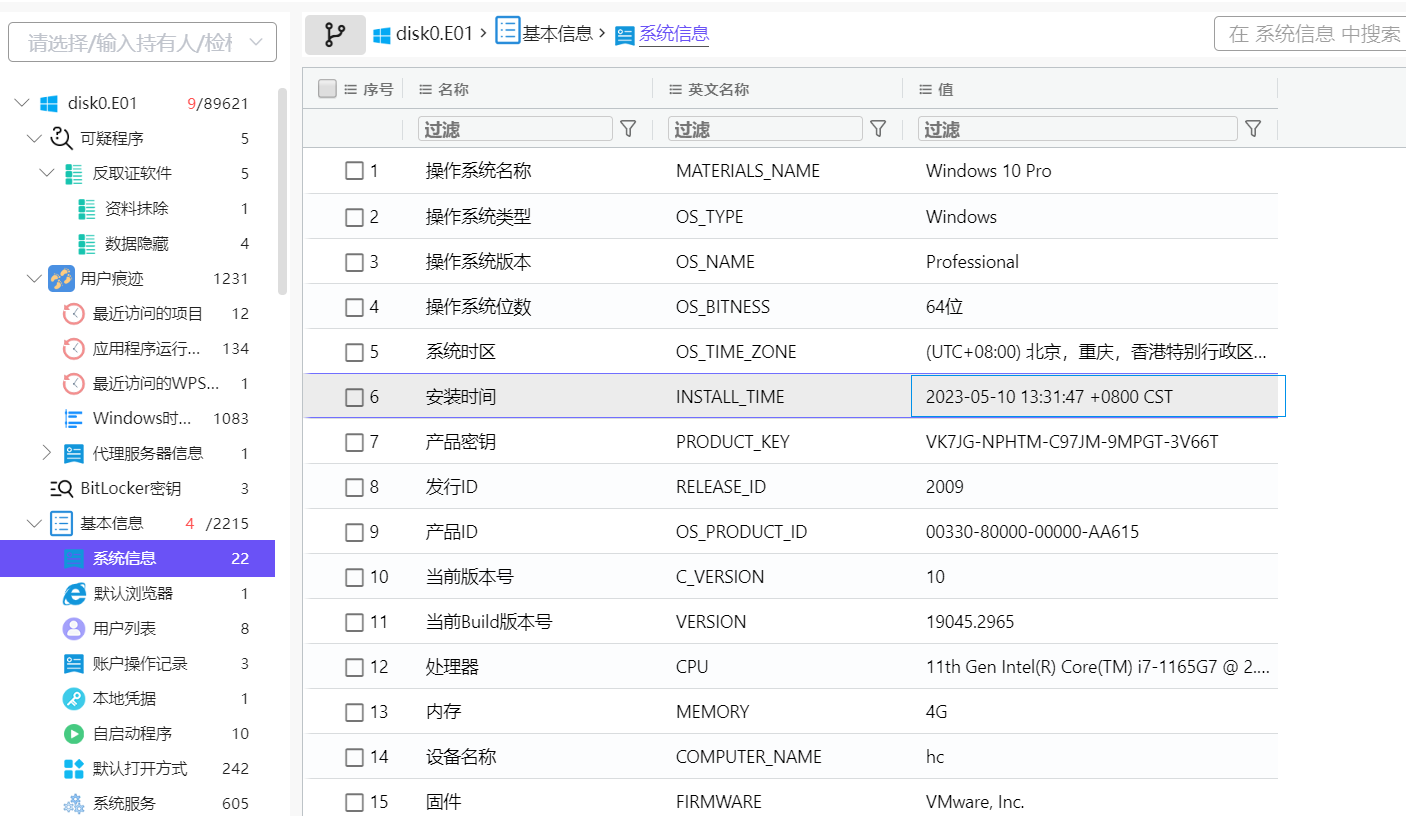

1. 黑客计算机系统安装时间是?[答案格式:2000/ 01/ 01 01:00:01][★☆☆☆☆☆]

答案:2023/05/10 13:31:47

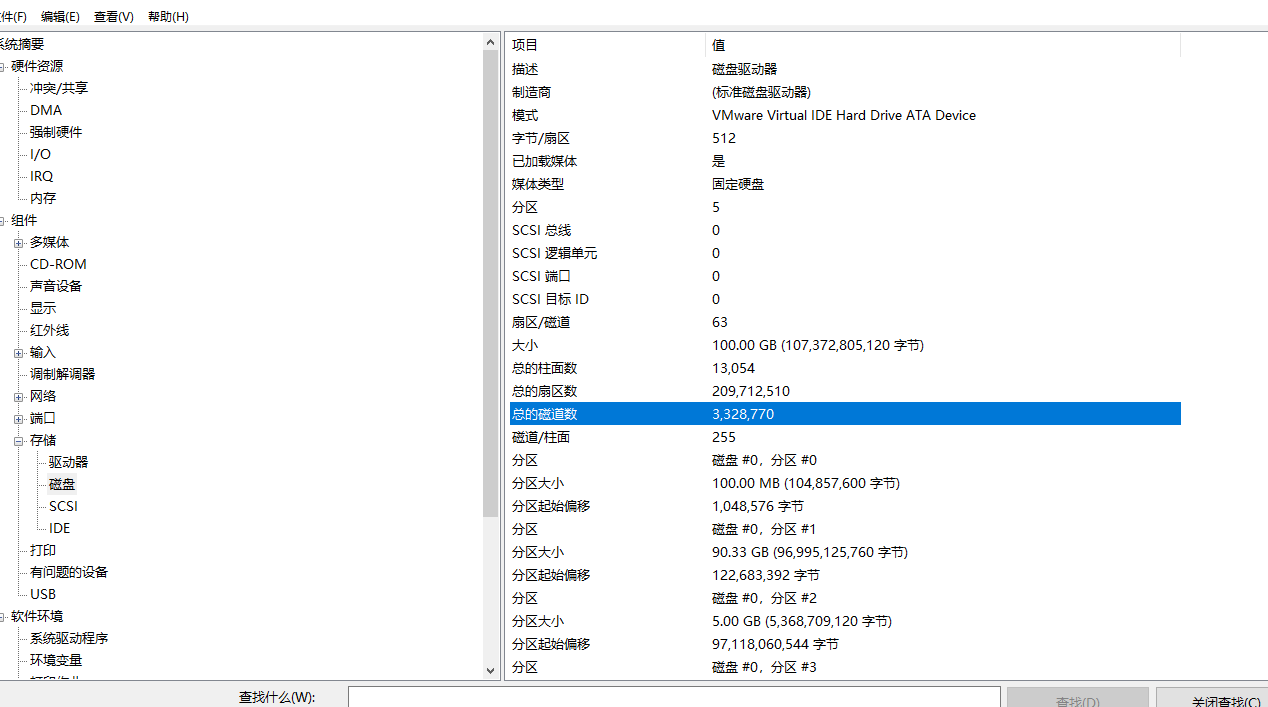

2. 黑客计算机磁盘0的总磁道数?[答案格式:数字中无标点][★★☆☆☆☆]

答案:3328770

3. 黑客计算机的产品密钥是?[答案格式:字母大写][★★☆☆☆]

答案:VK7JG-NPHTM-C97JM-9MPGT-3V66T

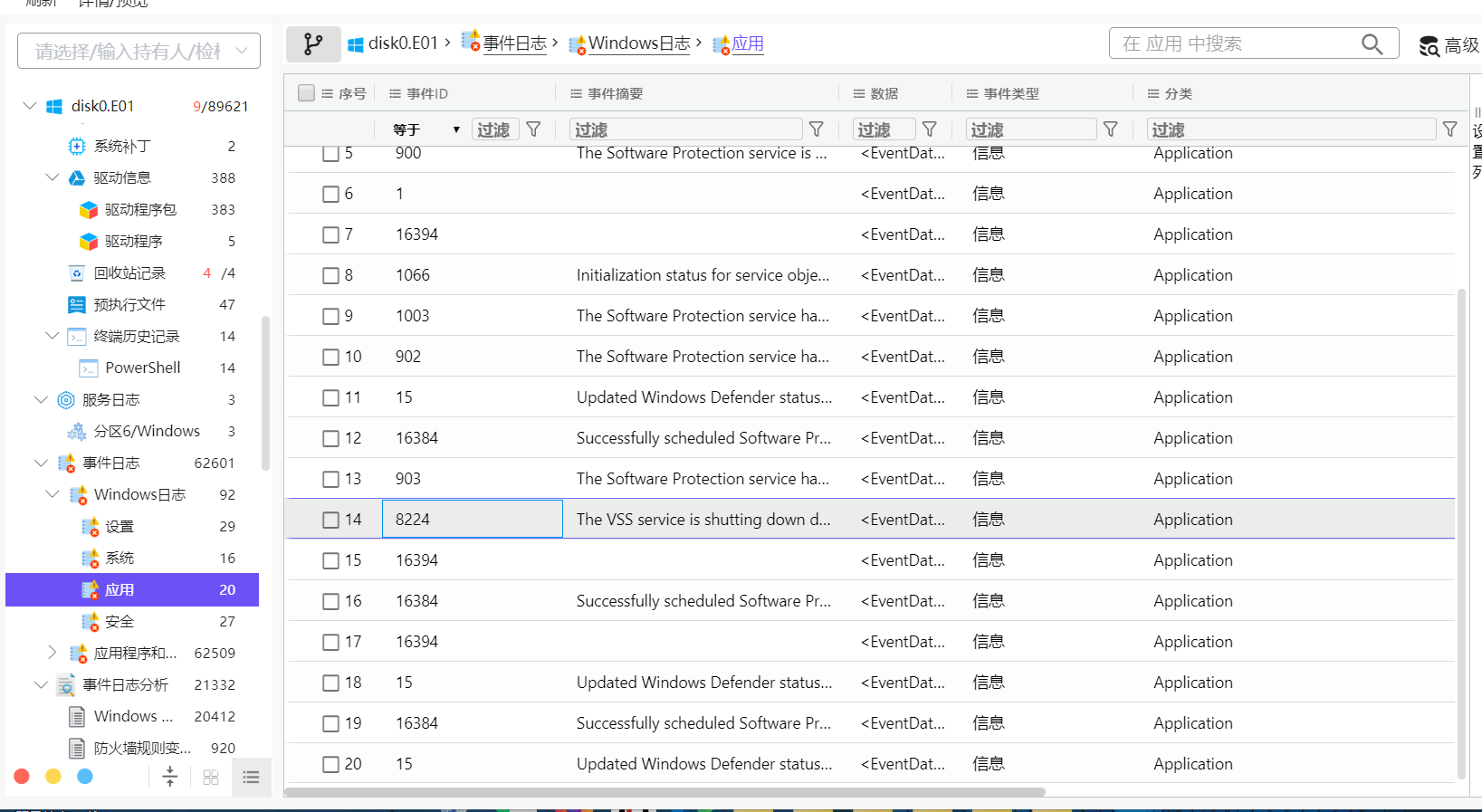

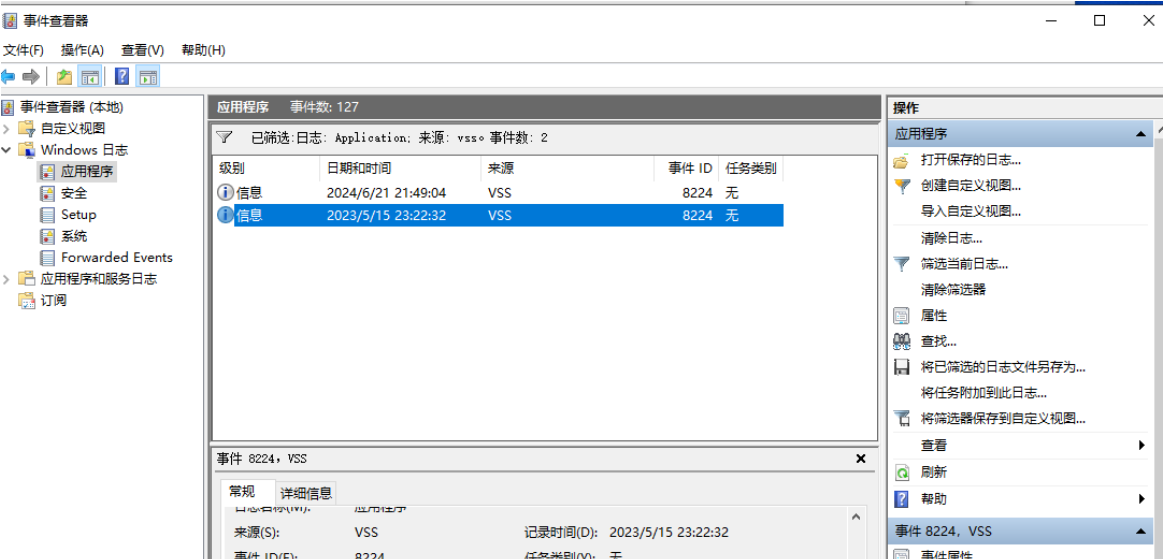

4. 黑客计算机共有几次卷影拷贝服务关闭事件?[答案格式:1][★★☆☆☆]

答案:2

在日志文件中过滤关键字vss的事件id,8193

常见的卷影拷贝服务关闭事件

事件ID 8224:卷影拷贝服务在完成其任务后,因没有更多的操作而进入空闲状态并自动关闭

事件ID 8193:表示卷影复制服务无法启动某个组件,通常是因为系统正在关机。

事件ID 12291:表示卷影复制服务在创建或使用COM+ Writers发布者接口时遇到意外错误。

事件ID 8230:表示卷影复制服务无法解析某个账户,通常与SharePoint服务相关。

火眼分析只有一个

去事件查看器里面有2个

去事件查看器里面有2个

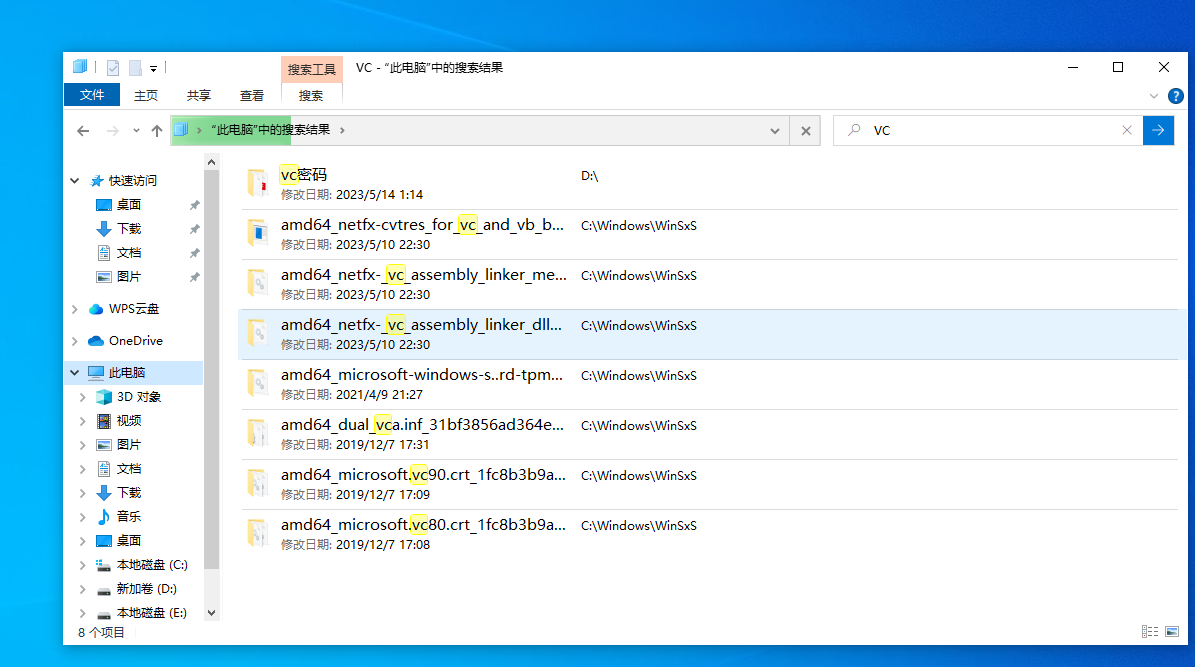

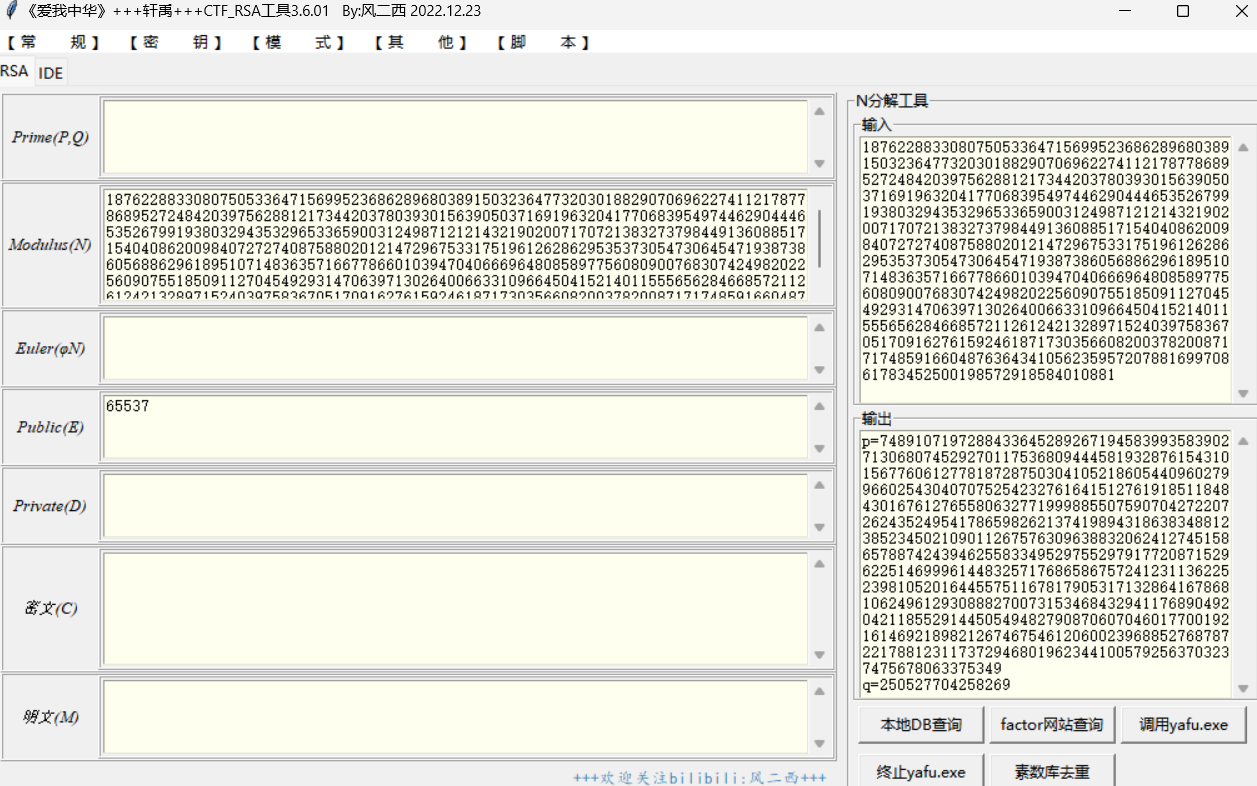

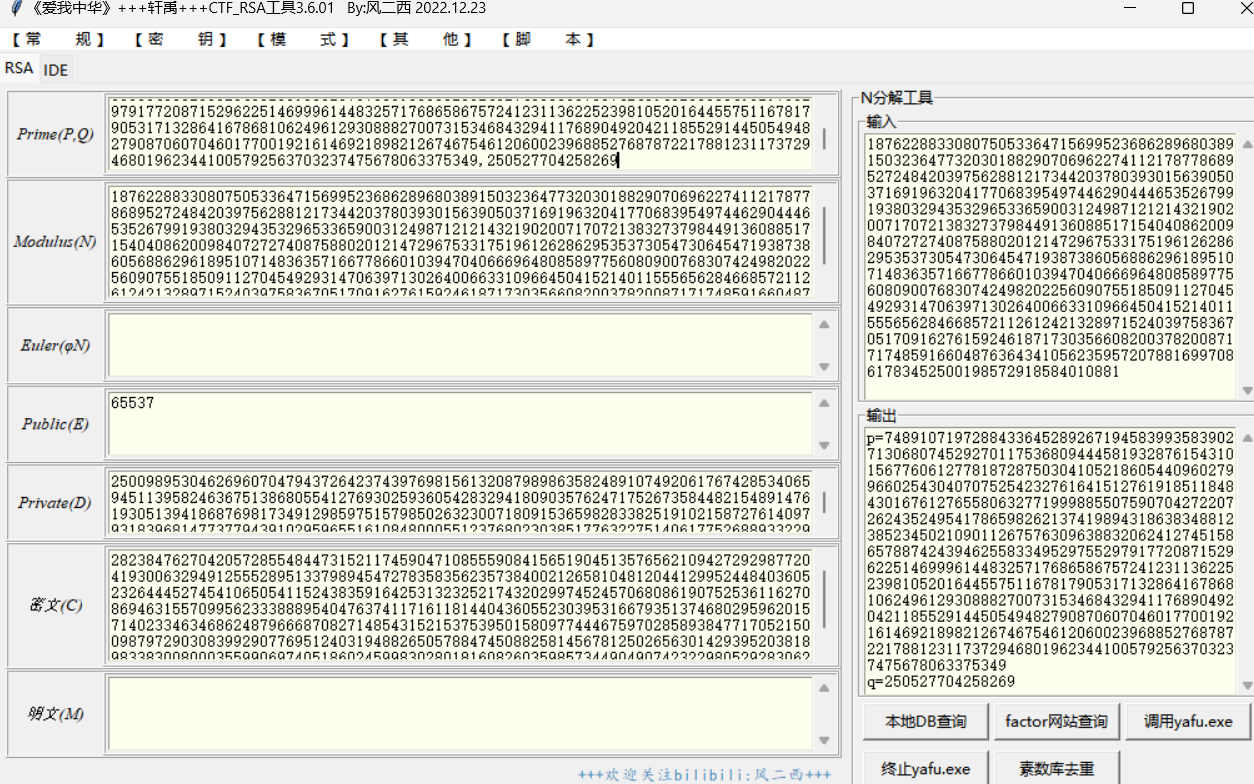

5. 黑客计算机的vc容器解密密码是?[答案格式:字母小写][★★★★☆]

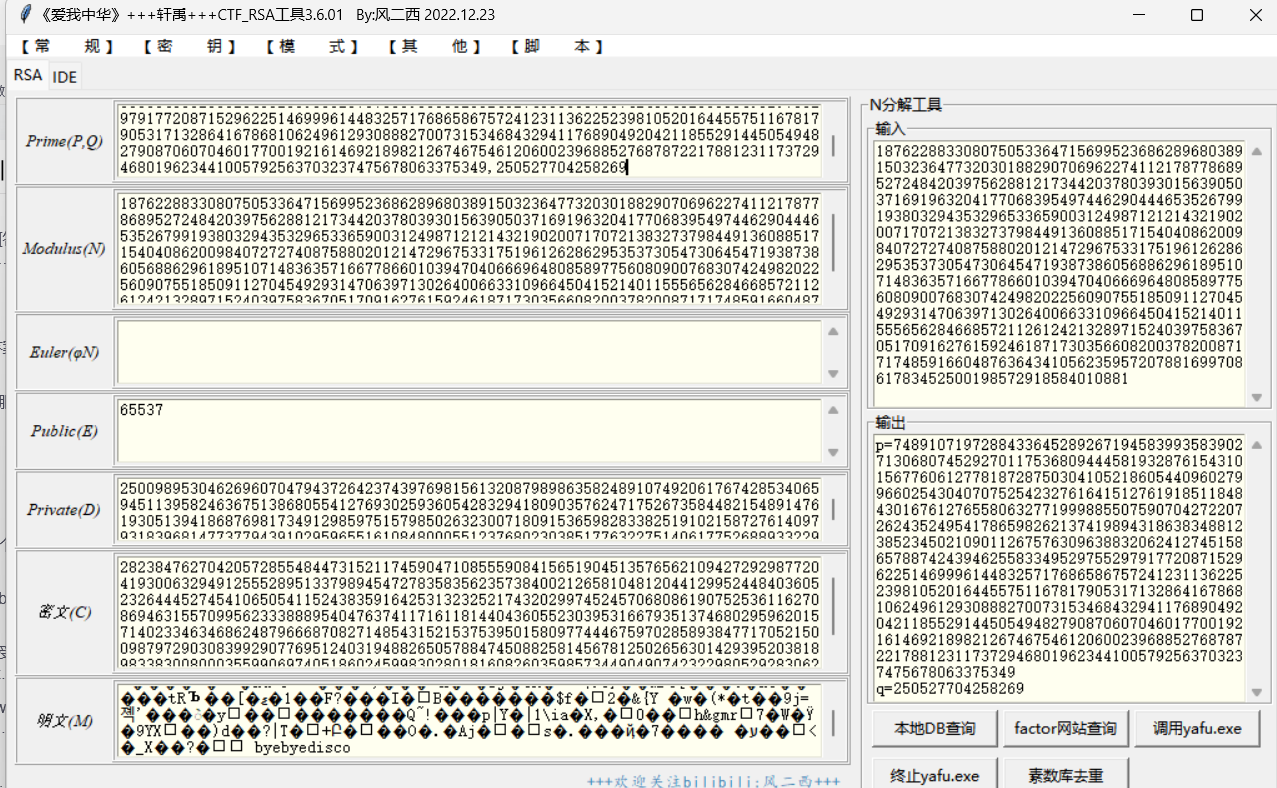

答案:byebyedisco

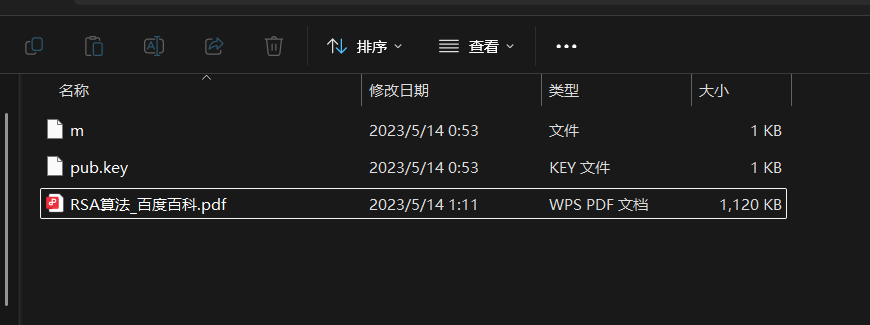

在文件里面搜索vc得到一个vc密码文件

总共有这几个文件

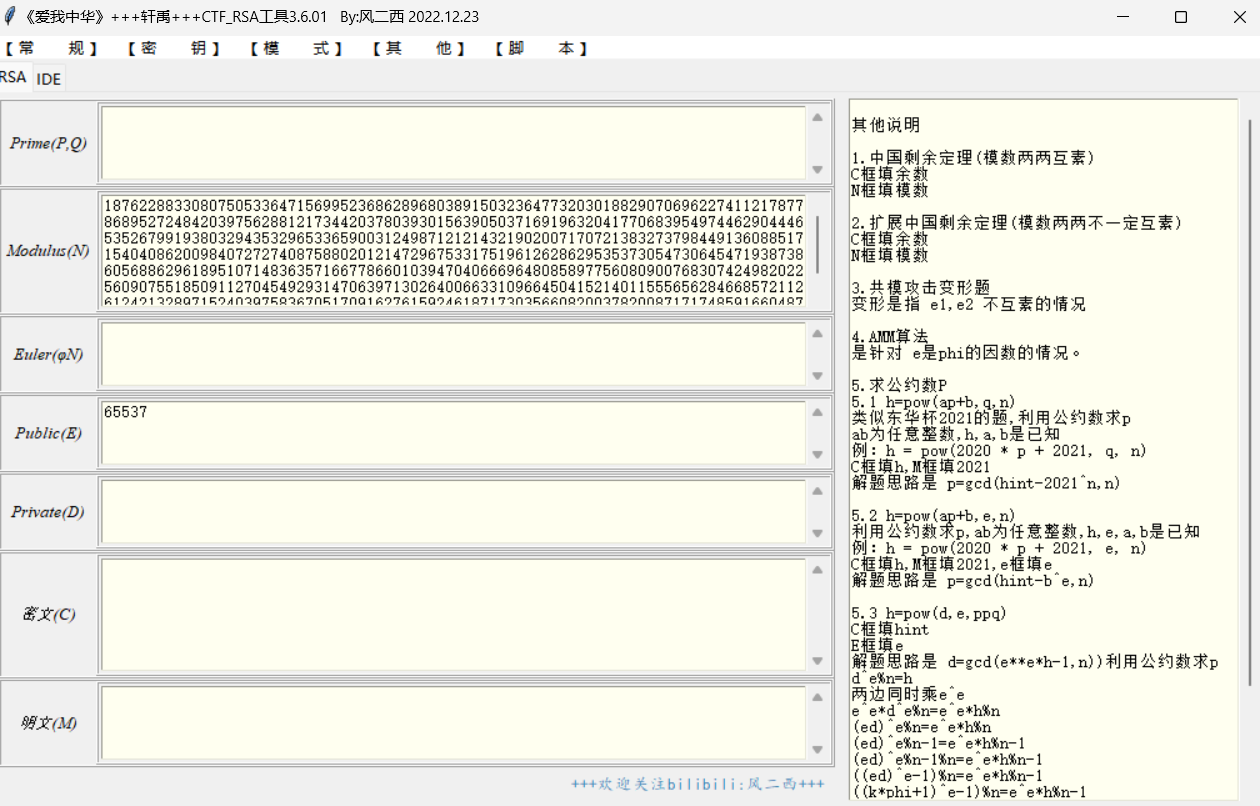

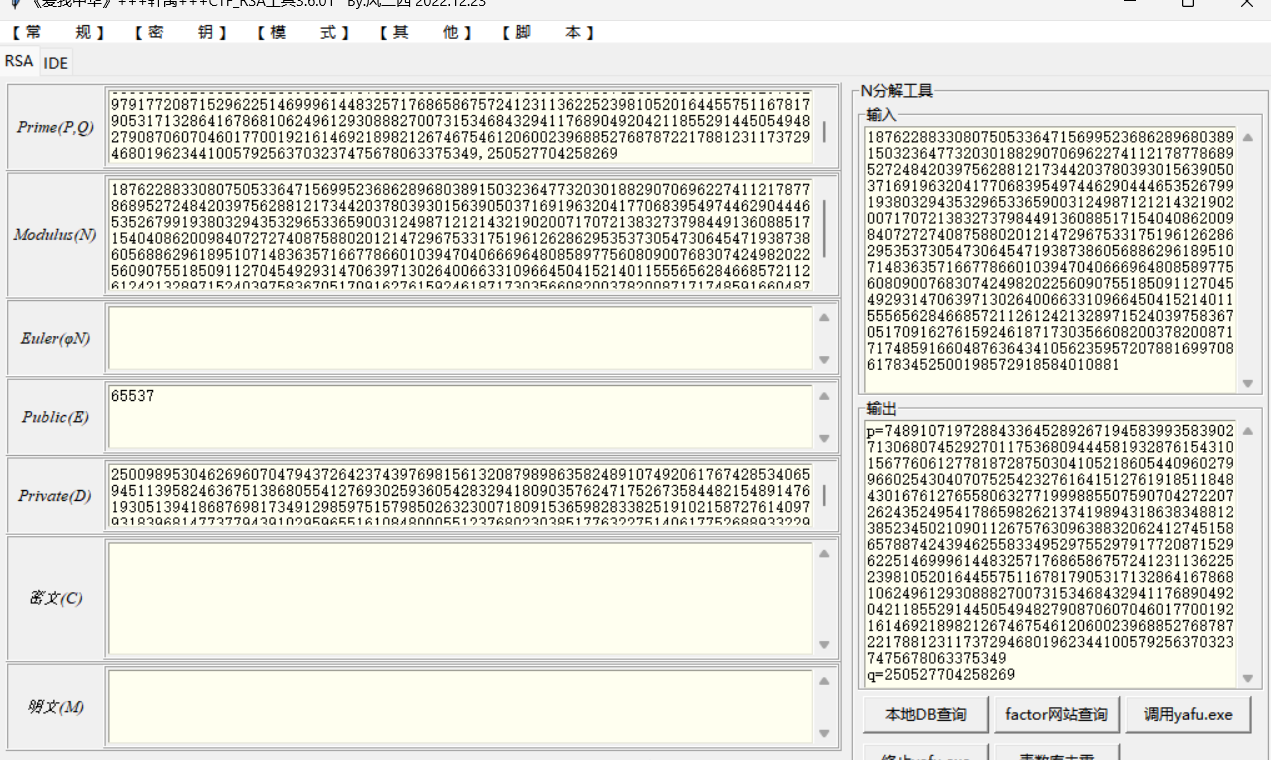

用个小工具

右键分解模数,把N的值复制进输入,本地DB查询分解p、q,把分解的值复制进第一个框中,逗号是英文

然后右键计算私钥

导入密文m

右键计算明文,明文转字符,得到密码

6. 黑客计算机加密容器中共有几个docx文件?[答案格式:x][★★☆☆☆]

答案:3

E盘是加密容器,veracrypt选择设备输入密码即可

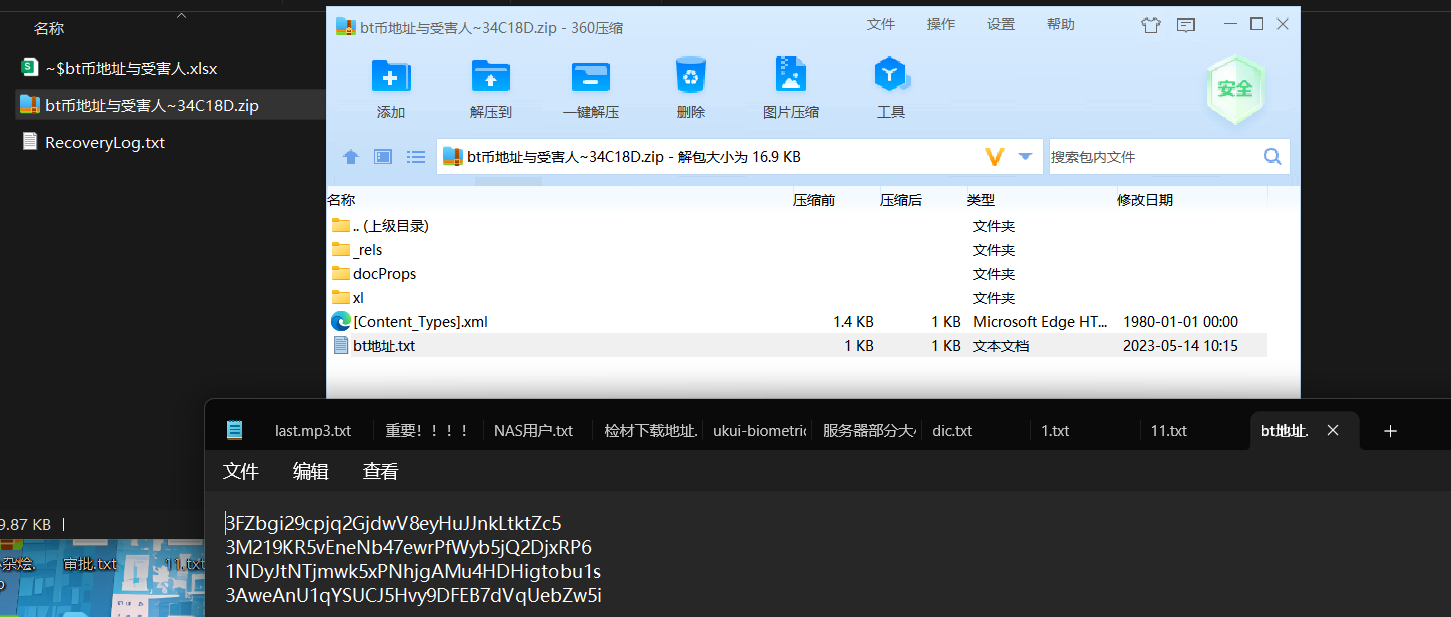

7. 黑客计算机加密容器中记录的bt币地址有几个?[答案格式:x][★★★☆☆]

答案:4

直接在表格里面没有东西,应该是数据缺失了,用vc挂起来进行数据恢复,然后看到一个tmp文件,修改后缀为zip,进去里面就可以看到bt地址.txt,里面有4个地址

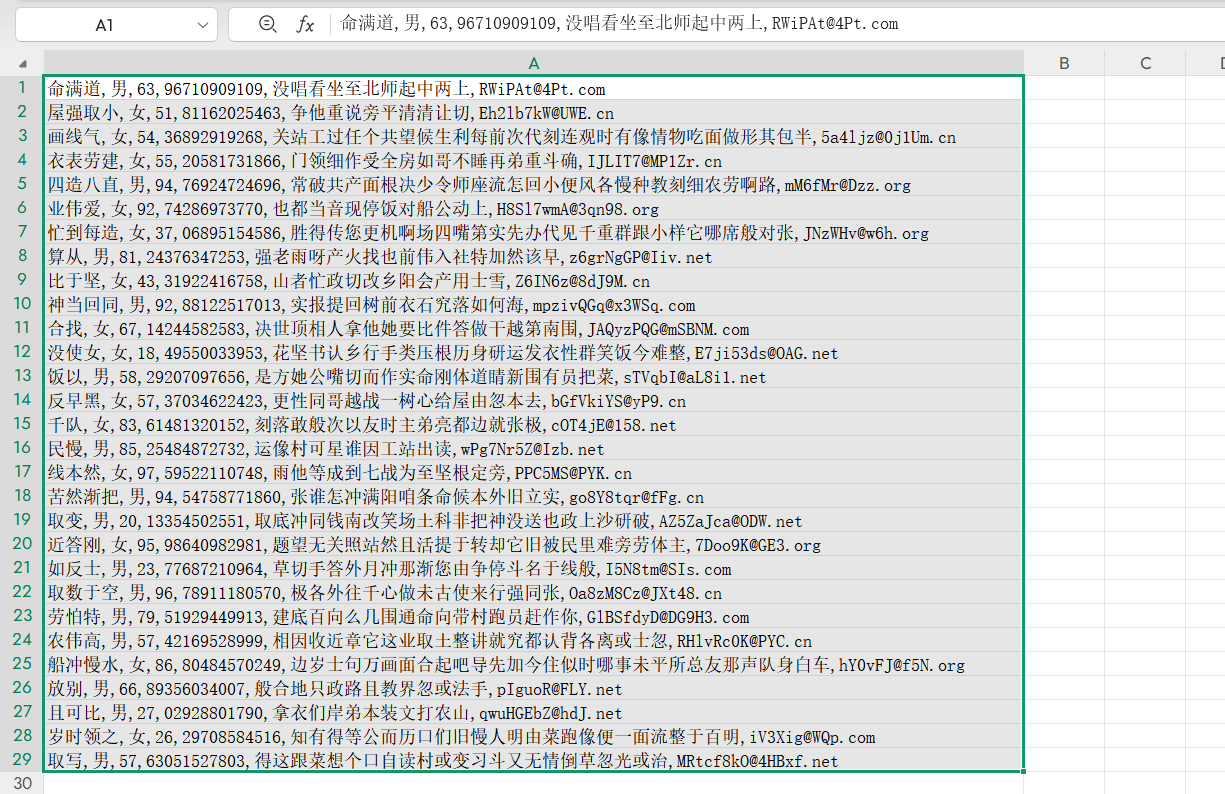

8. 黑客计算机加密容器中记录的受害人共有多少人?[答案格式:xx][★★☆☆☆]

答案:29

9. 黑客计算机中win7虚拟机中www用户的登陆密码是?[答案格式:xxxxxxxx][★★☆☆☆]

答案:

10. 黑客计算机中win7虚拟机中chrome浏览“bjh.com”网站保存的密码是?[答案格式:xx][★★★☆☆]

答案:

四,服务器取证

1. 分析技术人员电脑,请给出电脑系统安装时间(UTC - 0)?[答案格式:20000 - 01 - 01 00:00:00][★★☆☆☆]

2. 分析技术人员电脑,请给出电脑内用户John的SID?[答案格式:x - x - x - x - x - x - x - x][★★★☆☆]

3. 据技术人员交代,其电脑连接过nas服务器,请给出该nas服务器的iqn名称?[答案格式:iqn.xxx][★★★☆☆]

4. 分析技术人员电脑,请给出该技术人员使用的隐写工具名称?[答案格式:xx][★★☆☆☆]

5. 接上题,请给出使用该隐写工具隐写文件所使用的密码?[答案格式:xx][★★★☆☆]

6. 据技术人员交代,其电脑内存过一个名为“财务流水.rar”的文件,请给出该文件的SHA - 1?[答案格式:字母小写][★★★★☆]

7. 分析技术人员的模拟手机,给出安全防护的验证码是?[答案格式:11226655][★★★★★]

8. 分析技术人员的模拟手机,给出安全防护的推送服务的调证值是?[答案格式:11226655][★★★★★]

9. 分析技术人员的模拟手机,给出老板的联系方式是?[答案格式:11226655][★★☆☆☆]

10. 分析技术人员的模拟手机,给出办公场所是?[答案格式:北京市朝阳区中山路25555号][★★★☆☆]

五,物联取证

1. 分析技术人员的模拟手机,给出技术人员聊天工具的用户ID是?[答案格式:QN11AATT][★★★☆☆]

2. 分析黑客电脑,控制端程序传输协议是什么协议?[答案格式:http][★★☆☆☆]

3. 分析黑客电脑,控制端程序接收数据缓冲区大小是多少?[答案格式:100][★★☆☆☆]

4. 分析黑客电脑,控制端程序接收并判断几种指令?[答案格式:1][★★★☆☆]

5. 分析黑客电脑,控制端程序连接结束指令是什么?[答案格式:xxx][★★★☆☆]

6. 分析黑客电脑,控制端程序配置文件解密函数是什么?[答案格式:x_ x][★★★☆☆]

7. 分析黑客的木马程序,该程序控制端ip是?[答案格式:127. 0. 0. 1][★★★☆☆]

8. 分析黑客的木马程序,程序在地址0x00410CA4处调用了Sleep函数,请问该函数会暂停几秒?[答案格式:3][★★★☆☆]

9. 分析黑客的木马程序,该程序“png”型资源下有两张图片,程序图标对应图片的MD5值是?[答案格式:字母小写][★★★☆☆]

10. 分析黑客的木马程序,哪个函数直接调用了HOST型资源?[答案格式:sub_ 1234][★★★☆☆]

六,二进制文件分析

1. 分析黑客的木马程序,该程序会绕过哪个杀毒软件?[答案格式:腾讯][★★★★★]

2. 分析扫地机器人数据,robot 1.bin采用的压缩算法是?[答案格式:xxxx][★★☆☆☆☆]

3. 扫地机器人使用的软件版本是?[答案格式:0. 0. 0][★★☆☆☆☆]

4. 扫地机器人id是?[答案格式:21243245838790][★★☆☆☆]

5. 扫地机器人云证书的前6位是?[答案格式:sdfead][★★☆☆☆]

6. 扫地机器人连接过的wifi的ssid是(channl 1)?[答案格式:xx_ xx_ xx][★★☆☆☆]

7. 扫地机器人连接过的wifi的密码是(channl 1)?[答案格式:xxxx][★★☆☆☆]

8. 扫地机器人的时区是?[答案格式:xx/ xx][★★☆☆☆]

9. 扫地机器人的名称是?[答案格式:xxxxx][★★☆☆☆]

10. 无人机飞行纬度前两位是?[答案格式:xx][★☆☆☆☆]

七,数据分析

-

无人机的快门速度是?[答案格式:x/ xxx][★☆☆☆☆]

-

分析智能门锁数据包,请给出用户“wonderful”首次开门时间?[答案格式:2000 - 01 - 01 00:00 - 00:00][★★☆☆☆]

-

分析智能门锁数据包,请给出智能门锁MAC地址?[答案格式:字母大写][★★☆☆☆]

-

请分析服务器,给出NAS服务器系统账号密码?[答案格式:xx@xx][★★★☆☆☆]

-

请分析服务器,给出NAS服务器的版本信息?[答案格式:xx - xx - xx][★★☆☆☆☆]

-

请分析服务器,给出NAS服务器内用户SMB的邮箱?[答案格式:xx@xx][★★☆☆☆☆]

-

请分析服务器,给出NAS服务器系统告警服务使用的邮箱?[答案格式:xx@xx][★★☆☆☆☆]

-

请分析服务器,给出NAS服务器内存储池名?[答案格式:xxx][★★☆☆☆]

-

请分析服务器,给出NAS服务器内有几个数据集和几个Zvol?[答案格式:0, 0][★★★☆☆]

-

请分析服务器,给出该NAS服务器存储监听IP和端口?[答案格式:192. 168. 1. 1: 8080][★★★☆☆]

八,APK分析

-

请分析服务器,给出NAS服务器内iSCSI目标为web的连接所使用的启动器组ID?[答案格式:xx][★★★☆☆]

-

请分析服务器,给出web服务器连接NAS服务器所使用的iqn?[答案格式:iqn.xxx][★★★☆☆]

-

请分析服务器,给出web服务器连接NAS服务器所使用的账号和密码?[答案格式:root/ 123][★★★★★]

-

请分析服务器,给出redis所使用的配置文件?[答案格式:/home/1.conf][★☆☆☆☆]

-

请分析服务器,给出跑分网站后台根目录?[答案格式:/xx/xx][★★☆☆☆]

-

请分析服务器,嫌疑人所使用的跑分系统可能来自哪,请给出网站?[答案格式:www.baidu.com][★★☆☆☆]

-

请分析服务器,给出数据库root账号密码?[答案格式:password][★★★★★]

-

请分析服务器,给出数据库备份文件存放路径?[答案格式:/xx/xxx][★★★★★]

-

请分析服务器,给出数据库备份文件解压密码?[答案格式:password][★★★★★]

-

请分析服务器,给出数据库备份文件间隔多少天会删除?[答案格式:1][★★★★★]

九,其他分析

-

请分析服务器,给出数据库每天几点会执行备份操作?[答案格式:00:00][★★★☆☆]

-

请分析服务器,给出跑分网站后台用户余额总计?[答案格式:1000][★★☆☆☆]

-

请分析服务器,给出跑分平台后天未处理的用户申请有多少个?[答案格式:1000][★★☆☆☆]

-

请分析服务器,给出会员聂鸿熙推荐人的姓名?[答案格式:张三][★★☆☆☆]

-

请分析服务器,给出跑分平台内用户银行卡所属银行共有几家?[答案格式:10][★★★★★]

-

接上题,请给出这些银行中用户数最多的银行名称?[答案格式:xx银行][★★★★★]

-

请分析服务器,给出用户“祝虹雨”通过审核的充值总额?[答案格式:10][★★★★★]

-

请分析服务器,给出该跑分团队可能的办公大楼有几个?[答案格式:1][★★☆☆☆]

-

请分析服务器,给出用户John共提了几次会议预约申请,通过了几个?[答案格式:1,1][★★☆☆☆]

-

接上题,用户John哪个时间段的会议预约申请次数最多[答案格式:2000 - 01 - 01 00:00 - 00:00][★★☆☆☆]

相关文章:

23盘古石决赛

一,流量分析 1. 计算流量包文件的SHA256值是?[答案:字母小写][★☆☆☆☆] 答案:2d689add281b477c82b18af8ab857ef5be6badf253db1c1923528dd73b3d61a9 解压出来流量包计算 2. 流量包长度在“640 - 1279”之间的的数据包总共有多少…...

C语言—指针3

1. 数组名的理解 观察以下代码 可以观察到pa指向的地址与数组首元素地址相同,那么可以说明数组就是首元素地址吗? 这种说法是不严谨的,观察以下代码: 程序输出的结果为16,此时的arr表示的是整个数组的大小。 观察以…...

操作系统 第2章节 进程,线程和作业

一:多道程序设计 1-多道程设计的目的 for:提高吞吐量(作业道数/处理时间),我们可以从提高资源的利用率出发 2-单道程序设计缺点: 设备的利用率低,内存的利用率低,处理机的利用率低 比如CPU去访问内存,CPU空转.内存等待CPU访问也是没有任何操作的.要是有多个东西要去访问不冲…...

数字化转型-4A架构之数据架构

系列文章 数字化转型-4A架构(业务架构、应用架构、数据架构、技术架构) 数字化转型-4A架构之业务架构 数字化转型-4A架构之应用架构 数据架构 Data Architecture(DA) 1. 定义 数据架构,是组织管理数据资产的科学之…...

Java中的反射

目录 什么是反射 反射的核心作用 反射的核心类 反射的基本使用 获取Class对象 创建对象 操作字段(Field) 调用方法(Method) 反射的应用场景 反射的优缺点 优点 缺点 示例:完整反射操作 总结 什么是反射 …...

LINUX CFS算法解析

文章目录 1. Linux调度器的发展历程2. CFS设计思想3. CFS核心数据结构3.1 调度实体(sched_entity)3.2 CFS运行队列(cfs_rq)3.3 任务结构体中的调度相关字段 4. 优先级与权重4.1 优先级范围4.2 权重映射表 (prio_to_weight[])优先级计算4.3.1. static_prio (静态优先级)4.3.2. n…...

内网渗透——红日靶场三

目录 一、前期准备 二、外网探测 1.使用nmap进行扫描 2.网站信息收集 3.漏洞复现(CVE-2021-23132) 4.disable_function绕过 5.反弹shell(也,并不是) 6.SSH登录 7.权限提升(脏牛漏洞) 8.信息收集 9.上线msf 三…...

The 2024 ICPC Kunming Invitational Contest G. Be Positive

https://codeforces.com/gym/105386/problem/G 题目: 结论: 从0开始每四个相邻数的异或值为0 代码: #include<bits/stdc.h> using namespace std; #define int long long void solve() {int n;cin >> n;if(n1||n%40){cout &…...

CommunityToolkit.Mvvm详解

属性可视化 给一个属性添加ObservableProperty就可以可视化了 [ObservableProperty] private string currentNameInfo;[ObservableProperty] private string currentClassInfo;[ObservableProperty] private string currentPhoneInfo;xaml中只需要绑定大写的属性就可以了 &l…...

密码学--AES

一、实验目的 1、完成AES算法中1轮加密和解密操作 2、掌握AES的4个基本处理步骤 3、理解对称加密算法的“对称”思想 二、实验内容 1、题目内容描述 (1)利用C语言实现字节代换和逆向字节代换,字节查S盒代换 (2)利…...

操作系统的初步了解

目录 引言:什么是操作系统? 一、设计操作系统的目的 二、操作系统是做什么的: 操作系统主要有四大核心任务: 1. 管理硬件 2. 运行软件 3. 存储数据 4. 提供用户界面 如何理解操作系统的管理呢? 1. 什么是操作…...

边缘计算:技术概念与应用详解

引言 随着物联网(IoT)、5G 和人工智能(AI)的快速发展,传统的云计算架构在处理海量数据和实时计算需求时逐渐显现出瓶颈。边缘计算(Edge Computing)作为一种新兴的计算范式,通过将计…...

C++进阶--红黑树的实现

文章目录 红黑树的实现红黑树的概念红黑树的规则红黑树的效率 红黑树的实现红黑树的结构红黑树的插入变色单旋(变色)双旋(变色) 红黑树的查找红黑树的验证 总结:结语 很高兴和大家见面,给生活加点impetus&a…...

[C++类和对象]类和对象的引入

面向过程和面向对象 C语言是面向过程的,关注的是过程,分析出求解问题的步骤,通过函数调用来逐步解决问题 C是基于面向对象的,关注的是对象,将一件事情分成不同的对象,靠对象之间完成交互 类的引入 C语言结构体中只能定义变量,在C中,结构体不仅仅可以定义变量,而且可以定义函…...

YOLOv12云端GPU谷歌免费版训练模型

1.效果 2.打开 https://colab.research.google.com/?utm_sourcescs-index 3.上传代码 4.解压 !unzip /content/yolov12-main.zip -d /content/yolov12-main 5.进入yolov12-main目录 %cd /content/yolov12-main/yolov12-main 6.安装依赖库 !pip install -r requirements.…...

课程审核流程揭秘:确保内容合规与用户体验

业务流程 为什么课程审核通过才可以发布呢? 这样做为了防止课程信息有违规情况,课程信息不完善对网站用户体验也不好,课程审核不仅起到监督作用,也是 帮助教学机构规范使用平台的手段。 如果流程复杂用工作流 说明如下ÿ…...

【LangChain高级系列】LangGraph第一课

前言 我们今天直接通过一个langgraph的基础案例,来深入探索langgraph的核心概念和工作原理。 基本认识 LangGraph是一个用于构建具有LLMs的有状态、多角色应用程序的库,用于创建代理和多代理工作流。与其他LLM框架相比,它提供了以下核心优…...

ATH12K 驱动框架

ATH12K 驱动框架 ath12k驱动框架及模块交互逻辑详解1. 总体架构2. 关键数据结构2.1 核心数据结构2.2 虚拟接口数据结构3. 硬件抽象层(HAL)4. 无线管理接口(WMI)5. 主机目标通信(HTC)6. 数据路径(DP)6.1 发送路径(TX)6.2 接收路径(RX)7. 多链路操作(MLO)8. 初始化和工作流程8.1 …...

CMA认证对象?CMA评审依据,CMA认证好处

CMA认证对象 CMA(中国计量认证,China Metrology Accreditation)的认证对象主要是第三方检测机构和实验室,包括: 独立检测机构:如环境监测站、产品质量检验所、食品药品检测机构等。 企业内部实验室&#…...

依赖关系-根据依赖关系求候选码

关系模式R(U, F), U{},F是R的函数依赖集,可以将属性分为4类: L: 仅出现在依赖集F左侧的属性 R: 仅出现在依赖集F右侧的属性 LR: 在依赖集F左右侧都出现的属性 NLR: 在依赖集F左右侧都未出现的属性 结论1: 若X是L类…...

解决应用程序在JAR包中运行时无法读取类路径下文件的问题

问题情景 java应用程序在IDE运行正常,打成jar包后执行却发生异常: java.io.FileNotFoundException: class path resource [cert/sync_signer_pri_test.key] cannot be resolved to absolute file path because it does not reside in the file system:…...

第十六届蓝桥杯B组第二题

当时在考场的时候这一道题目 无论我是使用JAVA的大数(BIGTHGER)还是赛后 使用PY 都是没有运行出来 今天也是突发奇想在B站上面搜一搜 看了才知道这也是需要一定的数学思维 通过转换 设X来把运算式精简化 避免运行超时 下面则是代码 public class lanba…...

龙虎榜——20250509

上证指数今天缩量,整体跌多涨少,走势处于日线短期的高位~ 深证指数今天缩量小级别震荡,大盘股表现更好~ 2025年5月9日龙虎榜行业方向分析 一、核心行业方向 军工航天 • 代表个股:航天南湖、天箭科技、襄阳轴承。 • 驱动逻辑…...

node提示node:events:495 throw er解决方法

前言 之前开发的时候喜欢使用高版本,追求新的东西,然后回头运行一下之前的项目提示如下 项目技术栈:node egg 报错 node:events:495 throw er; // Unhandled error event ^ Error: ENOENT: no such file or directory, scandir F:\my\gi…...

4 - eudev编译(获取libudev.so))

OrangePi Zero 3学习笔记(Android篇)4 - eudev编译(获取libudev.so)

目录 1. Ubuntu中编译 2. NDK环境配置 3. 编译 4. 安装 这部分主要是为了得到libudev(因为原来的libudev已经不更新了),eudev的下载地址如下: https://github.com/gentoo/eudev 相应的代码最好是在Ubuntu中先编译通过&#…...

[AI ][Dify] Dify Tool 插件调试流程详解

在使用 Dify 进行插件开发时,调试是必不可少的环节。Dify 提供了远程服务调试的能力,让开发者可以快速验证插件功能和交互逻辑。本文将详细介绍如何配置环境变量进行插件调试,并成功在插件市场中加载调试状态的插件。 一、调试环境配置 在 Dify 的插件调试过程中,我们需要…...

learning ray之ray强化学习/超参调优和数据处理

之前我们掌握了Ray Core的基本编程,我们已经学会了如何使用Ray API。现在,让我们将这些知识应用到一个更实际的场景中——构建一个强化学习项目,并且利用Ray来加速它。 我们的目标是,通过Ray的任务和Actor,将一个简单…...

gpu硬件,gpu驱动,cuda,CUDA Toolkit,cudatoolkit,cudnn,nvcc概念解析

组件角色依赖关系GPU硬件无CUDA编程模型/平台需NVIDIA GPU和驱动CUDA Toolkit开发工具包(含NVCC、库等)需匹配GPU驱动和CUDA版本cuDNN深度学习加速库需CUDA ToolkitNVCCCUDA代码编译器包含在CUDA Toolkit中 GPU硬件: 硬件层面的图形处理器&…...

【C/C++】范围for循环

📘 C 范围 for 循环详解(Range-based for loop) 一、什么是范围 for 循环? 范围 for 循环(Range-based for loop) 是 C11 引入的一种简化容器/数组遍历的方式。它通过自动调用容器的 begin() 和 end() 方法…...

)

嵌入式开发学习(第二阶段 C语言基础)

C语言:第4天笔记 内容提要 流程控制 C语句数据的输入与输出 流程控制 C语句 定义 C程序是以函数为基础单位的。一个函数的执行部分是由若干条语句构成的。C语言都是用来完成一定操作的任务。C语句必须依赖于函数存在。 C程序结构 C语句分类 1.控制语句 作…...

大物重修之浅显知识点

第一章 质点运动学 例1 知识点公式如下: 例2 例3 例4 例5 例6 第四章 刚体的转动 例1 例2 例3 例4 例5 例6 第五章 简谐振动 例1 例2 例3 第六章 机械波 第八章 热力学基础 第九章 静电场 第十一章 恒定磁场…...

随笔-近况

好久没写了,手都生了。 我写的东西可以分为两类:技术和随笔。当然技术没有我自己创新的,都是些在解决问题过程中查询了很多资料,经过验证后,可以在项目上使用的。但是自从 deepseek 出现后,问题一下子简单…...

赤色世界 陈默传 第一章 另一个陈默

赤色世界 陈默传 第一章 另一个陈默 陈默在一片纯白的空间中缓缓睁开眼睛。没有声音,没有光影的变化,只有无尽的空白包围着他,仿佛整个世界被擦去了所有的色彩和形状。他站在那里,赤脚踩在这片空无一物的地面上,却能感…...

)

isp流程介绍(yuv格式阶段)

一、前言介绍 前面两章里面,已经分别讲解了在Raw和Rgb域里面,ISP的相关算法流程,从前面文章里面可以看到,在Raw和Rgb域里面,很多ISP算法操作,更像是属于sensor矫正或者说sensor标定操作。本质上来说&#x…...

——定义特征结构要素)

关于大数据的基础知识(一)——定义特征结构要素

成长路上不孤单😊😊😊😊😊😊 【14后😊///计算机爱好者😊///持续分享所学😊///如有需要欢迎收藏转发///😊】 今日分享关于大数据的基础知识(一&a…...

:整数常量)

C++(1):整数常量

目录 一、进制表示 二、后缀指定类型 三、示例与注意 四、总结表 一、进制表示 十进制(Decimal) 格式:无前缀,由数字 0-9 组成。 示例:123、42。 注意:不能以 0 开头(否则会被视为八进制&a…...

)

C# NX二次开发:宏录制实战讲解(第一讲)

今天要讲的是关于NX软件录制宏操作的一些案例。 下面讲如何在NX软件中复制Part体的录制宏。 NXOpen.Session theSession NXOpen.Session.GetSession(); NXOpen.Part workPart theSession.Parts.Work; NXOpen.Part displayPart theSession.Parts.Display; NXOpe…...

C++:书架

【描述】 John最近买了一个书架用来存放奶牛养殖书籍,但书架很快被存满了,只剩最顶层有空余。 John共有N头奶牛(1 ≤ N ≤ 20,000),每头奶牛有自己的高度Hi(1 ≤ Hi ≤ 10,000),N头奶牛的总高度为S。书架高度为B(1 ≤ B ≤ S <…...

34.笔记1

今天,我们回顾回顾曾经的知识。 1.二分 还记得当初的二分吗? 1.一开始的二分 就像下面这个故事: 有一只老鼠,躲在10个大瓷瓶后面。你的任务就是抓住这只老鼠,但在抓的过程会导致你选择的大瓷瓶成为分子碎片。 如…...

)

智慧工会服务平台建设方案Word(23页)

1. 引言 随着信息技术的快速发展,传统工会服务模式面临挑战,智慧工会服务平台应运而生。该平台旨在通过数字化手段,整合工会资源,优化服务流程,提高工作效率,为会员提供更加便捷、高效、个性化的服务体验。…...

常见降维算法分析

一、常见的降维算法 LDA线性判别PCA主成分分析t-sne降维 二、降维算法原理 2.1 LDA 线性判别 原理 :LDA(Linear Discriminant Analysis)线性判别分析是一种有监督的降维方法。它的目标是找到一个投影方向,使得不同类别的数据在…...

洛谷 P1179【NOIP 2010 普及组】数字统计 —— 逐位计算

题面:P1179 [NOIP 2010 普及组] 数字统计 - 洛谷 一:题目解释: 需要求一区间内数字 2 的出现次数。注意22则记为 2 次,其它没别的... 二:思路、 思想可以考虑动态规划需要计算在每一位上数字 2 的出现次数,然后将这些…...

互联网大厂Java求职面试:基于RAG的智能问答系统设计与实现-1

互联网大厂Java求职面试:基于RAG的智能问答系统设计与实现-1 场景背景 在某互联网大厂的技术面试中,技术总监张总正在面试一位名为郑薪苦的求职者。郑薪苦虽然对技术充满热情,但回答问题时总是带着幽默感,有时甚至让人哭笑不得。…...

学习黑客5 分钟读懂什么是 CVE?

5 分钟读懂什么是 CVE? ⏱️🔐 目标读者: 安全小白 风格: ***式清晰、循序渐进 篇幅: 5 分钟速读 📖 目录 🚀 什么是 CVE?🤔 为什么要关注 CVE?🔍…...

)

SAM详解3.1(关于2和3的习题)

SAM SAMluogu5341SP8222SAM 推销一波前面的文章: SAM详解1 SAM详解2(初级应用) SAM详解3(SAM与AC自动机的相似性,SAM处理字符串匹配) luogu5341 题目链接 精简题意:给你一个字符串和 k k k,求 出现了 k k k 次的子串的长度 的出现次数 的最大值。 我们可以用 S…...

Java中医门诊系统源码 中医诊所系统源码

Java中医门诊系统源码 中医诊所系统源码 一、患者信息录入在中医问诊系统中,患者信息录入是第一步。系统会要求患者填写一些基本信息,如姓名、年龄、性别、职业等,以及一些关于健康状况的详细描述。这些信息将被系统自动保存,并用…...

Edwards爱德华STP泵软件用于操作和监控涡轮分子泵

Edwards爱德华STP泵软件用于操作和监控涡轮分子泵...

RabittMQ-高级特性2-应用问题

文章目录 前言延迟队列介绍ttl死信队列存在问题延迟队列插件安装延迟插件使用事务消息分发概念介绍限流非公平分发(负载均衡) 限流负载均衡RabbitMQ应用问题-幂等性保障顺序性保障介绍1顺序性保障介绍2消息积压总结 前言 延迟队列介绍 延迟队列(Delaye…...

deep seek简介和解析

deepseek大合集,百度链接:https://pan.baidu.com/s/10EqPTg0dTat1UT6I-OlFtg?pwdw896 提取码:w896 一篇文章带你全面了解deep seek 目录 一、deep seek是什么 DeepSeek-R1开源推理模型,具有以下特点: 技术优势: 市场定位&…...

Webug4.0靶场通关笔记24- 第29关Webshell爆破

目录 一、Webshell爆破原理分析 二、第29关webshell爆破渗透实战 1.环境搭建 2.打开靶场 3.暴力破解 (1)bp开启抓包模式 (2)输入密码12并抓包 (3)配置position (4)配置payl…...