PFLM: Privacy-preserving federated learning with membership proof证明阅读

系列文章目录

提示:这里可以添加系列文章的所有文章的目录,目录需要自己手动添加

例如:第一章 Python 机器学习入门之pandas的使用

提示:写完文章后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

- 系列文章目录

- 前言

- 背景

- 系统模型

- 威胁模型

- 技术实现

- 密码学映射

- 框架

- 总结

前言

提示:这里可以添加本文要记录的大概内容:

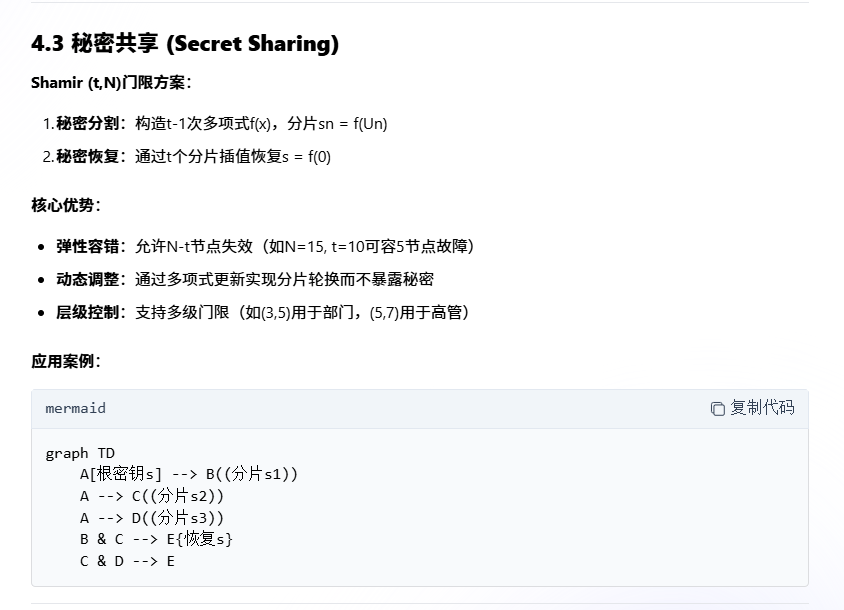

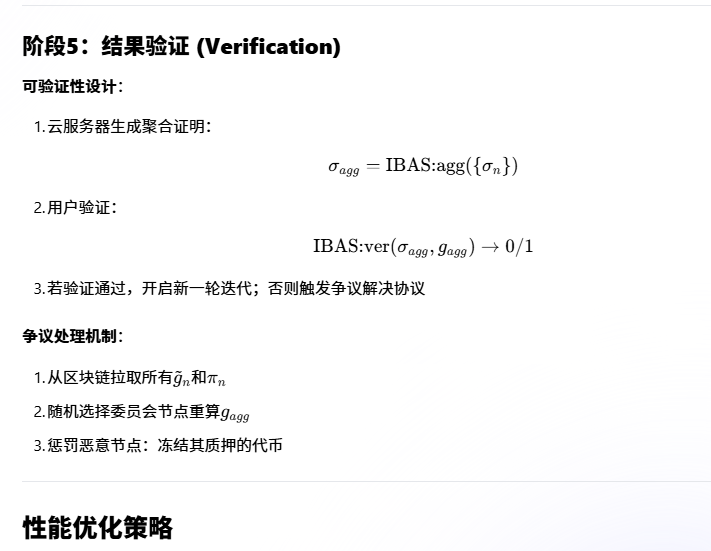

隐私保护联邦学习是一种分布式机器学习,多个合作者通过受保护的梯度来训练模型。为了实现对用户退出的鲁棒性,现有的实用隐私保护联邦学习方案都是基于(t,N)-门限秘密共享的。这种方案依赖于一个强假设来保证安全性:阈值t必须大于用户数的一半。这种假设是如此严格,以至于在某些情况下,这些方案可能并不合适。基于这个问题,我们首先引入了联邦学习的成员资格证明,它利用密码累加器通过累加用户ID来生成成员资格证明。这些证据在公共区块链上发布,供用户验证。结合成员资格证明,提出了一种隐私保护的联邦学习方案PFLM.PFLM在保证安全性的同时,释放了门限的假设。此外,我们设计了一种基于ElGamal加密变体的结果验证算法,用于验证云服务器聚合结果的正确性。验证算法作为一部分集成到PFLM中。在随机预言模型中的安全性分析表明,PFLM能有效地防止主动攻击者攻击隐私。实现了PFLM,实验证明了PFLM在计算和通信方面都具有很好的性能.

提示:以下是本篇文章正文内容,下面案例可供参考

背景

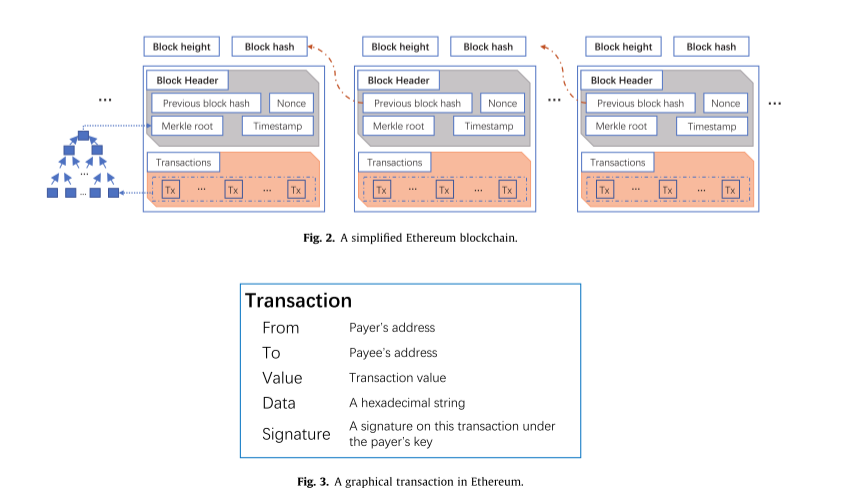

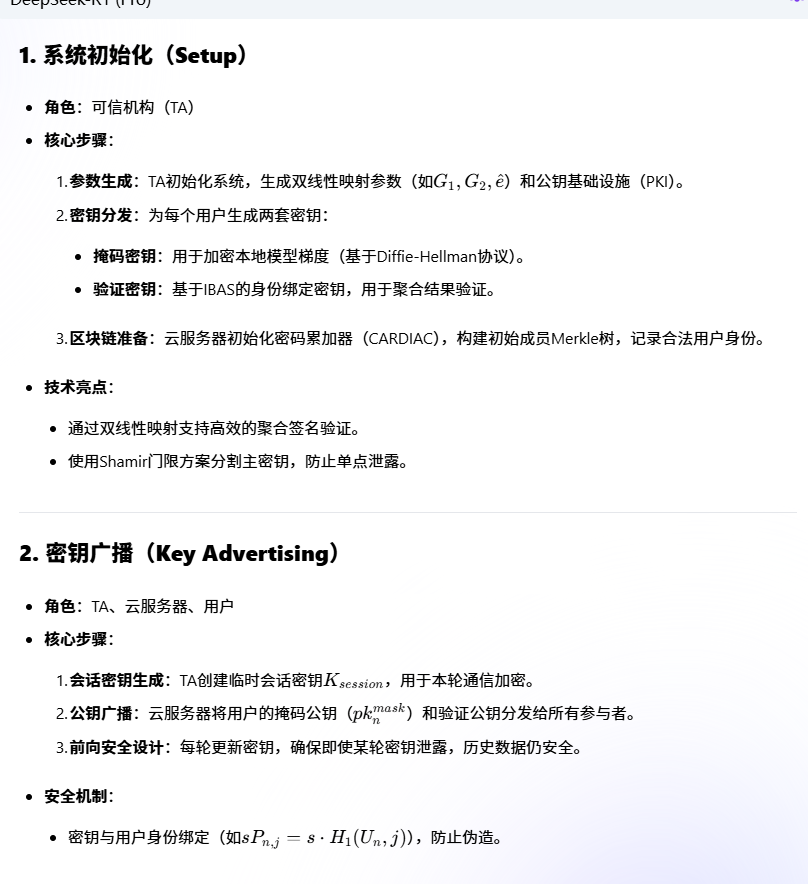

联邦学习作为一种分布式机器学习技术,允许多个协作者在不共享本地数据的前提下联合训练高精度模型[10,33]。其采用"中心化模型训练-去中心化数据管理"的范式,与云计算的数据管理模式高度契合[23,44]。典型部署场景中,云服务器通过聚合用户本地计算的梯度更新全局模型,用户则基于聚合结果优化本地模型[25,26]。这种云端联邦学习已成为工业界的基础架构,受到广泛关注。

然而现有方案面临严峻的隐私威胁。研究表明[27,28,31],恶意服务器可能从梯度中推断用户隐私信息——例如判断特定样本是否参与训练[28,31],极端情况下甚至能重构原始数据[27]。因此,未经保护的梯度直接传输存在重大风险[21]。

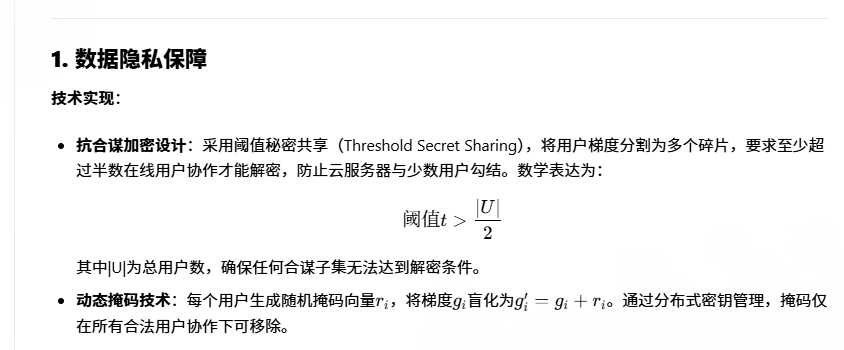

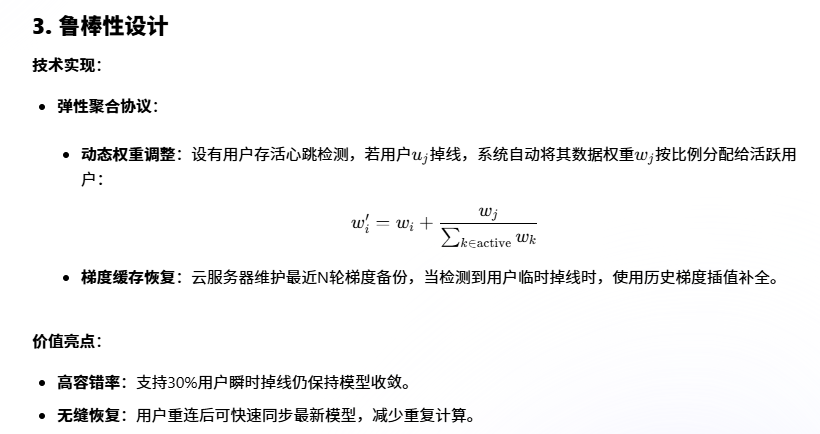

双重掩码技术[6,35]通过为每个用户配置成对掩码和自掩码,可在保护梯度隐私的同时保持模型可用性。但该方案要求用户全程在线,而实际场景中用户可能因设备限制或网络问题频繁掉线。为此,现有方案采用(t,N)阈值秘密共享[6,35]:用户将掩码生成密钥分片存储,当部分用户离线时,服务器只需联系≥t个在线用户即可恢复密钥。但这引入了新的安全隐患——若阈值t < ⌊n/2⌋-1(n为用户总数),恶意服务器可将用户划分为两个超阈值子集,通过伪造其他子集用户离线的假象,最终破解所有用户的掩码并恢复原始梯度,这种攻击称为欺骗攻击。现有方案为防御此类攻击,不得不设置t > ⌊n/2⌋+1且允许掉线用户≤⌈n/2⌉-1的严格阈值,这在用户高掉线率的现实场景中将导致聚合失败。

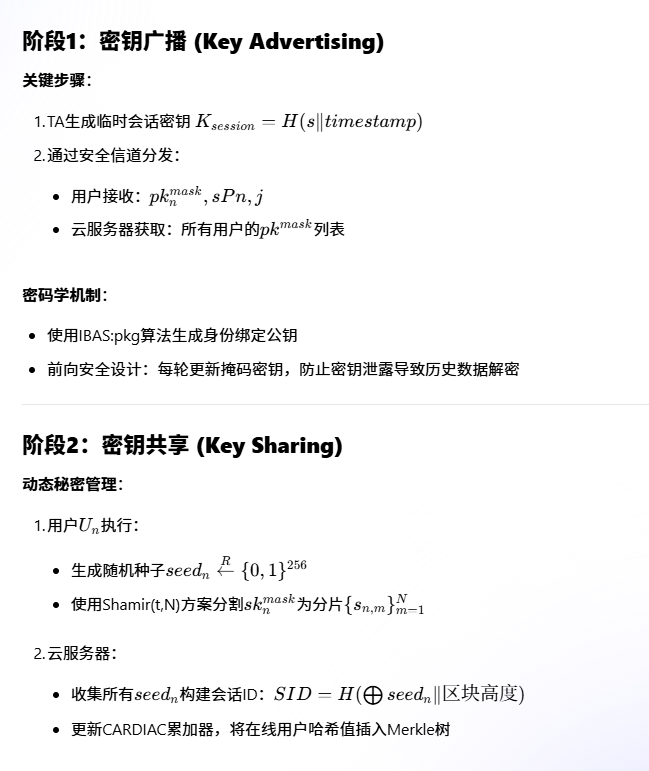

为解决这一矛盾,本文提出基于成员资格证明的隐私保护联邦学习方案PFLM。核心创新在于:

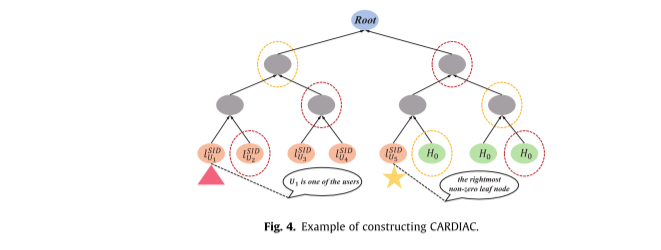

成员资格证明机制:采用密码学累加器[3]生成用户ID的成员证明,结合区块链[34,41]公开存储在线用户证明及数量。任何用户均可验证证明真实性,使服务器无法伪造用户在线状态。

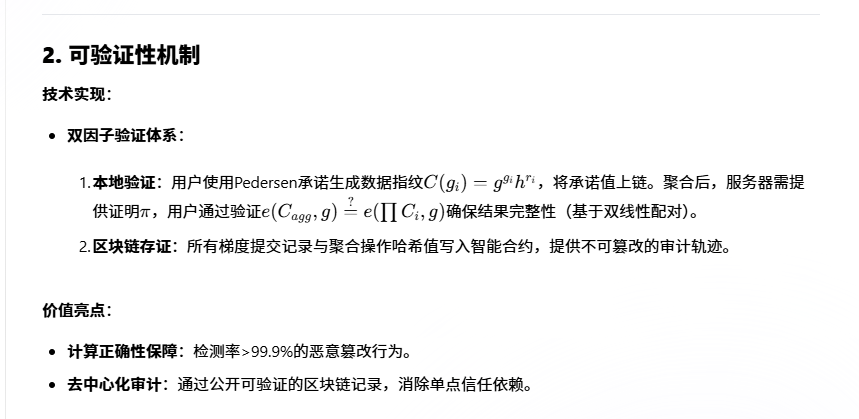

结果验证算法:设计基于ElGamal加密变体的验证协议,用户可验证服务器返回聚合结果的正确性,避免恶意服务器返回随机结果降低计算成本。相比依赖可信执行环境(TEE)[32],本方案避免了硬件成本与性能瓶颈。

安全性分析表明,PFLM在主动敌手模型下(即使服务器与多用户合谋)仍能保护用户输入隐私。实验评估证实了方案在计算开销与通信效率方面的实用性。

全文结构:第2章综述相关工作;第3章问题建模;第4章密码学基础;第5章方案概览;第6章PFLM详细设计;第7章安全性分析;第8章性能评估;第9章总结展望。

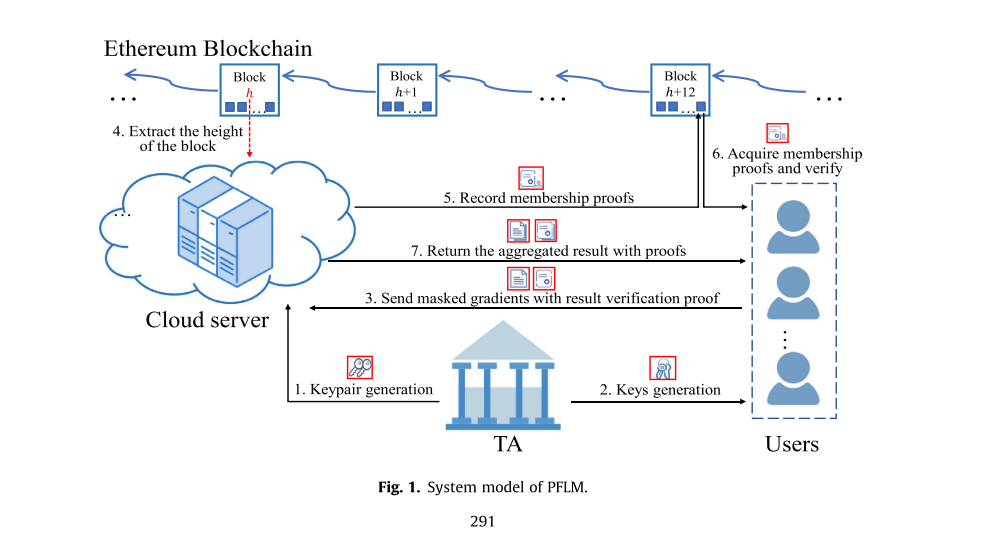

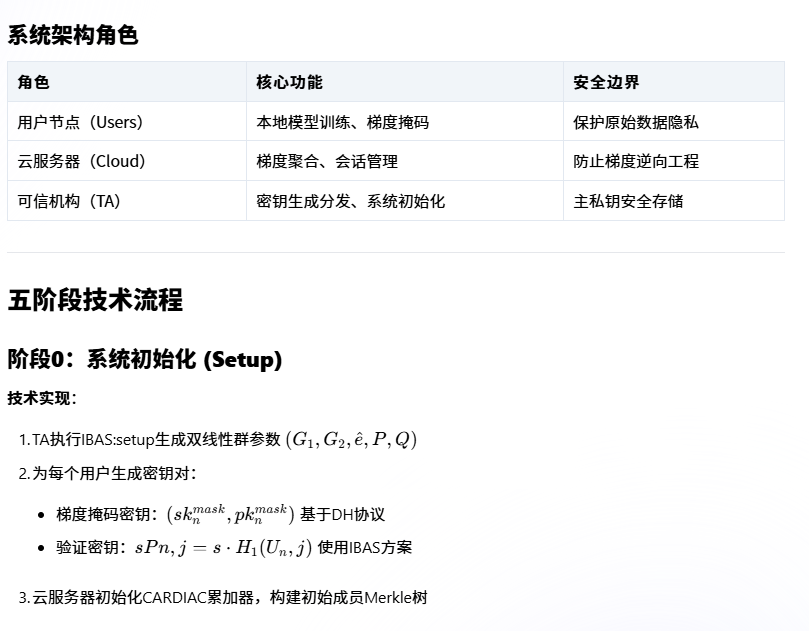

系统模型

三大核心实体:

用户节点

持有本地专属数据集

核心目标:训练高精度模型

关键操作:数据预处理→梯度生成→梯度掩码→提交验证证明

云服务平台

具备海量存储与超强算力

核心职能:

梯度聚合中枢

验证证明中继站

区块链存证管理(部署在以太坊等公链)

抗欺骗攻击防护

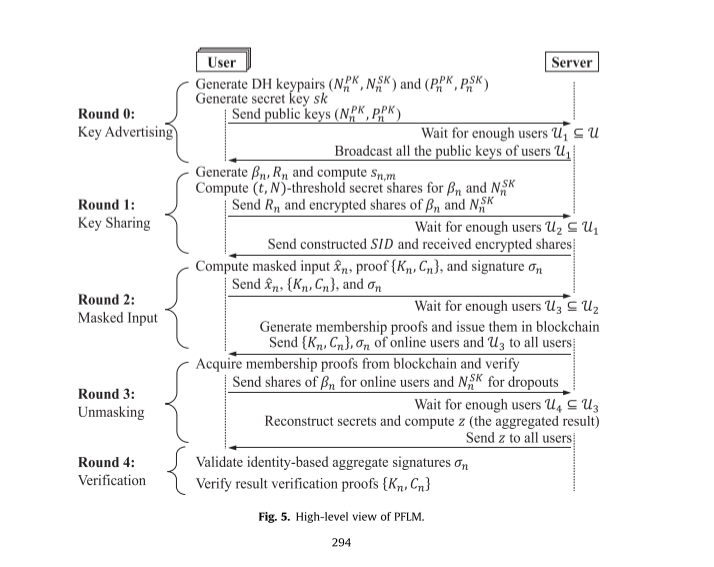

可信认证机构(TA)

系统初始化中枢

密钥分发中心(向用户和云服务端分发密钥)

工作流闭环

预处理阶段:

用户对本地数据加密处理,生成带掩码的梯度数据

同步生成结果验证证明(防篡改数字指纹)

安全传输阶段:

用户将加密梯度与验证证明打包上传至云端

区块链存证:

云服务生成成员资格证明,永久记录至区块链账本

聚合验证:

云端执行梯度聚合运算

同步中转验证证明至相关用户

结果核验:

用户基于接收信息校验聚合结果真实性

威胁模型

- 诚实但好奇模型(Honest-but-Curious)

参与方行为:严格遵循协议流程

攻击方式:

云服务器与用户可能私下合谋

通过合法数据推导隐私信息

类似"遵守规则但偷看账本"的会计师

2. 主动攻击者模型(Active Adversary)

增强攻击能力:

协议偏离(发送错误/随机数据)

选择性终止通信

数据投毒攻击

类似"既偷看又篡改账本"的恶意会计

模型关系:满足主动攻击安全 → 自动覆盖诚实模型安全

PFLM方案威胁设定

攻击者能力:

全员恶意假设:

云服务器和用户均可主动作恶

支持服务器伪造聚合结果

超强攻击场景:

服务器与用户合谋

秘密共享阈值突破(|U|/2)

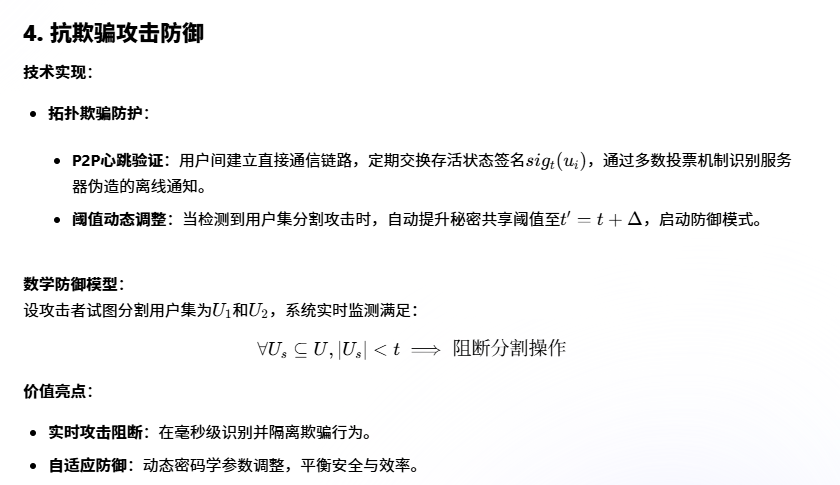

欺骗攻击原理:

用户集分割:

将用户群U拆分为U1和U2两个子集

每个子集用户数超过秘密共享阈值

信息欺骗:

对U1谎称U2离线

对U2谎称U1已退出

隐私破解:

分别重建两组用户的掩码密钥

解密所有梯度数据

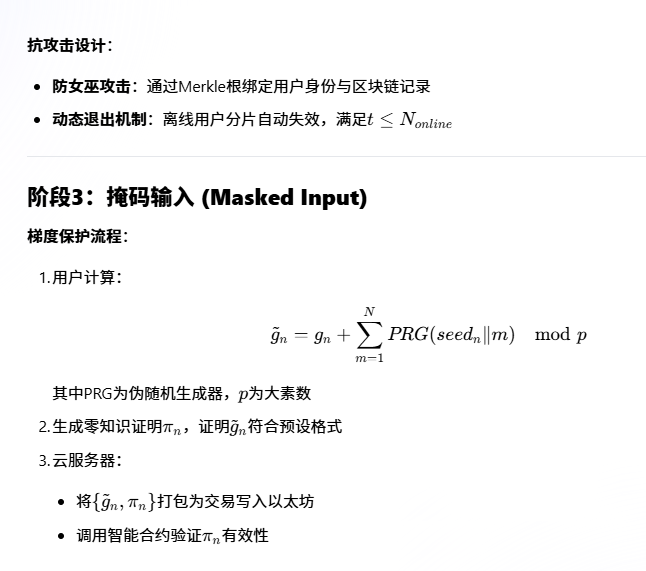

技术实现

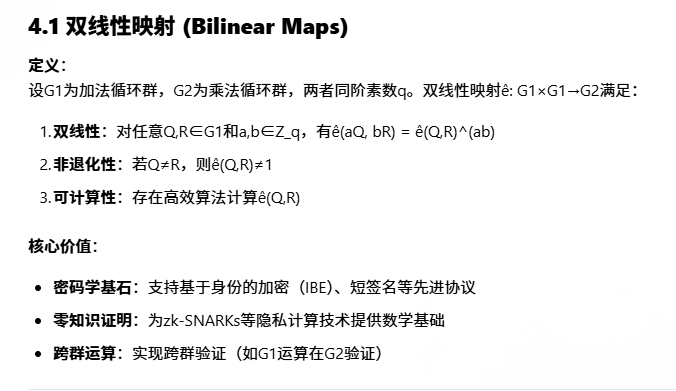

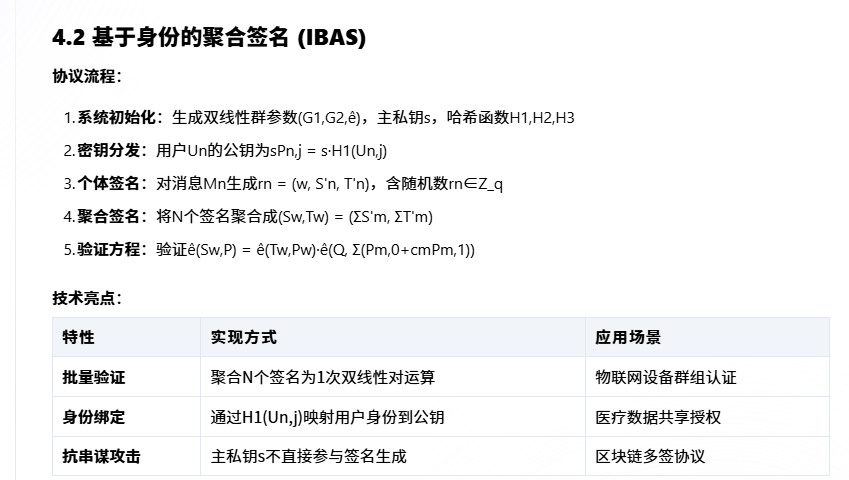

密码学映射

框架

总结

提示:这里对文章进行总结:

例如:以上就是今天要讲的内容,本文仅仅简单介绍了pandas的使用,而pandas提供了大量能使我们快速便捷地处理数据的函数和方法。

graph TB

A[Setup: TA初始化系统] --> B[Key Advertising: 分发密钥]

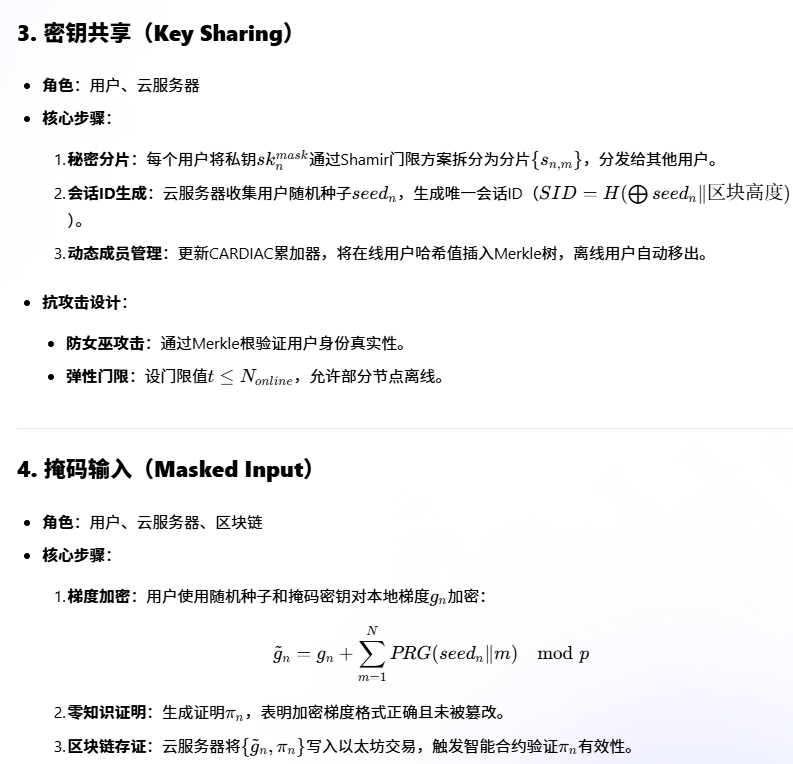

B --> C[Key Sharing: 分片密钥并生成会话ID]

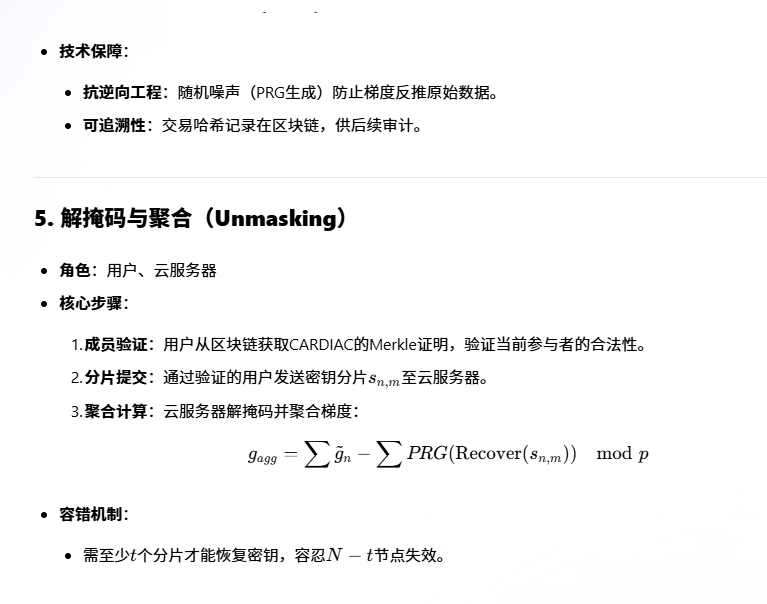

C --> D[Masked Input: 加密梯度并上链]

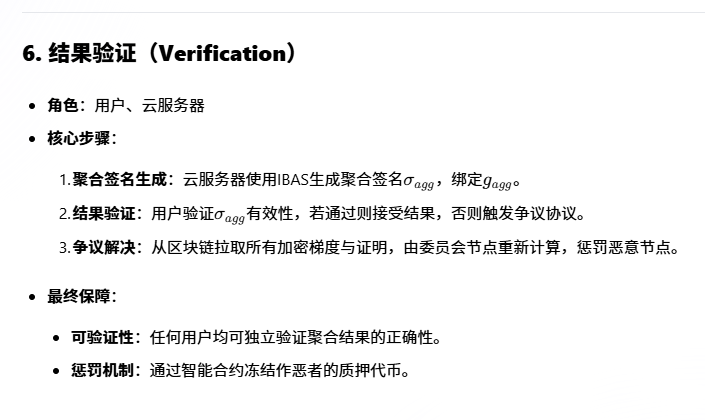

D --> E[Unmasking: 验证身份并聚合]

E --> F[Verification: 结果验证与争议处理]

F -->|通过| G[新一轮迭代]

F -->|失败| H[区块链仲裁]

隐私保护:梯度加密、秘密共享和零知识证明三重防护,确保数据不泄露。

完整性验证:区块链存证 + IBAS聚合签名,防止篡改和伪造结果。

动态扩展:CARDIAC累加器支持动态增减参与者,适应大规模联邦学习场景。

合规审计:所有操作链上可查,满足GDPR、HIPAA等数据监管要求。

该框架为医疗、金融等敏感领域的多方协作学习提供了标准化解决方案,平衡了隐私、安全与效率的需求。

相关文章:

PFLM: Privacy-preserving federated learning with membership proof证明阅读

系列文章目录 提示:这里可以添加系列文章的所有文章的目录,目录需要自己手动添加 例如:第一章 Python 机器学习入门之pandas的使用 提示:写完文章后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目…...

十倍开发效率 - IDEA插件之 Maven Helper

0X00 先看效果 第一个选项表示存在冲突的依赖,可以看到图片中 mysql 的连接依赖发生了冲突,在低版本的上面直接右键选择 Exclude,冲突的依赖就被解决掉了。 0X01 安装 在 Plugins 中直接搜索 Maven Helper,选择第一个进行安装&am…...

线程安全总结

1.线程安全 1.1什么是线程安全 线程安全问题指的是当多个线程同时访问和操作共享资源(如变量、数据结构等)时,由于缺乏有效的同步控制,导致程序出现不可预期的错误或数据不一致的现象。其核心在于并发操作破坏了程序的正确性。 …...

计算机视觉cv入门之答题卡自动批阅

前边我们已经讲解了使用cv2进行图像预处理与边缘检测等方面的知识,这里我们以答题卡自动批阅这一案例来实操一下。 大致思路 答题卡自动批阅的大致流程可以分为这五步:图像预处理-寻找考试信息区域与涂卡区域-考生信息区域OCR识别-涂卡区域填涂答案判断…...

)

10.QT-显示类控件|LCD Number|ProgressBar|Calendar Widget(C++)

LCD Number QLCDNumer 是⼀个专⻔⽤来显⽰数字的控件.类似于"⽼式计算器"的效果 属性说明intValueQLCDNumber 显⽰的数字值(int).valueQLCDNumber 显⽰的数字值(double).和intValue是联动的.例如给value设为1.5,intValue的值就是2.另外,设置value和intValue的⽅法名…...

深入探索 Unix 与 Linux:历史、内核及发行版

引言 在当今的计算世界中,Unix 和 Linux 操作系统的影响力无处不在。从驱动互联网的服务器到我们口袋里的智能手机,再到无数嵌入式设备,它们的身影随处可见 1。这两个操作系统家族共享着丰富的历史和相似的设计哲学,但又各自走过…...

HCIP第三次作业

一、实验要求 1,R5为ISP,其上只能配置IP地址;R4作为企业边界路由器, 出口公网地址需要通过PPP协议获取,并进行chap认证 2整个0SPF环境IP基于172.16.0.0/16划分; 3所有设备均可访问R5的环回; 4减少LSA的更新量,加快收敛…...

git,cgdb操作指南)

Linux 入门:基础开发工具(下)git,cgdb操作指南

目录 一.进度条 一).补充:回车与换行 二).行缓冲区 三).进度条代码 二.版本控制器Git 一).Git 安装与配置 二).创建仓库 三).开始操作 1.简单流程 2.配置公钥 1).身份…...

【上位机——MFC】消息映射机制

消息映射机制 Window消息分类消息映射机制的使用代码示例 MFC框架利用消息映射机制把消息、命令与它们的处理函数映射起来。具体实现方法是在每个能接收和处理消息的类中,定义一个消息和消息函数指针对照表,即消息映射表。 在不重写WindowProc虚函数的大…...

提交bug单时,应该说明哪些信息?

在提交 Bug 单时,为了让开发人员能够快速定位和解决问题,需要详细说明以下几方面信息: Bug 的基本信息 标题:简洁明了地概括 Bug 的主要问题,例如 “登录页面输入错误密码后提示信息不准确”。Bug 类型:明确…...

max31865典型电路

PT100读取有很多种方案,常用的惠斯通电桥,和专用IC max31865 。 电阻温度检测器(RTD)是一种阻值随温度变化的电阻。铂是最常见、精度最高的测温金属丝材料。铂RTD称为PT-RTD,镍、铜和其它金属亦可用来制造RTD。RTD具有较宽的测温范围&#x…...

【网工第6版】第4章 无线通信网

目录 ■ 移动通信与4G 5G技术 ▲ 移动通信发展 ▲ 移动通信制式 ▲ 移动通信技术标准 ▲ 4G标准 ▲ 4G关键技术 ◎ OFDMA ◎ 4G关键技术-MIMO ◎ 4G关键技术-SDR ◎ 4G关键技术-VolP ▲ 5G应用场景 ▲ 5G两种组网模式 ▲ 5G关键技术 ■ CDMA计算 ■ WLAN通信技术…...

)

辅助函数构造题目(缓慢更新,遇到更道)

题1...

图论基础:图存+记忆化搜索

图的储存 储存图有很多种方式,在此介绍两种:邻接数组,邻接表 第一种虽然简单,但访问的时间和空间花销过大,因此第二种最为常见。 让我们分别看看它们是什么 在介绍之前,我们先解释一下此处说的“图”是什…...

使用docker任意系统编译opengauss

使用docker任意系统编译opengauss 本人使用开发机器为ubuntu系统,不在官方推荐的编译系统内。但是不想为了开发opengauss重装系统。所以采用docker进行编译。 代码拉取 本人是在/home/yuyang/Documents/opengauss目录下进行操作。 先获取源代码:git clone https:/…...

JavaScript 一维数组转二维数组

题目描述: <script>const num [1,2,3,4]const out (function(num,m,n){if(num.length ! m*n){return []}const newarr []for(let i 0;i<m;i){newarr.push(num.slice(i*n,(i1)*n))}return newarr})(num,2,2)console.log(out)</script>不使用Stri…...

常见的泛型数据结构类(3)SortedDictionary<TKey, TValue>与SortedList<TKey, TValue>)

C#进阶学习(八)常见的泛型数据结构类(3)SortedDictionary<TKey, TValue>与SortedList<TKey, TValue>

目录 关于默认的排序可以看这篇文章的第二点中关于排序的部分: 一、SortedDictionary 1. 核心特性 2. 常用方法和属性 二、SortedList 1. 核心特性 2. 常用方法和属性 三、关于TryGetValue(TKey key, out TValue value) 方法的详细说明 (一&…...

)

运维侠职场日记9:用DeepSeek三天通关详解自动化操作pdf批量提取PDF文字将PDF转Word文档(附上脚本代码)

一. 痛点 运维侠小白想将pdf文档转换成word文档,但是,wps等等这些软件的转换功能都是要付费,开通会员,这该怎么办?听说python也有这个功能于是迫不及待想学… 学会基础,学习的乐趣一点点积累 基础学习成本低,掌握所需的技能要求也少,学会一两行代码,看着输出,心理慢…...

热门算法面试题第19天|Leetcode39. 组合总和40.组合总和II131.分割回文串

39. 组合总和 力扣题目链接(opens new window) 给定一个无重复元素的数组 candidates 和一个目标数 target ,找出 candidates 中所有可以使数字和为 target 的组合。 candidates 中的数字可以无限制重复被选取。 说明: 所有数字(包括 ta…...

IDEA连接达梦数据库

1. 参考在IDEA中连接达梦数据库:详细配置指南_idea连接达梦数据库-CSDN博客 . jdbc:dm://127.0.0.1:5236?schemaSALES...

React Router V7使用详解

1,安装 React Router是React生态系统中最流行的路由解决方案,它允许开发者在单页应用的不同页面之间进行切换,而不需要重新加载整个页面,React Router与React框架深度集成,使得开发者在单页面应用中进行页面切换时变得轻而易举。 作为官方推荐的路由解决方案,React Rou…...

详解)

国际数据加密算法(IDEA)详解

以下是修正后的准确版本,已解决原文中的术语、符号及技术细节问题: 国际数据加密算法(IDEA) IDEA是一种分组加密算法,由Xuejia Lai(来学嘉)和James Massey于1990年设计。IDEA使用128位密钥对64位明文分组进行加密,经过8轮迭代运算后生成64位密文分组。其安全性基于…...

2025年4月19日-米哈游春招笔试题-第三题

📌 点击直达笔试专栏 👉《大厂笔试突围》 💻 春秋招笔试突围在线OJ 👉 笔试突围OJ 03. 魔法网格变换术 问题描述 在魔法学院,卢小姐正在研究一种特殊的魔法网格变换术。这种魔法作用于一个 n n n...

基于STM32串口通信

基于STM32串口通信 一、串口简介 串口,也称为串行接口或串行通信接口(通常指COM接口),是一种采用串行通信方式的扩展接口。它实现了数据一位一位地顺序传送,具有通信线路简单、成本低但传送速度慢的特点。 只要一对传…...

即梦AI与可灵AI视频生成功能对比分分析

一、核心功能与特点对比 维度可灵AI(快手旗下)即梦AI(字节跳动旗下)视频生成能力✅ 支持最长3分钟视频生成(通过续写功能)✅ 1080p分辨率、30fps帧率✅ 物理模拟(流体运动、重力效果࿰…...

【任务调度】Quartz入门

Quartz 入门 代码仓库地址: GitHub:chenmeng-test-demos/demo8-task at master cmty256/chenmeng-test-demosGitee:demo8-task chenmeng/chenmeng-test-demos - 码云 - 开源中国 基本介绍 Quartz 是一个开源的作业调度框架,它完…...

)

【网络编程】从零开始彻底了解网络编程(二)

本篇博客给大家带来的是网络编程的知识点,. 🐎文章专栏: JavaEE初阶 🚀若有问题 评论区见 ❤ 欢迎大家点赞 评论 收藏 分享 如果你不知道分享给谁,那就分享给薯条. 你们的支持是我不断创作的动力 . 王子,公主请阅🚀 要开心要快乐顺便进步 1. …...

常见浏览器 WebDriver 驱动下载

以下是常见浏览器 WebDriver 驱动的下载地址及注意事项,综合多个可靠来源整理而成: 一、Chrome 浏览器(ChromeDriver) 官方下载地址 http://chromedriver.storage.googleapis.com/index.html • • 版本匹配:需与 Chro…...

【每日八股】复习计算机网络 Day3:TCP 协议的其他相关问题

文章目录 昨日内容复习TCP 的四次挥手?TCP 为什么要四次挥手?在客户端处于 FIN_WAIT_2 状态时,如果此时收到了乱序的来自服务端的 FIN 报文,客户端会如何处理?何时进入 TIME_WAIT 状态?TCP 四次挥手丢了怎么…...

预测及治疗方案制定中的应用研究)

大模型在胆管结石(无胆管炎或胆囊炎)预测及治疗方案制定中的应用研究

目录 一、引言 1.1 研究背景与意义 1.2 研究目的 1.3 国内外研究现状 二、胆管结石相关理论基础 2.1 胆管结石概述 2.2 临床表现与诊断方法 2.3 传统治疗方法 三、大模型技术原理与应用优势 3.1 大模型基本原理 3.2 在医疗领域的应用潜力 3.3 用于胆管结石预测的可…...

LeetCode第159题_至多包含两个不同字符的最长子串

LeetCode 第159题:至多包含两个不同字符的最长子串 题目描述 给定一个字符串 s,找出 至多 包含两个不同字符的最长子串 t,并返回该子串的长度。 难度 中等 题目链接 点击在LeetCode中查看题目 示例 示例 1: 输入: s &qu…...

PG CTE 递归 SQL 翻译为 达梦版本

文章目录 PG SQLDM SQL总结 PG SQL with recursive result as (select res_id,phy_res_code,res_name from tbl_res where parent_res_id (select res_id from tbl_res where phy_res_code org96000#20211203155858) and res_type_id 1 union all select t1.res_id, t1.p…...

JavaScript 位掩码常量教程

JavaScript 位掩码常量教程 位掩码(Bitmask)是一种高效使用内存的技术,在JavaScript中可以用来存储和操作多个布尔值标志。下面我将为您介绍位掩码的基本概念、应用场景以及实践示例。 什么是位掩码常量? 位掩码利用二进制位&a…...

Linux守护进程

一、相关概念 QQ邮箱关于三种协议的解释:SMTP/IMAP服务 1.SMTP协议 SMTP(Simple Mail Transfer Protocol,简单邮件传输协议)是一种用于发送电子邮件的互联网标准。它在TCP/IP协议族中,通常使用25端口进行通…...

Python多进程并发编程:深入理解Lock与Semaphore的实战应用与避坑指南

引言 在多进程并发编程中,资源竞争问题如同“隐形炸弹”,稍有不慎就会导致数据不一致或程序崩溃。无论是银行转账的余额错误,还是火车票超卖,其根源都在于共享资源的无序访问。如何安全高效地管理这些资源?Python中的锁…...

mysql的5.7版本与8.0版本的差异与兼容性

MySQL 5.7 和 8.0 是两个重要的版本,它们在性能、功能、安全性等方面都有显著的改进,同时也存在一些兼容性问题。以下是具体的改进点和兼容性问题: 一、MySQL 8.0 的改进点 性能提升 优化器改进:MySQL 8.0 对查询优化器进行了重大…...

【Rust 精进之路之第4篇-数据基石·上】标量类型:整数、浮点数、布尔与字符的精妙之处

系列: Rust 精进之路:构建可靠、高效软件的底层逻辑 作者: 码觉客 发布日期: 2025-04-20 引言:构成万物的“原子”——标量类型 在上一篇文章【变量观】中,我们深入探讨了 Rust 如何通过 let、mut、const、static 和 Shadowing 来管理变量绑定,并理解了其背后对安全性…...

LangChain4j模型参数配置全解析:释放大语言模型的真正潜力

LangChain4j模型参数配置全解析:释放大语言模型的真正潜力 前言 在大语言模型应用开发中,参数配置是连接算法理论与工程实践的关键桥梁。合理的参数设置能让模型输出更精准、响应更高效,而错误的配置可能导致成本激增或业务逻辑失效。本文将…...

【深度学习入门_NLP自然语言处理】序章

本部分开始深度学习第二大部分NLP章节学习,找了好多资料,终于明确NLP的学习目标了,介于工作之余学习综合考量,还是决定以视频学习为主后期自主实践为主吧。 分享一个总图,其实在定位的时候很迷茫,单各章节…...

——4.1基本算术运算的实现)

计算机组成原理笔记(十六)——4.1基本算术运算的实现

计算机中最基本的算术运算是加法运算,加、减、乘、除运算最终都可以归结为加法运算。 4.1.1加法器 一、加法器的基本单元 加法器的核心单元是 全加器(Full Adder, FA),而所有加法器都由 半加器(Half Adder, HA&…...

AI日报 - 2025年04月21日

🌟 今日概览(60秒速览) ▎🤖 AGI突破 | O3模型性能引热议,Rich Sutton提出「体验时代」新范式,自递归AI构建仍存挑战。 新模型如O3展示高IQ,但AGI定义与实现路径讨论加剧,强调自主生成数据与体验学习。 ▎&…...

基于Python的推荐算法的电影推荐系统的设计

标题:基于Python的推荐算法的电影推荐系统的设计与实现 内容:1.摘要 本文围绕基于Python的推荐算法的电影推荐系统展开研究。背景在于随着电影数量的急剧增加,用户在海量电影中找到符合自身喜好的影片变得困难。目的是设计并实现一个高效准确的电影推荐系统&#x…...

【perf】perf工具的使用生成火焰图

文章目录 1. What is perf?2. perf使用2.1 perf的子工具集2.2 常用指令perf list指令格式参数perf中事件分类使用示例 perf stat指令格式参数 perf top指令格式参数交互式界面操作使用示例 perf record指令格式参数使用示例 perf report指令格式参数交互式界面操作使用示例 pe…...

Sentinel源码—6.熔断降级和数据统计的实现一

大纲 1.DegradeSlot实现熔断降级的原理与源码 2.Sentinel数据指标统计的滑动窗口算法 1.DegradeSlot实现熔断降级的原理与源码 (1)熔断降级规则DegradeRule的配置Demo (2)注册熔断降级监听器和加载熔断降级规则 (3)DegradeSlot根据熔断降级规则对请求进行验证 (1)熔断降级…...

C语言自增自减题目

一、题目引入 二、运行结果 三、题目分析 这一题中 i的初始值是2 所以执行case2中的命令i-- 表达式的值此时是2 i--完了之后i最后的值是1 由于是switch没有break 就会往下贯穿 直到遇到break为止 case3里面 i 表达式的值是2 i完了之后i的值也是2 综上所述 i的值最终的值是…...

paddleocr出现: [WinError 127] 找不到指定的程序解决办法

paddleocr是一个由百度开发开源的OCR(光学字符识别)工具库。它支持多种语言的文本识别,包括中文、英文、日文等,并具备高效的文本检测和识别能力。paddleocr基于PaddlePaddle深度学习框架开发,提供了丰富的预处理、模型…...

c++STL——list的使用和模拟实现

文章目录 list的使用和模拟实现使用部分list的结构声名默认成员函数initializer_list容量和访问操作修改操作其他接口list的迭代器迭代器的种类 list的模拟实现明确基本结构预处理函数迭代器部分(重点)思路进一步考虑最终代码operator->的重载总结 begin和end访问接口修改操…...

交换机端口安全

端口安全 端口安全(PortSecurity)通过将接口学习到的动态MAC地址转换为安全MAC地址(包括安全动态MAC、安全静态MAC和Sticky MAC),阻止非法用户通过本接口和交换机通信,从而增强设备的安全性。 1、安全mac地址分类 安全动态MAC地址…...

【Oracle专栏】Oracle中的虚拟列

Oracle相关文档,希望互相学习,共同进步 风123456789~-CSDN博客 1.背景 在EXP方式导出时,发现 出现如下提示 EXP-00107: virtual column 不支持,因此采用expdp方式导出。于是本文针对oracle虚拟列进行简单介绍。 2. 相…...

shell 正则表达式与文本处理器

目录 前言 一、正则表达式 (一)定义与用途 (二)基础正则表达式 (三)基础正则表达式元字符 (四)扩展正则表达式 二、文本处理器:Shell 编程的得力助手 ࿰…...