【计算机网络】NAT技术、内网穿透与代理服务器全解析:原理、应用及实践

📚 博主的专栏

🐧 Linux | 🖥️ C++ | 📊 数据结构 | 💡C++ 算法 | 🅒 C 语言 | 🌐 计算机网络

上篇文章:以太网、MAC地址、MTU与ARP协议

下篇文章:五种IO模型与阻塞IO以及多路转接select机制编写echoserver

摘要:本文深入探讨NAT技术如何通过私有IP与全局IP的转换解决IPv4地址不足问题,并详解NAPT通过IP+端口映射实现多主机外网通信的原理。进一步解析内网穿透技术,借助云服务器(如frp工具)建立公网与内网端口映射,实现跨内网设备直接通信,并分析内网打洞在P2P通信、联机游戏等场景中的应用。对比正向代理与反向代理的核心差异,前者隐藏客户端并实现访问控制,后者负载均衡、缓存加速并保护后端服务。通过代购实例形象阐述代理概念,总结NAT与代理在网络架构中的协同与分工,为实际应用提供技术参考。

目录

NAT 技术背景

NAT IP 转换过程编辑

NAPT(NAT转化表)

内网穿透

内网穿透的应用:

内网打洞

关键原理:

内网打洞的应用:

代理服务器

正向代理

概述

工作原理

功能特点

应用场景

反向代理

概述

基本原理

应用场景

NAT 和代理服务器

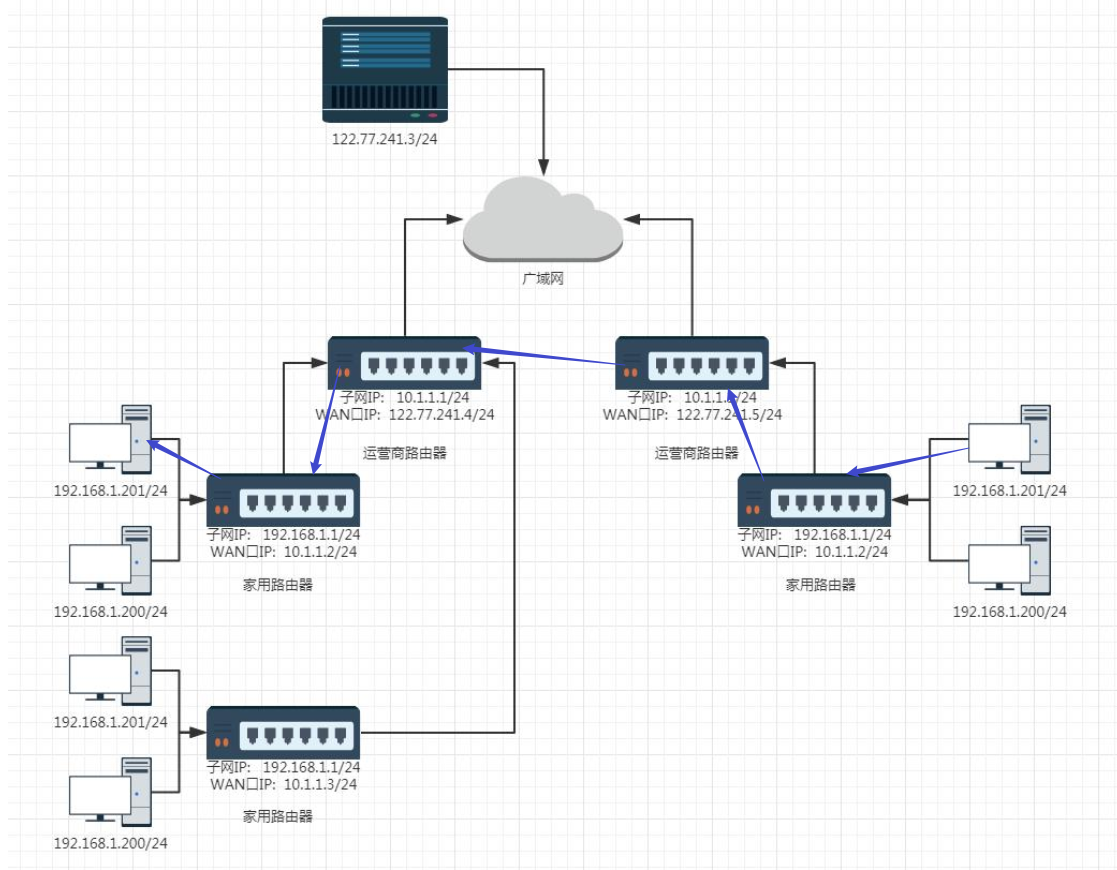

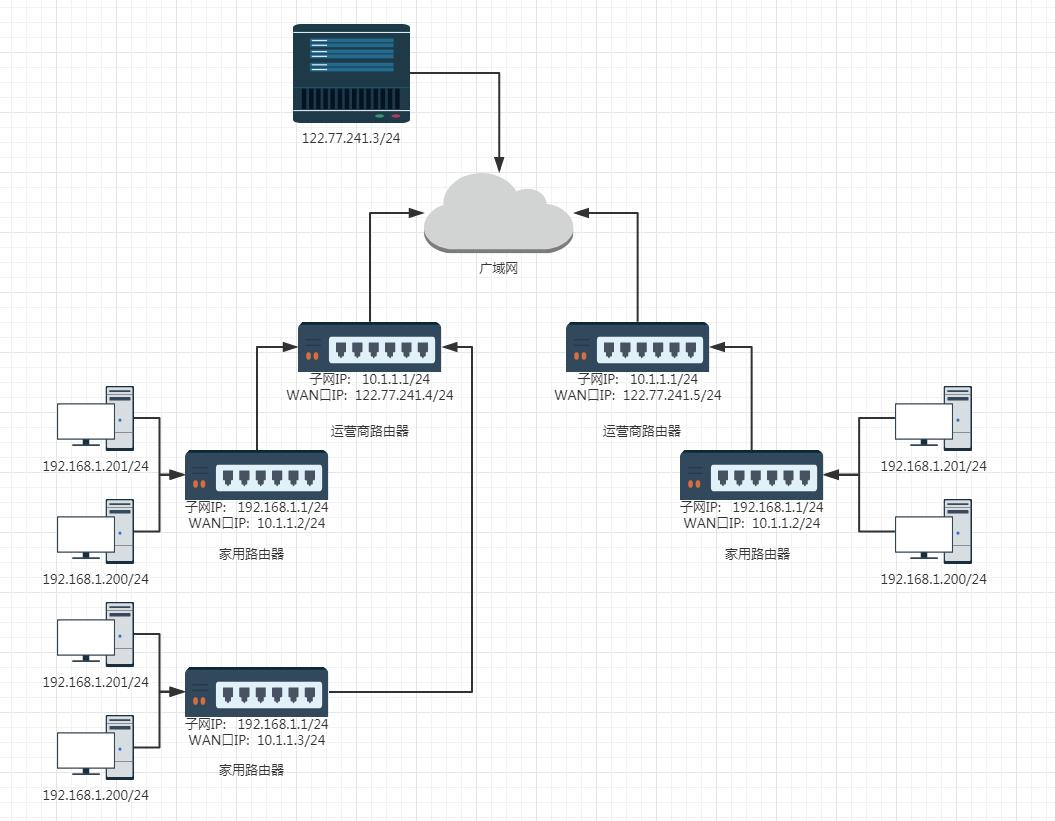

NAT 技术背景

解决:IPv4 协议中, IP 地址数量不充足的问题

NAT 技术当前解决 IP 地址不够用的主要手段, 是路由器的一个重要功能;

• NAT 能够将私有 IP 对外通信时转为全局 IP. 也就是就是一种将私有 IP 和全局IP 相互转化的技术方法:

• 很多学校, 家庭, 公司内部采用每个终端设置私有 IP, 而在路由器或必要的服务器上设置全局 IP;

• 全局 IP 要求唯一, 但是私有 IP 不需要; 在不同的局域网中出现相同的私有 IP是完全不影响的;

在网络层文章讲到了从内网到公网做一系列的WAN口IP替换,访问到外网服务器。本篇文章将讲解如何从外网回来。

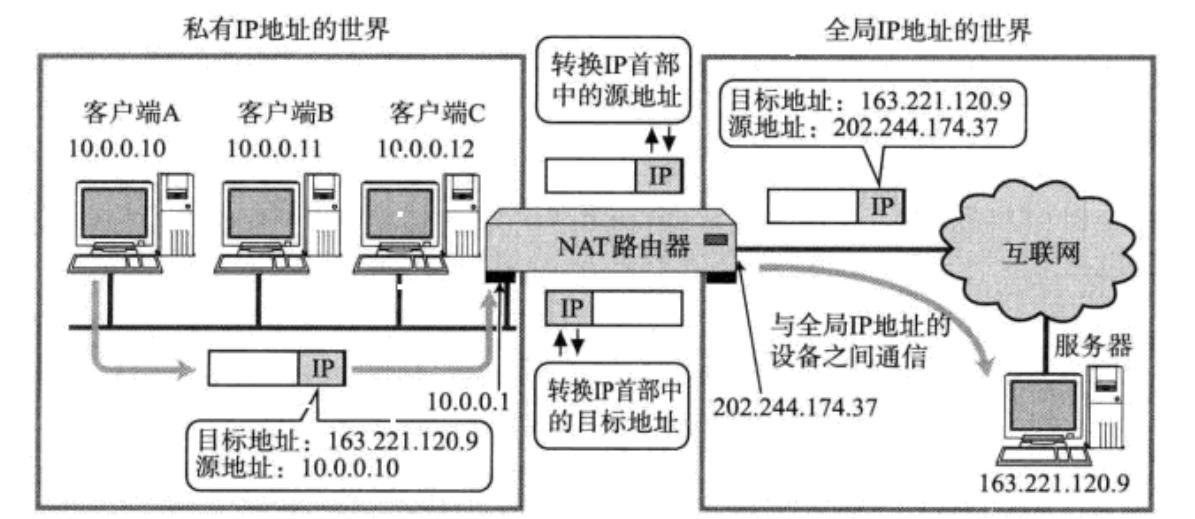

NAT IP 转换过程

• NAT 路由器将源地址从 10.0.0.10 替换成全局的 IP 202.244.174.37;

• NAT 路由器收到外部的数据时, 又会把目标 IP 从 202.244.174.37 替换回10.0.0.10;

• 在 NAT 路由器内部, 有一张自动生成的, 用于地址转换的表;

• 当 10.0.0.10 第一次向 163.221.120.9 发送数据时就会生成表中的映射关系;

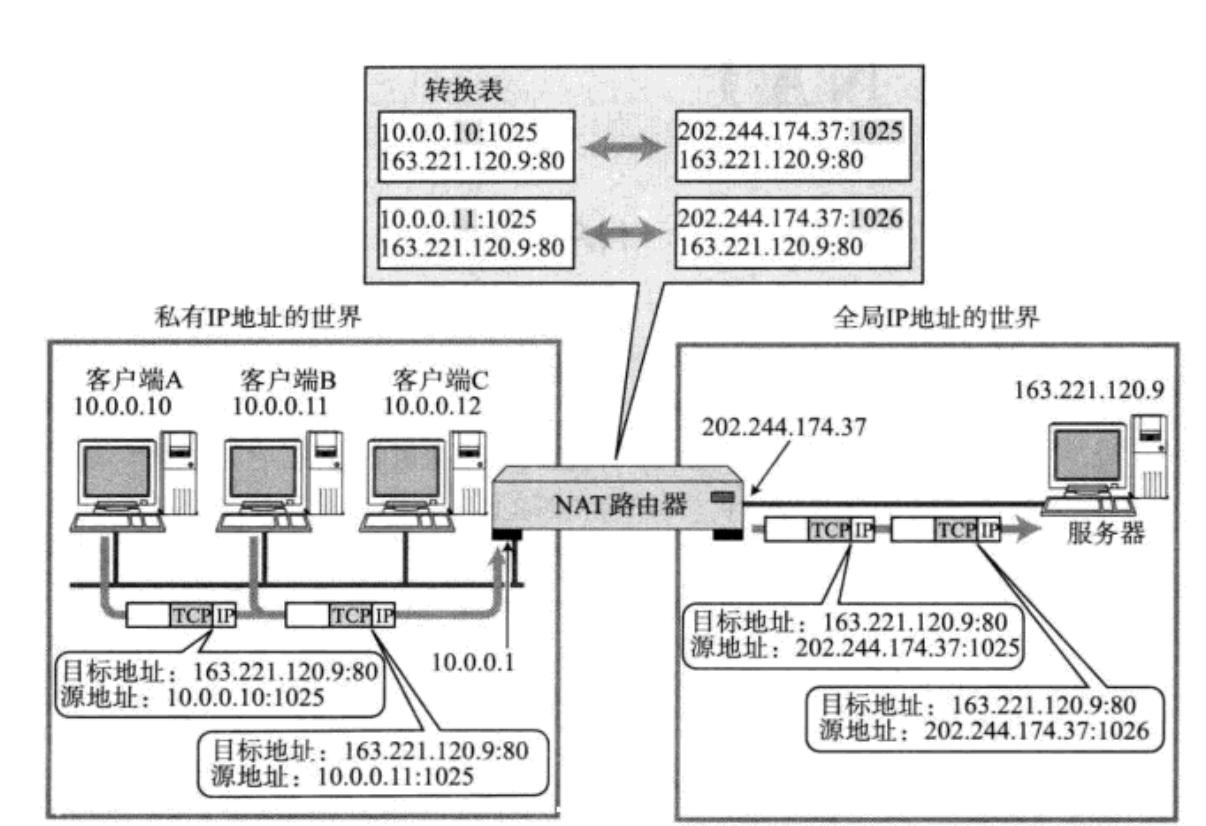

NAPT(NAT转化表)

那么问题来了, 如果局域网内, 有多个主机都访问同一个外网服务器, 那么对于服务器返回的数据中, 目的 IP 都是相同的,那么 NAT 路由器如何判定将这个数据包转发给哪个局域网的主机?

这时候 NAPT 来解决这个问题了,使用 IP+port 来建立这个关联关系:

在转换表当中,左侧内网对应的IP(在该子网中具有唯一性)和端口被替换为右侧公网IP(公网的IP是在公网具有唯一性的)和公网端口。因此他们互为键值。未来在从外网回来的时候,NAT路由器通过查表,根据这个唯一的公网IP和端口,查到他的目的IP和端口,将目的ip和目的端口替换成在内网中的IP和端口 。从而反向应答。

这种关联关系也是由 NAT 路由器自动维护的. 例如在 TCP 的情况下, 建立连接时, 就会生成这个表项; 在断开连接后, 就会删除这个表项。

注意:如果两个主机的IP地址不同,但是端口号相同,路由器还是会根据外网中端口号不同来区分不同主机。并且在映射表还没有对应的映射关系的时候,外部是无法和内部的某主机进行通信的。因此需要内部发送请求给外部,建立了映射关系之后,才能外部和内部通信。

当Windows作为客户端访问服务器,这时获取到的客户端IP是公网IP:

[INFO][1176507][TcpServer.hpp][107][2025-05-08 11:55:23] get a new link, client info : 117.172.171.76:52288, sockfd is: 5我直接在我的Windows上查到的ip是私有IP:

服务器拿到的IP地址并不是内网IP,而是运营商出入口路由器的IP

内网穿透

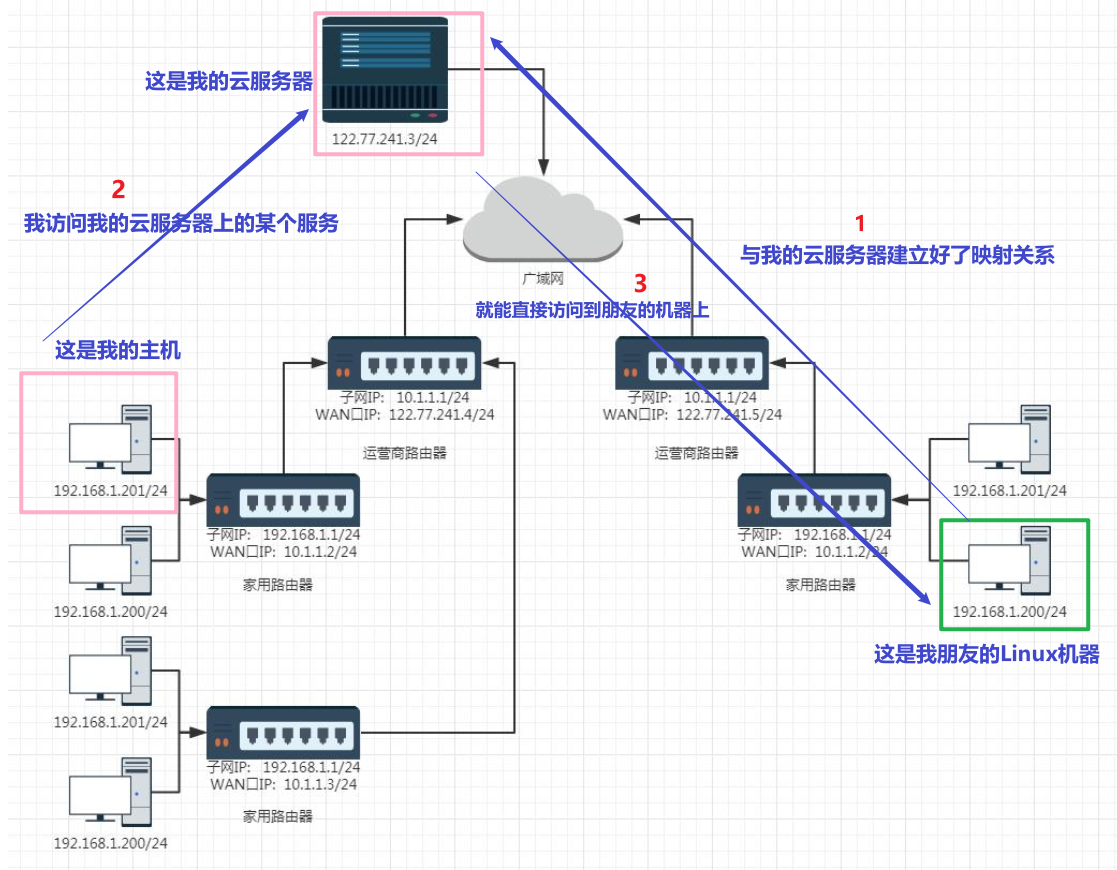

首先我有一个云服务器,我在我家里有一台机器,我的朋友在他家也有一台机器,我的朋友的机器是Linux机器,并且他在他的机器上部署了一种服务,可以向我的云服务器构建TCP连接,并且成功。朋友的Linux机器上部署了某种远程登录的服务端口号是22,在我的云服务器上也部署了某个服务,端口号是8888,在云服务器部署的服务可以将收到的发送给端口8888的请求,全部都转给我朋友的Linux机器上所部署的端口号为22的服务器当中,也就是从外网将请求转发到内网当中,也就是已经建立了外网端口8888和内网端口22的映射。将工作做好之后。我在我家,我想登录朋友的Linux机器,就能先通过访问我自己的云服务器上的服务,再通过云服务器将请求转发给内网上我朋友的linux机器上的端口22的服务。从今往后,在我的机器访问我的云服务器上的服务的时候,就直接从我所在的内网,直接穿透到了我朋友机器所在的内网。这就是内网穿透技术。

有了内网穿透这项技术,未来可以有一台配置较低的云服务器,就能在我的其他子网当中某个机器构建好某种服务,使用这个价廉的云服务器,构建好他们的映射关系NAT转化表一直建立着,我就可以用任何内网的主机直接访问云服务器,就能访问另一个内网的主机。

frp就是用来做内网穿透的工具。frpc、frps。将frpc部署在自己的Linux机器上,把frps部署在云服务器上,两个配置好都启动,未来就能直接通过云服务器登录我的Linux机器。

内网穿透(NAT 穿透)的核心目标是让处于不同内网环境中的设备能够直接通信,绕过 NAT(网络地址转换)或防火墙的限制。其应用场景广泛,尤其在去中心化、低延迟、高隐私需求的场景中尤为重要。以下是内网穿透的典型应用及具体案例:

内网穿透的应用:

一方面是配置很好的云服务器太贵了,一方面是一些大公司有自己的子网,公司的机器只能在公司访问,想要在家里访问在公司的机器,就需要使用这个技术,公司可能会有一台配置好frcs的云服务器,把公司内部的特定端口暴露出来,我们就可以在家里通过访问云服务器这个端口的服务,穿透到公司的机器进行办公。frps也能做认证,认证通过才能访问,不是随便一个人都能访问的。可能公司会发一个token设备,上面有一个简单的led显示屏,上面刷新的数字和云服务器是同步的,将来就输入token上显示的随机数再访问云服务器。

企业级应用

场景:安全访问内网资源,提升办公效率。

案例:

VPN 替代方案:通过内网穿透工具(如

ZeroTier、Tailscale)组建虚拟局域网。私有 Git 仓库访问:直接连接公司内网的

GitLab或Jenkins。跨地域服务器通信:多地数据中心服务器直接同步数据。

内网打洞

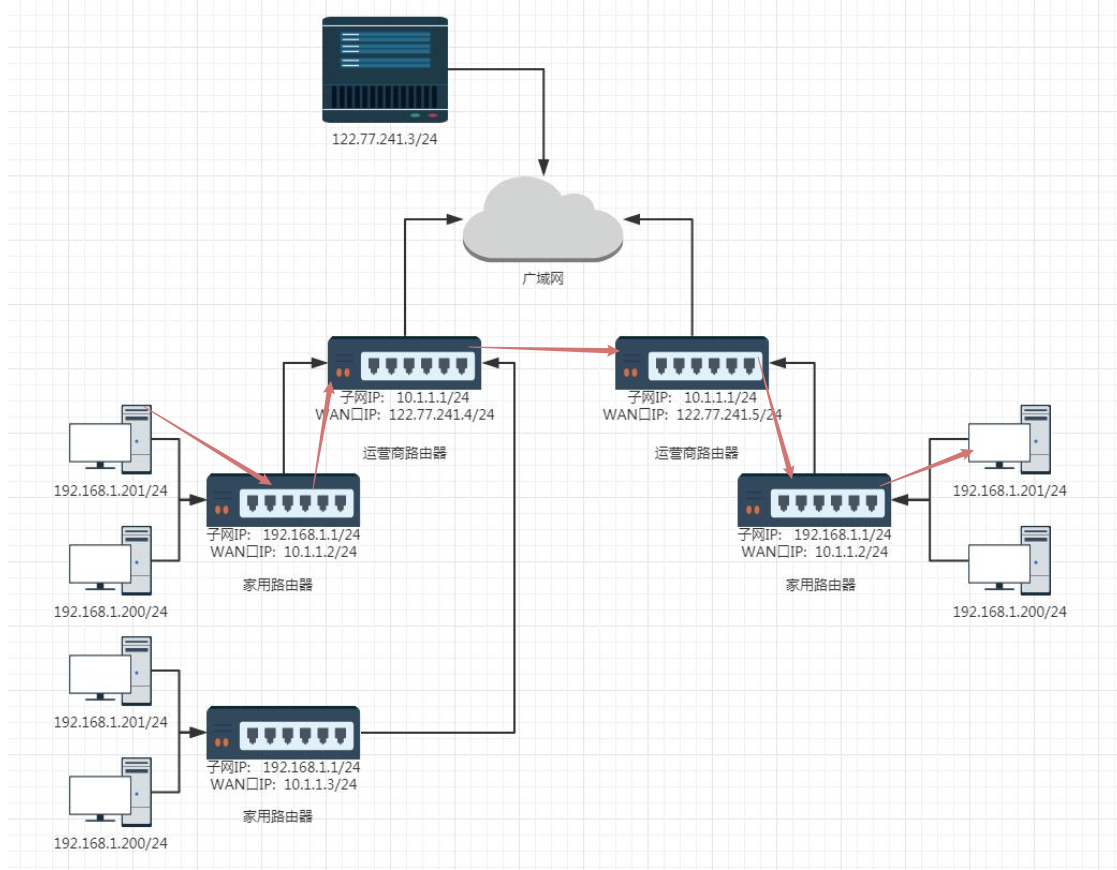

我的主机也能知道我所在的子网的运营商出入口路由器的IP和端口,可以通过发送请求给外网服务器,外网服务器再将他收到的源IP和断后给客户端返回,我就拿到了运营商出入口路由器的IP和端口。

那如果另一台主机也有这个需求,这时候,服务器就拿到了两台主机所在子网的运营商出入口路由器的IP和端口,因此直接在要响应的时候交换所拿到的两组数据,再将响应响应会目的内网的两台主机。两台主机就拿到了对方运营商出入口路由器的IP和端口号数据。而两台主机已经访问过云服务器,在路由器位置已经建立好了NATP,未来就能不经过云服务器而通过拿到的对方的出入口路由器IP和端口号封装好IP报文,进行服务请求与响应。

这项技术就是先通过云服务器交换双方的出入口路由器IP和端口号信息,同时在路由器建立好NAPT,以后直接拿着对方的信息来实现双方主机之间的通信。

关键原理:

NAT 类型兼容性:打洞成功率取决于路由器的 NAT 类型(完全锥型、受限锥型等)。复杂 NAT 可能需要 STUN/TURN 服务器辅助。

UDP 优先:UDP 无连接特性更易实现打洞;TCP 需要更复杂的握手过程。

超时与保活:NAT 映射通常有时效性,需定期发送保活包维持连接。

内网打洞的应用:

视频通话(如 WebRTC):两个内网设备直接传输音视频流。

联机游戏:玩家间直接通信降低延迟(如部分 P2P 联机游戏)。

物联网设备远程控制:内网的智能家居设备通过打洞接受外部指令。

下载某文件:不经过服务器,直接在别人的主机上下载。

代理服务器

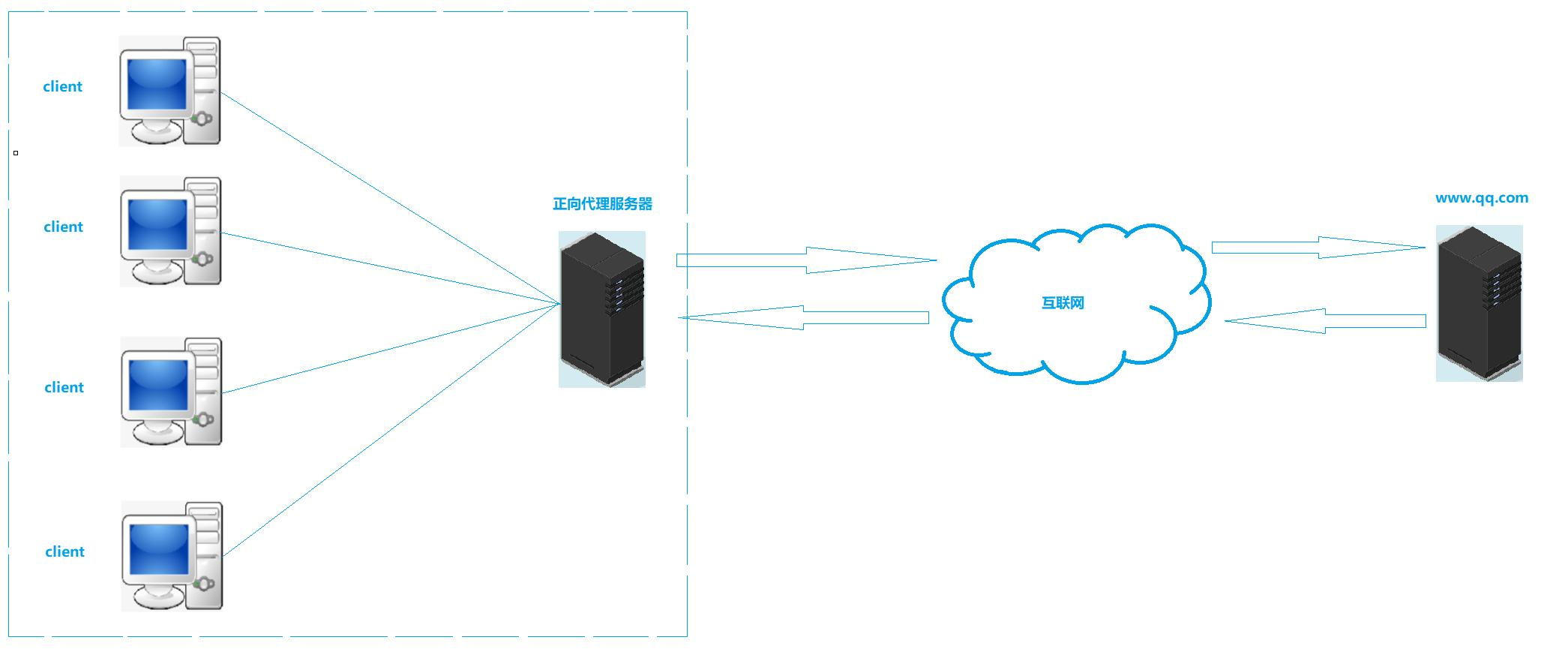

正向代理

概述

• 正向代理(Forward Proxy) 是一种常见的网络代理方式, 它位于客户端和目标服务器之间, 代表客户端向目标服务器发送请求。 正向代理服务器接收客户端的请求, 然后将请求转发给目标服务器, 最后将目标服务器的响应返回给客户端。 通过这种方式, 正向代理可以实现多种功能, 如提高访问速度、 隐藏客户端身份、 实施访问控制等。

工作原理

• 客户端将请求发送给正向代理服务器。

• 正向代理服务器接收请求, 并根据配置进行处理, 如缓存查找、 内容过滤等。

• 正向代理服务器将处理后的请求转发给目标服务器。

• 目标服务器处理请求, 并将响应返回给正向代理服务器。

• 正向代理服务器将响应返回给客户端

功能特点

• 缓存功能: 正向代理服务器可以缓存经常访问的资源, 当客户端再次请求这些资源时, 可以直接从缓存中获取, 提高访问速度。

• 内容过滤: 正向代理可以根据预设的规则对请求或响应进行过滤, 如屏蔽广告、阻止恶意网站等。

• 访问控制: 通过正向代理, 可以实现对特定网站的访问控制, 如限制员工在工作时间访问娱乐网站。

• 隐藏客户端身份: 正向代理可以隐藏客户端的真实 IP 地址, 保护客户端的隐私。

• 负载均衡: 在多个目标服务器之间分配客户端请求, 提高系统的可扩展性和可靠性。

应用场景

企业网络管理: 企业可以通过正向代理实现对员工网络访问的管理和控制, 确保员工在工作时间内专注于工作, 避免访问不良网站或泄露公司机密。

公共网络环境: 在公共场所如图书馆、 学校等提供的网络环境中, 通过正向代理可以实现对网络资源的合理分配和管理, 确保网络使用的公平性和安全性。

内容过滤与保护: 家长可以通过设置正向代理来过滤不良内容, 保护孩子免受网络上的不良信息影响。

提高访问速度: 对于经常访问的网站或资源, 正向代理可以通过缓存机制提高访问速度, 减少网络延迟。

跨境电商与海外访问: 对于跨境电商或需要访问海外资源的企业和个人, 正向代理可以帮助他们突破网络限制, 顺畅地访问海外网站和资源

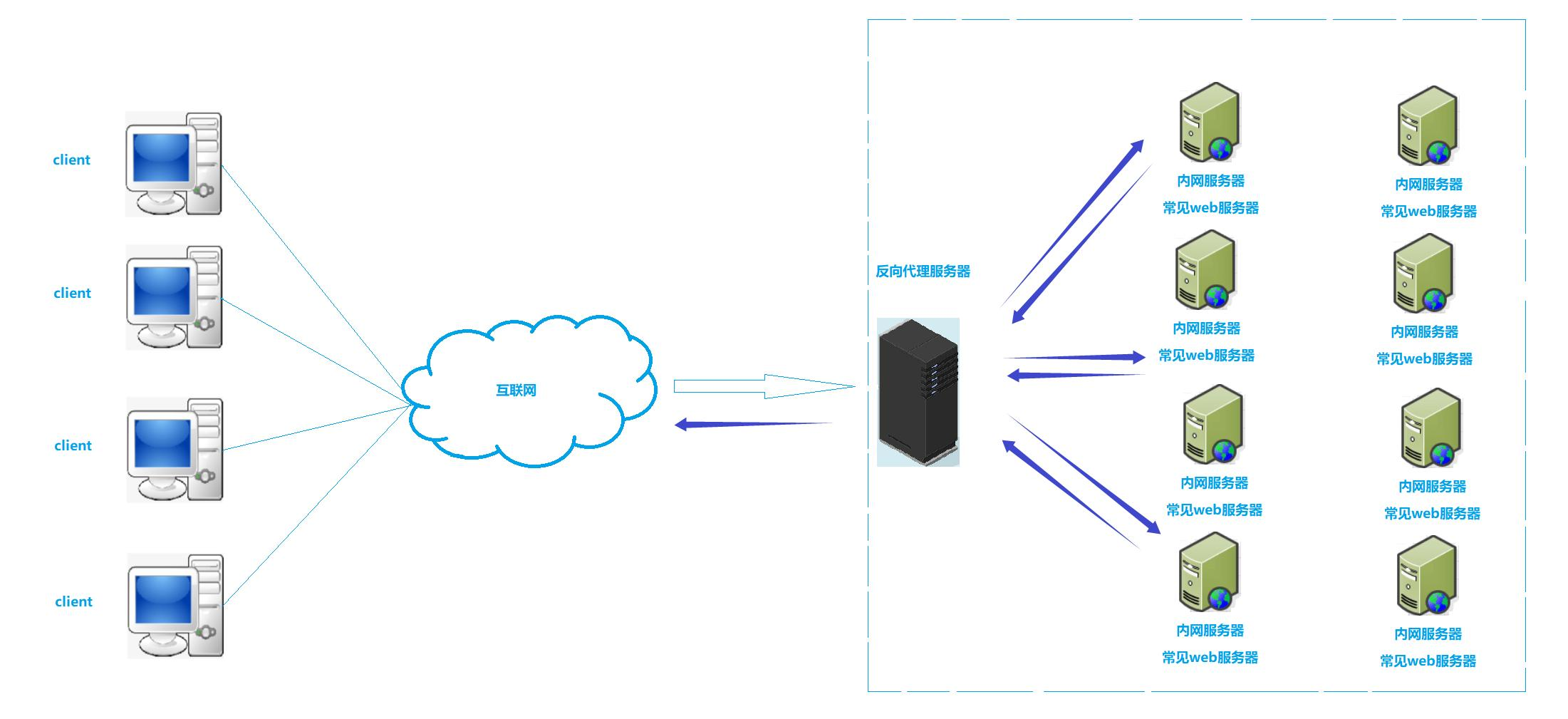

反向代理

概述

• 反向代理服务器是一种网络架构模式, 其作为 Web 服务器的前置服务器, 接收来自客户端的请求, 并将这些请求转发给后端服务器, 然后将后端服务器的响应返回给客户端。 这种架构模式可以提升网站性能、 安全性和可维护性等

基本原理

• 反向代理服务器位于客户端和 Web 服务器之间, 当客户端发起请求时, 它首先会到达反向代理服务器。 反向代理服务器会根据配置的规则将请求转发给后端的 Web服务器, 并将 Web 服务器的响应返回给客户端。 在这个过程中, 客户端并不知道实际与哪个 Web 服务器进行了交互, 它只知道与反向代理服务器进行了通信。

应用场景

• 负载均衡: 反向代理服务器可以根据配置的负载均衡策略, 将客户端的请求分发到多个后端服务器上, 以实现负载均衡。 这有助于提升网站的整体性能和响应速度,特别是在高并发场景下。

• 安全保护: 反向代理服务器可以隐藏后端 Web 服务器的真实 IP 地址, 降低其被直接攻击的风险。 同时, 它还可以配置防火墙、 访问控制列表(ACL) 等安全策略,对客户端的请求进行过滤和限制, 以保护后端服务器的安全。

• 缓存加速: 反向代理服务器可以缓存后端 Web 服务器的响应内容, 对于重复的请求, 它可以直接从缓存中返回响应, 而无需再次向后端服务器发起请求。 这可以大大减少后端服务器的负载, 提升网站的响应速度。

• 内容过滤和重写: 反向代理服务器可以根据配置的规则对客户端的请求进行过滤和重写, 例如添加或删除请求头、 修改请求路径等。 这有助于实现一些特定的业务需求, 如 URL 重写、 用户认证等。

• 动静分离: 在大型网站中, 通常需要将静态资源和动态资源分开处理。 通过将静态资源部署在反向代理服务器上, 可以直接从反向代理服务器返回静态资源的响应, 而无需再次向后端服务器发起请求。 这可以大大提升静态资源的访问速度。

• CDN(Content Delivery Network, 内容分发网络) 就是采用了反向代理的原理

NAT 和代理服务器

路由器往往都具备 NAT 设备的功能, 通过 NAT 设备进行中转, 完成子网设备和其他子网设备的通信过程.代理服务器看起来和 NAT 设备有一点像. 客户端像代理服务器发送请求, 代理服务器将请求转发给真正要请求的服务器; 服务器返回结果后, 代理服务器又把结果回传给客户端.

那么 NAT 和代理服务器的区别有哪些呢?

• 从应用上讲, NAT 设备是网络基础设备之一, 解决的是 IP 不足的问题。代理服务器则是更贴近具体应用, 比如通过代理服务器进行FQ, 另外像迅游这样的加速器,也是使用代理服务器.

• 从底层实现上讲, NAT 是工作在网络层, 直接对 IP 地址进行替换. 代理服务器往往工作在应用层.

• 从使用范围上讲, NAT 一般在局域网的出口部署, 代理服务器可以在局域网做,也可以在广域网做, 也可以跨网.

• 从部署位置上看, NAT 一般集成在防火墙, 路由器等硬件设备上, 代理服务器则是一个软件程序, 需要部署在服务器上

代理服务器是一种应用比较广的技术.

• FQ: 广域网中的代理.

• 负载均衡: 局域网中的代理

代理服务器又分为正向代理和反向代理.

代购例子

花王尿不湿是一个很经典的尿不湿品牌, 产自日本.

我自己去日本买尿不湿比较不方便, 但是可以让我在日本工作的表姐去超市买了快递给我. 此时超市看到的买家是我表姐, 我的表姐就是 "正向代理";

后来找我表姐买尿不湿的人太多了, 我表姐觉得天天去超市太麻烦, 干脆去超市买了一大批尿不湿屯在家里, 如果有人来找她代购, 就直接把屯在家里的货发出去,而不必再去超市.

此时我表姐就是 "反向代理"正向代理用于请求的转发(例如借助代理绕过反爬虫).

反向代理往往作为一个缓存

结语:

随着这篇博客接近尾声,我衷心希望我所分享的内容能为你带来一些启发和帮助。学习和理解的过程往往充满挑战,但正是这些挑战让我们不断成长和进步。我在准备这篇文章时,也深刻体会到了学习与分享的乐趣。

在此,我要特别感谢每一位阅读到这里的你。是你的关注和支持,给予了我持续写作和分享的动力。我深知,无论我在某个领域有多少见解,都离不开大家的鼓励与指正。因此,如果你在阅读过程中有任何疑问、建议或是发现了文章中的不足之处,都欢迎你慷慨赐教。

你的每一条反馈都是我前进路上的宝贵财富。同时,我也非常期待能够得到你的点赞、收藏,关注这将是对我莫大的支持和鼓励。当然,我更期待的是能够持续为你带来有价值的内容。

相关文章:

【计算机网络】NAT技术、内网穿透与代理服务器全解析:原理、应用及实践

📚 博主的专栏 🐧 Linux | 🖥️ C | 📊 数据结构 | 💡C 算法 | 🅒 C 语言 | 🌐 计算机网络 上篇文章:以太网、MAC地址、MTU与ARP协议 下篇文章:五种IO模型与阻…...

)

redis数据结构-08(SINTER、SUNION、SDIFF、SISMEMBER)

集合运算:SINTER、SUNION、SDIFF、SISMEMBER Redis 集合是一种功能强大的数据结构,可用于存储一组唯一元素。本课基于上一课对 Redis 集合的介绍,深入探讨了使 Redis 集合如此多功能的基本集合操作: SINTER 、 SUNION 、 SDIFF 和…...

大模型都有哪些超参数

大模型的超参数是影响其训练效果、性能和泛化能力的关键设置,可分为以下几大类别并结合实际应用进行详细说明: 一、训练过程相关超参数 学习率(Learning Rate) 作用:控制参数更新的步长,直接影响收敛速度和稳定性。过高会导致震荡或过拟合,过低则收敛缓慢。调整策略:初…...

)

【更新至2023年】1999-2023年上市公司人工智能词频统计数据(年报词频统计)

【更新至2023年】1999-2023年上市公司人工智能词频统计数据(年报词频统计) 1、时间:1999-2023年 2、来源:上市公司年报 3、指标:股票代码、公司简称、年报标题、年份、行业名称、行业代码、全文-文本总长度、仅中英…...

通过 Azure DevOps 探索 Helm 和 Azure AKS

俗话说:“慷慨之人必昌盛;滋润他人者,必得滋润。” 如果您觉得这篇文章对您有有所帮助,请点赞,关注,转发! 前言 在不断发展的云计算世界中,应用程序的无缝部署和管理至关重要。Azu…...

Go语言标识符

文章目录 标识符的组成规则Go语言关键字预定义标识符标识符命名惯例 特殊标识符标识符访问权限控制 在Go语言中,标识符(Identifier)是用来命名变量、函数、类型、常量等程序实体的名称。 标识符的组成规则 1、必须以字母或下划线(_)开头: 字母包括Unico…...

)

Spring Cloud : OpenFeign(远程调用)

RestTemplate虽然比直接用HTTPClient简单的多,但是还是存在着许多的问题,比如url拼接麻烦,容易出错,并且可读性很差 public OrderDetail selectOrderById(Integer orderId){OrderDetail orderDetail orderMapper.selectOrderById…...

JVM内存结构有哪些?HashMap和HashTable的区别?

JVM内存结构 JVM内存主要分为以下几个区域: 程序计数器(Program Counter Register) 线程私有,记录当前线程执行的字节码行号指示器 唯一一个不会出现OOM的内存区域 Java虚拟机栈(Java Virtual Machine Stacks) 线程私有,生命周期与线程相…...

三维空间中的组织行为映射:MATLAB 数据插值可视化技术

在组织行为学研究中,如何直观呈现多维变量之间的关系一直是个挑战。今天我们将深入解析一段 MATLAB 代码,看看如何通过数据插值和三维可视化技术,将抽象的组织行为数据转化为直观的三维曲面图,揭示组织自尊 (OBSE)、牺牲性领导 (SSL) 与责任感知 (FO) 之间的复杂关系。 �…...

ImportError: DLL load failed: 找不到指定的程序。

查看其他博客说是缺少libssl-1_1-x64.dll 和 libcrypto-1_1-x64.dll 然后去下载放到博客说的目录下 没有用 解决不了一点 OpenSSL for Windows 64位 完整安装包 在这里 项目地址: https://gitcode.com/open-source-toolkit/eb627 注意事项 此安装包仅适用于64位Windows系…...

计算机的三个根本性基础

1. 计算机是执行输入、运算、输出的机器 从硬件上看,计算机是执行输入、运算、输出的机器,计算机的硬件由大量的IC(Integrated Circuit,集成电路)组成。 IC会在其中内部对外部输入的信息进行运算,并把运算…...

C++ Builder XE 使用DevMode设置打印机的自定义纸张,打印方向

代码功能介绍(以备以后查询):该代码片段展示了如何将TPanel控件的内容作为图像打印出来。首先,代码创建了一个与TPanel大小相同的位图,并通过BitBlt函数将TPanel的内容复制到位图中。接着,代码配置打印机,设…...

QOwnNotes:功能强大的跨平台笔记应用程序

QOwnNotes是一款功能强大的跨平台笔记应用程序,专为追求高效、灵活笔记管理的用户设计。它不仅支持Windows、macOS和Linux等多种操作系统,还提供了丰富的功能,帮助用户轻松管理笔记、任务和清单。无论是日常记录、学习笔记还是工作计划&#…...

深入理解反序列化攻击:原理、示例与利用工具实战

反序列化漏洞是现代 Web 安全中的一个高危攻击类型,常常导致远程代码执行(RCE)、文件读写、身份伪造等严重后果。本文将从基础原理讲起,结合实际代码和工具(PHPGGC、ysoserial)演示反序列化攻击的完整过程。…...

/ 活动安排(区间贪心) / 合唱团(动态规划))

【今日三题】素数回文(模拟) / 活动安排(区间贪心) / 合唱团(动态规划)

⭐️个人主页:小羊 ⭐️所属专栏:每日两三题 很荣幸您能阅读我的文章,诚请评论指点,欢迎欢迎 ~ 目录 素数回文(模拟)活动安排(区间贪心)合唱团(动态规划) 素数回文(模拟) 素数回文 #include <iostream> #include <st…...

一文了解B+树的删除原理

1. B树的核心特性回顾 B树是一种广泛应用于数据库和文件系统的平衡多路搜索树,其核心特性包括: 阶数(m):定义每个节点最多拥有的子节点数(或键数)节点容量规则: 根节点:…...

)

Spring Boot项目(Vue3+ElementPlus+Axios+MyBatisPlus+Spring Boot前后端分离)

下载地址: 前端:https://download.csdn.net/download/2401_83418369/90811402 后端:https://download.csdn.net/download/2401_83418369/90811405 一、前端vue部分的搭建 这里直接看另一期刊的搭建Vue前端工程部分 前端vue后端ssm项目_v…...

)

26考研——中央处理器_指令流水线_指令流水线的基本概念 流水线的基本实现(5)

408答疑 文章目录 六、指令流水线指令流水线的基本概念流水线的基本实现流水线设计的原则流水线的逻辑结构流水线的时空图表示 八、参考资料鲍鱼科技课件26王道考研书 六、指令流水线 前面介绍的指令都是在单周期处理机中采用串行方法执行的,同一时刻 CPU 中只有一…...

DAY 22 复习日kaggle泰坦里克号人员生还预测

复习日 仔细回顾一下之前21天的内容,没跟上进度的同学补一下进度。 作业: 自行学习参考如何使用kaggle平台,写下使用注意点,并对下述比赛提交代码 kaggle泰坦里克号人员生还预测 输入: import pandas as pd from sklea…...

SpringCloud Gateway知识点整理和全局过滤器实现

predicate(断言): 判断uri是否符合规则 • 最常用的的就是PathPredicate,以下列子就是只有url中有user前缀的才能被gateway识别,否则它不会进行路由转发 routes:- id: ***# uri: lb://starry-sky-upmsuri: http://localhost:9003/predicate…...

婴幼儿托育实训室师资协同培养模式

随着社会对婴幼儿托育服务需求的日益增长,培养适应市场需求的高素质托育人才成为当务之急。产教融合作为一种有效的人才培养模式,对于婴幼儿托育实训室建设具有重要意义,能够有效整合学校和企业的资源,为婴幼儿托育实训室人才培养…...

Gartner 《2025大数据管理规划指南》学习心得

概要 本研究旨在为数据和分析(D&A)技术专业人员提供2025年的数据管理规划指导,帮助他们应对最新数据管理趋势,以增强决策制定并实现卓越的业务成果。强调了持续适应数据管理实践的组织将更有能力做好人工智能(AI&…...

理解反向Shell:隐藏在合法流量中的威胁

引言 在网络安全领域,反向Shell(Reverse Shell) 是一种隐蔽且危险的攻击技术,常被渗透测试人员和攻击者用于绕过防火墙限制,获取对目标设备的远程控制权限。与传统的“正向Shell”(攻击者主动连接…...

《AI大模型应知应会100篇》第55篇:大模型本地开发环境搭建

第55篇:大模型本地开发环境搭建 ——从零开始构建你的AI炼金炉 📌 摘要 在人工智能尤其是大模型(LLM)领域,一个高效、稳定、可扩展的本地开发环境是每位开发者的第一块基石。本文将手把手带你完成从硬件选型到软件配…...

AI预测3D新模型百十个定位预测+胆码预测+去和尾2025年5月11日第74弹

从今天开始,咱们还是暂时基于旧的模型进行预测,好了,废话不多说,按照老办法,重点8-9码定位,配合三胆下1或下2,杀1-2个和尾,再杀6-8个和值,可以做到100-300注左右。 (1)定…...

)

Docker:安装配置教程(最新版本)

文章目录 一、前言二、具体操作2.1 卸载 Docker (可选)2.2 重新安装(使用清华大学镜像)2.3 配置轩辕镜像加速2.4 Docker 基本命名2.5 测试是否成功 三、结语 一、前言 Docker 是一种容器化技术,在软件开发和部署中得到广泛的应用,…...

数据结构【二叉树的遍历实现】

📘考研数据结构基础:二叉树的存储、遍历与队列辅助实现详 在数据结构的学习中,二叉树作为一种结构清晰、应用广泛的树形结构,是考研计算机专业课中重点内容之一。本文将以实际代码为基础,介绍二叉树的存储结构、遍历方…...

稳态电路和瞬态电路

一、概述 稳态电路是指电路在长时间运行后达到的一种稳定状态; 瞬态电路是指电路在切换或者初始化节点经历过渡的过程。 在电路分析中,稳态和瞬态是动态电路的两个阶段。在电路中,如果有电感或者电容时, 他们的电压和电流不能瞬间…...

spark运行架构及核心组件介绍

目录 1. Spark 的运行架构1.1 Driver1.2 Executor1.3 Cluster Manager1.4 工作流程 2. Spark 的核心组件2.1 Spark Core2.2 Spark SQL2.3 Spark Streaming2.4 MLlib2.5 GraphX 3. Spark 架构图4. Spark 的优势4.1 高性能4.2 易用性4.3 扩展性4.4 容错性 5. 总结 1. Spark 的运行…...

Linux服务器常用运维工具/命令

常用工具/命令 1、查看内存使用 free -m上述命令用于显示系统中内存的使用情况,并将内存使用量以兆字节(MB)为单位显示。这个命令在 Linux 和类 Unix 系统上非常常见,是监视系统内存的一个简单而有用的工具。 具体而言…...

KaiwuDB 2.0:为 AIoT 而生,融合时序、关系与 AI 的未来数据库

目录: 引言:AIoT 数据洪流下的数据库“窘境”KaiwuDB 2.0:为 AIoT “量身定制”的智能数据基座核心利器:多模融合 + 原生 AI,解锁数据新范式不止于云:KaiwuDB Lite 轻装上阵边缘计算硬核实力:AIoT 场景下的显著优势技术基因:融合创新,构筑未来数据架构应用蓝图:深耕 A…...

Python打卡训练营Day22

浙大疏锦行 DAY 22 复习日 复习日 仔细回顾一下之前21天的内容,没跟上进度的同学补一下进度。 作业: 自行学习参考如何使用kaggle平台,写下使用注意点,并对下述比赛提交代码 kaggle 一、Kaggle 核心功能学习参考 注册与基础设置…...

Oracle — 内置函数

介绍 Oracle内置函数是数据库中预定义的编程工具,用于简化数据处理与计算逻辑。这些函数分为单行函数和聚合函数两大类。单行函数针对每条数据独立运算,例如LOWER函数转换文本为小写,ROUND实现数值四舍五入,TO_CHAR格式化日期输出…...

:Worker节点启动全解析)

Kubernetes基础(三十二):Worker节点启动全解析

Worker节点是Kubernetes集群的"肌肉",负责实际运行业务负载。本文将深入剖析Worker节点的完整启动流程,并揭秘生产环境中的关键优化点。 一、启动流程全景图 二、核心启动阶段详解 1. 系统初始化(0-30秒) 关键任务&a…...

“爱生活”小项目问题总结

目录 爱生活小程序 1.用户登录和注册模块遇到的问题 1.1在使用密码加密时,注册新用户,客户端响应401的问题 原因: 正确操作: 1.2在设置密码加密后,发送post登录请求,服务器出现报错java.lang.reflect.…...

)

实战项目5(08)

目录 任务场景一 【r1配置】 【r2配置】 【r3配置】 任务场景二 【r1配置】 【r2配置】 任务场景一 按照下图完成网络拓扑搭建和配置 任务要求: 通过在路由器R1、R2和R3上配置静态路由,实现网络中各终端PC能够正常…...

LeetCode 1550.存在连续三个奇数的数组:遍历

【LetMeFly】1550.存在连续三个奇数的数组:遍历 力扣题目链接:https://leetcode.cn/problems/three-consecutive-odds/ 给你一个整数数组 arr,请你判断数组中是否存在连续三个元素都是奇数的情况:如果存在,请返回 tr…...

大模型在肾肿瘤诊疗全流程预测及方案制定中的应用研究

目录 一、引言 1.1 研究背景与意义 1.2 研究目的 1.3 研究创新点 1.4 研究方法与数据来源 二、肾肿瘤概述与大模型技术 2.1 肾肿瘤相关知识 2.1.1 定义、分类及症状 2.1.2 发病机制与影响因素 2.1.3 治疗现状与挑战 2.2 大模型技术原理及医疗应用现状 2.2.1 大模型…...

5月11号.

导入Maven项目: Maven依赖管理: 生命周期: 测试: 断言: Junit常见注解:...

数据库基础概述

一、基础概述 1.数据库 (1)概述 数据库就是存储数据的仓库,其本质是一个文件系统,按照特定的格式将数据存储起来,用户可以对数据库中的数据进行增加,修改,删除及查询操作使用数据库可以高效的…...

Hibernate 性能优化:告别慢查询,提升数据库访问性能

Hibernate 性能优化:告别慢查询,提升数据库访问性能 Hibernate 作为一款流行的 ORM 框架,极大地简化了 Java 应用程序与数据库之间的交互,但如果不进行合理优化,性能瓶颈在高并发场景下就会暴露无遗。本文将深入探讨 …...

【JavaWeb+后端常用部件】

回顾内容看: 一、获取请求参数的方法 参考:[JavaWeb]——获取请求参数的方式(全面!!!)_java 获取请求参数-CSDN博客 Json格式的Body加备注RequestBody{id}动态路径加备注PathVariableid?&name?直接接收就好 i…...

Playwright 简介

Playwright 简介 说明:本教程基于 @playwright/test@1.51.1 版本编写,内容和目录结构与该版本官方推荐保持一致。 适合人群与学习路径 适合谁? 想入门自动化测试的测试工程师需要跨浏览器、移动端自动化的开发者希望提升测试效率、减少维护成本的团队学习建议 跟着文档动手实…...

# 2-STM32-复位和时钟控制RCC

STM32-复位和时钟控制RCC 2-STM32-复位和时钟控制RCC摘要说明本文参考资料如下: 一、STM32最小系统回顾STM32F103C8T6核心板原理图 二、复位三、时钟3.1 时钟树3.2 STM32启动过程3.2 SystemInit()函数3.2.1 SystemInit()第1句:3.2.2 SystemInit()第2句&a…...

idea中的vcs不见了,如何解决

按如下顺序依次找 filesettingsversion controldirectory mappings点击号vcs 改为Subversion 省流:看如下图...

元数据分类

元数据(Metadata)是描述数据的数据,通常分为 业务元数据、技术元数据 和 操作元数据。这三类元数据从不同维度对数据进行描述和管理,以下是它们的定义、作用和示例: 1. 业务元数据(Business Metadata&#…...

—指针3)

【C语言】(9)—指针3

文章目录 一、字符指针的深入理解二、数组指针详解三、二维数组传参的本质四、函数指针及其应用五、函数指针数组与转移表 一、字符指针的深入理解 1.1 字符指针的基本使用 字符指针(char*)是指向字符类型数据的指针,它有两种常见的使用方式: // 方式一…...

技术)

拍电影为什么常用绿幕?认识色度键控(Chroma Key)技术

许多电影拍摄使用绿幕技术,其核心原因在于它通过色度键控(Chroma Key)技术实现背景替换,从而为创作提供高度灵活性、成本效益和视觉效果的可控性。以下从技术原理、应用场景、优势及与其他技术的对比等方面展开分析: 一、绿幕技术的基本原理 绿幕技术的核心是色度键控(C…...

【iOS】Tagged Pointer

【iOS】Tagged Pointer 文章目录 【iOS】Tagged Pointer前言认识Tagged Pointer使用案例结构isa指针经典面试题 前言 在之前的学习中笔者在字符串章节简单了解过这个Tagged Pointer后面笔者就没在多了解这部分内容,今天决定比较系统的学习一下有关于这部分内容的知识. 认识Tagg…...

17.【.NET 8 实战--孢子记账--从单体到微服务--转向微服务】--微服务基础工具与技术--loki

在微服务中,日志是非常重要的组成部分。它不仅可以帮助我们排查问题,还可以帮助我们分析系统的性能和使用情况。 一、loki简介 loki是一个开源的日志聚合系统,它可以帮助我们高效地收集、存储和分析日志数据。loki的设计理念是“简单、快速…...